フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月26日

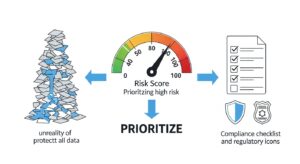

1分でわかるこの記事の要約 情報漏洩対策として、保存データ(Data-at-Rest)を保護するFingerprinting技術の対象選定が重要です。 全データ保護は非現実的であり、リスク管理とコンプライアンス遵守のため […]

目次

データ保護の優先順位付けを考える前に、まずその中核技術となる「Fingerprinting(フィンガープリンティング)」について理解を深めましょう。この技術が、どのようにして保存データ(Data-at-Rest)を情報漏洩のリスクから守るのか、その仕組みを解説します。

Fingerprintingとは、ファイルに固有の「指紋(フィンガープリント)」を生成・登録し、その指紋情報をもとにデータの移動や利用を監視する技術です。具体的には、保護対象としたいファイルのハッシュ値や部分的なデータパターンといった特徴情報を抽出し、データベースに登録します。

一度フィンガープリントが登録されると、システムは常にデータの流れを監視します。登録されたデータと一致、あるいは類似するデータがメール添付、USBメモリへのコピー、クラウドストレージへのアップロードといった経路で外部に送信されようとした際に、それを検知・ブロックしたり、管理者に警告したりすることが可能です。

この技術の優れた点は、ファイル名が変更されたり、内容の一部がコピー&ペーストされたりしても、元の機密情報のかけら(断片)を高い精度で発見できることです。この特性から、FingerprintingはDLP(Data Loss Prevention/情報漏洩対策)ソリューションの重要な機能として広く採用されています。

データは、その状態によって以下の3つに分類されます。

データ状態の3分類

このうち、情報漏洩の最大のターゲットとなるのが「Data-at-Rest」です。Data-at-Restとは、ファイルサーバーやデータベース、クラウドストレージ、個人のPCなどに保存されている状態のデータを指します。

企業の資産の大部分は、この状態で保管されています。顧客データ、契約書、設計書、財務情報など、企業の根幹を成す重要データのほとんどがこれにあたります。内部不正を企む者や外部の攻撃者は、まさにこの保管されているデータを狙ってきます。これらのデータが一度流出すれば、企業の信用失墜や事業継続の危機に直結するため、Data-at-Restのセキュリティ対策は情報セキュリティ全体の要と言えるのです。

Fingerprintingは強力な技術ですが、「社内にあるすべてのデータに適用すれば万全」というわけではありません。効果的かつ現実的なセキュリティ対策を実施するためには、保護すべき対象を慎重に選び、守る順番を決める「優先順位付け」が不可欠です。

企業が保有するデータ量は爆発的に増加し続けています。これらすべてのファイルにFingerprintingを適用し、監視・管理することは、コスト面でも運用負荷の面でも現実的ではありません。

ライセンス費用やサーバーリソースが増大するだけでなく、監視対象が多すぎると、本当に重要なアラートが大量の通知に埋もれてしまい、インシデントの発見が遅れる可能性があります。また、過剰な保護ポリシーは、正当な業務におけるデータ利用まで妨げ、生産性の低下を招く恐れもあります。費用対効果と業務効率のバランスを考えれば、重要なデータから段階的に保護範囲を広げていくアプローチが賢明です。

セキュリティ対策の基本はリスク管理です。すべてのリスクをゼロにすることはできないため、「どのリスクが最も事業に深刻な影響を与えるか」を評価し、そのリスクが高いものから対策を講じる必要があります。

データ保護においても同様で、「漏洩した場合に最も損害が大きいデータ」から優先的に守るべきです。例えば、公開済みのプレスリリースと、未公開の新製品の設計書では、漏洩時のインパクトは天と地ほどの差があります。事業停止、多額の損害賠償、ブランドイメージの毀損といった致命的なダメージにつながる重要データを特定し、そこにリソースを集中させることが、効果的なリスク管理の第一歩です。

現代の企業は、個人情報保護法やGDPR(EU一般データ保護規則)など、様々な法律や規制の下で活動しています。これらの法令では、個人情報や機微情報の適切な管理が義務付けられており、違反した場合には高額な制裁金が科されることもあります。

また、クレジットカード業界のセキュリティ基準であるPCI DSSなど、特定の業界で準拠が求められる基準も存在します。こうしたコンプライアンス要件で保護が義務付けられているデータを特定し、優先的にFingerprintingの対象とすることは、法的リスクを回避し、企業の社会的責任を果たす上で極めて重要です。

では、実際にどのようにして保護すべきデータを特定し、優先順位を付ければよいのでしょうか。ここでは、体系的かつ効率的に対象選定を進めるための3つのステップを解説します。

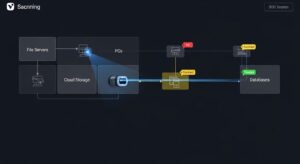

何を守るかを決めるには、まず「そもそも、どこに、どのようなデータが存在するのか」を正確に把握する必要があります。多くの企業では、データがファイルサーバー、データベース、情報共有ツール、個人のPCやクラウドストレージにまで散在し、全体像を誰も把握できていないケースが少なくありません。

まずは、社内のデータ保管場所をリストアップし、データの棚卸しを行います。このプロセスは「データディスカバリ」とも呼ばれ、手作業は困難なため、専用のデータ検出ツールの活用が有効です。ツールを使えば、サーバー内をスキャンし、ファイルの種類やメタ情報、ファイル内に含まれるキーワード(例:「個人情報」「極秘」)から、重要データの候補を自動で発見・可視化できます。

データの全体像が見えたら、次にそれらを重要度に応じて分類するための「基準」を設定します。基準がなければ、客観的な優先順位付けはできません。データ分類の基準は、情報セキュリティの3要素である「機密性(Confidentiality)」「完全性(Integrity)」「可用性(Availability)」(通称CIA)を基に考えるのが一般的です。

Fingerprintingの対象選定では、特に「機密性」が重要です。上記の分類レベルに加え、「個人情報」「技術情報」といったデータの種類に応じたラベルを定義し、どのデータがどの分類に該当するかのポリシーを明確にします。このポリシーは、経営層、情報システム部門、法務部門、各事業部門が連携して策定することが重要です。

データ分類の基準に従って個々のデータを評価し、保護の優先順位を決定します。このプロセスでは、単に「機密性が高いから」という理由だけでなく、「そのデータが漏洩した場合に事業にどのような影響を与えるか」というリスクの観点から評価することが重要です。

これらの評価軸を組み合わせてスコアリングし、総合的なリスクスコアが高いデータ群からFingerprintingの保護対象として選定します。これにより、「なんとなく重要そう」という曖昧な判断ではなく、客観的な根拠に基づいた戦略的な対象選定が可能になります。

ここでは、多くの企業で共通して優先度が高くなる重要データの具体例と、その選定ポイントを解説します。

顧客データは、企業の最も価値のある資産の一つです。顧客台帳には氏名、住所、電話番号といった個人情報が多く含まれ、漏洩すれば個人情報保護法違反による行政処分や多額の損害賠償につながります。また、企業の信用を根底から揺るがし、顧客に二次被害が及ぶ可能性も高いため、顧客データが保管されているデータベースやファイルサーバーは、最優先で保護対象として検討すべきです。

取引契約書、秘密保持契約書(NDA)、M&A関連の合意書なども極めて機密性の高い情報です。取引価格や技術提携の内容といった競合他社に知られてはならない情報が詰まっており、漏洩すれば有利な交渉ポジションを失ったり、重要な取引が破談になったりするリスクがあります。事業の根幹を支えるこれらの契約情報は、漏洩・改ざんから保護するため、高い優先度を持ちます。

製造業やIT企業にとって、製品の設計書、ソースコード、製造ノウハウ、研究開発データなどは、まさに競争力の源泉です。これらの知的財産が流出すれば、模倣品が出回り、競合他社に技術的優位性を奪われるなど、壊滅的なダメージを受けます。特に退職者による技術情報の持ち出しは後を絶ちません。企業の生命線として、Fingerprintingで不正なコピーや移動を徹底的に監視する必要があります。

未公開の決算情報、中期経営計画、役員会議事録、M&Aの検討資料、従業員の人事情報といった財務・経営情報は、インサイダー取引などの格好のターゲットとなります。情報が漏洩すると、株価に不当な影響を与えたり、組織の士気を著しく低下させたりする可能性があります。経営の健全性を維持するためにも、これらの機密情報は厳重な管理下に置き、Fingerprintingによる監視の対象とすることが求められます。

対象選定と優先順位付けが完了し、Fingerprintingを導入・運用する段階では、いくつか注意すべき点があります。

Fingerprintingは、検知後のアクションを柔軟に設定できます。「機密情報をUSBメモリにコピーしようとしたらブロックする」「個人情報を外部メールに送信する際は上長の承認を必須にする」といったポリシーです。この設定がセキュリティ強度と業務効率のバランスを左右します。現場部門と情報システム部門が十分に協議し、データの重要度に応じた適切なポリシーを策定することが成功の鍵です。

一度設定した保護対象やポリシーが、永続的に最適とは限りません。事業環境の変化に対応するため、年に一度はデータ棚卸しとリスク評価を再実施し、保護対象やポリシーを更新するサイクルを確立しましょう。また、DLPツールが出力する監視ログやアラートを定期的に監査し、不正の兆候がないかを確認する運用体制も不可欠です。

どんなに優れたツールを導入しても、従業員のセキュリティ意識が低ければ効果は半減します。技術的な対策と並行し、「なぜデータ保護が必要なのか」を全従業員で共有するための教育・啓発活動が重要です。情報セキュリティポリシーや機密情報の取り扱いルールを周知徹底し、セキュリティを「自分ごと」として捉えてもらう取り組みを継続的に行いましょう。

情報漏洩対策、特に内部不正への備えとして有効なFingerprinting技術。その効果を最大限に引き出すには、やみくもな適用ではなく、戦略的なアプローチが求められます。

本記事で解説したように、まずは社内データの可視化・棚卸しから始め、客観的な基準でデータを分類します。そして、漏洩時の事業インパクトというリスク評価に基づき、「顧客台帳」「契約書」「設計書」といった本当に守るべき重要データから優先順位を付けて保護対象を選定することが、最も現実的で効果的な進め方です。

この「守る順番」の明確化が、限られたリソースでセキュリティ投資の効果を最大化し、企業の価値ある資産を確実に保護することにつながります。まずは自社のデータの棚卸しから、第一歩を踏み出してみてはいかがでしょうか。

A1: ハッシュ化は、ファイル全体から一意の文字列(ハッシュ値)を生成する技術です。ファイルが1ビットでも異なれば全く違う値になるため、改ざん検知に有効ですが、一部のコピーでは検知できません。一方、Fingerprintingはハッシュ値だけでなく、ファイルの部分的なデータパターンなど、より多様な特徴を「指紋」として登録します。そのため、ファイルの一部が他の文書にコピー&ペーストされた場合でも、元の機密情報を発見できるという違いがあります。

A2: 企業の規模に関わらず、顧客情報や独自の技術情報といった重要データを扱っているならば、Fingerprintingを含むDLP対策の必要性は高いと言えます。情報漏洩は企業の存続を揺るがしかねない重大インシデントであり、そのリスクは企業の規模とは無関係です。近年は、クラウドベースで安価に導入できるDLPサービスも増えており、小規模な企業でも導入しやすくなっています。

A3: はい、多くの最新DLPソリューションは、Microsoft 365やGoogle Workspace、Boxといった主要なクラウドストレージサービスに対応しています。オンプレミスのファイルサーバーだけでなく、クラウド上に保存されているData-at-Restに対してもFingerprintingを適用し、社内外との共有設定やダウンロード、アップロードといった操作を監視・制御することが可能です。クラウド利用が一般化した現代において、クラウド上のデータ保護は必須の要件です。

記載されている内容は2026年02月26日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...