フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月26日

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが伴います。 誤隔離を防ぐには、厳格な「権限設計」と「二重承認ワークフロー」の導入が不可欠です。 万が […]

目次

近年、ランサムウェアをはじめとするサイバー攻撃はますます高度化・高速化しており、インシデント対応における初動の迅速性が被害拡大防止の鍵を握っています。この課題に対し、SOARによるセキュリティ運用の自動化は極めて有効な解決策です。しかし、脅威の封じ込め(Containment)のような強力なアクションを自動化する際には、「誤隔離」という重大なリスクが伴います。重要なサーバーを誤って隔離し、ビジネスを停止させてしまう事態は絶対に避けなければなりません。

本記事では、SOARを活用した封じ込めを安全に運用するための「権限設計」、誤隔離を防ぐ「二重承認ワークフロー」、そして万が一の事態に備える「解除手順」について、実践的なベストプラクティスを徹底的に解説します。

サイバー攻撃、特にランサムウェア攻撃は、一度侵入を許すと数時間から数日でネットワーク全体に被害を広げます。このスピードに対抗するためには、脅威を検知してから封じ込めに至るまでの初動対応をいかに迅速に行えるかが決定的に重要です。従来の人の手によるマニュアル対応では、アラートの確認、ログの分析、関係者への連絡といったプロセスに多くの時間を要し、攻撃者の動きに追いつけないケースが増えています。

ここで中心的な役割を果たすのが、SOAR(Security Orchestration, Automation and Response)です。SOARは、SIEMやEDRなど様々なセキュリティツールからのアラートを起点に、一連の対応プロセスを「プレイブック」として定義し、自動実行するセキュリティプラットフォームです。脅威情報の収集・分析から、エンドポイントの隔離や不正通信のブロックといった「封じ込め」までをオーケストレーションすることで、インシデント対応の時間を劇的に短縮し、セキュリティ運用全体の効率化を実現します。特に、マルウェアの水平展開を防ぎ、被害を局所化する封じ込めは、迅速な対応が最も求められるアクションの一つです。

SOARによる自動化は非常に強力ですが、その裏には常に「誤隔離」のリスクが潜んでいます。誤隔離とは、マルウェアに感染していない正常な端末や、ビジネス上極めて重要な本番サーバーを、誤ってネットワークから隔離してしまう事態を指します。この原因は、セキュリティツールの「誤検知」であったり、分析担当者の判断ミスといった人的な要因であったりと様々です。

もし基幹システムのサーバーや、全社のファイルサーバーが誤って隔離された場合、そのビジネスインパクトは計り知れません。全社的な業務停止、生産性の著しい低下、顧客へのサービス提供不可といった直接的な被害に加え、インシデント対応の混乱による信用の失墜にも繋がりかねません。このように、封じ込めの自動化は諸刃の剣であり、その強力な権限を適切にコントロールする仕組みがなければ、セキュリティ対策そのものが新たなリスクを生み出すことになってしまいます。

誤隔離のリスクを管理し、自動化の恩恵を安全に享受するための核心となるのが「権限設計」です。権限設計とは、インシデント対応プロセスにおいて「誰が(どの役割の担当者が)」「何を(どのレベルのアクションを)」「いつ(どのような条件下で)」実行できるのかを明確に定義し、システムに適用することを指します。

例えば、「新人アナリストは分析と調査のみ実行可能」「ベテランアナリストは一般端末の隔離を申請可能」「CSIRTのマネージャーはサーバーの隔離を最終承認可能」といったように、役割と責任に応じた権限をポリシーとして設定します。このような厳格な権限設計は、セキュリティ運用における人的ミスを防止し、承認プロセスを通じて判断の客観性を担保します。CSIRTやSOC(Security Operation Center)が組織のセキュリティガバナンスを維持しつつ、運用の迅速化・効率化という相反する要求に応えるためには、この権限設計が不可欠な基盤となるのです。

誤隔離のようなクリティカルなミスを防ぐための最も効果的な手法の一つが、「二重承認ワークフロー」の導入です。これは、エンドポイントの隔離といった影響の大きな操作を実行する前に、一人の担当者の判断だけでなく、必ず別の承認者による確認・承認を必須とする仕組みです。いわゆる「ダブルチェック」をシステム的なワークフローとして組み込むことで、判断の信頼性を高めます。

二重承認ワークフローのメリット

SOARプラットフォームを活用することで、この二重承認ワークフローを効率的に構築・自動化できます。以下に、典型的な実装ステップを示します。

効果的な二重承認ワークフローを設計するためには、いくつかの重要なポイントを考慮する必要があります。

どれだけ精緻な権限設計や承認ワークフローを構築しても、誤隔離のリスクを完全にゼロにすることは困難です。そのため、「万が一、誤隔離が発生した場合に、いかに迅速に正常な状態へ復旧させるか」という準備が極めて重要になります。

誤隔離が発生した際、現場は大きな混乱に陥りがちです。パニック状態に陥ることなく冷静かつ正確な対応を行うためには、事前に標準化された「隔離解除手順書」を準備しておくことが不可欠です。明確な手順書は、担当者が体系的で迅速な対応を行うための道しるべとなり、復旧までの時間を最小限に抑え、ビジネスへの影響を軽減します。

実用的な解除手順書には、以下の項目を盛り込むことが推奨されます。

手順書は作成するだけでは意味がありません。形骸化させないためには、以下の運用ポイントが重要です。

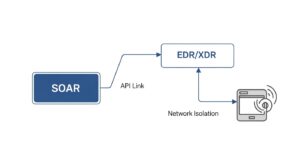

SOARによる高度な封じ込めは、様々なセキュリティツールとの連携によって成り立っています。この中で、エンドポイントの隔離を実際に実行する「実行部隊」の役割を担うのがEDR(Endpoint Detection and Response)やXDR(Extended Detection and Response)です。

SOARは全体のインシデント対応プロセスを管理する「司令塔」として機能し、最終決定が下されると、APIを通じてEDR/XDRに隔離指示を送ります。この連携により、SOARという単一のプラットフォームから一元的に封じ込めをオーケストレーションできます。

インシデント対応の出発点は、脅威の「検知」です。この起点となる情報を提供するのがSIEM(Security Information and Event Management)です。SIEMは組織内の膨大なログを相関分析し、高度な脅威の兆候を示すアラートを生成します。

SOARは、このSIEMが生成した高確度なアラートをトリガーとして受け取り、対応プレイブックを自動的に開始します。このように、検知(SIEM)、分析・判断・オーケストレーション(SOAR)、対応・封じ込め(EDR/XDR)という一連のプロセスが、ツール連携によってシームレスに繋がるのです。

現代のITインフラではクラウドの活用が不可欠であり、インシデント対応もクラウド環境を対象としなければなりません。SOARは、CSPM(Cloud Security Posture Management)やCWPP(Cloud Workload Protection Platform)といったクラウドセキュリティ製品と連携することで、クラウド特有の脅威に対する封じ込めも自動化できます。

例えば、不正なAPIキーの無効化、脆弱なコンテナの隔離、セキュリティグループのルール自動修正などが可能です。これにより、ハイブリッド環境全体で一貫したガバナンスに基づいたインシデント対応体制を構築できます。

SOARによる封じ込めの自動化は、サイバー攻撃への対応を迅速化し、セキュリティ運用の負荷を軽減する非常に強力な手段です。しかし、その裏側には常に「誤隔離」というビジネスを停止させかねない重大なリスクが存在します。

このリスクを効果的に管理し、自動化のメリットを最大限に享受するためには、本記事で解説した「厳格な権限設計」「二重承認ワークフローの導入」、そして「整備された解除手順」という三つの要素が三位一体で機能することが不可欠です。これらは単なる技術的な設定ではなく、組織のセキュリティ運用におけるガバナンスそのものを定義する重要なプロセスです。

ぜひこの機会に、自社のインシデント対応プロセスとセキュリティ運用体制を見直し、今回ご紹介したベストプラクティスを参考に、より安全で効率的なセキュリティ対策の実現を目指してみてはいかがでしょうか。

A1: 確かにその可能性はありますが、工夫次第で迅速性を担保できます。各承認ステップの目標対応時間(SLA)を定め、超過時は自動エスカレーションする仕組みをSOARで構築します。また、SOARによる分析自動化で承認者が判断に集中できる環境を整えることが重要です。脅威の深刻度に応じてワークフローを動的に分岐させる設計も有効です。

A2: 専任チームがない場合でも、二重承認の考え方は導入可能です。例えば、情報システム担当者を一次承認者、その管理職を二次承認者とするなど、既存の組織体制で役割を分担できます。また、MDR(Managed Detection and Response)サービスを利用し、外部の専門家に判断を委ねるのも現実的な解決策です。

A3: すべての脅威に自動封じ込めを適用するのはリスクが高いため、段階的なアプローチが推奨されます。一般的には、ランサムウェア感染が強く疑われるアラートや、既知のC2サーバーとの通信が確認された場合など、被害拡大が速く影響が甚大な脅威から優先的に検討します。最初は影響範囲の少ない一般PCなどからスモールスタートし、経験を積みながら対象を拡大していくのが安全です。

記載されている内容は2026年02月26日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

1分でわかるこの記事の要約 サイバー攻撃対策には、限られたリソースで優先順位付けが不可欠であることを認識する。 MITR...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...