暫定対処で終わらせない!MITRE ATT&CK×TTP分析で実現するRemediation(恒久対応)の進め方

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

更新日:2026年02月26日

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困難になります。 NTPプロトコルを用いた厳密な時刻同期と、改ざん防止を施したログの保存設計がフォレン […]

目次

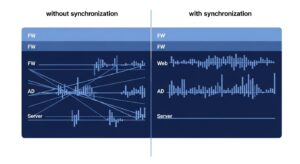

サイバー攻撃を受けた後のインシデントレスポンスにおいて、「各システムのログを見てもタイムスタンプがバラバラで、攻撃の全体像が全く見えない」といった事態に頭を悩ませた経験はないでしょうか。ログの時刻がずれていると、フォレンジック調査の要であるタイムライン分析が困難になり、原因究明や証拠保全が絶望的になる可能性があります。

本記事では、フォレンジックに耐えうるログ整備の核心である「時刻同期」と「保存設計」について、その重要性から具体的な実践方法、そしてSIEMやTelemetryの活用までを徹底的に解説します。

インシデントレスポンスやデジタルフォレンジックの世界では、ログは真実を語る唯一の証人です。しかし、その証言の信頼性は、正確なタイムスタンプによって担保されます。時刻同期が徹底されていないログは、セキュリティ調査において致命的な欠陥となり得ます。

インシデントが発生した際、CSIRTやSOCのアナリストが最初に行うのは、関連するログを収集し、時系列に並べて事象の発生順序を再構築する「タイムライン分析」です。例えば、ファイアウォールのネットワークログ、Webサーバーのアクセスログ、認証サーバーのイベントログ、そして侵入されたサーバーのシステムログ。これらのタイムスタンプが正確に揃っていて初めて、「どのIPアドレスから」「いつ」「どのような手法で」侵入され、「どの認証情報を窃取し」「どのサーバーへ横展開したか」という一連の攻撃経路を明らかにできます。

しかし、もしサーバーAの時刻が5分進んでおり、サーバーBの時刻が3分遅れていたらどうなるでしょうか。ログ上の記録では、本来は後に発生したはずのサーバーBでの不正アクセスが、サーバーAへの侵入よりも前に記録されてしまうかもしれません。このようなタイムラインの崩壊は、攻撃の全体像の把握を著しく困難にし、侵入基点の特定や原因究明を大幅に遅らせます。結果として、被害の拡大を食い止められず、事業継続に深刻な影響を及ぼすことになります。さらに、法的な証拠保全の観点からも、タイムスタンプの信頼性が欠如したログは証拠能力を失うリスクがあります。

現代のIT環境は、オンプレミスと複数のパブリッククラウドサービスが混在するハイブリッド構成が一般的です。攻撃者はこの複雑な環境を巧みに利用し、複数のシステムを踏み台にしながら攻撃を仕掛けます。一連の攻撃を追跡するには、すべてのシステムのログが単一のタイムライン上で正確にマッピングされる必要があります。

ここで重要になるのが、各システムから収集される広範なデータ、いわゆるTelemetry(テレメトリ)の活用です。システムログやイベントログだけでなく、ネットワークトラフィックやプロセスの挙動といった多様なデータを横断的に分析することで、より詳細なインシデントの文脈を理解できます。これらの多様なTelemetryデータを有効活用するためにも、すべてのデータソースで時刻同期が徹底されていることが大前提となります。時刻のずれは、巧妙に隠された脅威の検知を妨げる大きな障壁となるのです。

ログ管理は、技術的なセキュリティ対策だけでなく、法令遵守やガバナンスの観点からも極めて重要です。例えば、個人情報保護法やPCI DSS、J-SOX法など、多くの法令や規制が、監査証跡として特定のログを一定期間、完全な形で保管することを義務付けています。

これらの監査に対応する際、イベントの発生順序を正確に証明できなければなりません。NIST(米国国立標準技術研究所)が発行するガイドライン「NIST SP 800-92(ログ管理に関するガイド)」など、多くの情報セキュリティ標準でも、信頼できる時刻ソースへの同期が強く推奨されています。時刻同期が不十分なログ管理体制は、監査で指摘を受けるだけでなく、万が一の情報漏洩インシデント発生時に、組織として適切なセキュリティ対策を怠っていたと判断されかねません。

正確なタイムラインを構築するための技術的な核となるのが、NTP (Network Time Protocol) を用いた時刻同期です。ここでは、NTPの基本から、オンプレミス、クラウド、ハイブリッド環境それぞれの具体的な設定方法までを解説します。

NTPは、ネットワーク上の機器の時計を、基準となる時刻ソースと同期させるためのプロトコルです。NTPは階層構造(Stratum)を持っており、最も正確な時刻源(原子時計やGPSなど)を「Stratum 0」とします。Stratum 0に直接同期しているサーバーが「Stratum 1」、Stratum 1に同期しているサーバーが「Stratum 2」となります。

フォレンジック調査に耐えるためには、できるだけ上位の、信頼できるNTPサーバーを参照することが重要です。選択肢としては、NICT(情報通信研究機構)などが提供する公開NTPサーバーや、ISPが提供するNTPサーバーがあります。高い精度やセキュリティが求められる環境では、GPSを時刻ソースとする専用のタイムサーバーを自社内に設置することもあります。組織内で参照する時刻ソースを統一することが、時刻ずれを防ぐ第一歩です。

多くの企業では、オンプレミス環境内にNTPサーバーを構築し、内部のすべての機器がその社内NTPサーバーを参照する構成が一般的です。

AWS、Microsoft Azure、Google Cloud Platform (GCP) といった主要クラウドは、それぞれ信頼性の高い独自の時刻同期サービス(例:Amazon Time Sync Service)を提供しています。

ハイブリッド環境で問題となるのは、オンプレミスとクラウドでそれぞれ別の時刻ソースを参照してしまうことです。これにより、わずかな時刻のずれが発生し、システムを横断するインシデントの調査を困難にする可能性があります。

対策として、オンプレミスとクラウド環境で参照する時刻ソースを統一する設計が求められます。オンプレミスのGPSタイムサーバーをプライマリとする方法や、逆にクラウドのNTPサービスを正とする方法などが考えられます。一貫性のある時刻同期ポリシーを策定し、組織全体のシステムに適用することが不可欠です。

正確な時刻同期ができたら、次はそのログをいかにして「完全な形」で「必要な期間」保存するかが重要になります。改ざんや消失を防ぎ、必要なときに迅速にアクセスできるログ保存体制を構築しましょう。

「とりあえずすべてのログを収集する」というアプローチは、コストとノイズの増大を招きます。フォレンジック調査の観点から、収集すべきログを戦略的に選定する必要があります。最低限、以下のログは収集対象とすべきです。

フォレンジック調査で最低限収集すべきログ

選定基準は、「インシデント発生時に、何が起こったのかを再構築できるか」という視点です。

ログの保管期間は、法令遵守とセキュリティ調査の両面から決定します。まず、自社が準拠すべき法令で定められた保管期間を確認します。

それに加え、セキュリティの観点も重要です。攻撃者の潜伏期間(Dwell Time)は数か月に及ぶこともあるため、インシデント発覚時に調査できるよう、最低でも90日以上、推奨は1年以上のログを保管することが望ましいです。コストを抑えるため、アクセス頻度に応じてホット、ウォーム、コールドストレージを使い分ける階層化も有効です。

収集したログが改ざん・削除されては、証拠としての価値が失われます。ログの完全性(Integrity)を確保するため、技術的な改ざん防止策が不可欠です。

時刻同期と保存設計が完了したら、ログを最大限に活用する仕組みとして、SIEMと広範なTelemetryデータが中心的な役割を果たします。

SIEM(Security Information and Event Management)は、様々なシステムからログを収集・一元管理し、リアルタイムに分析するプラットフォームです。SIEMを導入すれば、サイロ化していた各ログを横断的に検索・分析できるようになります。

例えば、「特定のユーザーが、深夜に海外IPからVPN接続し、機密DBサーバーへアクセスを試みた」といった一連の不審な挙動を、複数のログの相関分析で自動的に検知できます。代表的なSIEM製品には、Splunk、Elastic Stack、Microsoft Sentinelなどがあります。

従来のログだけでは、巧妙な攻撃を見逃すことがあります。そこで重要になるのが、EDR (Endpoint Detection and Response)やNDR (Network Detection and Response)が収集する、より広範なTelemetryデータです。プロセスの親子関係、ファイル操作、ネットワーク接続といった詳細な挙動を記録します。

これらのTelemetryデータをSIEMに取り込み、従来のログと組み合わせることで、インシデントの全体像をより深く、文脈に沿って理解することができます。

高度なツールを導入しても、それを使いこなす「人」と「プロセス」がなければ意味がありません。SOC (Security Operation Center) や CSIRT (Computer Security Incident Response Team) といった専門組織の設置が不可欠です。

本記事では、フォレンジック調査の成否を分けるログ整備、特に「時刻同期」と「保存設計」の重要性について解説しました。インシデントレスポンスにおいて、正確なタイムラインは攻撃の全貌を解明するための羅針盤です。その基盤となるのが、NTPによる厳密な時刻同期と、完全性を担保したログの保存設計です。

まずは自社のログ管理体制を見直し、NTP設定が統一されているかを確認することから始めましょう。そして、法令とセキュリティ要件に基づいたログ保管ポリシーを策定することが、プロアクティブなセキュリティ対策への第一歩です。

A1: 最も推奨される方法は、すべてのログをUTC(協定世界時)で記録・保管することです。各システムが異なるローカルタイムゾーンでログを記録すると、分析時に混乱が生じます。すべてのログをUTCに統一し、SIEMなどの分析ツール側で必要に応じて表示タイムゾーンを変換するのがベストプラクティスです。

A2: 「階層型ストレージ」の活用が有効です。直近30日間は即時検索できる「ホットストレージ」に、それ以降は安価な「ウォームストレージ」や「コールドストレージ(アーカイブ)」に移動させます。このようにライフサイクル管理を行うことで、コストを抑えつつ必要なデータを保持できます。

A3: 一般的には、NICT(情報通信研究機構)が提供する公開NTPサーバー(ntp.nict.jp)が、日本国内で非常に信頼性が高く推奨されます。金融機関など、より高いセキュリティが求められる環境では、外部から独立したGPSベースのアプライアンス型タイムサーバーを自社内に設置することが最良の選択肢となります。

記載されている内容は2026年02月26日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

1分でわかるこの記事の要約 サイバー攻撃対策には、限られたリソースで優先順位付けが不可欠であることを認識する。 MITR...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...