フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月26日

1分でわかるこの記事の要約 サイバー攻撃対策には、限られたリソースで優先順位付けが不可欠であることを認識する。 MITRE ATT&CKフレームワークを活用し、自社のビジネスリスクに基づきTTP(攻撃手口)を特定 […]

目次

サイバー攻撃の手法が日々巧妙化・多様化する現代において、「すべての攻撃に備えなければ」というプレッシャーを感じているセキュリティ担当者は少なくないでしょう。しかし、限られた予算や人員で無数に存在する攻撃手口のすべてに対応することは、現実的ではありません。

本記事では、世界標準のフレームワーク「MITRE ATT&CK」を活用し、自社のビジネスリスクに基づいて攻撃手口(TTP)に優先順位を付ける方法を解説します。効率的かつ効果的なサイバーセキュリティ対策を実現するための、現実的な戦略を具体的に見ていきましょう。

現代のサイバーセキュリティ環境では、なぜTTP(戦術、技術、プロシージャ)の優先順位付けが不可欠なのでしょうか。その背景には、攻撃の高度化と防御側のリソースの限界という、避けて通れない課題が存在します。

新しい脆弱性が日々発見され、攻撃者はそれを悪用した新たな攻撃パターンを次々と生み出しています。ランサムウェア、標的型攻撃、サプライチェーン攻撃など、その手法は多岐にわたります。

これらすべての攻撃手法に対して、完璧な防御壁を築き上げることは事実上不可能です。セキュリティ人材の不足、限られた予算といった制約の中で、すべての可能性に対処しようとすれば、結果的に対策が手薄になり、重要なリスクを見逃すことになりかねません。

このような状況下で求められるのが、対策の「選択と集中」です。すべての脅威に平等に対応するのではなく、自社にとって本当に危険な脅威を見極め、そこにリソースを集中投下するアプローチが不可欠となります。これが、TTPの優先順位付けが重要視される根本的な理由です。

従来のセキュリティ対策は、ファイアウォールやアンチウイルスソフトなど、境界で脅威を防ぐという考え方が主流でした。しかし、クラウドサービスの普及やリモートワークの常態化により、組織の「境界」は曖昧になり、侵入を前提とした対策、すなわち「ゼロトラスト」の考え方が重要になっています。

ここで中心となるのが「リスクベース・アプローチ」です。これは、自社の事業内容、保有する重要資産、事業継続への影響などを考慮し、「どの攻撃を受けると最も損害が大きいか」というリスクの観点から対策の優先度を決定する考え方です。

例えば、顧客の個人情報を大量に扱う企業と、製造業の工場制御システムを持つ企業とでは、守るべきものも、想定すべき脅威も異なります。自社固有のリスクを正確に評価し、それに関連する攻撃者のTTPを特定することで、真に価値のあるセキュリティ投資が可能になるのです。

TTP、すなわち攻撃者の「行動」に着目した防御アプローチは、多くのメリットをもたらします。特定のマルウェアのシグネチャやハッシュ値に依存する従来の対策とは異なり、攻撃者が目的を達成するためにどのような「手法」を用いるかに焦点を当てるため、未知のマルウェアやゼロデイ攻撃に対しても、その挙動を捉えて検出・防御できる可能性が高まります。

さらに、TTPに基づいて防御戦略を立てることで、プロアクティブなセキュリティ運用が実現します。例えば、自社を狙う可能性の高い攻撃者がよく使うTTPを事前に分析し、「脅威ハンティング(Threat Hunting)」のシナリオを作成したり、EDRやSIEMの検知ルールを強化したりできます。これにより、インシデントが発生してから対応する「事後対応型」から、脅威が深刻化する前に芽を摘む「事前対応型」のサイバー防御へとシフトすることが可能となり、インシデントレスポンスの迅速化や運用全体の効率化に繋がります。

TTPの優先順位付けを実践する上で、その基本概念と、強力なツールとなるMITRE ATT&CKフレームワークの理解は欠かせません。ここでは、それぞれの要素を分かりやすく解説します。

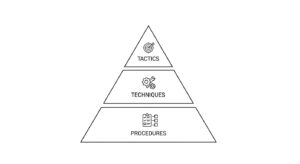

TTPは、攻撃者の行動を3つの階層でモデル化したものです。

このTTPの概念を理解することで、単一のインシデントを点ではなく、攻撃者の一連の行動という線で捉え、より本質的な対策を講じることが可能になります。

MITRE ATT&CK(Adversarial Tactics, Techniques, and Common Knowledge)は、米国の非営利団体MITRE社が開発・公開している、観測されたサイバー攻撃者のTTPを体系的にまとめたナレッジベースです。世界中のセキュリティインシデントから得られた知見が集約されており、セキュリティコミュニティにおける「共通言語」として広く活用されています。

ATT&CKは、横軸に「戦術」、縦軸に「技術」を配置したマトリクスの形式で構成されています。このマトリクスを見ることで、偵察から影響(データの破壊など)に至るまで、サイバー攻撃のライフサイクル全体でどのような技術が使われる可能性があるのかを一望できます。各技術には、詳細な解説や実際の攻撃グループ(APTグループなど)による使用事例、対策・緩和策、検出方法などが記載されており、具体的なアクションに繋げやすいのが大きな特徴です。

ATT&CKフレームワークの活用シーン

このように、ATT&CKを組織のセキュリティ活動の軸に据えることで、より体系的で効果的なサイバー防御体制を構築することが可能になります。

ここからは、実際にATT&CKを活用して自社で対策すべきTTPに優先順位を付けるための、具体的な5つのステップを解説します。このプロセスを通じて、漠然とした脅威への不安を、具体的な対策計画へと落とし込んでいきましょう。

すべての対策は、まず「何を守るべきか」を明確にすることから始まります。自社にとって最も重要な情報資産(顧客情報、知的財産など)や、停止すると事業に深刻な影響を与える基幹システム(生産管理システム、ECサイトなど)をリストアップします。そして、それらの資産が侵害されたりした場合に、どのようなビジネスリスク(金銭的損失、信用の失墜など)が発生するかを評価します。この最初のステップが、後続の分析の土台となります。

次に、自社を狙う可能性のある脅威は何か、という情報を収集します。ここで役立つのがサイバー脅威インテリジェンス(CTI)です。自社の業種や地域を標的とする攻撃グループは存在するか、業界全体で流行している攻撃手口(ランサムウェアなど)は何か、といった情報を収集します。情報源としては、IPAやJPCERT/CCといった公的機関からの注意喚起、セキュリティベンダーのレポート、業界固有の情報共有の枠組み(ISAC)などがあります。

ステップ2で収集した脅威情報を、ATT&CKフレームワークにマッピングしていきます。例えば、「自社の業界を狙うAPT29は、スピアフィッシング(T1566.001)で侵入し、PowerShell(T1059.001)を実行する傾向がある」といった情報を、ATT&CKマトリクス上で色付けします。過去の自社インシデントやペネトレーションテストの結果も同様にマッピングすることで、「自社に関連性の高いTTP」が可視化されます。この作業には、MITREが提供するATT&CK Navigatorといったツールを活用すると効率的です。

脅威が可視化されたら、次にそれらのTTPに対して自社の現在の防御・検出能力がどの程度あるかを評価します。ステップ3でマッピングした各技術に対して、「EDRで検出可能か」「SIEMでアラートが上がるか」「アクセス制御で防御できているか」といった観点で評価します。例えば、「防御済み」「検出可能」「検出不可」のようにスコア付けや色分けをすることで、自社のセキュリティ対策における強みと弱み(ギャップ)が一目瞭然となります。

最後のステップとして、これまでの分析結果を統合し、対策の優先順位を決定します。「脅威の高さ(ステップ3)」と「防御・検出能力の低さ(ステップ4)」を掛け合わせることで、最も優先的に対処すべきTTPが明らかになります。例えば、「自社を狙う攻撃者が多用し、かつ自社の検出能力が低いTTP」が、最優先の対策対象となります。

この優先順位に基づき、「短期的には、優先度『高』のTTPに対するEDRの検知ルールを実装する」「中期的には、ログ監視を強化する」といった具体的な対策ロードマップを策定します。

TTPの優先順位付けは、計画を立てて終わりではありません。その分析結果を日々のセキュリティ運用に組み込むことで、初めて真価を発揮します。

脅威ハンティングは、アラートを待つのではなく、ネットワークやエンドポイント内に潜む未知の脅威の痕跡をプロアクティブに探し出す活動です。優先順位付けされたTTPは、この脅威ハンティングの絶好の「テーマ」となります。例えば、「PowerShellの悪用(T1059.001)」の優先度が高い場合、「通常の業務ではありえないPowerShellの実行パターンはないか?」という仮説を立て、エンドポイントのログを詳細に分析します。

優先度の高いTTPは、EDR(Endpoint Detection and Response)やSIEMの検知ルールを強化・チューニングするための明確な指針となります。自社にとって重要なTTPに関するアラートの重要度を上げたり、逆に重要度の低いTTPから発生する過検知アラートを抑制したりすることで、SOCアナリストの負荷を軽減し、本当に重要なインシデントに集中できる環境を整えます。

インシデントレスポンスプランを事前に用意しておくことは、有事の際に迅速かつ的確に対応するために不可欠です。優先順位の高いTTPを組み合わせることで、自社で発生しうる具体的な攻撃シナリオを作成し、そのシナリオに基づいた対応手順を具体化できます。例えば、「フィッシングメールによる侵入からランサムウェア展開に至る」といったシナリオを想定し、机上訓練でシミュレーションすることで、組織的な対応能力を向上させることができます。

ATT&CKは、セキュリティチーム内や他部署との連携における「共通言語」として機能します。インシデント報告の際に、「T1059.001(PowerShell)が悪用されました」と伝えることで、脅威の概要を正確かつ簡潔に共有できます。この共通言語化は、情報共有を円滑にし、組織全体の状況認識を統一する上で非常に重要です。

サイバー攻撃の脅威が無限に増え続ける中で、すべての攻撃手口に完璧に対応することは非現実的です。限られたリソースで組織を効果的に守るためには、自社のビジネスリスクに基づき、対策すべき攻撃手口(TTP)に優先順位を付ける「リスクベース・アプローチ」が不可欠です。

そのための強力な羅針盤となるのが、MITRE ATT&CKフレームワークです。ATT&CKを活用することで、脅威と自社の防御能力を客観的に評価し、対策のギャップを可視化できます。その分析結果は、脅威ハンティング、EDR/SIEMの強化、インシデントレスポンス計画の高度化など、あらゆるセキュリティ活動を明確な根拠を持って遂行するための土台となります。

この記事で紹介した5つのステップは、一度きりの活動ではありません。脅威のトレンドや自社のビジネス環境の変化に合わせて、定期的に見直し、改善を繰り返していくことが重要です。まずは、自社にとって最も守るべきものは何かを定義することから始めてみてください。小さな一歩が、組織全体のサイバー防御能力を継続的に向上させるための最も確実な道筋となるでしょう。

Q1. 中小企業でもATT&CKフレームワークは活用できますか?

はい、活用できます。大規模なツールを導入しなくても、まずはランサムウェアが多用する技術など、自社のビジネスに影響の大きい攻撃手口をATT&CKマトリクスから数個選び出すことから始められます。それらに対する自社の対策状況(バックアップは万全か、不審なファイル実行を検知できるか等)を確認するだけでも大きな一歩です。公的機関の情報を活用すれば、コストを抑えながら脅威分析が可能です。

Q2. 脅威ハンティングには専門的なスキルが必要ですか?

高度な脅威ハンティングには専門スキルが求められますが、最初から完璧を目指す必要はありません。例えば、優先度の高いTTPの中から「PowerShellの悪用」を選び、「業務時間外に実行されているPowerShellのログがないか」といった簡単な仮説を立てて定期的にログを確認することから始められます。多くのEDR製品には、ハンティングを支援する検索機能が備わっています。

Q3. TTPの優先順位は一度決めたら変更しないのですか?

いいえ、優先順位は定期的に見直す必要があります。脅威の状況は常に変化していますし、自社の事業やシステム構成が変わればリスクも変化します。サイバー脅威インテリジェンスを継続的に監視し、少なくとも半期に一度、あるいは大きな環境変化があったタイミングで優先順位をレビューし、対策計画を更新していくことが理想的です。

記載されている内容は2026年02月26日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...