フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月26日

1分でわかるこの記事の要約 SOC運用の重大リスクである夜間・休日におけるインシデント対応の遅延と属人化を防ぐ必要があります。 引き継ぎを円滑にするため、情報共有の標準化、役割の明確化、連絡網の多層化、具体的な手順書が不 […]

目次

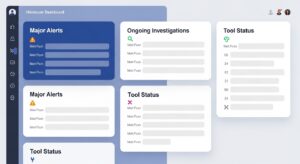

このような事態は、セキュリティ監視を行うSOC(Security Operation Center)運用において、事業継続を揺るがしかねない重大なリスクです。巧妙化・高速化するサイバー攻撃に対し、24時間365日、切れ目のない監視と迅速なインシデント対応は不可欠です。

その実現の鍵を握るのが、特に担当者が交代するシフトの変わり目や、人員が手薄になる夜間・休日における「引き継ぎ」の仕組みです。

本記事では、SOC運用の継続性を担保し、夜間・休日でもインシデント対応を停止させないための、効果的な連絡網と手順書の設計方法を、テンプレートを交えて徹底的に解説します。

効果的なSOC運用において、スムーズな引き継ぎは単なる業務連絡以上の意味を持ちます。それは、組織のセキュリティレベルを維持し、サイバー攻撃からビジネスを守るための根幹となるプロセスです。引き継ぎの不備は、インシデント対応の遅延や品質の低下を招き、最終的に甚大な被害につながる可能性があります。

サイバー攻撃は、ビジネスの稼働時間に関係なく、深夜や休日を狙って行われることが多々あります。攻撃者にとって、企業の防御体制が最も手薄になる時間帯は格好の標的です。

このような状況で発生したアラートに対し、引き継ぎの不備によって検知内容の共有が遅れたり、担当者が状況を正確に把握できなかったりすると、初動対応が大幅に遅れてしまいます。特にランサムウェア攻撃などでは、この数時間の遅れがシステム全体の暗号化やデータの窃取といった致命的な結果を招きかねません。早期発見と迅速な対応こそが、被害を最小限に抑える鍵となります。

「このアラートの判断はAさんしかできない」「Bさんがいないとログ分析が進まない」といった状況は、SOC運用における典型的な「属人化」の例です。

引き継ぎのルールやドキュメントが標準化されていないと、個人のスキルや経験に依存した運用に陥りがちです。これは、特定の担当者が不在の際にセキュリティ監視の品質が著しく低下するリスクをはらんでいます。また、特定の担当者に業務負荷が集中し、疲弊や離職につながる可能性も高まります。属人化しないセキュリティ運用体制を構築するためには、誰が対応しても一定の品質を保てるような標準化された手順と情報共有の仕組みが不可欠です。

サイバー攻撃の一連の流れをモデル化した「Kill Chain(キルチェーン)」という概念があります。攻撃者は、偵察から目的の実行まで、複数の段階を経て攻撃を成功させます。セキュリティ対策の目的は、この連鎖のどこかを断ち切ることです。

特に、攻撃の初期段階で脅威を検出し、封じ込め(Containment)を行うことが極めて重要です。引き継ぎが円滑に行われ、検知したアラート情報が迅速かつ正確に次の担当者へ伝わることで、Kill Chainの早い段階で対策を講じることが可能になります。逆に引き継ぎの失敗は、攻撃者に次のステップへ進む時間を与えてしまうことを意味します。

継続性の高いセキュリティ監視体制を構築するためには、場当たり的な対応ではなく、戦略的な引き継ぎの設計が求められます。ここでは、夜間・休日でも機能するSOC運用を実現するための5つの重要なポイントを解説します。

引き継ぎの品質を安定させる最も効果的な方法は、情報共有のプロセスを標準化することです。口頭での申し送りだけに頼らず、誰が見ても同じように理解できるドキュメントやテンプレートを整備します。具体的には、シフト間の申し送り書、インシデント報告書、対応手順書などのフォーマットを統一します。これにより、報告される情報の粒度が揃い、重要な情報の伝達漏れを防ぎます。

インシデント発生時には、混乱なく迅速に行動するために、各担当者の役割分担が明確になっている必要があります。夜間・休日の体制においても、「誰が一次対応者か」「誰が詳細調査を行うか」「誰が経営層へ報告するか」「最終的な意思決定者は誰か」といった役割と責任を事前に定義しておくことが重要です。特にCSIRT(Computer Security Incident Response Team)との連携フローを明確にすることで、組織横断的な対応がスムーズに進みます。

夜間や休日に担当者と連絡が取れない、という最悪の事態を避けるために、連絡網は多層的に設計する必要があります。主担当(プライマリ)、副担当(セカンダリ)、三次担当(ターシャリ)のように、複数の連絡先を定めたエスカレーションフローを構築します。 例えば、「主担当に5分以内に連絡がつかなければ、自動的に副担当に連絡が行く」といったルールを設けます。連絡手段も電話、チャット、メールなど複数確保し、確実に連絡がつく体制を整えることがリスク管理の観点から不可欠です。

「マルウェア感染の疑いがあるアラートを検知した場合、まず何をすべきか」といった具体的なアクションを定めた手順書(プレイブック)を整備します。この手順書には、ログ分析の方法、影響範囲の特定、脅威の封じ込め手法、関係各所への報告タイミングなどを、業務フローとして時系列で記載します。手順が具体化されていれば、経験の浅い担当者でも一定レベルの初動対応が可能となり、対応品質のばらつきを抑えられます。

設計した引き継ぎ手順や連絡網が、有事の際に本当に機能するかは、訓練を通じてしか検証できません。サイバー攻撃を模したシナリオで、夜間や休日を想定した抜き打ちの連絡・対応訓練を定期的に実施することが重要です。訓練後は必ず振り返りを行い、「連絡網に不備はなかったか」「手順書は分かりやすかったか」といった課題を洗い出し、ドキュメントや体制を継続的に改善していくプロセスが、運用体制の成熟度を高めます。

ここでは、より実践的な引き継ぎの設計に役立つテンプレートや項目例を紹介します。これらをベースに、自社の環境に合わせてカスタマイズしてください。

緊急連絡網は、インシデントのレベルに応じて発動するルールを設けることが重要です。

人的な引き継ぎプロセスを整備すると同時に、テクノロジーを活用して運用そのものを効率化・自動化することも、属人化対策として非常に有効です。

SIEMやXDRといったソリューションは、膨大なログを一元的に集約・分析し、脅威の相関分析を自動で行います。これにより、アナリストが手動でログを追う手間が大幅に削減され、脅威検出の精度と速度が向上します。担当者のスキルレベルによる分析能力の差を埋め、一定の監視品質を保つ上で不可欠なツールです。

インシデント対応の手順を定めた「プレイブック」を整備し、SOAR(Security Orchestration, Automation and Response)ツールを導入することで、対応の一部を自動化できます。例えば、「特定のマルウェアを検知したら、該当端末のネットワークを自動隔離し、CSIRTへ自動通知する」といったフローを自動実行できます。これにより、対応の迅速化、ヒューマンエラーの削減、夜間・休日の運用負荷軽減に大きく貢献します。

自社だけで24時間365日の高度なSOC運用体制を構築・維持するのは、コストや人材確保の面で非常に困難です。そこで有効な選択肢となるのが、MDR(Managed Detection and Response)サービスをはじめとするSOCアウトソーシング(SOCaaS)の活用です。専門家チームによる高度な監視・分析・対応支援を受けることで、自社の運用負荷を大幅に軽減し、より高度なセキュリティ対策を実現できます。

24時間365日体制の構築に課題を抱える企業にとって、MDRサービスは非常に魅力的な解決策です。MDRが具体的に引き継ぎや連絡体制の課題をどう解決するのか見ていきましょう。

MDRは、EDRなどのセキュリティ製品の運用をベンダーが代行し、脅威の検知から調査、封じ込め、復旧支援までを提供するサービスです。自社でアナリストを雇用するモデルとは異なり、高度なスキルを持つ専門家チームのサービスを月額で利用できる点が特徴です。単なるアラート通知だけでなく、インシデント対応という「レスポンス」まで踏み込んで支援する点が、従来の監視サービスとの大きな違いです。

多くのMDRサービスは、24時間365日体制でセキュリティの専門家が監視を行っています。これにより、企業は自社で夜間・休日のシフト制を組む必要がなくなります。インシデント発生時には、MDR事業者の洗練された手順に基づき、迅速な分析と初期対応が実施され、企業の担当者へは分析・整理された分かりやすい情報と具体的な推奨アクションが報告されます。 これにより、自社の担当者は深夜に複雑なログ分析を行う必要がなく、重要な意思決定に集中できます。まさに、引き継ぎや連絡体制に関する課題を包括的に解決するソリューションと言えるでしょう。

MDRサービスを導入する際は、価格だけでなくサービス内容を慎重に比較検討する必要があります。

MDRサービス選定の5つのポイント

サイバー攻撃に「休日」はありません。夜間や休日であってもセキュリティ監視の質を落とさず、インシデントに即応できる体制の構築は、現代の企業にとって必須の経営課題です。その鍵を握るのが、スムーズで確実な「引き継ぎ」の仕組みです。

まずは本記事で解説した5つの要点を軸に、自社のSOC運用体制を見直してみてください。ドキュメントを整備し、業務フローを標準化するだけでも、属人化のリスクは大幅に低減できます。

そして、自社リソースだけでの24時間365日対応に限界を感じている場合は、MDRサービスのような外部の専門家の力を借りることも積極的に検討し、ビジネスをサイバー脅威から守り抜きましょう。

記載されている内容は2026年02月26日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...