フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月26日

1分でわかるこの記事の要約 SIEMにおけるログの正規化は、多様なフォーマットのログを統一し、分析を容易にするプロセスです。 正規化は、高度な脅威検知に不可欠な相関分析の精度を飛躍的に向上させます。 特に「ユーザー」「端 […]

目次

SIEM運用の成果が出ない原因はログの「正規化」にあるかもしれません。本記事では、脅威検知の要である相関分析の精度を飛躍させるSIEMの正規化について、その基本から「ユーザー」「端末」「時刻」の必須フィールド、具体的な設計手順までを専門家が分かりやすく解説します。

日々生成される膨大なセキュリティログに埋もれ、本当に重要な脅威の兆候を見逃していませんか?異なる機器からのアラートが鳴り響き、「アラート疲れ」を感じているセキュリティ担当者も少なくないでしょう。

この問題の根源には、ログのフォーマットがバラバラで、インシデントの全体像を把握できないという課題があります。この課題を解決する鍵こそが「SIEMの正規化設計」です。特に「ユーザー」「端末」「時刻」という必須フィールドを統一することで、相関分析の精度が飛躍的に向上し、高度な脅威検知が実現可能になります。

本記事では、効果的なSIEM運用に不可欠な正規化設計のポイントと、相関分析の核となる必須フィールドについて具体的に解説します。

SIEM(Security Information and Event Management)運用の成否を分ける重要なプロセスが「正規化」です。多様なセキュリティ製品やITシステムから収集されるログデータを、分析しやすい共通のフォーマットに変換する作業を指します。この正規化がなぜ不可欠なのか、そして相関分析においてどのような役割を果たすのか、その基本から理解を深めましょう。

現代の企業ネットワークは、ファイアウォール、プロキシ、EDR、Active Directory、クラウドサービスなど、多種多様な機器やシステムで構成されています。これらはそれぞれ独自のフォーマットでログを出力するため、そのままでは横断的な分析が非常に困難です。

例えば、ユーザーIDを示すフィールド名が、ログソースによって以下のようにバラバラなケースは珍しくありません。

このような状態では、特定のユーザーの行動をシステム横断で追跡しようとしても、ログソースごとに検索クエリを書き換える必要があり、多大な時間と労力がかかります。SIEMにおける正規化の目的は、これらの異なるログを共通の「言葉」、つまり統一されたスキーマ(データ構造)に翻訳することにあります。これにより、ログソースの種類を問わず、一貫したルールでデータの検索、分析、可視化が可能になります。正規化は、検索の高速化、分析の効率化、そして後述する相関分析ルールの汎用化を実現するための土台となる、極めて重要なプロセスなのです。

ログの正規化が必要な理由

相関分析とは、SIEMの核となる機能の一つで、異なるソースから収集された複数のイベントログを、あらかじめ定義されたルールに基づいて結びつけ、単一のイベントだけでは見抜けない巧妙なサイバー攻撃や脅威の兆候を検知する技術です。

例えば、「海外IPアドレスからの認証失敗が短時間に5回発生し、その直後に同一ユーザーアカウントによる国内IPからの認証が成功した」という一連のイベントを考えます。これらを個別のイベントとして見ると見過ごされがちですが、相関分析によって組み合わせることで、「アカウント乗っ取りの可能性が高い」というインシデントとしてアラートを上げることができます。

この相関分析を機能させる大前提が、ログの正規化です。先の例で言えば、認証失敗ログと認証成功ログで、ユーザーIDやIPアドレスを示すフィールド名が異なっていたら、SIEMはそれらを「同一ユーザー」「同一IP」として認識できません。結果として、相関ルールは機能せず、脅威の検知は失敗に終わります。

正規化によって、例えばユーザーIDはすべて「user.name」、送信元IPアドレスは「source.ip」といった共通のフィールド名にマッピングされていれば、ログソースの違いを意識することなく、精度の高い相関ルールを作成し、セキュリティ運用を自動化・高度化させることが可能になるのです。

効果的な相関分析を実現するためには、数あるログフィールドの中でも特に重要な「キーストーン」となるフィールドが存在します。それが「誰が(ユーザー)」「どのデバイスで(端末)」「いつ(時刻)」という、インシデント調査の基本となる3つの要素です。これらのフィールドを確実に正規化することが、脅威追跡の精度を決定づけます。

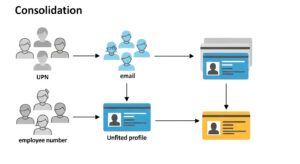

サイバー攻撃の多くは、最終的に何らかのユーザーアカウント情報を悪用して内部活動を行います。そのため、「誰が」何をしたのかを正確に追跡できることは、セキュリティ監視において最も重要です。正規化すべきフィールドの例としては、ユーザーID、アカウント名、メールアドレス、所属部署、役職などが挙げられます。

設計のポイントは、これらの情報をActive Directoryなどと連携させ、組織内で一意な識別子に統一することです。例えば、社員番号などのユニークなキーで紐づけ、「user.name」「user.id」「user.email」「user.department」のような共通フィールドにマッピングする設計が理想です。これにより、システムごとに異なるアカウント名でも、特定の個人に紐づけてアクティビティを時系列で可視化できます。

「どのデバイスで」イベントが発生したのかを特定する端末情報は、マルウェア感染端末の特定や、不正アクセスの侵入経路を解明する上で不可欠です。正規化すべき主要なフィールドには、ホスト名、IPアドレス(内部/外部)、MACアドレス、OS情報、デバイスの種類などがあります。特にIPアドレスは、送信元(source)と宛先(destination)を明確に区別してマッピングすることが重要です。

DHCP環境のようにIPアドレスが動的に変わるネットワークでは、IPアドレスだけでの端末特定は困難です。そのため、設計時にはIPアドレスだけでなく、必ずホスト名を正規化の対象に含めるべきです。可能であれば資産管理台帳データと連携し、所有者や設置場所などの情報を付与することで、インシデント発生時の初動調査を大幅に迅速化できます。

インシデントのタイムラインを正確に再構築するためには、「いつ」を示す時刻情報が極めて重要です。異なるシステムのログは、それぞれが異なるタイムゾーンで時刻を記録している可能性があります。これが統一されていないと、イベントの発生順序を誤って解釈し、原因究明を著しく妨げます。

この問題のベストプラクティスは、すべてのログのタイムスタンプをUTC(協定世界時)に変換して統一することです。「@timestamp」のような専用フィールドを設け、収集時にUTCへ正規化して格納する設計が推奨されます。また、大前提として、組織内のすべてのサーバーやネットワーク機器でNTP(Network Time Protocol)を利用して時刻を同期させる運用が不可欠です。

概念を理解したところで、次はいよいよ実践的な正規化の設計と実装のステップに進みます。体系的なアプローチで、手戻りのない効果的なSIEM運用基盤を構築しましょう。

ステップ1:分析ユースケースの定義 最初に行うべきは、「SIEMを使って何を検知したいか」という分析ユースケースを明確に定義することです。「ランサムウェアの兆候を検知したい」「標的型攻撃のC2通信を検知したい」など、具体的な脅威シナリオを想定します。ユースケースを定義すれば、必要なログソース(EDR、プロキシ等)と重要なフィールド(プロセス名、IPアドレス等)が自ずと明らかになります。優先度の高いユースケースから着手することが成功の鍵です。

ステップ2:共通スキーマ(データモデル)の選定 次に、ログをマッピングする「共通の物差し」となるスキーマ(データモデル)を設計または選定します。ゼロから設計するより、業界標準モデルを参考にすると効率的です。代表的なものに、SplunkのCIM(Common Information Model)や、Microsoft SentinelのASIM(Advanced Security Information Model)などがあります。これらの標準モデルをベースに、自社固有の情報をカスタムフィールドとして追加する柔軟な設計が求められます。

ステップ3:ログソースごとのフィールドマッピング 共通スキーマが決定したら、各ログソースのフィールドをスキーマのフィールドに一つひとつ対応付ける「フィールドマッピング」を行います。これは正規化設計で最も地道で重要なプロセスです。例えば、「Windows SysmonログのImageフィールドを、共通スキーマのprocess.executableにマッピングする」といった定義書を作成し、その定義に基づきSIEM上でパーサー(ログ解釈機能)を設定します。

ステップ4:テストとチューニング 設計と実装が完了したら、必ずテストとチューニングのフェーズを設けます。実際にログを取り込み、意図通りにデータが格納されているかを確認します。その後、ユースケースに基づいた相関ルールでテスト運用を行い、誤検知(False Positive)や検知漏れ(False Negative)を洗い出します。この結果を元にパーサーや相関ルールを継続的にチューニングしていくことが、SIEMの検知精度を高める上で不可欠です。

近年、SIEMによるログ分析に加え、XDR(eXtended Detection and Response)という新たな潮流が生まれています。SIEMの正規化を考える上で、XDRとの関係性を理解することは非常に重要です。

どちらを選ぶべきかは組織の体制によります。多様な製品を統合しコンプライアンス要件も満たすならSIEM、特定ベンダーのエコシステムで検知・対応を迅速化したいならXDRが適しています。

現実的には、SIEMとXDRは対立するものではなく、相互に補完し合う関係にあります。先進的なSOC(Security Operation Center)では、両者を連携させるアプローチが主流です。

具体的には、XDRが検知した質の高いアラートをSIEMに送信。SIEM側ではそのアラートをトリガーに、XDRの管理外にあるログ(業務アプリのログ等)と突き合わせ、より広範なコンテキストでインシデントの全体像を調査します。このように、XDRを高品質なセンサー群、SIEMを組織全体の司令塔として運用することで、より強固な監視体制を構築できます。

Q1. 正規化にはどれくらいの工数がかかりますか? A1. 対象とするログソースの数や種類、複雑さによって大きく変動します。主要な10〜20種類のログソースを対象とした初期設計と実装だけでも、数ヶ月単位のプロジェクトになることが一般的です。また、正規化は一度で終わらず、継続的なメンテナンスとチューニングが不可欠です。

Q2. すべてのログを正規化する必要がありますか? A2. いいえ、必ずしもすべてのログを正規化する必要はありません。コストと工数が膨大になるため、脅威検知のユースケースに基づき、優先度の高いログソースから着手するのが現実的です。相関分析に直接使わないログは、正規化せず生データのまま保管し、必要な時にだけ検索する、という使い分けも効果的です。

Q3. おすすめのSIEM製品や正規化を支援するツールはありますか? A3. 市場にはSplunk、Microsoft Sentinel、IBM QRadar、Elastic SIEMなど多くの優れたSIEM製品があります。これらのモダンなSIEMは、主要なログに対応した正規化テンプレートやデータモデルを標準で提供しており、工数を大幅に削減できます。製品選定にあたっては、正規化支援機能に加え、自社システムとの親和性、運用スキル、コストを総合的に評価することが重要です。

SIEM運用の真価を発揮させるには、収集したログデータを活用する基盤作りが不可欠です。その中核をなすのが「正規化設計」であり、膨大なイベントから脅威の連なりを見つけ出す相関分析の精度を左右します。特に、「ユーザー」「端末」「時刻」という3つの必須フィールドを統一スキーマにマッピングすることは、インシデント調査を迅速かつ正確に行うための絶対条件です。

本記事で解説した設計手順を参考に、まずは自社の脅威シナリオから分析ユースケースを定義し、優先度の高いログソースの正規化から着手してみてください。継続的なチューニングと改善を繰り返しながらセキュリティ監視体制を強化していくことこそが、未来の脅威に対する最も確実な対策となるでしょう。

記載されている内容は2026年02月26日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...