フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月26日

1分でわかるこの記事の要約 SIEMコスト高騰は、データインジェスト量増大と複雑な課金モデルが主因です。 「念のため」の全ログ収集はコスト爆発を招き、費用対効果を悪化させます。 コスト最適化には、ログの「価値」を見極め、 […]

目次

「導入したSIEMの運用コストが、気づけば予算を大幅に超過していた…」

多くの企業でセキュリティ運用の要となるSIEM(Security Information and Event Management)ですが、その強力な機能と引き換えに、増え続けるログデータ量に比例してコストが爆発的に増加するという課題に直面しています。これは、セキュリティを強化しようとすればするほど、より多くのテレメトリーを取り込む必要があり、結果としてデータインジェスト量やストレージコストが膨らむためです。

しかし、コストを恐れてログ収集を制限すれば、脅威検知の精度が低下し、本末転倒になりかねません。このジレンマを解決する鍵は、収集するすべてのログを精査し、「価値」に基づいて戦略的に取捨選択を行うことにあります。

本記事では、SIEMのコストがなぜ高騰するのか、その根本原因を解き明かし、ログの価値を判断する基準から、コスト最適化を実現するための具体的な5つのステップまでを詳しく解説します。

SIEMの運用コストが想定を超えてしまう背景には、いくつかの共通した原因が存在します。これらの原因を理解することが、効果的なコスト削減策を講じる第一歩となります。

SIEMコストの最も直接的な要因は、取り込むログデータの量、すなわちデータインジェスト量です。サーバー、ネットワーク機器、セキュリティ製品、クラウドサービスなど、監視対象のデータソースが増えるほど、生成されるログの量は指数関数的に増加します。

特に、詳細なアクティビティを記録するテレメトリーは膨大なデータ量となりがちです。多くのクラウドSIEMやSaaS型SIEMの課金モデルは、このデータインジェスト量や保存期間に応じたストレージ量に基づいています。そのため、「とりあえず全てのログをSIEMに送る」という運用を続けていると、知らず知らずのうちにデータ量が膨れ上がり、ストレージコストと共に全体の費用を押し上げてしまうのです。

SIEM製品、特にクラウドSIEMの料金体系は一見シンプルに見えて、実は複雑な要素が絡み合っています。データインジェスト量だけでなく、検索や分析の頻度(クエリ数)、保持期間、機能のティア(プラン)など、複数の要素によって最終的なコストが決定されます。

例えば、Microsoft SentinelではLog Analyticsワークスペースへのデータ取り込み量とデータ保持期間が、Splunk Cloudでは取り込みデータ量に応じたGB単位の課金が基本となります。自社で利用している製品の課金モデルを正確に理解していないと、意図せず高コストな使い方をしてしまい、請求額を見て驚くことになりかねません。TCO(総所有コスト)を意識した運用が不可欠です。

「万が一のインシデント対応のために、できるだけ多くのログを残しておきたい」という考え方は、セキュリティ担当者として当然の心理です。しかし、この「念のため」のログ収集が、費用対効果(ROI)を著しく悪化させる原因となります。

実際には、脅威検知やインシデント分析に直接寄与しない「価値の低い」ログデータが大量に存在します。これらのログは、ストレージを圧迫し、コストを増大させるだけでなく、本当に重要なアラートやイベントを埋もれさせ、分析のノイズとなります。結果として、SOCアナリストの分析効率を低下させ、セキュリティ運用の質そのものを損なうリスクすらあるのです。サイバーセキュリティの強化とコストのバランスを取るためには、この「念のため」から脱却し、目的志向のログ管理へとシフトする必要があります。

SIEMのコスト最適化を実現するためには、収集するログデータを一律に扱うのではなく、一つひとつの「価値」を正しく評価し、優先順位付けを行うことが不可欠です。

セキュリティ運用において、ログは脅威を可視化し、インシデントの原因を追跡するための重要な手がかりです。しかし、生成される全てのログが、同じように重要度が高いわけではありません。

例えば、ファイアウォールの通信許可ログ(Allowログ)は膨大な量になりますが、そのほとんどは正常な通信であり、インシデント調査で参照される頻度は通信拒否ログ(Denyログ)に比べて格段に低いでしょう。

このように、ログには「脅威検知への貢献度」「インシデント対応における重要度」「コンプライアンス要件充足の必要性」といった観点から明確な価値の序列が存在します。この価値の違いを認識することが、賢い取捨選択の第一歩です。

では、「価値の高いログ」とは具体的にどのようなものでしょうか。一般的に、以下の特徴を持つログデータは優先的にSIEMへ取り込むべきとされています。

その他、DNSクエリログ、主要なアプリケーションサーバーのアクセスログやエラーログなども、インシデント対応の文脈を理解する上で価値が高いログと言えます。

一方で、「価値の低いログ」は、日常的な運用監視には役立つものの、高度な脅威検知や迅速なインシデント対応への貢献度が限定的なログを指します。

例えば、前述のファイアウォールの通信許可ログや、正常な動作を示す大量のデバッグログ、情報提供のみを目的としたインフォメーションレベルのイベントログなどが該当します。

これらのログを無差別にSIEMに取り込むと、ライセンスコストやストレージコストを圧迫するだけでなく、本当に重要なアラートを見逃す「アラート疲れ」を引き起こす原因にもなります。価値の低いログは、SIEMには取り込まず、より安価なログ管理システムやストレージに長期保管するなど、データの階層化を検討することが賢明です。

ログの価値判断の重要性を理解した上で、次はいよいよ実践です。ここでは、SIEMのコストを最適化するためのログ取捨選択を、体系立てて進めるための5つのステップを紹介します。

まず最初に行うべきは、現状の正確な把握です。現在SIEMに取り込んでいる全てのデータソースをリストアップし、それぞれのソースからどれくらいのログデータ量(GB/日など)が転送されているかを計測・可視化します。多くのSIEM製品には、データソースごとの取り込み量を表示する機能が備わっています。この作業により、「どのログがコストを最も圧迫しているのか」というボトルネックを特定できます。

次に、自社のセキュリティ運用(SOC運用など)における目的を再定義します。「何を検知したいのか」「どのような脅威シナリオを想定しているのか」「インシデント発生時にどのような情報を必要とするのか」を具体的に洗い出します。例えば、「ランサムウェア攻撃の早期検知」「内部不正による情報漏洩の防止」「標的型攻撃の検知」など、優先的に対応すべき脅威を明確にします。この目的が、ログの価値を判断する際の最も重要なものさしとなります。

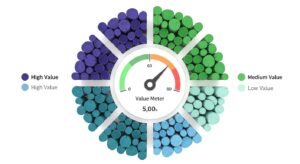

ステップ1で洗い出したデータソースと、ステップ2で明確化したセキュリティ目的を突き合わせ、各ログデータの価値を評価し、優先順位付けを行います。評価基準として、以下のようなマトリクスを作成するとよいでしょう。

この評価に基づき、「SIEMにリアルタイムで取り込むログ(高価値)」「安価なストレージに保管するログ(中価値)」「収集を停止するログ(低価値)」といったように、ログの取り扱い方針を決定します。

方針が決まったら、それを実行に移します。具体的には、ログ転送エージェントやログ管理システム側で、不要なログを破棄(ドロップ)したり、必要なフィールドのみを抽出したりするフィルタリング設定を行います。例えば、デバッグレベルの冗長なメッセージを転送前に除外する、通信許可ログはサンプリングして転送量を削減する、といった対策が考えられます。このデータインジェスト前のフィルタリングは、SIEMのライセンスコスト削減に最も直接的な効果をもたらします。

ログの取捨選択は一度行ったら終わりではありません。ビジネス環境の変化や新たな脅威の出現に対応するため、定期的な見直しが必要です。また、取り込むログを変更した際は、既存の相関ルール(Correlation Rule)が正しく機能するかを確認し、必要に応じてチューニングを行います。四半期に一度など、定期的にログの棚卸しと価値評価を繰り返し、SIEM運用を継続的に改善していくプロセスを確立することが、持続可能なコスト最適化に繋がります。

ログの取捨選択をより高度化し、費用対効果を最大化するためには、「テレメトリー」と「相関ルール」という2つの技術要素への深い理解が欠かせません。

テレメトリーとは、システムの状態や動作を把握するために収集される広範なデータ(ログ、メトリクス、トレースなど)のことです。セキュリティの文脈では、エンドポイントのプロセス実行履歴、ネットワークのフロー情報など、従来のログよりもリッチな情報を持つデータを指すことが多く、脅威ハンティングに非常に有用です。

しかし、その情報量の多さから、データ量は膨大になりがちです。全てのテレメトリーを無条件にSIEMに集約すると、瞬く間にコストが跳ね上がります。そのため、セキュリティ目的の達成にどのテレメトリーが本当に必要かを見極め、コストと分析価値のバランスを常に意識することが重要です。

相関ルールは、異なるデータソースから収集された複数のイベントを突き合わせ、単一のイベントでは見つけられない脅威の兆候を検知するためのSIEMの中核機能です。

この相関ルールが、どのログデータをインプットとして必要としているかを理解することは、ログの価値判断に直結します。もし、特定の相関ルールがほとんどアラートを発報せず、かつそのルールが大量のログデータを必要とする場合、そのルール自体を見直すか、関連するログの取り込みレベルを下げるといったコスト最適化が可能になります。

ログの取捨選択と相関ルールの最適化は、単なるコスト削減に留まりません。不要なログ(ノイズ)を削減し、本当に意味のあるイベントだけを分析対象とすることで、アラートの精度が向上します。これにより、SOCアナリストは誤検知対応に費やす時間を減らし、より高度な脅威分析やインシデント対応に集中できるようになります。これは、SIEM投資に対するROI(投資収益率)を最大化することに繋がるのです。

現在、多くの企業がSaaS型のクラウドSIEMを利用しています。ここでは、代表的な製品を例に、コスト管理の具体的なポイントを解説します。

Microsoft Sentinelのコストは、主に取り込まれるデータ量と保持期間で決まるAzure Monitor Log Analyticsの料金に基づいています。コスト最適化のためには、まず「データ収集ルール(DCR)」を活用した取り込み時のフィルタリングが有効です。特定のイベントIDやログレベルのみを収集するように設定できます。

また、データの価値に応じてテーブル単位でログの階層を「分析ログ」から「基本ログ」や「アーカイブ済みログ」に変更することで、コストを大幅に削減できます。「基本ログ」は検索機能に制限があるものの非常に安価なため、頻繁な分析は不要だが調査時には参照したいログに適しています。

Splunkの料金は、1日あたりのデータ取り込み量(GB/day)に基づくモデルが主流です。コストを抑えるには、データインジェスト量をいかに減らすかが鍵となります。Splunkでは「Ingest Actions」という機能を用いて、データを取り込む際に不要なイベントをフィルタリングしたり、ルーティング先を制御したりすることが可能です。

例えば、価値の低いログはSplunkにインデックスせず、より安価なオブジェクトストレージに転送するといった使い方ができます。定期的に「Monitoring Console」でデータソースごとの取り込み量を確認し、想定外に増加しているソースがないか監視する運用が重要です。

Elastic StackやIBM QRadarなど、他のSIEM製品でも同様に、データ量に基づいた課金モデルが一般的です。製品を選定・運用する際には、ライセンス費用だけでなく、インフラコスト、人件費まで含めたTCO(総所有コスト)で比較検討することが不可欠です。また、近年ではXDRやSOARといった周辺ソリューションとの連携も重要になります。これらのツールがSIEMのデータ分析を効率化し、結果的に運用コストの削減に貢献するケースもあります。

SIEMの運用コストの増大は、多くの企業が直面する避けがたい課題です。しかし、この問題は単にコストを削るという視点だけでは解決できません。重要なのは、収集するログの「価値」をセキュリティ運用の目的と照らし合わせて正しく評価し、戦略的な取捨選択を行うことです。

本記事で解説したように、まずは現状のデータ量を可視化し、自社のセキュリティ目標を再確認することから始めましょう。そして、価値の高いログにリソースを集中させ、価値の低いログはフィルタリングや階層化によってコストを抑制する。この一連の取り組みは、コストを削減するだけでなく、アラートの質を高め、SOCチームの分析効率を向上させ、ひいては企業全体のサイバーセキュリティ体制を強化することに繋がります。

コスト最適化は一度きりのプロジェクトではなく、継続的な改善活動です。本記事で紹介したステップを参考に、ぜひ自社のSIEM運用を見直し、持続可能で費用対効果の高いセキュリティ監視基盤を構築してください。

A1: まずは、SIEMのダッシュボードやレポート機能を使って、データインジェスト量が最も多いデータソースを特定することから始めるのが効率的です。多くの場合、ファイアウォールの通信許可ログ、プロキシのアクセスログ、特定のアプリケーションのデバッグログなどが上位に来ます。これらの大量ログの中に、セキュリティ分析上の価値が低いものが含まれていないか、優先的に評価することをお勧めします。

A2: 適切な保持期間は、業界の規制やコンプライアンス要件(例:PCI DSS、個人情報保護法など)、そして社内のセキュリティポリシーによって異なります。一般的には、リアルタイム分析が必要な期間(例:30~90日)はSIEMのホットストレージに、その後の長期保管(例:1年以上)はより安価なコールドストレージやアーカイブ層に保存する、といった階層的な管理がコスト効率の面で推奨されます。全てのログを一律の期間で保持するのではなく、ログの価値に応じて保持期間と保存場所を最適化することが重要です。

A3: 間接的に繋がる可能性があります。XDRは、質の高いテレメトリーを事前に集約・分析してくれるため、SIEMが取り込むべきデータソースを絞り込み、分析の負荷を軽減できる場合があります。また、SOARはアラート対応を自動化することで、SOCアナリストの運用工数を削減し、人件費を含めたトータルのセキュリティ運用コストの最適化に貢献します。ただし、これらの製品自体の導入・運用コストも発生するため、TCO全体での費用対効果を慎重に評価する必要があります。

記載されている内容は2026年02月26日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...