フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月26日

1分でわかるこの記事の要約 ✔ ディスクイメージの保管ルールは、サイバー攻撃や内部不正時の証拠保全に不可欠です。 ✔ 管理不備は、証拠能力の喪失、情報漏洩、コンプライアンス違反に直結します。 ✔ 本記事では、暗号化、保管 […]

目次

サイバー攻撃や内部不正といったインシデント発生時、原因究明と証拠保全のために取得される「ディスクイメージ」。しかし、その機微なデータをどのように保管・管理すればよいか、明確なルールを策定できずに悩んでいる企業は少なくありません。管理体制の不備は、証拠能力の喪失や情報漏洩、コンプライアンス違反といった深刻なリスクに直結します。

本記事では、フォレンジック調査の観点から証拠としての価値を維持し、法的要件を遵守するためのディスクイメージ保管ルールを徹底解説。組織のセキュリティと信頼性を守るために不可欠な「暗号化」「保管期間」「アクセス権」という3つの軸に沿って、具体的なポリシー策定のポイントを紐解いていきます。この記事でわかること

ディスクイメージは、単なるデータのバックアップとは異なり、インシデント調査における「デジタル証拠」そのものです。そのため、その取り扱いには細心の注意が求められます。厳格な保管ルールが必要とされる理由は、大きく3つの側面に分けられます。

デジタルフォレンジック調査において、ディスクイメージはインシデント発生時のコンピュータの状態を完全に写し取った「スナップショット」です。この証拠が法的な場で有効性を認められるためには、「完全性」と「同一性」が担保されていなければなりません。

完全性とは、証拠が改ざん、変更、破壊されていない状態を指します。これを客観的に証明するために用いられるのが「ハッシュ値」です。ディスクイメージ取得時に算出されたハッシュ値と、保管されているデータのハッシュ値が一致することで、そのデータが取得時から一切変更されていないことを証明できます。不適切な管理体制によりデータが意図せず変更されると、ハッシュ値が不一致となり、証拠としての価値(証拠能力)が著しく低下、あるいは完全に失われる可能性があります。訴訟で証拠が否定されることは、企業にとって致命的な打撃となりかねません。

企業活動は、個人情報保護法やGDPR(EU一般データ保護規則)、業界ごとのガイドラインなど、様々な法令や規制の下で行われています。ディスクイメージには、個人情報や機密データが大量に含まれているため、その保管はこれらの法的要件を遵守する必要があります。

例えば、個人情報保護法では、個人データの安全管理措置が義務付けられています。これには、不正アクセスや漏洩を防ぐ対策が含まれ、ディスクイメージの厳格な管理はその核心です。また、訴訟や監査に対応するため、特定のデータを一定期間保存する「データ保全(リーガルホールド)」の義務が生じることもあります。法令遵守を怠った場合、多額の制裁金や信用の失墜といった厳しいペナルティのリスクがあり、内部統制の観点からも適切な管理規程が不可欠です。

ディスクイメージは、企業の重要情報が凝縮された「情報の塊」です。万が一、外部に漏洩したり、権限のない人物に不正にアクセスされたりすれば、その被害は計り知れません。顧客情報の流出による損害賠償や、ブランドイメージの毀損など、事業の存続を揺るがす事態に発展する可能性があります。

したがって、ディスクイメージの保管ルール策定は、極めて重要な情報漏洩対策の一環です。強力な暗号化、厳格なアクセス権の制限、確実な破棄プロセスの導入は、悪意のある第三者や内部不正から機密データを守るための必須のセキュリティ要件と言えるでしょう。

ディスクイメージのセキュリティを確保する上で、最も基本的かつ強力な対策が「暗号化」です。データそのものを読解不能な形式に変換することで、万が一の盗難や不正アクセスが発生しても、情報漏洩リスクを劇的に低減させます。

暗号化の第一の目的は、データの「機密性」を保護することです。サーバーやストレージが不正アクセスされても、データが暗号化されていれば、攻撃者は意味のある情報を入手できません。これはコンプライアンス要件を満たす上でも重要です。特に個人情報保護法やGDPRでは、安全管理措置として暗号化が標準的な対策とされています。暗号化により、漏洩インシデント発生時の被害を最小限に抑え、監督機関への報告義務などが軽減されるケースもあります。

暗号化には、十分に強度のあるアルゴリズムの選択が不可欠です。現在、国際標準として広く信頼されているのは「AES-256(Advanced Encryption Standard 256-bit)」であり、現時点の技術では解読が事実上不可能とされています。

具体的なツールとしては、以下のような選択肢が考えられます。

暗号化のセキュリティレベルは、アルゴリズムの強度だけでなく、「鍵管理」の質に大きく依存します。どんなに強力な錠前も、鍵の管理がずさんであれば意味がありません。

効果的な鍵管理には、鍵のライフサイクル(生成、保管、配布、更新、破棄)全体にわたる厳格なポリシーが必要です。鍵へのアクセスは認可された少数担当者に限定し、アクセスログはすべて記録・監視しなければなりません。より高度なセキュリティが求められる場合は、暗号鍵を専用ハードウェア内で安全に管理するHSM(Hardware Security Module)の利用も検討すべきです。

取得したディスクイメージを「いつまで保管し、いつ破棄するのか」。この保管期間の決定は、リスクとコストのバランスを取る上で非常に重要です。期間が短すぎれば将来の調査に対応できず、長すぎればコスト増大や情報漏洩のリスクを抱え続けることになります。

保管期間の基本原則は、「そのデータを保持する目的が達成されるまで」です。インシデント調査や関連する法的手続きが完了すれば、本来は保持し続ける必要はありません。「いつ必要になるか分からない」という理由での無期限な保持は、管理を複雑化させ、リスクを高めるため避けるべきです。法的要件、社内規程、インシデントの性質などを総合的に評価し、合理的な期間を設定しましょう。

多くの法令では、特定の記録について最低限の保存期間が定められています。ディスクイメージ自体に直接の定めはありませんが、これらの法令を類推適用するのが一般的です。

インシデント調査の記録がこれらの対象となる場合、根拠となるディスクイメージも同様の期間保管することが妥当です。また、民事訴訟の時効や業界のガイドライン(FISC安全対策基準など)も判断材料となります。法務部門と連携し、準拠すべき法令を洗い出すことが不可欠です。

インシデントの重要度に応じて保管期間を階層化することが現実的です。

最も重要なのは「期間が過ぎたデータを確実に破棄する運用」です。定期的に棚卸しを行い、保管期間が満了したデータをリストアップし、定められた手続きで破棄します。OSのゴミ箱に入れるだけでは不十分で、専用のデータ消去ツールや物理破壊など、復元不可能な方法を選択する必要があります。破棄作業の記録(誰が、いつ、何を、どのように)を台帳に残すことも重要です。

ディスクイメージには企業の機密情報が詰まっているため、誰がアクセスできるのかを厳格に管理する「アクセス権」の設定は、情報漏洩対策の要です。

アクセス権管理では、2つの基本原則を徹底します。

原則に基づき、技術的・組織的な管理策を実装します。まず、多要素認証(MFA)を導入し、なりすましによる不正アクセスを防ぎます。

次に、役割ベースのアクセス制御(RBAC: Role-Based Access Control)を導入します。これは、「情報システム部」「法務部」といった役割(ロール)に権限を割り当て、ユーザーを所属させる管理方法で、人事異動時にも効率的でミスなく対応できます。

そして最も重要なのが「アクセスログ」の取得です。「誰が」「いつ」「どのデータに」「何をしたか」をすべて記録し、改ざん不可能な形で保管・監視する体制を構築します。

アクセスログは、定期的にレビューし、不審なアクティビティがないかを監視するプロセスが不可欠です。これにより、不正行為の早期発見につながります。

また、アクセス権の設定は一度で終わりではありません。人事異動や退職に伴い、権限は常に変化します。少なくとも半年に一度は、すべてのアクセス権限を見直す「棚卸し」を実施し、不要な権限は速やかに削除する運用を徹底しましょう。

これまで述べた3つの根幹を支え、ルールを機能させるための具体的なフレームワークを紹介します。

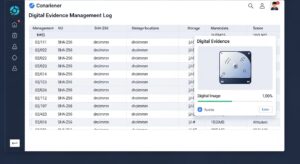

取得したディスクイメージの情報を正確に把握するため、管理台帳の作成が不可欠です。最低でも以下の項目を記録しましょう。

台帳で一元管理することで、管理の抜け漏れを防ぎ、監査時にも適切な管理体制の証拠となります。

保管場所は、物理的・論理的なセキュリティを考慮して慎重に選定します。

優れたルールも、関係者に周知・遵守されなければ意味がありません。関係者全員に対し、策定したポリシーに関する研修を定期的に実施することが重要です。また、インシデント対応訓練の一環として、ディスクイメージの取得から保管までをシミュレーションすることも有効です。訓練を通じて手順の不備を発見し、ポリシーを継続的に改善していくサイクルを回しましょう。

A1: 主な違いは「目的」と「完全性の証明」です。バックアップの目的は障害からの「復元」であり、最新性が重視されます。一方、ディスクイメージの目的はインシデント発生時点の「証拠」保全です。そのため、取得後に変更がないことを証明するハッシュ値による完全性の管理が不可欠で、上書きはされません。

A2: OS上でファイルを削除するだけでは、データ復元の可能性があるため不十分です。米国国防総省規格(DoD 5220.22-M)などに準拠したデータ消去ソフトウェアで複数回上書きする方法や、ストレージメディアを物理的に破壊する方法など、復元不可能な手段が必要です。作業日時、方法、担当者を記録した「破棄証明書」を作成・保管することを推奨します。

A3: 組織の規模にかかわらず、情報漏洩や法的紛争のリスクは存在します。本記事で解説した原則は、あらゆる組織で適用すべきものです。「AES-256による暗号化」「保管期間の設定」「最小権限の原則」「管理台帳での記録」といった基本は、オープンソースツールやクラウドサービスを活用すれば、コストを抑えつつ実現可能です。事業規模に応じた現実的なリスク管理が企業の信頼を守ります。

インシデント対応で取得されるディスクイメージは、原因究明の鍵を握る重要な「証拠」であると同時に、機密情報の塊という「リスク」も内包しています。このデジタル資産の適切な管理は、現代の企業にとって避けては通れない経営課題です。

本記事で解説したように、ディスクイメージの保管ルールは以下の3つの柱で構成されます。

これらのルールを明確なポリシーとして文書化し、台帳管理や定期的な監査といった運用と一体化させることで、実効性のあるデータ保全体制が構築されます。

本記事を参考に、ぜひ一度、自社のディスクイメージ保管体制を見直してみてください。堅牢な管理ルールを整備・運用することが、万が一の事態で証拠能力を維持し、コンプライアンスを遵守し、企業の貴重な情報資産と信頼を守るための確実な一歩となるのです。

記載されている内容は2026年02月26日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...