フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月26日

1分でわかるこの記事の要約 サイバー攻撃時、メモリダンプ取得はシステム停止リスクを伴いますが、インシデント原因究明に不可欠な揮発性データを保全します。 マルウェアの挙動や不正アクセスの痕跡解明、被害範囲の特定に繋がり、デ […]

目次

サイバー攻撃を受けた際、「メモリダンプを取得すべきか?」という判断は、インシデントレスポンスの成否を分ける重要な岐路となります。証拠保全のために不可欠な一方、システム停止による業務影響やダウンタイムのリスクも伴います。この決断を誤れば、原因究明の機会を失うか、事業に深刻なダメージを与えかねません。

この記事では、インシデント対応の現場でメモリダンプ取得の判断を迫られているセキュリティ担当者やシステム管理者の方へ、その影響とメリットを多角的に解説し、最適な判断を下すための具体的な基準を提示します。

まず、メモリダンプ取得の判断を正確に行うために、その基本的な役割とフォレンジック調査における重要性を理解しましょう。なぜメモリダンプがインシデントレスポンスにおいてこれほどまでに重視されるのでしょうか。

メモリダンプとは、ある時点におけるコンピュータの物理メモリ(RAM)の内容を、そのままファイルとして保存(ダンプ)する操作、またはそのデータ自体を指します。コンピュータの動作中、メモリ上ではOS、実行中のアプリ、ネットワーク接続、ユーザーの操作履歴など、あらゆる情報が一時的に記録されています。

これらは「揮発性データ」と呼ばれ、電源がオフになると失われてしまいます。インシデントレスポンスにおけるメモリダンプ取得の主目的は、この消えやすい揮発性データを証拠(エビデンス)として保全することにあります。マルウェア感染や不正アクセスといった調査では、ディスク上のログだけでは追跡困難な攻撃の痕跡が、メモリ上に残されているケースが非常に多いのです。

デジタルフォレンジックでは、データの揮発性(消えやすさ)に応じて証拠保全の優先順位を決めます。NIST(アメリカ国立標準技術研究所)などのガイドラインでも、メモリのような揮発性の高い情報から順に保全することが推奨されています。

なぜなら、攻撃者はログの改ざんやファイルの削除を行い、自身の痕跡を消そうとするからです。しかし、メモリ上で実行中の悪意のあるプロセスや、暗号化された通信内容、入力されたパスワードといった情報は、攻撃者が消去する前にメモリダンプを取得できれば、確保できる可能性が高まります。ディスク上のデータが改ざんされた後でも、メモリ上の情報がインシデントの全体像を解明する唯一の手がかりとなることがあるのです。

メモリダンプから判明する情報

これらの情報は、インシデントの根本原因究明、被害範囲の特定、そして封じ込め策の立案に直結します。

メモリダンプが調査において強力な武器である一方、その取得には無視できないデメリットやリスクが伴います。これらを理解せずに取得に踏み切ると、かえって被害を拡大させる危険性もあります。

メモリダンプ取得における最大の懸念事項は、対象システムの停止です。特に物理サーバーのメモリダンプを取得する場合、サービスを一時的または完全に停止させる必要があります。

これが企業の基幹システムや24時間稼働が求められるECサイトであれば、ダウンタイムは直接的な売上損失や顧客信用の低下に繋がります。数分間の停止でもビジネスインパクトは甚大になる可能性があり、これが取得を躊躇させる最大の要因です。取得前には、影響範囲、許容ダウンタイム、顧客への影響などを評価し、関係各所との合意形成が不可欠です。

メモリダンプの取得プロセスは、必ずしも成功するとは限りません。使用ツールとOSの相性、メモリ容量の大きさによる取得時間の長期化、操作ミスなどにより失敗する可能性があります。

最悪の場合、取得プロセスがシステムを不安定にし、OSのクラッシュ(ブルースクリーンなど)を引き起こすこともあります。意図しない再起動はメモリ上の重要な証拠を破壊するリスクもはらんでいます。取得に失敗すれば、証拠を失うだけでなく、システムの復旧にさらなる時間を要し、ダウンタイムを長引かせる結果になりかねません。

近年のサーバーは数十GBからTB単位のメモリを搭載していることも珍しくありません。メモリダンプは、その物理メモリとほぼ同等のファイルサイズになります。

この巨大なデータを安全に保管し、解析環境へ転送するためのストレージ容量とネットワーク帯域が必要です。また、機密情報や個人情報を含む可能性が高いデータを、証拠保全の原則(完全性、機密性)に従って適切に管理するためのコストや手間も考慮しなければなりません。

大きなデメリットがあるにもかかわらず、なぜメモリダンプの取得が選択されるのでしょうか。それは、リスクを上回るだけの重要なメリットが存在するからです。

メモリダンプ解析は、マルウェアの正体を暴く上で極めて有効です。特に、ディスク上にファイルが残らない「ファイルレスマルウェア」や、痕跡を消去する高度なマルウェアの調査では絶大な威力を発揮します。

メモリ上で活動するマルウェアのプロセスや通信内容を直接分析することで、攻撃の核心に迫る情報を得られます。これにより、単なるマルウェア駆除に留まらず、侵入経路を特定し、再発を防ぐ根本的な対策に繋げることが可能になります。

不正アクセス事案では、攻撃者が「いつ、どこから、どのアカウントで、何をしたか」を特定することが重要です。攻撃者はログを消去して足跡を消そうとしますが、メモリ上には活動の痕跡が残っていることがよくあります。

リモートデスクトップのセッション情報、実行されたコマンド履歴、認証情報などがメモリダンプから見つかれば、それらは不正アクセスを立証する強力なデジタルエビデンスとなります。これらの証拠は、法的な対応や警察への被害届提出の際にも極めて重要になります。

インシデントレスポンスでは、迅速かつ正確な被害範囲の特定が、被害拡大防止(コンテインメント)の第一歩です。

メモリダンプを解析し、マルウェアが他のどのサーバーや端末と通信していたかを特定できれば、まだ感染に気づいていない他の被害端末を洗い出すことができます。これにより、水平展開(ラテラルムーブメント)による感染拡大を食い止め、効果的な封じ込め策を講じることが可能になります。

具体的にどのような状況でメモリダンプ取得に踏み切るべきなのでしょうか。判断を助けるためのフローと具体的なケーススタディを解説します。

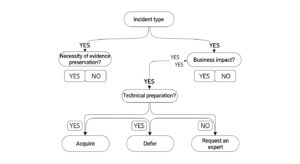

絶対的な正解はありませんが、以下のフローは判断の一助となるでしょう。

メモリダンプ取得 判断フロー

これらの問いの多くに「Yes」と答えられるほど、メモリダンプ取得の正当性は高まります。

ファイルサーバー上のファイルが次々と暗号化された場合、ランサムウェア感染が強く疑われます。このケースでは、メモリダンプの取得は非常に高い優先度を持ちます。

メモリ上にはランサムウェアの実行プロセスや、暗号化に使用された暗号キーの断片が残っている可能性があるからです。これらの情報が得られれば、マルウェアの特定や、場合によってはファイルの復号に繋がるかもしれません。ダウンタイムというコストを払ってでも、原因究明と封じ込めのための情報を得るメリットが大きいと判断されるケースです。

Webサイトが改ざんされ、個人情報が流出した可能性がある場合もメモリダンプは重要です。攻撃者が脆弱性を突いて侵入し、どのようなコマンドを実行してデータベースにアクセスしたのか、その痕跡がメモリ上に残っている可能性があります。

Webサーバーのアクセスログだけではわからない、攻撃者の具体的な活動内容を明らかにできるかもしれません。Webサーバーが冗長化されており、一台を切り離してもサービスが継続できる構成であれば、業務影響を最小限に抑えつつ取得が可能です。

「いざという時」にメモリダンプ取得を迅速かつ安全に実行するには、平時からの事前準備が何よりも重要です。

メモリダンプ取得の事前準備

メモリダンプの取得は、システム停止という大きな業務影響を伴うため、決して安易に実行できるものではありません。しかし、マルウェアの活動実態や不正アクセスの手口など、インシデントの根本原因を解明するための決定的な証拠がそこには眠っています。その価値は、ダウンタイムというコストを上回ることも少なくありません。

重要なのは、インシデント発生時に慌てて判断するのではなく、平時から「どのような状況で、どのシステムで、誰が、どう取得するか」という計画を具体的に定めておくことです。本記事で解説した影響、メリット、判断基準を参考に、貴社のセキュリティ対策とインシデントレスポンス体制の強化にお役立てください。有事の際に最善の判断を下すための準備こそが、被害を最小限に食い止める鍵となります。

A1: 対象システムの物理メモリ容量と、使用するツールやストレージの速度に大きく依存します。例えば、32GBのメモリを搭載したサーバーの場合、数分から数十分かかるのが一般的です。数百GB単位の大容量メモリの場合は1時間以上かかることもあります。事前に小規模な環境でテストし、おおよその所要時間を把握しておくことを推奨します。

A2: 仮想環境では、ハイパーバイザーの機能でゲストOSのスナップショット(メモリ情報を含む)を取得する方法が有効です。この方法なら、ゲストOSを停止させることなく、あるいはごく短時間でメモリ情報を取得できるため、業務影響を小さく抑えられます。ただし、ハイパーバイザーの操作権限や、スナップショットからメモリデータを抽出する専用の手順が必要です。

A3: ログ解析もインシデント調査の基本であり非常に重要です。しかし、高度な攻撃者はログを消去・改ざんすることが多く、ログだけでは攻撃の全容を掴めないケースが多発しています。特にメモリ上でのみ活動するファイルレスマルウェアは、ログにほとんど痕跡を残しません。ログ解析を補完し、より深いレベルで原因究明を行うために、メモリダンプの解析が必要不可欠となる場面が多くあります。

記載されている内容は2026年02月26日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...