フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月26日

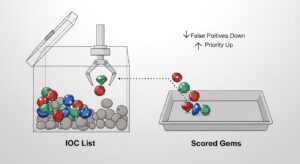

1分でわかるこの記事の要約 IOC品質スコアは、膨大なセキュリティアラートから真の脅威を効率的に特定します。 信頼度・鮮度・影響範囲の3つの指標でIOCを評価し、誤検知を削減し優先順位を明確化します。 このスコアをSIE […]

目次

現代のサイバーセキュリティ対策において、脅威インテリジェンスの活用は不可欠です。その中でもIOC(Indicators of Compromise)は、攻撃者の活動を示す具体的な痕跡情報(IPアドレス、ドメイン名、ファイルハッシュなど)であり、不正アクセスやマルウェア感染を早期に検出するための重要な要素です。しかし、インターネット上には無数のIOCが溢れており、その品質は玉石混交です。

品質の低いIOCをセキュリティ製品(SIEMやEDRなど)に登録してしまうと、多くの問題が発生します。最も代表的なのが「誤検知」の増加です。過去には脅威に関連していたものの現在では無害なIPアドレスや、正規のサービスと重複するドメインなどが原因で、大量の誤ったアラートが発生し、セキュリティ分析担当者の貴重な時間を奪います。この「アラート疲れ」は、担当者の集中力を低下させ、本当に重要なインシデントの発見を遅らせる原因となり得ます。

そこで重要となるのが、IOCの一つひとつに品質スコアを付与するアプローチです。IOC品質スコアとは、そのIOCが持つリスクや確からしさを数値化・可視化する仕組みです。このスコアに基づいて、対応の優先順位を判断したり、Detection Ruleの精度を評価したりすることで、SOC運用全体の効率化と高度化を図ります。品質スコアを導入することで、「どの脅威情報が信頼でき、緊急性が高いのか」を客観的な基準で判断できるようになり、勘や経験だけに頼らないデータドリブンなインシデント対応が実現します。これにより、セキュリティチームは限られたリソースを最もリスクの高い脅威に集中させることができ、組織全体のセキュリティレベルを向上させることが可能になるのです。

効果的なIOC品質スコアを算出するためには、多角的な評価指標が必要です。中でも特に重要なのが「信頼度」「鮮度」「影響範囲」の3つの指標です。これらの指標を組み合わせることで、IOCの価値を総合的に評価し、より精度の高い優先順位付けが可能になります。

信頼度とは、「そのIOCが実際に悪意のある活動に関連している確からしさ」を示す指標です。信頼度の低いIOCは誤検知の主要な原因となるため、品質評価において最も基本的な要素と言えます。

信頼度を評価するためには、まずそのIOCの「情報源」を確認することが重要です。例えば、信頼性の高いセキュリティベンダーが提供する商用の脅威インテリジェンスフィードから得られた情報は、匿名のブログ記事やフォーラムで共有されている情報よりも一般的に信頼度が高いと判断できます。また、自社のインシデント対応過程で直接観測・分析したIOCも、非常に高い信頼度を持つ情報となります。

さらに、複数の異なる情報源が同じIOCを悪意のあるものとして報告している場合、その信頼度はさらに高まります。これは「クロスバリデーション」と呼ばれ、情報の確からしさを補強する有効な手段です。加えて、情報源自体の過去の実績も評価の対象となります。過去に提供された情報がどれだけ正確であったか、誤検知率が低かったかなどを継続的に評価し、情報源ごとに信頼度レベルを設定することも有効なアプローチです。スコアリングの具体例としては、「高(High)」「中(Medium)」「低(Low)」といったカテゴリ分けや、1から100までの数値でスコアを付ける方法が考えられます。

鮮度とは、「そのIOCが現在も脅威として有効である可能性」を示す指標です。サイバー攻撃者は、検知を逃れるために攻撃に使用するサーバーのIPアドレスやドメイン、マルウェアのハッシュ値などを頻繁に変更します。そのため、数ヶ月前、あるいは数年前に観測された古いIOCは、現在では攻撃に使われていないか、あるいは全く別の正規の目的で利用されている可能性が高く、誤検知の原因となります。

鮮度を評価する上で最も重要な情報は、そのIOCが「最後に観測された日時(Last Seen)」です。この日時が新しければ新しいほど、そのIOCは現在もアクティブである可能性が高いと判断できます。脅威インテリジェンスフィードによっては、この最終観測日時や、初めて観測された日時(First Seen)の情報が含まれている場合があります。

効果的な鮮度管理のためには、IOCに「有効期限(TTL: Time to Live)」を設定する運用が推奨されます。例えば、C2サーバーに関連するIPアドレスやドメイン名は攻撃者が頻繁に変更するため有効期限を短く(例:7日間)設定し、一方で特定のマルウェアファミリーに固有のファイルハッシュは比較的長く(例:90日間)設定するなど、IOCの種類や特性に応じて有効期限を調整します。そして、有効期限が切れたIOCは、自動的にDetection Ruleから除外するか、再評価の対象とするプロセスを構築することが、検知精度の維持と誤検知の削減に繋がります。

影響範囲とは、「そのIOCに関連する脅威が組織に与える潜在的な損害の大きさ」を示す指標です。たとえ信頼度と鮮度が高くても、その脅威が組織のビジネスに与える影響が小さければ、対応の優先順位は相対的に低くなります。逆に、ビジネスの根幹を揺るがすような深刻な脅威に関連するIOCは、最優先で対応する必要があります。

影響範囲を評価するには、そのIOCがどのような種類の脅威に関連しているかを分析する必要があります。例えば、ランサムウェア攻撃に関連するIOCは、事業停止に直結するリスクがあるため影響範囲が「高」と評価されます。一方、迷惑メールの送信元IPアドレスなどは、影響範囲が「低」と評価されるでしょう。

この評価を体系的に行うために、MITRE ATT&CKフレームワークの活用が非常に有効です。IOCをATT&CKで定義されている戦術・技術(TTPs)にマッピングすることで、攻撃者がどのような目的で何を行おうとしているのかを理解し、その危険性を客観的に評価できます。例えば、「認証情報へのアクセス(Credential Access)」や「横展開(Lateral Movement)」といった戦術に関連するIOCは、攻撃が深刻化する兆候であり、高い影響範囲スコアが付けられます。さらに、自社の重要資産(顧客情報データベース、基幹システムなど)との関連性を考慮することも重要です。特定の重要資産を標的とする攻撃キャンペーンに関連するIOCは、影響範囲をより高く評価すべきです。

3つの指標(信頼度、鮮度、影響範囲)を定義したら、次はその指標を組み合わせて具体的な品質スコアを算出し、日々のセキュリティ運用に活用していくフェーズです。

最もシンプルな方法は、各指標を段階的に数値化し、それらを合算または加重平均して最終的な品質スコアを算出するモデルです。

IOC品質スコア評価基準例(5段階)

次に、これらのスコアに組織のセキュリティポリシーや脅威環境に応じた「重み付け」を行います。例えば、誤検知の削減を最優先するならば信頼度の重みを高く、最新の脅威への迅速な対応を重視するならば鮮度の重みを高く設定します。

計算式の例:

品質スコア = (信頼度スコア × 0.5) + (鮮度スコア × 0.3) + (影響範囲スコア × 0.2)

この計算式によって算出されたスコアを基に、「高(80点以上)」「中(50~79点)」「低(49点以下)」といった優先順位ランクを定義します。このようなモデルを構築することで、IOCの評価プロセスが標準化され、誰が評価しても一貫した結果が得られるようになります。

IOC品質スコアは、SIEMやEDRで利用するDetection Rule(検知ルール)の品質管理にも直接応用できます。高品質スコアを持つIOCのみを基にDetection Ruleを作成することで、検知ロジックの精度を初期段階から高めることができます。

具体的には、IOC品質スコアとDetection Ruleの深刻度(Severity)を連動させる運用が効果的です。例えば、品質スコアが「高」のIOCに合致するイベントが検知された場合は、アラートの深刻度を「Critical」や「High」として即座に分析担当者に通知します。一方、スコアが「低」のIOCに合致した場合は、深刻度を「Low」とし、定期的なレビューの対象とする、といったルールを設けます。 また、運用開始後に誤検知を頻繁に引き起こすDetection Ruleについては、そのトリガーとなったIOCの品質スコアを再評価し、必要であればスコアを引き下げたり、ルールを無効化したりするチューニングプロセスが重要です。このフィードバックループを回すことで、検知ルールセット全体の精度を継続的に向上させることができます。

算出されたIOC品質スコアは、SIEMやEDRなどのセキュリティ監視ツールにおいて、アラートのトリアージを劇的に効率化します。

SIEMのダッシュボードでは、アラートを品質スコアの高い順にソートして表示させることで、分析担当者は最も危険性の高いイベントから調査に着手できます。これにより、「アラートの洪水」の中から本当に対応すべき重要なインシデントを迅速に特定し、対応開始までの時間(MTTD: Mean Time to Detect)を短縮できます。

EDRの運用においては、品質スコアの高いIOCに関連する不審な挙動(プロセスの生成、ネットワーク通信など)の監視レベルを強化したり、スコアに応じて自動的に端末を隔離するなどの対応アクションを設定したりすることが可能です。さらに、SOAR(Security Orchestration, Automation and Response)プラットフォームと連携させることで、高品質スコアのアラート検知をトリガーとして、関連情報の自動収集や初期対応のプレイブックを自動実行するなど、インシデント対応プロセス全体の自動化と迅速化が実現できます。

精度の高いIOC品質スコアリングを実現するためには、その元となる脅威インテリジェンス自体の品質が高いことが大前提となります。ここでは、高品質な脅威情報を入手し、効果的に管理するためのポイントを解説します。

脅威インテリジェンスには、無料で利用できるオープンソースインテリジェンス(OSINT)と、専門のベンダーが提供する商用のフィードがあります。OSINTは手軽に入手できる反面、情報の信頼性や文脈が不明確な場合も多く、利用には注意が必要です。一方、商用フィードはコストがかかりますが、専門家によって分析・検証された高品質な情報や、攻撃キャンペーンの背景情報といった付加価値の高いデータを提供してくれます。

重要なのは、単一の情報源に依存せず、複数のソースを組み合わせて利用することです。OSINT、商用フィード、業界団体のISAC(Information Sharing and Analysis Center)から得られる情報、そして自社で観測した内部情報を組み合わせることで、脅威の全体像をより正確に把握し、情報の信頼性を相互に検証することができます。自社の事業領域や地域を標的とする攻撃に関する情報を提供してくれるソースを優先的に選択することも重要です。

IOCは一度登録したら終わりではなく、継続的なライフサイクル管理が必要です。このプロセスは、以下のサイクルで構成されます。

IOCライフサイクル管理のステップ

この棚卸しプロセスを怠ると、古いIOCが蓄積し、システムパフォーマンスの低下や誤検知の増加を招くため、非常に重要です。

増え続ける脅威情報ソースとIOCを手動で管理し、スコアリングを行うのは非常に手間のかかる作業です。この課題を解決するために開発されたのが、Threat Intelligence Platform(TIP)です。

TIPは、様々なソースから脅威情報を自動的に集約し、一元的に管理するためのプラットフォームです。多くのTIPには、収集したIOCの重複排除、フォーマットの正規化、そして本記事で解説したような信頼度や影響範囲に基づく自動スコアリング機能が備わっています。さらに、SIEM、EDR、ファイアウォールといった他のセキュリティ製品とAPI連携し、評価済みのIOCを自動的に配信・適用することも可能です。TIPを導入することで、IOCのライフサイクル管理プロセス全体が大幅に自動化・効率化され、セキュリティチームはより高度な分析や脅威ハンティングといった業務に集中できるようになります。

本記事では、IOCの品質を「信頼度」「鮮度」「影響範囲」の3つの指標で評価し、スコアリングする具体的な手法とその重要性について解説しました。大量のアラートと誤検知に悩まされる現代のSOC運用において、IOC品質スコアの導入は、勘や経験だけに頼らないデータドリブンな意思決定を可能にし、セキュリティ運用の効率と精度を飛躍的に向上させるための強力な武器となります。

このアプローチは、単にアラートの優先順位付けを改善するだけでなく、精度の高いDetection Ruleの作成、インシデント対応の迅速化、そしてセキュリティチームのリソース最適化にも繋がります。高品質な脅威インテリジェンスを選定し、TIPのようなツールも活用しながらIOCのライフサイクルを適切に管理することで、組織は絶えず進化するサイバー攻撃に対して、よりプロアクティブで効果的な防御体制を構築できるのです。

まずは、現在自社で利用しているIOCを棚卸しし、簡単な評価基準を設けてスコアリングを試行することから始めてみてはいかがでしょうか。その小さな一歩が、組織のサイバーセキュリティ体制を大きく前進させるきっかけとなるはずです。

A1: はい、管理するIOCの数が少ない小規模な環境であれば、スプレッドシートなどを用いて手動で管理することも可能です。しかし、扱うIOCの量が増えるにつれて、管理は煩雑になり、ヒューマンエラーのリスクも高まります。効率性、拡張性、そして精度の観点から、中規模以上の環境ではThreat Intelligence Platform (TIP) のような専門ツールの活用を強く推奨します。ツールはスコアリングやライフサイクル管理の多くを自動化してくれます。

A2: 3つの指標はいずれも重要ですが、誤検知の削減に最も直接的に寄与するのは「信頼度」です。その情報が本当に悪意のあるものかどうかの確からしさが低いIOCは、正規の通信や活動を誤って検知する原因になりがちです。次いで「鮮度」も重要です。過去に脅威であったIOCが、現在では無害な目的で再利用されているケースも多く、古い情報は誤検知のリスクを高めます。

A3: MITRE ATT&CKは、攻撃者の戦術や技術を体系的にまとめた知識ベースです。IOCを評価する際、そのIOCがATT&CKのどのTTPs(戦術・技術・手順)に関連するかをマッピングすることで、「影響範囲」の評価をより客観的かつ具体的に行うことができます。例えば、初期侵入(Initial Access)に関連するIOCよりも、権限昇格(Privilege Escalation)や横展開(Lateral Movement)といった、攻撃のより深刻なフェーズで観測されるIOCの方が、ビジネスへの潜在的リスクが高いと判断し、影響範囲スコアを高く設定することができます。

記載されている内容は2026年02月26日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...