フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月26日

1分でわかるこの記事の要約 スレットハンティングのKPIは、従来の発見「件数」評価では活動の本質的な価値を測れない。 件数主義は外部環境に依存し、誤ったメッセージを伝え、チームのモチベーション低下を招く。 新しいKPIは […]

目次

スレットハンティングは、既存のセキュリティ監視システムをすり抜けて潜伏する未知の脅威を、専門家が能動的に探し出すプロアクティブな活動です。この活動の価値を正しく評価するためには、適切なKPIの設定が不可欠ですが、多くの組織で採用されている指標には大きな課題が潜んでいます。

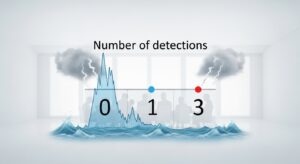

最も陥りやすい罠が、「発見した脅威やインシデントの数」を主要なKPIとしてしまうことです。一見、分かりやすい指標に見えますが、これには以下の問題点があります。

スレットハンティングには、高度なスキルを持つ専門家や高性能な分析ツール(EDR、SIEM、XDRなど)への投資が必要です。経営層は当然、その投資対効果(ROI)を問います。

しかし、「今月は3件の未知のマルウェアを発見しました」という報告だけでは、それがどれほどのビジネスインパクトの回避に繋がったのか、組織全体のセキュリティリスクをどれだけ低減させたのかを具体的に示すことは困難です。

予防的な活動や、インシデント発生を未然に防いだ「見えない成果」は、件数KPIでは可視化できません。結果として、スレットハンティングはコストのかかる活動と見なされ、予算削減の対象となる課題に直面します。

従来のKPIが抱える課題を乗り越えるには、評価の視点を根本から変える必要があります。それは、発見した「結果」の数から、脅威を発見・対応するための「プロセス」や「能力」の改善度合いへとシフトすることです。スレットハンティングの真の価値は、組織の脅威検出・対応能力を継続的に強化していくことにあります。

新しいアプローチでは、「脅威を見つけること」そのものよりも、「脅威を見つけられる能力をいかに高めたか」を評価します。

例えば、以下のような活動こそが、スレットハンティングの真の成果です。

これらの活動は、たとえ一件もインシデントを発見しなかったとしても、組織のセキュリティレベルを確実に向上させています。この「改善」を定量的に測定することが、新しいKPIの核となります。

「改善」を測るための具体的なKPIは、大きく3つのカテゴリに分類できます。自社の状況に合わせて、これらのカテゴリから適切な指標を組み合わせることが重要です。

これらの指標は、発見件数のように運に左右されず、チームの計画的で戦略的な活動を直接的に評価できます。

次に、これらのKPIをどのように設定し、日々の運用に組み込んでいくかの実践的なプロセスを見ていきましょう。

MITRE ATT&CKは、サイバー攻撃者の戦術・技術・手順(TTPs)を体系化したナレッジベースです。これを活用し、自社の防御能力を客観的に評価できます。

まず、自社のSIEM検知ルールやEDRのアラート、分析シナリオが、ATT&CKマトリクスのどのTTPsに対応しているかマッピングします。これにより、「どの攻撃手法に強いか、弱いか」という防御の網羅性が可視化されます。

カバレッジが低い領域は、自社の潜在的なリスク、つまり”死角”です。次のハンティング計画では、この死角を突く攻撃を想定し、「もしこの攻撃手法を使われたら、どのような痕跡が残るか?」という仮説を立てて調査します。

この活動を通じて新たな検出ロジックを開発したり、必要なログソースを追加したりすれば、それはATT&CKカバレッジの向上、つまり「網羅性の改善」という明確な成果になります。例えば、「今四半期の活動でATT&CKカバレッジが5%向上した」という報告は、件数報告よりもはるかに戦略的で価値のある成果指標です。

効果的なスレットハンティングは、質の高い「仮説」から始まります。そのために重要なのが、脅威インテリジェンスの活用です。特に、攻撃者の「振る舞い」に着目した振る舞い指標(IOB: Indicator of Behavior)が重要になります。

IOBは、「正規のPowerShellプロセスから不審なコマンドが実行された」といった、攻撃の兆候となりうる振る舞いのパターンです。

チームは最新の脅威インテリジェンスから新たなIOBを学び、「我々の組織内で、このような振る舞いは発生していないか?」という仮説を立てます。「立てた仮説の数」や「検証で新たな知見が得られた仮説の割合」をKPIとすることで、チームの調査能力や成熟度を評価できます。

スレットハンティングは「データ」がなければ始まりません。分析基盤の強化も重要なKPIとなります。

例えば、「横展開(Lateral Movement)の調査のため、新たにWindowsイベントログの特定IDの収集を開始した」という活動は、将来の検出能力を飛躍的に向上させる重要な「改善」です。

KPIとしては、「分析対象のエンドポイントカバー率」「重要なログソースの収集状況」「ログの保持期間」などが考えられます。これらの指標を定期的に評価し、データ収集計画を改善していくプロセスが、セキュリティ運用の基盤を強固にします。

スレットハンティングは、SOC(セキュリティオペレーションセンター)やCSIRT(インシデントレスポンスチーム)と密接に連携することで、その価値を最大化します。

ハンティングで得られた知見は、他のチームにとって価値ある情報源です。例えば、発見された新たな攻撃の痕跡は、SOCチームがSIEMで利用する新しい検知ルールとして実装できます。これにより、同様の攻撃を自動検知できるようになり、SOC運用が効率化します。

この貢献度を測るKPIとして、「スレットハンティングから生まれた新規SIEMルールの数」や「ルール実装後のMTTR短縮率」などが挙げられます。ハンティング活動がインシデント対応プロセス全体の改善にどう繋がったかを可視化できます。

スレットハンティングは属人化しやすいため、チーム全体のスキルアップとプロセスの標準化が不可欠です。

KPIとして、「分析レポートの品質評価」「新しい分析ツールの導入・検証件数」「チーム内でのナレッジ共有回数」などを設定することが有効です。また、外部トレーニングへの参加や資格取得を評価に加えることも、チームの専門性とモチベーションを高めます。

最終的に、これらのKPIは経営層への説明責任を果たすための強力な武器となります。「改善」を軸としたKPIを提示することで、セキュリティ投資がどのようにリスク低減に繋がっているかを論理的に説明できます。

例えば、「今期の活動により、ランサムウェア攻撃で多用される手法群に対するATT&CKカバレッジを20%向上させ、事業継続リスクを低減できました。来期はクラウド環境のカバレッジ向上に投資します」といった報告は、データに基づいた戦略的な提案であり、経営層の的確な意思決定を支援します。

スレットハンティングのKPIを、インシデントの「発見件数」から、組織のセキュリティ態勢を強化する「改善プロセス」へと転換することは、現代のサイバー脅威に対抗するために不可欠なパラダイムシフトです。

「速度」「網羅性」「成熟度」という3つの軸でKPIを設定し、MITRE ATT&CKのようなフレームワークを活用して客観的に効果測定を行うことで、チームの活動価値を正しく評価し、投資対効果を明確に示せます。

真の成果とは、未知の脅威を発見できる強固な監視・分析・対応能力を組織内に構築し、それを継続的に改善し続けることです。本記事を参考に、自社のスレットハンティング活動のKPIを見直し、より戦略的なセキュリティ運用への第一歩を踏み出してください。

Q1: スレットハンティングを始めたばかりですが、まずどのKPIから設定すれば良いですか?

Q2: KPIを測定するためのツールはありますか?

Q3: KPIの目標値はどのように設定すれば良いですか?

記載されている内容は2026年02月26日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...