フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月26日

1分でわかるこの記事の要約 MDRにおけるSLAは、サイバー攻撃に対する迅速な対応と被害最小化に不可欠な指標です。 初動・封じ込め・復旧の3フェーズごとに時間目標を設定し、事業継続性を確保します。 SLA設計は、重要資産 […]

目次

MDRサービスを評価する上で、SLA(Service Level Agreement)は極めて重要な指標です。SLAは、サービス提供者と利用者の間で交わされるサービス品質に関する「合意」であり、提供されるサービスの内容、範囲、そして品質基準が具体的に定義されます。

単なる稼働率の保証とは異なり、MDRにおけるSLAは、サイバーセキュリティインシデントという緊急事態に対する「レスポンスの速さ」と「対応の質」を保証するものです。具体的には、脅威を検知してから通知するまでの時間、専門家による初動対応を開始するまでの時間、被害の拡大を食い止める「封じ込め」完了までの時間目標などが含まれます。

このSLA設計がなぜ不可欠なのでしょうか。

一般的なMDRのSLAには、脅威の検知から通知、初動対応開始、封じ込め完了、そして復旧完了までの時間目標が盛り込まれます。これらの目標値を自社のセキュリティリスクや事業要件に合わせて適切に設計することが、効果的なセキュリティ対策の第一歩となるのです。

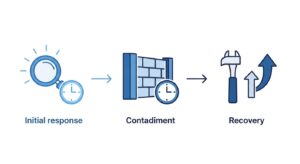

効果的なインシデント対応は、体系化されたプロセスに沿って進められます。MDRサービスにおいては特に「初動」「封じ込め」「復旧」の3つのフェーズがSLAの時間目標を設定する上で中心となります。各フェーズの役割と時間目標の考え方を理解しましょう。

初動は、インシデント対応の成否を分ける最初の重要なステップです。このフェーズでは、EDR(Endpoint Detection and Response)などのツールからのアラート検知、SOCアナリストによるトリアージ(脅威の深刻度判断)、影響範囲の初期調査やログ分析の開始などが行われます。

攻撃者は検知を逃れ、組織内で潜伏時間を稼ごうとします。そのため、検知からいかに早く専門家による分析と対応を開始できるかが、被害の拡大を食い止める鍵となります。ランサムウェアのような破壊的な攻撃の場合、数十分の遅れが致命的な結果を招くこともあります。

時間目標の目安としては、脅威の深刻度によって段階的に設定するのが一般的です。例えば、ビジネスに甚大な被害を及ぼす可能性のあるクリティカルなインシデントであれば「検知から15分~1時間以内」に初動対応を開始するといった目標値が設定されます。この目標を達成するには、24時間365日の監視体制と高度なスキルを持つ専門家の存在が不可欠です。

封じ込めは、検知された脅威が組織内の他のシステムへ広がるのを物理的または論理的に阻止するフェーズです。この段階での具体的なアクションには、以下のようなものがあります。

この封じ込めの時間目標は、ビジネスへの直接的な影響を最小限に抑える上で最も重要です。なぜなら、攻撃者は一度内部侵入に成功すると、他のサーバーや端末へ感染を広げる「横展開(ラテラルムーブメント)」を試みるからです。この動きをいかに迅速に断ち切るかで、最終的な被害規模が大きく変わります。

封じ込めの時間目標も、インシデントの深刻度に応じて設定されます。例えば、「初動対応開始から2時間~6時間以内」に主要な封じ込め措置を完了させるといった目標が考えられます。この目標値を設定する際には、自社のリスク分析の結果を反映させ、プロバイダーとどこまでの措置を行うか事前に合意しておくことが重要です。

復旧は、脅威の拡大を止めた後、システムやデータをインシデント発生前の正常な状態に戻すフェーズです。活動内容としては、以下が含まれます。

復旧の時間目標は、事業のダウンタイムを直接的に左右するため、ビジネス継続性の観点から非常に重要です。このフェーズでは「RTO(目標復旧時間)」が重要な指標となります。RTOは、インシデント発生後、どのくらいの時間で事業活動を許容可能なレベルまで復旧させるかを示す目標値です。

MDRのSLAにおける復旧の時間目標は、このRTOと密接に関連します。システムの重要度によって目標は大きく異なり、基幹システムであれば「24時間以内」、重要度の低いシステムであれば「数日以内」といったように、事業継続計画(BCP)と連携して設定することが不可欠です。

理論を理解したところで、次に自社にとって本当に意味のあるMDRのSLAを設計するための具体的な手順を5つのステップで解説します。

SLA設計の最初のステップは、自社が「何を守るべきか」を明確にすることです。顧客情報データベース、基幹業務システム、知的財産が保管されたファイルサーバーなど、事業継続に不可欠な重要資産をすべて洗い出します。

次に、各資産に対してどのようなサイバー攻撃のリスクが存在するかを評価します。ランサムウェア、DDoS攻撃、内部不正などの脅威シナリオを検討し、それぞれの「発生可能性」と「影響の大きさ」をマトリクスで評価し、リスクの優先順位を付けます。この結果が、より厳しい時間目標を設定すべきかの客観的な根拠となります。

次に、ビジネスインパクト分析(BIA)を実施します。これは、重要資産が停止した場合、ビジネスにどのような影響が、どのくらいの規模で発生するかを具体的に分析するプロセスです。

「基幹システムが1時間停止すると、売上損失がX百万円発生する」といったように、影響を可能な限り定量化します。この分析を通じて、システムごとに「最大許容停止時間(MTPD)」を定義し、それを超えないように現実的なRTO(目標復旧時間)を設定します。BIAのデータは、復旧フェーズのSLAを決定する上で最も重要なインプットとなります。

すべてのインシデントに同じ速度で対応するのは非現実的です。インシデントの深刻度をレベル分けし、優先順位を付けます。一般的には、「緊急(Critical)」「重要(High)」「中(Medium)」「低(Low)」の4段階程度で定義します。

この定義には、「経営に深刻な影響を与える」「個人情報の大規模な漏洩に繋がる」インシデントは「緊急」といった具体的な基準を設けます。そして、深刻度レベルごとに各フェーズの時間目標(SLA)をマトリクス形式で設定します。

SLA時間目標の設定例

| 深刻度 | 初動対応開始目標 | 封じ込め完了目標 |

|---|---|---|

| 緊急 (Critical) | 15分以内 | 2時間以内 |

| 重要 (High) | 1時間以内 | 6時間以内 |

| 中 (Medium) | 4時間以内 | 24時間以内 |

| 低 (Low) | 8営業時間以内 | 48営業時間以内 |

これにより、インシデント発生時に対応チームが迷うことなく、迅速に行動できるようになります。

ステップ1〜3で作成した自社の要件を基に、複数のMDRサービスプロバイダーと協議します。自社の要求するSLAが、ベンダーの提供するサービス、運用体制、技術で実現可能かを確認します。

この際、24時間365日のSOC体制は確立されているか、対応する専門家のスキルセットは十分かなどを深く掘り下げて確認します。最終的には、SLAの目標値、測定方法、SLA未達成時のペナルティ(サービス料の減額など)についても、契約書上で明確に合意形成を行います。

SLAは一度設定したら終わりではありません。ビジネス環境や攻撃手法は変化するため、少なくとも年に一度は定期的に見直し、その妥当性を評価する必要があります。

インシデント対応訓練の結果や、実際の対応実績を基に、目標時間は現実的だったか、プロセスに改善点はないかなどを分析し、必要に応じてSLAを更新します。自社のCSIRTとの連携体制も定期的に確認し、よりスムーズな対応体制を構築していくことが求められます。

複数のMDRベンダーから提案を受ける際、SLAの数値を単純比較するだけでは不十分です。契約内容の「定義」や「範囲」を正しく理解することが不可欠です。

SLAで示される「初動対応1時間以内」の「カウント開始(起算点)」がいつなのかで実質的な意味が大きく変わります。起算点が「EDRがアラートを検知した時点」なのか、それとも「SOCアナリストが分析を開始した時点」なのかでは、実際の対応速度に大きな差が生まれます。契約前に必ず「SLAの時間計測は、どの時点から開始されるのか」を明確に確認しましょう。

SLAが保証する「対応」が、具体的にどこまでの作業を指すのかも重要な比較ポイントです。脅威の分析結果を「通知・アドバイス」するだけなのか、感染端末の「隔離」やマルウェアの「駆除」といった具体的な「封じ込め・復旧」作業まで実施してくれるのか。自社でどこまでの対応をアウトソースしたいかを明確にした上で、各ベンダーのサービス範囲とSLAを比較検討することが重要です。

SLAの目標値を確実に達成するには、それを支える強固な運用体制と高度なスキルを持つ専門家の存在が不可欠です。24時間365日体制のSOCが本当に機能しているか、夜間や休日でもSLA通りの対応が可能かを確認しましょう。また、対応にあたるアナリストやインシデントレスポンダーの経験や資格(GIACなど)、日本語での高度な技術的コミュニケーションがスムーズに行えるかも、いざという時の対応力を左右する重要なポイントになります。

MDRサービスにおけるSLAは、単なる契約項目ではありません。それは、サイバーインシデントという予測不能な事態において、いかにビジネスへの被害を最小限に抑え、迅速に事業を正常化させるかという、企業のサイバーレジリエンスを支える戦略的な計画そのものです。

効果的なSLAを設計するためには、まず自社の重要資産とリスクを正確に把握し、ビジネスインパクト分析を通じて守るべきものの優先順位を明確にする必要があります。その上で、「初動」「封じ込め」「復旧」に応じた現実的な時間目標を設定し、信頼できるMDRサービスプロバイダーと緊密に連携しながら、継続的に改善していく姿勢が求められます。

本記事で解説したステップを参考に、ぜひ自社のビジネス要件に基づいた戦略的なSLAを設計してください。それが、信頼できるパートナーと共に強固なサイバーセキュリティ体制を構築し、ビジネスの継続性を確保するための確かな一歩となるはずです。

SOC(Security Operation Center)サービスは、主にセキュリティログの「監視・検知・分析・通知」に重点を置きます。一方、MDRはそれに加え、プロアクティブな「脅威ハンティング」や、検知後の「インシデント対応(封じ込め・復旧)」までをサービス範囲に含みます。そのため、MDRのSLAには、SOCではあまり定義されない「封じ込め完了までの時間」や「復旧支援開始までの時間」といった、より踏み込んだ対応に関する時間目標が設定されるのが一般的です。

契約内容によりますが、一般的にはサービス利用料金の一部返金や減額といったペナルティ条項が定められています。しかし、金銭的な補償以上に重要なのは、なぜSLA未達が発生したのか根本原因を共同で分析し、プロセスや体制を見直して具体的な再発防止策を講じることです。信頼関係に基づき、継続的なサービス改善に取り組むことが不可欠です。

必要性は非常に高いと言えます。サイバー攻撃者は企業の規模を選ばず、むしろセキュリティ対策にリソースを割きにくい中小企業を標的とするケースが増加しています。専任のセキュリティ担当者を置くことが難しい中小企業だからこそ、検知から復旧までを一貫して支援してくれるMDRサービスは有効な選択肢です。自社の事業規模やリスク許容度に合わせてカスタマイズされた現実的なSLAを設計・合意することで、限られた予算の中でも費用対効果の高いセキュリティ体制を構築できます。

記載されている内容は2026年02月26日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...