フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月26日

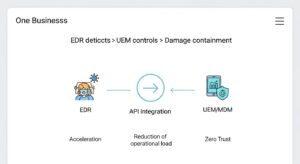

1分でわかるこの記事の要約 UEM/MDMとEDRの連携は、サイバー攻撃の巧妙化とエンドポイントの多様化に対応し、インシデント対応の迅速化と運用負荷軽減を実現します。 EDRは脅威の「検知」と「対応」を担い、UEM/MD […]

目次

現代のビジネス環境では、テレワークやクラウドサービスの利用が当たり前となり、PCやモバイルデバイスといったエンドポイントが社内ネットワークの外で利用される機会が急増しました。これにより、企業が管理すべきデバイスは多様化・分散化し、サイバー攻撃の標的となりやすい領域が拡大しています。この状況に対応するため、エンドポイントセキュリティの高度化が不可欠です。

従来のウイルス対策ソフト(EPP)だけでは、ファイルレス攻撃や未知のマルウェアといった巧妙な脅威を防ぎきることが難しくなりました。そこで注目されているのが、エンドポイントでの不審な挙動を検知し、対応(Response)を支援するEDR(Endpoint Detection and Response)ソリューションです。

しかし、EDRを導入した企業が次に直面するのが「運用」の課題です。EDRは数多くのアラートを検知しますが、そのすべてに対応するには膨大な工数がかかります。特に、脅威が検知されたデバイスをネットワークから隔離する「封じ込め」のプロセスが手動運用の場合、担当者がアラートに気づき、対応するまでに時間がかかり、その間に被害が拡大してしまうリスクがあります。この運用負荷と対応の遅延が、EDR導入後の新たな課題となっているのです。

この課題を解決する鍵となるのが、UEM(Unified Endpoint Management)/MDM(Mobile Device Management)とEDRの連携です。UEM/MDMは、PCやモバイルデバイスといったあらゆるエンドポイントを一元的に管理・統制するためのソリューションです。このUEM/MDMが持つデバイス制御機能と、EDRが持つ脅威検知機能を連携させることで、以下のような大きなメリットが生まれます。

最大のメリットは、インシデント対応の自動化です。例えば、「EDRがデバイス上で重大な脅威を検知したら、即座にUEMがそのデバイスのネットワーク接続を制限する」といったワークフローを自動で実行できます。これにより、インシデント発生から脅威の封じ込め(Containment)までの時間を劇的に短縮し、情報漏洩などの被害を未然に防ぐことが可能になります。

インシデント対応の自動化は、SOC(Security Operation Center)や情報システム部門の担当者の運用負荷を大幅に軽減します。アラートを確認してから手動で隔離操作を行う必要がなくなり、担当者はより重要度の高い脅威分析や再発防止策の策定といった業務に集中できるようになります。これは、限られたリソースでセキュリティレベルを維持・向上させる上で非常に効果的な対策です。

UEM/MDMとEDRの連携は、「決して信頼せず、常に検証する」というゼロトラストの概念を実現するための重要な要素です。EDRが検知したリスク情報に基づき、UEMがデバイスのコンプライアンス状態を動的に評価。リスクが高いと判断されたデバイスからの社内リソースやクラウドサービスへのアクセスを自動的に制限することで、デバイスの状態に応じた動的なアクセス制御、すなわちゼロトラスト・エンドポイントを実現します。

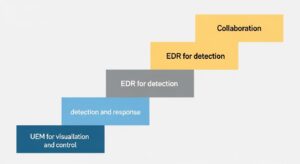

効果的な連携設計を行うためには、まずそれぞれのソリューションが持つ本来の役割を正しく理解することが重要です。両者の機能と役割分担を整理してみましょう。

UEM/MDMの主たる役割は、組織が所有・利用するPCやモバイルデバイスのライフサイクル全体を「管理」し、セキュリティポリシーに基づいて「統制」することです。具体的には、デバイスのインベントリ情報の収集、OSやアプリケーションの配布・更新、パスワードポリシーや機能制限といった構成プロファイルの適用などを行います。デバイス保護の基盤を築くのがUEM/MDMの役割です。

一方、EDRの役割は、エンドポイント上で発生する様々なアクティビティを常時監視し、サイバー攻撃やマルウェア感染につながる不審な挙動を「検知」し、迅速に「対応」することです。脅威を検知した際には、プロセスの強制終了やファイルの削除、そして感染拡大を防ぐためのデバイス隔離(Containment/Quarantine)といった対応アクションを実行する機能を持っています。脅威に対するリアルタイムな防御と事後対応を担うのがEDRです。

UEM/MDMとEDRの連携は、一般的にAPI(Application Programming Interface)を介して行われます。基本的な流れは以下の通りです。

このように、EDRが「目」となって脅威を見つけ、UEMが「手足」となってデバイスを制御する、という役割分担によって、迅速で確実なインシデント対応が実現されるのです。

UEM/MDMとEDRの連携において最も重要な設計ポイントが、「脅威を検知したデバイスの隔離・制限をどちらのツールに実行させるか」という判断です。これには大きく分けて2つのパターンがあり、それぞれにメリット・デメリットが存在します。自社のセキュリティポリシーや運用体制に合わせて最適な方式を選択することが肝要です。

これは、EDRが持つネイティブの隔離機能(ContainmentやQuarantineと呼ばれることが多い)を利用する方式です。EDRが脅威を検知したら、他のツールを介さず、EDR自身がエージェントを通じて直接デバイスをネットワークから切り離します。CrowdStrike FalconやSentinelOneといった多くのEDRソリューションがこの機能を標準で搭載しています。

メリットは、検知から対応までのタイムラグが最小限である点です。脅威を見つけたその場で即座に封じ込めを実行するため、最も迅速な対応が可能です。また、EDRの管理コンソール内で設定が完結するため、連携設計が比較的シンプルであることも利点です。

一方で、考慮すべき点もあります。EDRによる隔離は、基本的に「ネットワークからの完全遮断」に近い強力なものであることが多く、業務継続に必要な最低限の通信を許可するといった柔軟な制御が難しい場合があります。また、EDR製品によっては、モバイルデバイス(iOS/Android)の隔離に対応していないケースがあります。

こちらは、EDRが検知したリスク情報をトリガーとして、UEM/MDMにデバイスのアクセス制御を実行させる方式です。例えば、Microsoft IntuneがEDR(Microsoft Defender for Endpointなど)のリスク情報を受け取り、条件付きアクセスポリシーを適用してMicrosoft 365などのクラウドサービスへのアクセスをブロックする、といった連携が代表的です。

この方式の最大のメリットは、柔軟できめ細やかなポリシー制御が可能である点です。単なるネットワーク遮断だけでなく、「社内ファイルサーバーへのアクセスのみ禁止」「特定のアプリの利用を制限」といった、業務影響を最小限に抑えつつリスクを低減する段階的な対応が可能です。また、UEM/MDMはPCだけでなくモバイルデバイスの管理も得意なため、OSを問わず統一されたポリシーで自動対応を実現できる点も大きな強みです。

デメリットとしては、EDRからの通知を受けてUEMがアクションを実行するため、パターン1に比べてわずかなタイムラグが発生する可能性があります。また、API連携設定やアクセスポリシーの設計が必要となり、構成がやや複雑になる傾向があります。

| 比較項目 | パターン1:EDRによる隔離 | パターン2:UEMによる制限 |

|---|---|---|

| 対応速度 | ◎(最速) | ◯(わずかなラグあり) |

| 制御の柔軟性 | △(完全遮断が基本) | ◎(段階的・部分的な制限が可能) |

| 対象デバイス | ◯(PC中心、モバイルは製品次第) | ◎(PC、モバイル問わず統一管理可能) |

| 設計の複雑さ | ◯(比較的シンプル) | △(API連携やポリシー設計が必要) |

| おすすめの環境 | 迅速性を最優先するPC中心の環境 | 柔軟な制御を重視する多様なデバイス環境 |

結局のところ、「どっちがやるべきか」という問いに対する唯一の正解はありません。重要なのは、自社のセキュリティで何を最も重視するかを明確にすることです。

という判断軸を持つとよいでしょう。

また、両者を組み合わせたハイブリッドなアプローチも考えられます。例えば、非常に深刻な脅威(ランサムウェアなど)を検知した場合はEDRで即時完全隔離し、中程度のリスクの場合はUEMで部分的なアクセス制限を行う、といった使い分けです。自社のインシデント対応ポリシーと照らし合わせ、最適な連携設計を検討してください。

実際にUEMとEDRの連携を設計・導入する際の具体的なステップと、注意すべきポイントを解説します。

まず初めに、「この連携によって何を達成したいのか」という目的を明確にします。「ランサムウェア検知時の初動対応を5分以内に完了させる」など、具体的な目標を設定します。併せて、自動化する範囲や対象デバイスの範囲といった要件を定義します。

次に、使用するUEMとEDRソリューションを選定します。すでに導入済みの場合は、製品間でAPI連携が可能かを確認します。主要なUEM製品(Microsoft Intune, VMware Workspace ONE等)は、多くのEDRソリューション(CrowdStrike Falcon, SentinelOne等)との連携機能を提供しています。各ソリューションがどのような情報を連携でき、どのようなアクションを実行できるのか、事前に確認することが重要です。

連携設計の核となる部分です。EDRが通知するリスクレベルや脅威の種類に応じて、UEMが実行するアクションを定義します。(例:リスク「高」→ネットワーク完全遮断、リスク「中」→社内リソースへのアクセス制限) この時、誤検知(False Positive)が発生した場合の復旧プロセスを必ず定義しておきましょう。自動隔離されたデバイスを安全確認後に通常状態に戻すフローを明確にしておくことで、業務への影響を最小化できます。

設計したワークフローは、いきなり本番導入せず、必ずテスト環境で十分な検証を行います。意図した通りにアクションが実行されるか、様々なシナリオでテストを繰り返します。本番導入の際は、一部の部署からスモールスタートし、段階的に対象を拡大していくのが安全です。導入後も定期的にログをレビューし、ポリシーのチューニングを継続的に行うことで、連携の効果を最大化できます。

Q1: UEMとEDR、どちらを先に導入すべきですか?

Q2: 連携によるデメリットや注意点はありますか?

Q3: モバイルデバイス(スマートフォン)にもEDRは必要ですか?

UEM/MDMとEDRの連携は、巧妙化するサイバー攻撃から企業資産を守り、セキュリティ運用の負荷を軽減するための強力なソリューションです。特にインシデント対応の要である「隔離・制限」のアクションをどちらのツールに実行させるかは、連携設計における重要な分岐点となります。

「迅速性のEDR」か、「柔軟性のUEM」か。この判断軸を基本に、自社のセキュリティポリシー、運用体制、管理対象デバイスの種類を総合的に考慮して最適な方式を選択することが成功の鍵です。

本記事で解説したステップを参考に、まずは自社エンドポイントセキュリティの現状課題を洗い出し、UEM/MDMとEDRの連携がもたらす価値について検討を始めてみてはいかがでしょうか。適切な連携設計と運用により、インシデント対応を自動化し、より強固で効率的なセキュリティ体制を構築することが可能です。

記載されている内容は2026年02月26日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...