フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月26日

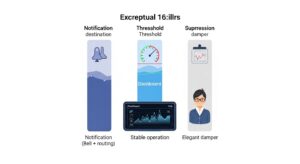

1分でわかるこの記事の要約 RMM運用効率化のためには、「通知先」「閾値」「抑制ルール」の最適化がアラート設計の鍵となります。 不適切なアラート設計は、「アラート疲れ」や重大なインシデントを見逃す「オオカミ少年効果」を引 […]

目次

現代のITシステムにおいて、なぜアラート設計の最適化がこれほどまでに重要視されるのでしょうか。その背景には、ITインフラの複雑化と、そこから得られるテレメトリーデータの価値増大があります。

ビジネスの成長とともに、ITインフラは物理サーバー、仮想サーバー、クラウド、コンテナ、そして無数のエンドポイントが混在する複雑な環境へと進化しています。RMMは、これら分散したリソースを一元的に監視・管理するための強力なツールです。CPU使用率、メモリ、ディスク容量といった基本的なメトリクスから、ネットワークトラフィック、特定のイベントログ、アプリケーションのパフォーマンスに至るまで、膨大な量のテレメトリーデータを収集します。

しかし、このデータ収集能力も、適切なアラート設計が伴わなければ宝の持ち腐れです。単にデータを集めて異常があれば通知するだけでは、運用チームは情報の洪水に溺れてしまいます。本当に対応が必要なインシデントを正確に検知し、適切な担当者へ迅速に伝える仕組み、つまり高度なアラート設計こそが、収集したテレメトリーデータを実用的なインテリジェンスへと昇華させる鍵なのです。

不適切なアラート設計がもたらす最も深刻な問題が「アラート疲れ」です。これは、重要度の低い通知や誤検知が頻発することで、運用担当者が精神的・肉体的に疲弊してしまう状態を指します。アラートが鳴るたびに対応を迫られるものの、その多くが緊急性を要さない、あるいは対応不要なものであった場合、次第にアラートそのものへの感度が鈍ってしまいます。

この状態は、童話にちなんで「オオカミ少年効果」とも呼ばれます。誤報が続くと、本当にクリティカルな障害が発生した際に「またいつもの誤報だろう」と判断してしまい、初動対応が遅れるという最悪の事態を招きかねません。結果として、サービス停止などの重大なインシデントに発展するリスクが高まります。効果的なアラート設計は、こうしたリスクを回避し、チームが常に高いパフォーマンスを発揮できる環境を維持するために不可欠なプロセスなのです。

優れたアラート設計は、「通知先の戦略」「閾値の最適化」「抑制ルールの活用」という3つの柱で構成されます。これらは個別に機能するだけでなく、相互に連携することで最大の効果を発揮します。ここでは、各要素の具体的な設定方法とベストプラクティスをステップバイステップで見ていきましょう。

すべてのアラートを同じ場所に通知するのは非効率の極みです。「誰に」「何を」「どのように」通知するかを戦略的に設計することが、迅速なインシデント対応の第一歩です。

まず、アラートを重要度(例:クリティカル、警告、情報)で分類し、それぞれに適した通知チャネルと担当者を割り当てます。これにより、対応の優先順位付けが明確になります。

重要度別通知先の具体例

組織の体制に合わせて、アラートの通知先を細かく振り分けることも重要です。例えば、ネットワーク機器の障害はネットワークチームへ、特定のアプリケーションサーバーの異常はアプリケーション開発チームへ直接通知されるように設定します。これにより、一次切り分けの手間が省け、専門知識を持つ担当者が迅速に対応を開始できます。MSP(マネージドサービスプロバイダ)に運用を委託している場合は、契約内容に応じてMSPの担当チームと自社の担当者への通知フローを明確に定義しておく必要があります。

閾値は、正常と異常を判断するための基準値です。この設定が甘いと、誤検知や障害の検知漏れに繋がります。環境に合わせて閾値を最適化することが、アラートの精度を高める上で極めて重要です。

閾値には大きく分けて2つのタイプがあります。

静的閾値を設定する際の一般的な目安を以下に示しますが、これはあくまで出発点です。サーバーの役割や特性に応じて必ずチューニングを行ってください。

サーバー監視の閾値目安

最適な閾値を見つける最良の方法は、RMMが収集した過去のテレメトリーデータを分析することです。監視ダッシュボードでCPU、メモリ、ディスクなどのパフォーマンスメトリクスのグラフを長期間(最低でも1ヶ月)表示し、通常の負荷パターン(ベースライン)を把握します。このベースラインを基に、「これを越えたら明らかに異常」と言える現実的な閾値を設定することで、無駄なアラートを大幅に削減できます。

アラート抑制ルールは、アラートの嵐を防ぎ、本当に重要な通知だけを運用チームに届けるための強力な武器です。状況に応じて適切に設定することで、アラートの質を劇的に向上させることができます。

アラート抑制ルールの具体例

基本的なアラート設計に加えて、より高度なテクニックを導入することで、インシデント対応の自動化や障害の予兆検知といった、一歩進んだITインフラ運用が可能になります。

RMMとインシデント管理ツール(Jira Service Management, ServiceNowなど)をAPI連携させることで、障害対応プロセスを大幅に自動化できます。

例えば、「クリティカルなアラートを検知したら、自動的にインシデント管理システムに最高優先度のチケットを起票し、オンコール担当者をアサインする」といったワークフローを構築できます。これにより、手動でのチケット作成や担当者への連絡といった手間が削減され、数分単位での対応開始時間の短縮が期待できます。

さらに、RMMが持つスクリプト実行機能を活用すれば、特定の障害に対する一次対応の自動化も可能です。ディスクフルが近いことを検知したら、古いログファイルを自動で削除するスクリプトを実行する、特定のプロセスが停止したら自動で再起動を試みるといった設定により、運用担当者が介入する前に問題が解決するケースを増やすことができます。

RMMは、障害が発生した「後」に対応するためのツールだけではありません。継続的に収集されるメトリクス、イベント、ログといった膨大なテレメトリーデータを統合的に分析することで、障害が発生する「前」の予兆を捉えることが可能です。

パフォーマンスデータのトレンドをダッシュボードで可視化し、リソース使用量が徐々に増加している、あるいはレスポンスタイムが少しずつ悪化しているといった傾向を把握します。このようなプロアクティブな監視アプローチは、SRE(Site Reliability Engineering)やDevOpsの文脈で重要視されており、将来のリソース増強計画やパフォーマンスチューニングに役立つ貴重な洞察を提供します。障害が発生してから慌てて対応する「リアクティブな運用」から、問題の発生を未然に防ぐ「プロアクティブな運用」への転換を目指しましょう。

現在のアラート運用に課題を感じている場合、RMMツールの見直しや乗り換えも有効な選択肢です。その際に比較検討すべきポイントは以下の通りです。

A1: まずは、現状で最も多く発生しているアラート(ノイズの発生源)を特定することから始めましょう。RMMのレポート機能などを活用して、アラート発生件数のトップ10を洗い出します。その上で、それぞれのアラートが本当に対応が必要なものかを見直し、不要であれば閾値の調整や抑制ルールの適用を検討します。同時に、ビジネスに最も影響を与えるクリティカルな障害とは何かを再定義し、その通知フローが確実かつ迅速であるかを確認することが最初のステップとして有効です。

A2: いいえ、推奨されません。サーバーの役割によって、平常時のリソース使用率は大きく異なります。例えば、データベースサーバーはメモリを多く消費するのが通常ですし、Webサーバーはアクセスに応じてCPU使用率が変動します。一律の閾値を適用すると、誤検知や検知漏れの原因となります。サーバーグループごと、あるいは個別のサーバーごとにパフォーマンスのベースラインを把握し、その特性に合わせた閾値を設定することが、監視の精度を高める上で非常に重要です。

A3: はい、そのリスクは存在します。抑制ルールは強力なツールですが、設定を誤ると重要なインシデントの兆候を隠してしまう可能性があります。このリスクを低減するためには、定期的なルールの見直しが不可欠です。「抑制されたアラート」のログを週次や月次でレビューし、意図通りにルールが機能しているか、見逃すべきでない情報が抑制されていないかを確認するプロセスを運用に組み込むことを強く推奨します。ルールは一度設定したら終わりではなく、継続的なチューニングが必要です。

RMMにおける効果的なアラート設計は、単なる通知設定の最適化にとどまりません。それは、ITインフラの安定稼働を支え、運用チームの負担を軽減し、ひいてはビジネスの継続性を確保するための戦略的な活動です。

本記事で解説した「通知先の戦略的な振り分け」「閾値の最適化」「抑制ルールの活用」という3つの柱を体系的に実践することで、無秩序なアラートの洪水は、意味のある実用的な情報へと変わります。これにより、運用チームは「アラート疲れ」から解放され、より創造的でプロアクティブな業務に集中できるようになるでしょう。

まずは現状のアラート設定を棚卸しし、改善すべき点の優先順位を付けることから始めてみてください。小さな改善の積み重ねが、最終的にはインシデント対応の自動化や障害の予兆検知といった、次世代のITインフラ運用へと繋がっていきます。戦略的なアラート設計を通じて、障害に強い、安定したシステム基盤を構築しましょう。

記載されている内容は2026年02月26日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...