フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月26日

1分でわかるこの記事の要約 ポスチャーチェックは、端末のセキュリティ状態を評価しアクセスを制御するゼロトラストの基本です。 働き方の多様化やサイバー攻撃高度化に伴い、エンドポイントの健全性管理が必須となっています。 OS […]

目次

現代のセキュリティ戦略に欠かせない「端末健全性」。まずは、その基本的な定義と重要性、そして実現の核となる「ポスチャーチェック」の仕組みについて深く掘り下げていきましょう。

端末健全性、またはデバイスポスチャー(Device Posture)とは、PCやスマートフォンなど、社内ネットワークやクラウドサービスに接続しようとするデバイスが、組織の定めたセキュリティポリシーを満たしている度合い、つまり「セキュリティ上の健康状態」を指します。

端末健全性を評価する主な要素

この「健康状態」が良い端末は信頼できると判断され、逆に状態が悪い端末はリスクが高いと見なされます。この概念は、従来の「社内は安全、社外は危険」という境界型防御から脱却し、「すべてのアクセスを信用しない」を前提とするゼロトラストアーキテクチャの根幹をなす考え方です。

端末健全性が注目される背景には、働き方の多様化とサイバー攻撃の高度化があります。テレワークの普及により、従業員は自宅やカフェなど、セキュリティレベルの異なる様々な場所から業務システムにアクセスするようになりました。また、BYODの導入で、企業が管理しきれない個人端末が業務データを扱うケースも増えています。

こうした環境では、ファイアウォールによる境界防御だけでは不十分です。マルウェアに感染したPCが社内システムにアクセスすれば、そこを起点に脅威が内部ネットワーク全体へ拡散する恐れがあります。つまり、エンドポイント自体が新たな防御境界となり、一つひとつの端末のセキュリティ状態を厳格に管理する必要性が高まったのです。

ゼロトラストセキュリティでは、ユーザー認証だけでなく、デバイスの認証(健全性の確認)もセットで行い、両方が信頼できる場合にのみアクセスを許可します。これにより、万が一認証情報が漏洩しても、不正な端末からのアクセスを防ぐ多層的な防御が可能になります。

ポスチャーチェックとは、デバイスがリソースにアクセスしようとする瞬間に、その端末の健全性をリアルタイムで検証(チェック)する仕組みです。このチェックを通じて、事前に定められたセキュリティポリシーに準拠しているかを判定します。

ポスチャーチェックの基本的な仕組み

不合格だった端末は、アクセスを拒否されたり、問題を自己修復するためのサイトへ誘導されたりします。この一連の流れを自動化することで、セキュリティレベルを維持しながら、IT管理者の運用負担を軽減する役割を担います。

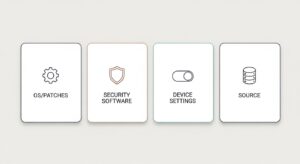

効果的なポスチャーチェックを実現するには、評価基準となるチェック項目が極めて重要です。ここでは、多くの企業で採用される主要なチェック項目を4つのカテゴリに分けて解説します。

エンドポイントセキュリティの基本は、OSとソフトウェアが最新の状態であることです。古いバージョンには脆弱性が放置されていることが多く、サイバー攻撃の格好の標的となります。

パッチ未適用の端末をネットワークから自動的に隔離するポリシーを設定することで、脆弱性を悪用した攻撃のリスクを大幅に低減できます。

次に、端末自体の防御機能が正しく機能しているかを確認します。最新OSでも、セキュリティ対策ソフトが無効では意味がありません。

特にEDRは、未知の脅威や高度な攻撃を検知するために不可欠であり、その稼働状態の確認は重要度を増しています。

デバイスの盗難・紛失による情報漏洩リスクに対応するため、デバイス自体の設定も厳しくチェックします。

ジェイルブレイクやルート化はOSのセキュリティ機能を無効化するため、検知した場合は即座にアクセスを遮断するポリシーが求められます。

ゼロトラストでは、デバイスがどこから接続しているかも重要なコンテキスト情報となります。不審な場所からのアクセスは、アカウント乗っ取りの兆候かもしれません。

例えば、普段国内のユーザーが突然海外からアクセスしてきた場合、リスクが高いと判断し、多要素認証を追加で要求するなどの動的な制御が可能になります。

ポスチャーチェックの項目を定義しても、評価基準が部署ごとに異なっては全社的なガバナンスは効きません。組織全体で統一された「共通指標セット」を策定し、運用を標準化するための具体的な4ステップを解説します。

共通指標セットが必要な理由は、セキュリティガバナンスの強化と運用管理の効率化です。「安全な端末」の定義が統一されることで、組織全体のセキュリティレベルが向上し、管理者は自動化されたアクセス制御に集中できます。

まず、守るべき情報資産(データ、システム)は何か、どのような脅威があるかを明確にします。全ての情報を同じレベルで守る必要はありません。

次に、ポリシーに基づき、端末の健全性を客観的に評価するためのレベルを定義します。一般的に「高」「中」「低」の3段階で設定します。

この定義は組織のセキュリティポリシーとして明記し、全従業員に周知することが重要です。

定義した健全性レベルごとに、どのようなアクセス制御を行うかを設計します。

これにより、リスクに応じた動的で柔軟なアクセス制御が実現します。

ゼロから指標を作るのは大変です。NIST(米国国立標準技術研究所)やCIS(Center for Internet Security)などが公開しているセキュリティフレームワークを活用しましょう。

これらの国際標準を自社の状況に合わせてカスタマイズすることで、信頼性の高い共通指標セットを効率的に策定できます。

策定した共通指標セットを実運用に乗せるには、適切なテクノロジーが不可欠です。ポスチャーチェックを実現する主要なソリューションを紹介します。

ZTNA (Zero Trust Network Access) は、ポスチャーチェックを実装するために設計されたソリューションです。アプリケーションへのアクセスごとにユーザー認証とデバイス健全性評価を行い、ポリシーに基づきアクセスを制御します。 SASE (Secure Access Service Edge) は、ZTNAにSWGやCASBといった複数のセキュリティ機能とネットワーク機能をクラウドで統合したフレームワークです。分散した環境でも一貫したポリシーを適用できます。

MDM (Mobile Device Management) / UEM (Unified Endpoint Management) は、PCやスマートフォンなど多様なデバイスを単一のコンソールから一元管理するツールです。デバイス情報の収集(評価)だけでなく、ポリシー違反の端末にパッチを強制適用したり、リモートワイプしたりする(修復)機能も提供します。

EDR (Endpoint Detection and Response) は、エンドポイントでの不審な振る舞いを監視し、サイバー攻撃の兆候を検知・対応するソリューションです。ポスチャーチェックをすり抜けた未知の脅威に対する「最後の砦」となります。XDRはこれを拡張し、ネットワークやクラウドなど複数ソースから情報を相関分析し、より高度な脅威検知を実現します。

NAC (Network Access Control) は、主に有線・無線の社内LANに接続するデバイスを認証・検査する従来型のソリューションです。ポスチャーチェックで不合格となったデバイスをゲスト用ネットワークへ自動的に振り分ける、といった運用が可能です。ZTNAへの移行期やオフィス中心の環境では依然として有効です。

理論や技術を理解しても、実際の運用では課題がつきものです。導入事例から成功のポイントを探ります。

テレワーク移行で私物PCからのアクセスが急増し、情報漏洩リスクが課題に。ZTNAを導入し、OSやウイルス対策ソフトが最新でない端末はアクセスを拒否し、自己修復ページへ誘導する仕組みを構築。ユーザーへの丁寧な事前説明とセルフサービスで問題を解決できるガイドラインの整備が成功の鍵となり、安全なリモートワーク環境を実現しました。

BYODでの業務利用を検討するも、厳しいコンプライアンス要件が壁に。UEMとZTNAを組み合わせ、ジェイルブレイク検知やデバイス暗号化を強制。ポスチャーチェックで要件を満たさない端末は業務アプリへのアクセスを一切許可しないことで、利便性とセキュリティ、コンプライアンス遵守を両立させました。

ポスチャーチェックの運用は「導入して終わり」ではありません。「OSアップデート直後に多くの端末がポリシー違反になる」といった課題はよく発生します。 成功の鍵は、継続的なポリシーのチューニングです。IT部門は定期的にログを監視・分析し、ビジネスへの影響を考慮しながら、例外ルールの設定や段階的なポリシー適用といった柔軟な運用を行うことが重要です。

本記事では、「端末健全性」の概念から、「ポスチャーチェック」の具体的な項目、組織で基準を統一する「共通指標セット」の策定方法、そして関連テクノロジーまでを解説しました。

リモートワークやクラウドが当たり前になった今、ネットワークに接続する全端末の健全性をリアルタイムで検証するゼロトラストのアプローチは必須です。

重要なのは、ポスチャーチェックは一度設定すれば完了ではないということです。新たな脅威に対応するため、継続的な監視、ポリシーの見直し、運用の改善が不可欠です。まずは自社のIT資産を可視化し、リスクの高い領域からスモールスタートで共通指標の標準化に着手してみてはいかがでしょうか。安全で柔軟な働き方を実現する第一歩は、組織として「安全な端末とは何か」の定義を揃えることから始まります。

A1: NACは主に社内LANなどネットワーク接続の「入口」でデバイスを検査し、ネットワークセグメントへの接続を制御します。一方、ポスチャーチェックはZTNAなどと連携し、ネットワーク接続後もアプリケーションにアクセスする「都度」、継続的に健全性を検証します。NACがネットワークレベルなのに対し、ポスチャーチェックはより粒度の細かいアプリケーションレベルの制御が可能です。

A2: はい、特にBYOD環境では非常に重要です。収集する情報はOSバージョンやセキュリティ設定など業務に必要な範囲に限定し、個人の写真や閲覧履歴といったプライベートなデータにはアクセスすべきではありません。多くのUEMソリューションは業務データと個人データを分離する機能を提供します。収集データの目的をプライバシーポリシーとして従業員に明確に開示し、同意を得ることが不可欠です。

A3: はい、可能です。近年は多くのソリューションがクラウドベース(SaaS)で提供され、中小企業でも導入しやすい月額課金制のサービスが増えています。例えば、Microsoft 365 Business Premiumには、Microsoft Intune(UEM)やAzure ADの条件付きアクセスといったポスチャーチェックの基本機能が含まれます。まずは利用中のクラウドサービスの標準機能を活用することから始めるのが現実的なアプローチです。

記載されている内容は2026年02月26日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...