フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月24日

1分でわかるこの記事の要約 IT資産管理の課題は、戦略的なデバイスグルーピング設計で解決可能です。 「部署」「役割」「リスク」の3軸で分類し、組織変更に強い持続可能な管理を実現します。 本設計は、セキュリティ強化やCMD […]

目次

現代の企業IT環境は、かつてないほど複雑化しています。この変化に対応するためには、IT資産管理の根幹であるデバイスの分類方法、すなわちグルーピングの考え方を根本から見直す必要があります。

リモートワークの普及やクラウドサービスの活用により、管理すべきデバイスは社内ネットワークの境界線を越えて爆発的に増加しました。PCやスマートフォンだけでなく、仮想マシンやIoTデバイスなど、その種類も多様化しています。情報システム部門にとって、これらの資産を正確に把握し、一元管理することは極めて困難な課題です。

同時に、サイバー攻撃は巧妙化・高度化し、内部不正のリスクも無視できません。こうした脅威から企業の重要情報を守るためには、堅牢なセキュリティポリシーの適用が不可欠です。しかし、管理対象が不明確なままでは、適切なポリシーの適用は不可能です。正確な「資産インベントリ」の作成と、それに基づいた効果的なデバイスグルーピングこそが、現代のセキュリティ対策とITガバナンスの基盤となるのです。

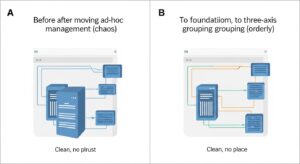

多くの組織で、デバイスのグループ分けが形骸化しているケースが見られます。その原因は、分類の「基準」にあります。「物理的な設置場所(フロアや拠点)」や「購入年度」といった基準は、一見分かりやすいものの、組織の動的な変化に非常に弱いという欠点があります。

例えば、オフィスのレイアウト変更やフリーアドレスの導入で「場所」という基準は意味をなさなくなります。また、頻繁な人事異動や組織変更が発生すれば、その都度手作業でグループを修正する必要に迫られ、運用負荷が増大し、やがて管理台帳と実態の整合性が失われていきます。整合性の取れない資産管理は、脆弱性が放置されたデバイスの存在を見逃し、重大なセキュリティインシデントを引き起こす原因となり得ます。

IT資産管理をさらに高度化させ、ITILに準拠したサービス管理を目指す上で、CMDB(構成管理データベース)の構築は重要なテーマです。CMDBは、ITインフラを構成するあらゆる要素(構成アイテム:CI)とその関連性を一元管理するデータベースです。

このCMDBを効果的に機能させるためには、構成アイテムを適切に分類し、関係性を定義することが不可欠です。つまり、論理的で崩れにくいデバイスグルーピングの設計は、そのままCMDB構築の成功に直結します。正確なグルーピングがあってこそ、影響範囲の特定や変更管理、インシデント管理といったITサービス管理プロセスが円滑に機能するのです。

では、どうすれば変化に強く、持続可能なデバイスグルーピングを設計できるのでしょうか。その答えは、一時的な状態ではなく、より本質的で変化しにくい要素を分類の「軸」に据えることです。ここでは、特に有効な3つの軸、「部署」「役割」「リスク」について詳しく解説します。

最も基本的かつ重要な軸が、組織構造に基づいた「部署」による分類です。これは、企業の公式な組織図に準拠するため、誰にとっても分かりやすく、管理の責任範囲を明確にできるという大きなメリットがあります。

「部署」という大きな括りだけでは、きめ細やかな管理が難しい場合があります。同じ部署内でも、部長と一般社員、開発者と事務担当者では、アクセスすべき情報や利用するアプリケーションが異なるからです。そこで有効になるのが、業務内容や職務権限に基づく「役割」でのグルーピングです。

コンプライアンス要件や情報セキュリティを高度に維持するためには、「リスク」という軸でのグルーピングが不可欠です。すべてのデバイスを同じレベルで保護しようとすると、コストと手間がかかりすぎる上、本当に守るべき情報への対策が手薄になる可能性があります。

理論を理解しただけでは、デバイスグルーピングは成功しません。ここでは、実際に自社の環境に導入し、効果的に運用していくための具体的なステップを解説します。

何よりもまず、自社にどのようなIT資産がどれだけ存在するのかを正確に把握します。手作業には限界があるため、IT資産管理ツールなどを活用してネットワーク内のデバイスを自動検出し、詳細情報(HW、SW、利用者など)を収集して「資産インベントリ」を作成します。

次に、なぜグルーピングを行うのか、その目的を明確にします。「セキュリティ対策の強化」「ライセンス費用の最適化」「監査対応の迅速化」など、目的が具体的であるほど、後の設計がスムーズに進みます。

現状と目的が明確になったら、「部署」「役割」「リスク」の3つの軸を自社の状況に合わせて組み合わせ、具体的な分類ルールを設計します。例えば、「営業部-一般社員-中リスク」「開発部-リーダー-高リスク」といった具合です。

重要なのは、グループの命名規則を標準化することです。「部門コード-役割コード-リスクレベル-デバイス種別」のように、誰が見ても属性が理解できるルールを策定しましょう。これらのルールは「ガイドライン」として文書化し、関係部門と合意形成を図ることが不可欠です。

設計した分類ルールを、実際にIT資産管理ツールやCMDB、MDM(モバイルデバイス管理)ツールに実装します。多くのツールには、デバイスを自動でグループに割り当てる「ダイナミックグループ」機能が備わっています。

既存のスプレッドシートなどからデータを移行する際は、情報のクレンジングを行い、正確性を担保することが重要です。この段階で、人事システムやActive Directoryとの連携設定も行い、可能な限り運用の自動化を図ります。

グルーピングは一度構築して終わりではありません。デバイスのライフサイクル(調達、導入、変更、廃棄)の各プロセスに、グルーピングの登録・更新作業を明確に組み込み、運用を標準化する必要があります。

特に、人事異動や組織変更時の変更管理プロセスとの連携は重要です。定期的にグルーピングの妥当性をレビューし、ビジネス環境の変化に合わせて見直すなど、継続的な最適化を心がけましょう。

適切に設計・運用されたデバイスグルーピングは、単なる資産管理の効率化に留まらず、企業IT基盤全体に多大なメリットをもたらします。

メリットの要点

最大の効果の一つが、セキュリティ運用の劇的な効率化です。作成したグループに対し、それぞれに最適化されたセキュリティポリシーを自動で適用できます。「開発者」グループには開発ツールへのアクセスを許可し、「営業担当」グループには外出先からの安全なアクセス経路を提供するといった、きめ細やかな制御が可能になります。

また、新たな脆弱性が発見された際には、「高リスク」グループから優先的にパッチを適用するといった、リスクベースでの迅速な対応が実現し、組織全体のセキュリティレベルを大きく向上させます。

メリットの要点

多くの企業は、ISO 27001やプライバシーマークなどのコンプライアンス要件への準拠を求められます。デバイスグルーピングが整備されていれば、監査の際に「個人情報を扱うデバイスの一覧」や「特定システムへのアクセス権限者リスト」といった要求にも、迅速かつ正確にレポートを提出できます。

これにより、監査対応の工数を大幅に削減できるだけでなく、IT資産が適切に統制されていることを客観的に証明できるため、ITガバナンスの強化と企業の信頼性向上に貢献します。

メリットの要点

「何も信頼せず、すべてを検証する」というゼロトラストの考え方への移行は、現代の大きな潮流です。ゼロトラストを実現するには、ユーザーやデバイスがリソースにアクセスする都度、その正当性を厳密に評価する必要があります。

この評価において、デバイスがどのグループに属しているか(役割、リスクレベルなど)は、信頼性を判断するための非常に重要なコンテキスト情報となります。適切なグルーピングは、ポリシーエンジンがアクセス可否を判断する上での強力な基盤となり、ゼロトラスト環境の構築を加速させます。

本記事では、変化の激しいIT環境において、崩れにくく効果的なデバイスグルーピングを設計するためのアプローチとして、「部署」「役割」「リスク」という3つの軸を解説しました。

場当たり的な管理から脱却し、これらの不変的な軸でグルーピングを再設計することは、単なる管理業務の効率化に留まりません。それは、セキュリティの最適化、コンプライアンス強化、そしてゼロトラストといった次世代のセキュリティモデルを支える、強固なITインフラの土台を築くことに他なりません。

まずは自社のIT資産の現状を可視化することから始め、小さな範囲からでもグルーピングの導入を検討してみてはいかがでしょうか。戦略的なデバイスグルーピングの実践が、貴社のビジネスの成長と安全を支える確かな一歩となるはずです。

A1: まずはIT資産管理ツールなどを活用して、現状のIT資産の棚卸し(資産インベントリの作成)を行い、管理対象を正確に把握することから始めましょう。その上で、「なぜグルーピングを行うのか」という目的(例:セキュリティ強化、ライセンス管理)を明確にすることが重要です。手始めに、最も分かりやすい「部署」単位でのグルーピングからスモールスタートすることをお勧めします。

A2: 誰が見てもグループの属性(部署、役割、リスクなど)が一目で理解できる、体系的なルールを設けることがベストです。「部門コード-役割コード-デバイス種別-連番」のように、一定の規則性を持たせましょう。この命名規則はガイドラインとして文書化し、組織内で標準化することで、管理の属人化を防ぎ、運用をスムーズにします。

A3: 手動での対応はミスや対応漏れの原因となり非効率です。理想的な解決策は、人事システムやActive Directory(ID管理システム)とIT資産管理ツールを連携させ、従業員や組織の情報を自動で同期させる仕組みを構築することです。これにより、異動が発生した際にデバイスの所属グループも自動で更新され、常に最新の状態を維持できます。運用の自動化が、崩れないグルーピングを維持する鍵です。

記載されている内容は2026年02月24日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...