フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月24日

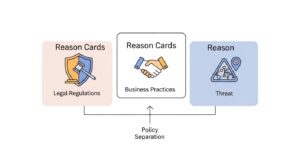

1分でわかるこの記事の要約 グローバル企業のUEMポリシーは、日本の法規制や商習慣に対応させるため、そのまま適用すると課題が生じます。 各国・地域の法規制、商習慣、セキュリティ脅威の違いから、グローバルと日本でポリシーを […]

目次

グローバルで統一されたポリシーは一見効率的に思えますが、各拠点の特性を無視すると、かえってセキュリティリスクを高め、ビジネスの足かせになる可能性があります。ここでは、ポリシーを分けるべき主な理由を3つの観点から解説します。

最も重要な理由が、国や地域によって異なる法規制への対応です。特にデータ保護に関する規制は厳格で、違反すれば企業に多大な損害をもたらしかねません。

例えば、欧州のGDPR(一般データ保護規則)と日本の個人情報保護法では、保護対象となるデータの範囲や、データの取得・利用・移転に関する要件が異なります。グローバルポリシーがGDPR準拠でも、日本の個人情報保護法が求める「利用目的の通知・公表」や「第三者提供の記録」といった詳細要件を満たしていないケースは少なくありません。

UEMはデバイスから位置情報や利用アプリといった機微な情報を収集する可能性があるため、情報取得が日本の法律に照らして適切かを慎重に判断し、ポリシーに反映させる必要があります。コンプライアンス遵守は企業の信頼性を担保する上で、リスク管理と内部統制の観点からも不可欠です。

ビジネスの進め方や働き方は、国や文化によって大きく異なります。

日本市場向けの営業活動で特定のアプリが必須であるなど、地域特性に応じた柔軟なアプリケーション管理(MAM)が求められます。現場の声を無視したポリシーは形骸化し、シャドーITを助長する原因にもなるため、業務効率と従業員満足度を考慮したポリシー設計が重要です。

サイバー攻撃の手法は巧妙化しており、脅威の傾向は地域によって異なります。日本を標的とした特定のマルウェアやフィッシング詐欺に対し、グローバルで一律のセキュリティ対策だけでは不十分な場合があります。

例えば、日本語のビジネスメールを装った標的型攻撃への対策として、特定の添付ファイル形式のブロックや、日本語環境に特化したEDR(Endpoint Detection and Response)との連携が必要になるかもしれません。

近年注目されるゼロトラストの考え方においても、アクセス判断のコンテキスト(状況)として地域性は重要な要素です。日本拠点のネットワーク環境や利用クラウドサービスに合わせてアクセス制御ポリシーを最適化することで、より実効性の高いセキュリティを実現できます。

グローバルポリシーと日本拠点向けポリシーを両立させるには、戦略的なアプローチが必要です。ここでは、具体的な運用設計の4ステップを解説します。

まず、現状を正確に把握し、日本拠点で満たすべき要件を明確にします。

この要件定義が、後のポリシー設計の強固な土台となります。

すべてのポリシーを日本独自で作成するのは非効率です。そこで、「ポリシーの階層化」という考え方が極めて有効になります。

この階層化アプローチにより、グローバルでの統制と各拠点の柔軟性を両立できます。

定義したポリシーをUEMツールに実装します。ここでは、導入企業が多いMicrosoft Intuneを例に解説します。

優れた設計も、それを支える体制がなければ形骸化します。継続的なUEM運用のための体制を構築しましょう。

UEMソリューション選定時には、グローバルとローカルのポリシーを柔軟に管理できるかが重要です。

UEMの運用設計において、グローバルでの統一ガバナンスと、日本拠点の実情に合わせた柔軟性を両立させることは、簡単ではありません。しかし、法規制の遵守、セキュリティの確保、従業員の生産性向上を実現するためには、このバランスの追求が不可欠です。

重要なのは、グローバル標準を一方的に押し付けるのではなく、日本の特性を深く理解し、それをポリシーに反映させること。本記事で紹介した「ポリシーの階層化」や具体的なツール設定、継続的な運用体制の構築を実践し、効果的で持続可能なエンドポイント管理を実現してください。

よくある質問(FAQ)

記載されている内容は2026年02月24日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...