フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月24日

1分でわかるこの記事の要約 端末管理の責任分界点は、リモートワーク普及やサイバー攻撃高度化で曖昧になりやすく、情報漏洩やコンプライアンス違反のリスクを高めます。 責任分界点とは、管理タスクやインシデントに対し「誰がどこま […]

目次

現代のビジネス環境において、PCやスマートフォンといったエンドポイントデバイスは業務に不可欠です。しかし、その管理方法が旧態依然のままでは、企業は大きなリスクを抱えます。なぜ今、改めて端末管理における「責任分界点」の明確化が求められているのでしょうか。その背景には、働き方の変化とセキュリティ脅威の増大という二つの大きな要因があります。

パンデミックを経て、リモートワークは多くの企業で標準的な働き方となりました。従業員はオフィスだけでなく、自宅や外出先など様々な場所から社内ネットワークにアクセスします。これにより、情報システム部門(情シス)が管理すべき端末の物理的な範囲が飛躍的に拡大しました。

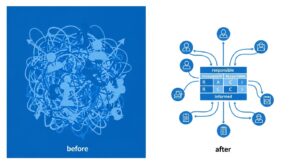

従来のように全デバイスが社内にあるという前提が崩れ、資産の所在確認、セキュリティパッチの適用、トラブルシューティングといった基本的な運用業務の難易度は格段に上がっています。誰が、どこにあるデバイスを、どのレベルまで管理するのか。この責任範囲を定義しなければ、管理の抜け漏れが発生し、セキュリティホールを生む原因となります。

近年、サイバー攻撃の手法は巧妙化・高度化しており、企業のネットワーク末端である「エンドポイント」を狙った攻撃が急増しています。ランサムウェアや標的型攻撃の多くは、従業員のPCへのマルウェア感染が起点です。

そのため、ウイルス対策ソフトだけでは不十分であり、EDR(Endpoint Detection and Response)のような次世代セキュリティの導入が不可欠です。しかし、ツールを導入するだけでは意味がありません。インシデント検知時に誰が初動対応し、誰が調査し、誰に報告するのか。この一連のプロセスの役割分担、つまり責任分界点が明確でなければ、迅速な対応はできず、被害拡大を招きます。

端末管理の責任分界点の曖昧さは、具体的なビジネスリスクに直結します。

このようなリスクは、内部統制や外部監査の観点からも重大な指摘事項となり得ます。企業をリスクから守るITガバナンスの第一歩として、役割と責任の明確化が不可欠なのです。

「責任分界点」とは、もともと通信業界などで、自社と他社のどちらがインフラの管理責任を負うかの境界を示す言葉でした。これを端末管理に当てはめると、「ある管理タスクやインシデントに対し、誰がどこまで責任を持つのか」という境界線を指します。

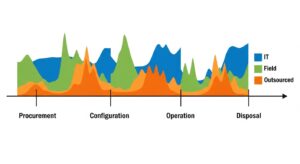

IT運用における端末管理の責任分界点とは、デバイスのライフサイクル(調達、設定、運用、廃棄)の各フェーズで発生するタスクや問題に対し、関係者間の役割と責任範囲を明確に定義したものです。

例えば、「PCの初期設定(キッティング)は情シスが行うが、業務アプリのインストール申請は利用部門の管理者が行う」「OSアップデートは情シスがMDMツールで強制適用するが、個別ソフトの更新は従業員本人が責任を持つ」といった具体的なルールがこれにあたります。この分界点を設けることで、業務の重複や抜け漏れを防ぎ、問題発生時に迅速かつ適切な対応が可能になります。

端末管理の責任分界点を考える上で、登場する主な関係者は以下の3者です。

責任分界点を設計する際には、具体的に「何を」管理するのか、その対象を定義する必要があります。

これらの管理対象ごとに、情シス、現場、外部委託先がどう役割を担うかを定義することが、責任分界点設計の核心となります。

端末管理の複雑な役割と責任を整理し、関係者全員の認識を合わせるための強力なツールが「RACI(レイシー)モデル」です。タスクやプロセスごとに各関係者の関与の仕方を可視化するフレームワークで、多くの組織運営で活用されています。

RACIモデルでは、各タスクに対して関係者の役割を以下の4種類に分類します。

端末管理は情シス、現場部門、外部委託先など複数のステークホルダーが関わるため、「誰がボールを持っているのか」が曖昧になりがちです。RACIモデルを導入することで、役割分担を誰の目にも明らかにできます。

例えば「セキュリティパッチ適用」タスクなら、「実行(R)はMDMを操作する情シス担当者、最終的な説明責任(A)は情報セキュリティ責任者。現場への業務影響は各部門管理者に相談(C)し、完了後は経営層へ報告(I)する」というように整理でき、誤解や責任の押し付け合いを防ぎ、ITガバナンスを強化できます。

メリット:

注意点:

RACIチャートは一度作って終わりではなく、組織変更や業務プロセスの見直しに合わせて定期的にレビューすることが重要です。

RACIモデルの概念を理解したところで、実際に自社の端末管理に適用するための具体的な手順を見ていきましょう。

まず、端末管理に関連するすべてのタスクをデバイスのライフサイクル(調達→設定→運用→廃棄)に沿って網羅的にリストアップします。

管理タスクの例

これらのタスクを縦軸に並べた表を作成します。

次に、Step1のタスクに関与するすべての関係者(部署や役職)をリストアップし、RACIチャートの横軸とします。

Step1のタスク(縦軸)とStep2の関係者(横軸)でマトリクス表を作成し、各セルにR, A, C, Iを割り当てます。この作業は、関係者を集めたワークショップ形式で進めるのが理想的です。

(RACIチャートのサンプル)

| タスク | 情シス (セキュリティ担当) | 情シス (ヘルプデスク) | 現場部門 (管理者) | 現場部門 (従業員) | 人事部 |

|---|---|---|---|---|---|

| PCの初期設定 | A | R | I | I | C |

| 業務アプリの利用申請 | I | C | A | R | |

| パスワード忘れ対応 | A | R | C | I | |

| 紛失・盗難時の一次報告 | C | A | I | R | |

| 退職時のPC回収 | I | R | R | A | C |

この過程で「このタスクの最終責任者は誰か?」といった議論が活発になり、それ自体が役割分担の明確化に繋がります。

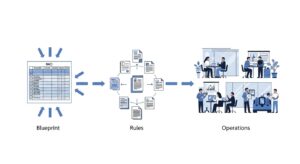

RACIチャートの草案が完成したら、全関係者とレビューし、合意を形成します。完成したRACIチャートは、情報セキュリティポリシーや端末管理規定といった公式ドキュメントの一部として位置づけ、全従業員がいつでも参照できるよう公開します。これにより、RACIチャートは「生きたルール」として組織に定着します。

RACIチャートが実際の業務でどのように機能するか、具体的なシーンを想定して見ていきましょう。

新入社員向けのPC準備は、多くの部署が関わる典型的なタスクです。

新規入社者向けPCのキッティングと配布

PCのマルウェア感染が疑われる場合など、迅速な判断と連携が求められます。

マルウェア感染インシデントへの対応

ヘルプデスク業務を外部委託している場合の役割分担です。

IT関連問い合わせ対応(一次受け付け)

RACIチャートは「設計図」です。その通りに組織が動くための「ルール」と「仕組み」が必要です。

RACIチャートで定義した役割と責任は、企業の公式ルールとして「端末管理規定」などに落とし込みます。例えば、「PCを紛失した場合、従業員(R)は直ちに上長および情シスヘルプデスク(A)に報告する義務を負う」というように、RACIの役割を具体的な行動規範として規定します。ポリシーとRACIを連携させることで、責任の根拠が明確になります。

優れたポリシーも、従業員に浸透しなければ意味がありません。全従業員を対象に、端末管理に関する研修を定期的に実施しましょう。RACIチャートを示しながら、なぜルールが必要なのか、自分の役割は何かを理解してもらいます。特に、パスワード管理や不審メールへの対処など、従業員一人ひとりが「実行責任者(R)」となる行動について重点的に教育します。

ルールが守られているかを確認するため、内部統制の仕組みと定期的な監査が欠かせません。IT資産管理台帳と実機を照合する「棚卸し」や、MDMツールのログ監査などを定期的に実施します。監査を通じて、ポリシーからの逸脱や潜在リスクを早期に発見し、是正措置を講じることができます。

RACIで定義した役割分担も、手作業での運用は非現実的です。策定したポリシーと役割分担の運用を支援し、効率化するテクノロジーを紹介します。

本記事では、リモートワークの普及やサイバー攻撃の高度化を背景に重要性が増す「端末管理の責任分界点」について、RACIモデルを中心に解説しました。

責任の曖昧さは、セキュリティインシデントやコンプライアンス違反といった経営リスクに直結します。RACIモデルを活用して、情シス、現場部門、外部委託先の役割(R/A/C/I)を明確にすることは、リスクを低減し、効率的なIT運用を実現する第一歩です。

RACIチャートの作成は、関係者間の対話を通じて、組織全体のガバナンス体制を見直す絶好の機会です。策定したRACIは、ポリシーと連携させ、従業員教育を通じて浸透させましょう。さらに、MDMやEDRといったテクノロジーを活用することで、運用の効率化とセキュリティレベルの向上が可能です。

まずは自社の端末管理タスクを洗い出し、小さな範囲からでもRACIチャートの作成に着手してみてはいかがでしょうか。責任分界点を明確にすることから、守りだけでなく「攻めのITガバナンス」が始まります。

Q1: RACIモデルを作成する上で最も注意すべき点は何ですか?

A1: 最も重要なルールは、各タスクに対して「A(説明責任者)」を必ず一人(一部署)だけに設定することです。Aが不在だと誰も最終責任を取らず、複数いると責任の所在が曖昧になり、意思決定が滞ります。この「One “A” Rule」を徹底することが、RACIモデルを機能させる最大のポイントです。

Q2: 現場部門の協力が得られない場合はどうすればよいですか?

A2: 「情シスの仕事だろう」といった反発が予想される場合、トップダウンでのアプローチが有効です。責任分界点の明確化が、全社的なセキュリティリスク低減やコンプライアンス遵守といった経営課題の解決に繋がることを経営層に理解してもらい、全社プロジェクトとして推進する体制を整えましょう。また、現場のメリット(問い合わせ先が明確になる、トラブル解決が早くなる等)を具体的に示すことも重要です。

Q3: 中小企業でもRACIモデルを導入すべきですか?

A3: はい、強く推奨します。中小企業では一人の担当者が複数の役割を兼任し、かえって責任範囲が曖昧になりがちです。RACIモデルで限られたリソースの中でも誰が何をすべきかを明確にし、業務の抜け漏れを防げます。最初は主要なタスクに絞るなど、自社の規模に合わせてスモールスタートすることが可能です。

記載されている内容は2026年02月24日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...