フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月24日

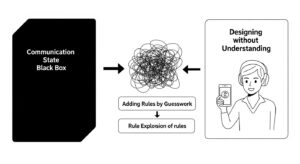

1分でわかるこの記事の要約 マイクロセグメンテーション導入時の「ルール爆発」は、通信実態を把握しないままポリシー設計を進めることが主な原因です。 ポリシーの複雑化は運用負荷を増大させ、設定ミスによるセキュリティ脆弱性のリ […]

目次

マイクロセグメンテーションは、ゼロトラストの理念を実現するための核心的な技術です。しかし、導入と運用が必ずしもスムーズに進むとは限りません。多くの組織を悩ませる「ルール爆発」という現象は、なぜ起きてしまうのでしょうか。

従来のネットワークセキュリティは、社内と社外を分ける「境界防御」モデルが主流でした。ファイアウォールなどでネットワークの出入り口を固め、一度内部に入った通信は比較的信頼する考え方です。

しかし、クラウド化やリモートワークの普及で境界は曖昧になり、内部に侵入した脅威が横展開(ラテラルムーブメント)するリスクが高まっています。この内部、特にサーバー間で発生する「東西トラフィック(East-West Traffic)」のセキュリティ対策が、現代のサイバー攻撃を防ぐ上で極めて重要です。

マイクロセグメンテーションは、この課題を解決する技術です。ネットワークを個々のワークロード(サーバーやコンテナなど)単位で論理的に分割し、それぞれに詳細なアクセスポリシーを適用します。これにより、「すべてを信頼しない」というゼロトラストの原則に基づき、万が一システムの一部が侵害されても、被害を最小限に封じ込めることが可能になります。

マイクロセグメンテーションの理念は理想的ですが、現実は複雑です。ルール爆発が起こる最大の原因は、「現状の通信を正確に把握しないまま、ポリシー設計を始めてしまう」ことにあります。

自社の環境で、どのワークロードが、どこに対し、どのような通信を、なぜ行っているのか。この全体像が不明瞭なままでは、推測に基づいた場当たり的なルールセットを作成するしかありません。結果として、必要以上に広範な許可ルールや、逆に厳しすぎて正常な業務通信までブロックしてしまうルールが乱立します。

さらに、仮想マシンの増減やアプリケーションの頻繁なアップデートなど、IT環境は常に変化します。これらの変化に手動でポリシーを追随させるのは非常に困難であり、多大な運用負荷は増大する一方です。管理が属人化し、古い不要なルールが放置され、ポリシー全体がブラックボックス化することで、設定ミスによる深刻な脆弱性を生み出すリスクをはらんでいます。

複雑化したルールセットを前に途方に暮れてしまうかもしれませんが、解決策はシンプルです。ルール爆発を根本から断ち切るには、ポリシーを作成する前の「準備」と、その後の「継続的な運用」が不可欠です。ここでは具体的な5つの対策を紹介します。

ルール爆発を防ぐ最も重要な第一歩は、ポリシー作成前の「通信の可視化と整理」です。建築に例えるなら、いきなり壁を立て始めるのではなく、まず正確な設計図を描く作業に相当します。

ネットワーク内に存在するすべてのワークロードと、それらの間で交わされる通信の依存関係を完全に可視化することで、初めて論理的で無駄のないセグメンテーションの境界線が見えてきます。このステップを丁寧に行うことで、セキュリティポリシーの策定は「推測」から「事実に基づく設計」へと変わります。

通信を可視化・整理する過程では、開発環境から本番環境への予期せぬアクセスや、すでに使われていないサーバーからの通信など、見過ごされてきたセキュリティリスクが明らかになります。これらの不要・不審な通信を事前に整理・遮断することで、作成すべきルールの総数を大幅に削減でき、ルール爆発を未然に防げるのです。

通信の可視化は、専門的なツールを活用して以下のステップで進めます。

通信の全体像が見えたら、内容を分析・整理します。関連性の高いワークロード同士を「Webサーバー群」「人事システム」のようにグループ化し、「環境:本番」「役割:DB」といった多角的なラベル(タグ)を付与します。

ラベルベースで管理することで、IPアドレスの変更などに影響されない柔軟なポリシー運用が可能になります。そして、グループ間の正常な通信パターンを分析し、これを「ベースライン」として定義します。このベースラインが、後のポリシー策定における信頼できる唯一の拠り所となります。

通信のベースラインが定義できたら、「許可リスト(ホワイトリスト)」方式でポリシーを策定します。これは、「許可された通信以外はすべて拒否する」アプローチであり、ゼロトラストの「最小特権」の原則を最も忠実に実現する方法です。

定義したベースラインに基づき、アプリケーションが正常に機能するために最低限必要な通信だけを許可するルールセットを作成します。例えば、「Webサーバーグループは、アプリサーバーグループのTCP/8080ポートにのみアクセスを許可する」といった具体的なポリシーです。

このアプローチにより、不要な通信経路がデフォルトで遮断されるため、ラテラルムーブメントによる脅威の拡散を効果的に防げます。

許可リスト方式でポリシーを策定しても、その後の運用が手動ではいずれ限界が訪れます。ワークロードの追加や変更のたびに手作業でルールを更新していては、ヒューマンエラーや対応遅延は避けられません。ここで鍵となるのが「自動化」です。

先進的なマイクロセグメンテーションソリューションは、API連携などを通じて、IaC(Infrastructure as Code)ツールやCI/CDパイプラインと連携できます。これにより、新しいワークロードがデプロイされる際に、適切なセキュリティポリシーが自動的に適用されるようになります。

運用負荷を劇的に削減し、開発スピードを損なうことなくセキュリティを確保できます。また、ハイブリッドクラウド環境においても、単一のコンソールからポリシーを一元管理できるソリューションを選ぶことが重要です。

一度作成したポリシーが、永遠に最適であり続けることはありません。アプリケーションの更新やインフラ構成の変更に対応するため、定期的にポリシー全体を見直し、棚卸しするプロセスが重要です。

具体的には、長期間使用されていないルールや、過剰に広い範囲を許可しているルールがないかをチェックし、不要なものは削除、不適切なものは修正します。このポリシーの棚卸しを定例化することで、ルールセットを常にクリーンな状態に保ち、意図しないセキュリティホールの発生を防ぎます。

マイクロセグメンテーションは、ポリシーに違反する通信を検知・ブロックした際にログを記録します。このログは、セキュリティ侵害の試みや設定ミスを発見するための貴重な情報源です。

これらのログをSIEMなどの統合監視基盤に集約し、リアルタイムで分析する体制を整えましょう。また、重大なポリシー違反が検知された場合に、誰が、何を、どのように対処するのか、インシデント対応フローをあらかじめ定義しておくことも重要です。これにより、万が一の事態にも迅速かつ的確に対応できます。

マイクロセグメンテーションは、既存のセキュリティ対策を置き換えるものではありません。企業の出入り口を守る次世代ファイアウォールやIDS/IPS(不正侵入検知・防御システム)と連携させることで、多層的な防御が実現します。

例えば、IDS/IPSが不審な通信を検知した場合、その情報をマイクロセグメンテーションシステムと連携させ、攻撃元と疑われるワークロードをネットワークから自動的に隔離するといった高度な制御も可能です。

マイクロセグメンテーションは、ゼロトラストセキュリティを実現するための強力な武器です。しかし、その力を最大限に引き出すためには、導入前の入念な準備が欠かせません。「ルール爆発」という運用上の悪夢は、闇雲にポリシー設定を始めることで引き起こされます。

この記事で解説したように、まずは自社の通信を徹底的に「可視化」し、不要な通信を「整理」する。この地道なステップこそが、シンプルで効果的なポリシー設計を可能にし、ルール爆発を防ぐ最も確実な対策です。

そして、自動化を活用して運用を効率化し、継続的な見直しを行うことで、変化に強く持続可能なセキュリティ体制を築きましょう。

Q1: マイクロセグメンテーションとVLANの違いは何ですか?

Q2: 導入にかかるコストや期間はどのくらいですか?

Q3: 小規模な環境でもマイクロセグメンテーションは必要ですか?

記載されている内容は2026年02月24日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...