フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月24日

1分でわかるこの記事の要約 境界型防御の限界を迎え、リモートワークやVPNの脆弱性対策としてゼロトラストが注目されています。 ゼロトラストは「すべてを信頼しない」原則で、社内外問わずアクセスを厳格に検証するセキュリティモ […]

目次

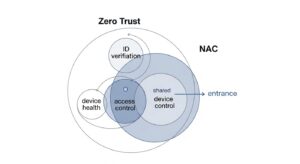

ゼロトラストセキュリティへの移行を考える上で、まずはその基本概念と、従来からあるNAC(Network Access Control)との関係性を正しく理解することが重要です。この二つの技術は、組み合わせることで相乗効果を発揮し、強固なエンドポイントセキュリティを実現します。

ゼロトラストとは、その名の通り「何も信頼しない(Zero Trust)」という考え方を前提としたセキュリティモデルです。従来の境界型防御が「社内は安全、社外は危険」という境界線を設けていたのに対し、ゼロトラストでは社内外を問わず、すべてのアクセスを信頼できないものとして扱います。

そして、リソースへのアクセス要求があるたびに、ユーザーの本人確認(認証)と、そのアクセスが本当に許可されたものか(認可)を厳格に検証します。この「Never Trust, Always Verify(決して信頼せず、常に検証せよ)」という原則がゼロトラストの核です。具体的には、最小権限の原則やマイクロセグメンテーションといった技術が用いられ、巧妙化するサイバー攻撃や内部不正のリスクに効果的に対抗します。

NAC(Network Access Control)は、企業ネットワークに接続しようとするデバイスを認証・検疫し、事前に定めたセキュリティポリシーに基づいてアクセスを制御するソリューションです。

従来、主にオフィス内の有線LANや無線LAN環境で、「許可されたデバイスだけを接続させる」ことを目的に導入されてきました。具体的には、PCやスマホがネットワークに接続する際にMACアドレスなどを検証して不正デバイスをブロックしたり、ポリシー違反のデバイス(例:古いOS、ウイルス対策ソフト未導入)を検疫ネットワークに隔離したりします。このように、NACはネットワークの”入り口”でセキュリティを確保する重要な役割を担ってきました。

一見、NACは境界型防御の技術に見えますが、その本質である「デバイスの認証とポリシーに基づくアクセス制御」は、ゼロトラストの「常に検証する」という思想と非常に高い親和性を持ちます。

ゼロトラストを実現するには、ユーザー認証だけでなく、「どのようなデバイスからアクセスしているか」というコンテキストが極めて重要になります。NACはまさに、この「デバイス」に焦点を当てた制御が得意です。従来のNACをゼロトラストの考え方で拡張し、接続後も継続的にデバイスの状態を監視・評価する仕組みを導入することで、ゼロトラストアーキテクチャの強力な基盤となるのです。

NACとゼロトラストを連携させる上で中心的な役割を果たすのが「ポスチャチェック(Device Posture Check)」です。これは、デバイスの「姿勢」や「状態(Posture)」をチェックし、そのデバイスがセキュリティ上、健全であるかを評価する仕組みです。

ポスチャチェックは、デバイスが社内リソースにアクセスする前に、組織の定めたセキュリティポリシーを満たしているかを自動的に検証するプロセスです。IDとパスワードによる認証が「誰か」を確認するのに対し、ポスチャチェックは「どのような状態のデバイスか」を確認します。

この評価により、脆弱性を抱えた危険なデバイスが重要データにアクセスすることを未然に防ぎます。ゼロトラストの原則に従い、このチェックは一度だけでなく、ネットワーク利用中も定期的に実行され、常にデバイスの健全性を担保します。

ポスチャチェックの主要項目

ポスチャチェックの結果、ポリシー違反と判断された場合、単にアクセスを拒否するだけではありません。NACソリューションは、ポリシーに応じて以下のような柔軟な対処を自動的に実行できます。

理論を理解したところで、次にNACとポスチャチェックを活用したゼロトラストネットワークの具体的な設計フローと、現実的な導入ステップについて解説します。

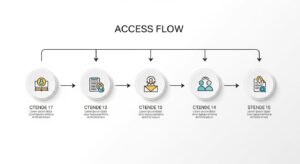

基本的なアクセスの流れは以下の通りです。このフローはオフィス内だけでなく、VPN経由のリモートアクセスにも適用されます。

ゼロトラストの導入は一大プロジェクトですが、段階的なアプローチでリスクを最小限に抑えながら進めることが可能です。

まず、自社ネットワークに「どのようなデバイスが、どれだけ」接続されているかを正確に把握する「可視化」から始めます。多くの企業には未管理デバイス(シャドーIT)が存在します。NACの可視化機能で全エンドポイントを洗い出し、「どのような状態ならアクセスを許可するか」という具体的なセキュリティポリシーを策定します。

ポリシーが固まったら、それを実現するソリューションを選定します。オンプレミス型(Cisco ISEなど)からクラウド型(SASEプラットフォームの一部機能など)まで選択肢は多岐にわたるため、自社の環境や予算に合わせて選びましょう。導入は、いきなり全社展開せず、IT部門など影響範囲の少ない部署からテスト導入(PoC)を行う「スモールスタート」が賢明です。

導入して終わりではありません。初期はアクセスを遮断しない「監視モード」で運用を開始し、どのようなデバイスがポリシー違反として検知されるかを把握します。収集したログを分析してポリシーをチューニングし、ユーザーからの問い合わせ体制も構築します。違反検知時の対応フローを標準化し、セキュリティレベルを継続的に向上させる運用が求められます。

この仕組みを導入することで、企業は多くのメリットを享受できます。

最大のメリットは、エンドポイントセキュリティの抜本的な強化です。脆弱なデバイスのアクセスを入り口でブロックできます。万が一デバイスがマルウェアに感染しても、NACが異常を検知して即座に隔離することで、横方向への感染拡大(ラテラルムーブメント)を防ぎ、被害を最小限に抑制。ランサムウェアなどへの防御力と回復力(レジリエンス)が飛躍的に向上します。

テレワークが常態化した現代において、この仕組みは不可欠です。自宅や外出先から接続されるデバイスにも、オフィス内と同じセキュリティポリシーを強制できます。これにより、従来のVPNが抱えていた「一度接続すると社内へアクセスし放題」という課題を解決。BYOD(私物端末の業務利用)を検討する際にも、ポスチャチェックを必須とすることで、セキュリティを担保しながら柔軟な働き方を支援できます。

厳格なアクセス制御は、コンプライアンス遵守の観点からも重要です。ポリシーに準拠しないデバイスの接続を自動排除し、IT統制を徹底できます。また、全デバイスを可視化・常時把握できるため、IT資産管理の精度が向上。「誰が、いつ、どこから、何に」アクセスしたかという詳細なログは、インシデント調査や監査対応時の有効な証跡となります。

多くのメリットがある一方、導入にはいくつかの課題も伴います。事前にこれらを認識し、対策を講じることが成功の鍵です。

「どのような状態を健全とするか」というポリシー策定は簡単ではありません。厳しすぎると生産性を損ない、緩すぎるとセキュリティホールが残ります。

対策:最初から完璧を目指さず、OSバージョンやウイルス対策ソフトなど基本的な項目からスタートしましょう。事業部門とIT部門が協力し、現実的なポリシーを段階的に作り上げるアプローチが有効です。

NAC導入は既存のネットワーク機器や認証基盤との連携が必要で、影響が大きい可能性があります。また、ポリシー違反による突然のアクセス不可はユーザーの混乱を招きます。

対策:十分な影響調査と検証が不可欠です。なぜこの仕組みが必要か、ユーザーは何をすべきかを事前に丁寧に周知徹底することが重要です。ブロックを行わない「監視モード」から慎重に始めることが求められます。

導入後、ポリシー違反のアラート対応やポリシー見直し、ログ分析など、運用担当者の負荷が増大する可能性があります。

対策:違反検知からユーザー通知までを可能な限り自動化できるソリューションを選びましょう。また、どのようなアラートに誰がどう対応するのか、運用プロセスをあらかじめ標準化・文書化しておくことで、属人化を防ぎ効率的な運用体制を構築できます。

本記事では、ゼロトラストを実現する具体的なアプローチとして、NACとポスチャチェックを連携させる手法を解説しました。境界型防御が通用しなくなった今、ネットワークに接続する全デバイスの信頼性を継続的に検証する仕組みは、不可欠なセキュリティ基盤です。

このアプローチは、エンドポイントのセキュリティを飛躍的に向上させるだけでなく、テレワークやBYODといった多様な働き方を安全に実現します。導入には課題もありますが、段階的なアプローチで着実に進めることで、そのメリットは十分に得られます。ゼロトラストへの移行は壮大な旅ですが、その確実な第一歩は、自社のデバイスの「可視化」と、その「健全性」を評価することから始まります。

A1: 詳細な情報を収集する「エージェント型」と、外部から情報を収集する「エージェントレス型」があります。エージェント型はより正確な情報を取得できますが、導入・管理コストがかかります。エージェントレス型は導入が容易ですが、収集情報が限定的です。管理PCにはエージェント型、IoT機器やゲスト端末にはエージェントレス型、といった使い分けが一般的です。

A2: 必ずしもそうとは限りません。既存のVPN接続時のセキュリティを強化する目的でも非常に有効です。VPN経由のデバイスにポスチャチェックを行い、健全なデバイスのみアクセスを許可する運用が可能です。一方で、ZTNA(Zero Trust Network Access)やSASEソリューションはVPNそのものを代替することを目的としています。自社のゴールに応じて、VPNを強化するのか、代替するのかを検討する必要があります。

A3: 可能です。近年はクラウド型NACが増えており、オンプレミスに大規模なサーバーを構築せず、サブスクリプション形式で利用できます。これにより初期投資を大幅に抑えられ、専任のIT管理者が少ない中小企業でも導入しやすくなっています。自社の規模や予算、守りたい情報資産を明確にし、身の丈に合ったソリューションを選ぶことが重要です。

記載されている内容は2026年02月24日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...