フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月24日

1分でわかるこの記事の要約 Secure DNS導入により特定のSaaSや社内システムへの接続障害が発生するケースがあります。 主な原因は、業務に必要なドメインがDNSフィルタリングの例外設定(ホワイトリスト)から漏れて […]

目次

テレワークの普及で導入が進むSecure DNS(セキュアDNS)。しかし、「導入後に特定のSaaSに繋がらない」「VPN経由で社内サーバーにアクセスできない」といったトラブルに悩んでいませんか?その原因は、DNSフィルタリングの「例外設定」が不十分なことかもしれません。本記事では、業務を止めずにセキュリティを最大化するための、Secure DNSの例外設定(ホワイトリスト)の考え方から、具体的な設定例、トラブルシューティングまでを徹底解説します。

Secure DNSは強力なセキュリティツールですが、その仕組みを正しく理解せずに導入すると、なぜ通信がブロックされるのか原因がわからず混乱を招きます。まずは、アクセスできなくなる根本的な原因を理解しましょう。

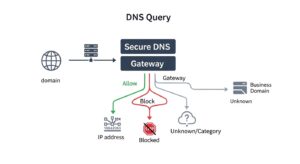

Secure DNS(DNSフィルタリング)とは、インターネット通信の最初のステップであるDNSクエリ(ドメイン名からIPアドレスへの変換要求)を監視・制御するセキュリティソリューションです。ユーザーがサイトにアクセスしようとすると、そのドメイン名がまずDNSサーバーに問い合わせられます。Secure DNSはこの問い合わせ内容をチェックし、マルウェア配布サイト、フィッシングサイト、C&Cサーバーといった危険なドメインであれば、名前解決をブロックします。

これにより、脅威が社内ネットワークに到達する前に水際で防御できます。この仕組みは、境界線を信頼しない「ゼロトラスト」セキュリティモデルにおいても、エンドポイントを保護する重要な要素です。

業務に必要な通信がブロックされてしまう原因は、主に以下の3つです。

こうした問題を未然に防ぎ、スムーズな運用を実現するためには、導入前の「例外設計」が極めて重要になります。ここでは、その基本となる3つの方針を解説します。

DNSフィルタリングには、危険なものを拒否する「ブラックリスト方式」と、安全なものだけを許可する「ホワイトリスト方式」があります。業務影響を避けるためには、信頼できる業務SaaSやパートナー企業のドメインをあらかじめ「ホワイトリスト」に登録し、フィルタリング対象から除外するアプローチが不可欠です。

最初のステップとして、社内で利用しているクラウドサービスやSaaSを棚卸しし、リスト化しましょう。 このリストに基づいて許可ポリシーを作成することで、導入直後の混乱を最小限に抑えられます。

テレワーク環境では、社内リソース(内部ドメイン)とインターネット(外部ドメイン)へのアクセスが混在します。この2つの名前解決を正しく分離する設計が重要です。

具体的には、VPN接続時には社内ドメインのDNSクエリは社内DNSサーバーへ、それ以外の外部ドメインのクエリはSecure DNSへと振り分ける「スプリットDNS」を構築します。これにより、リモートワーカーもオフィスにいるのと同様に、シームレスに社内システムへ接続できるようになります。

従業員がオフィス、自宅、外出先など様々な場所から接続する現代では、一律のポリシー適用は現実的ではありません。状況に応じた動的な制御が求められます。

このように、VPN接続の有無や接続元のIPアドレスに応じて適用ポリシーを切り替えられる、柔軟なSecure DNS製品を選ぶことも重要なポイントです。

ここでは、多くの企業で利用されているサービスを対象に、具体的な例外設定のポイントを解説します。

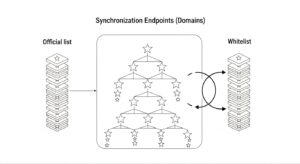

Microsoft 365やGoogle Workspaceは、多数の機能を提供するため、非常に多くのドメインを利用します。円滑な利用のためには、公式に提供されている「エンドポイント情報(ドメイン名やIPアドレス範囲のリスト)」を網羅的にホワイトリストへ登録することが推奨されます。

例えばMicrosoft 365では、「*.sharepoint.com」「*.teams.microsoft.com」のようにワイルドカードを使い、関連サブドメインをまとめて許可設定すると効率的です。これらのリストは頻繁に更新されるため、定期的に公式サイトを確認し、自社の許可リストへ反映させる運用プロセスを確立しましょう。

SalesforceのようなCRMや、AWS、AzureといったIaaS/PaaSも、動的にIPアドレスが変化したり、API連携で多数のエンドポイントを利用したりします。特に、アプリがバックグラウンドで通信するAPIエンドポイントは見落とされがちです。

これらのプラットフォームも、公式ドキュメントで公開されているドメインリストやIPアドレス範囲を確認し、例外設定に加えましょう。 また、SaaS間のデータ連携(例: Salesforceと外部MAツール)で利用されるドメインも忘れずに洗い出すことが安定稼働の鍵です。

プライベートIPアドレスを持つ社内ドメインへのアクセスは、Secure DNSのフィルタリング対象から明確に除外する必要があります。これは前述のスプリットDNSの設計と密接に関連します。

VPNクライアントやOSのネットワーク設定で、社内ドメイン(例: .corp.local)に関する問い合わせが、社内DNSサーバーに直接送られるように構成してください。これにより、名前解決の失敗による接続エラーを根本から解決できます。設定が正しいかは、VPN接続時にnslookupコマンドで社内サーバーの名前解決ができるか確認しましょう。

市場には様々なSecure DNS製品があり、機能や柔軟性が異なります。代表的な3つのサービスの特徴を見ていきましょう。

例外設定は一度行ったら終わりではありません。継続的な運用と、迅速なトラブルシューティング体制が不可欠です。

ほとんどのSecure DNS製品は、ブロックしたクエリを含む全ログの記録・分析機能を提供しています。ログを定期的に監視し、業務に必要な通信が誤ってブロックされていないか(誤検知)を確認しましょう。ブロックされたドメインに業務SaaSのものが含まれていれば、速やかにホワイトリストに追加する対応が必要です。

ユーザーから「SaaSに接続できない」という報告があった場合、以下の手順で原因を切り分けましょう。

この手順を確立しておくことで、問題発生時に迅速かつ的確な対応が可能になります。

Secure DNSは、マルウェアやフィッシングから従業員と情報を守る効果的な対策です。しかし、強力なフィルタリング機能は、時に業務に必要な通信までブロックする諸刃の剣にもなります。

導入成功の鍵は、業務で利用するSaaSや社内ドメインを事前に洗い出し、適切な「例外設計」を行うことにあります。ホワイトリストを活用し、社内外の名前解決を正しく分離する。そして、導入後もログを監視し、ビジネスの変化に合わせてポリシーを継続的に見直していく。このプロセスを計画的に実行することで、Secure DNSはセキュリティと利便性を両立させる強力な味方となるのです。

まずは自社で利用しているクラウドサービスの一覧を作成し、現在のDNS設定がビジネスの実態に即しているか、見直すことから始めてみましょう。

Q1: ホワイトリストに登録すべきドメインは、どうすれば網羅的に見つけられますか?

Q2: VPN接続時だけ社内ドメイン(例: intranet.local)にアクセスできません。原因は何ですか?

Q3: ホワイトリストに登録するドメインが多すぎると、セキュリティレベルが低下しませんか?

記載されている内容は2026年02月24日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...