フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月24日

1分でわかるこの記事の要約 多くの企業がSWG運用で「許可リスト地獄」に陥り、セキュリティリスク増大と運用負荷に悩んでいます。 その主な原因は、場当たり的なURL追加、不適切なカテゴリ設計、そして例外設定の常態化です。 […]

目次

多くの企業でSWGやプロキシの運用が困難を極めるのは、いくつかの共通した原因があります。まずは、自社の状況が当てはまっていないか確認し、その運用がもたらすリスクを正しく認識することから始めましょう。

日々の業務では、新しいクラウドサービス(SaaS)の利用開始や、取引先との情報共有など、新たなWebサイトへのアクセス要求が都度発生します。その申請に対し、都度URLを調査し、個別に許可リストへ追加していくという運用を続けていると、リストはあっという間に膨れ上がります。

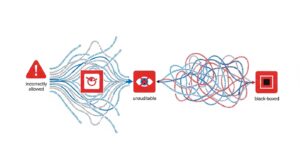

この「モグラ叩き」のような運用が常態化すると、ポリシーの全体像を把握している担当者がいなくなり、設定はブラックボックス化。過去に許可したURLが本当にまだ必要なのか、どのような経緯で許可されたのか誰もわからなくなり、管理不能な状態へと陥ってしまうのです。

SWG製品には、あらかじめ様々なWebサイトを分類したカテゴリが用意されています。しかし、導入時のデフォルト設定のまま運用していたり、自社の業務実態とカテゴリ分類が合っていなかったりすると、多くのトラフィックが「未分類」に分類されてしまいます。

その結果、ユーザーからの問い合わせが増え、運用担当者はその対応に追われます。そして、その手間を省くために「業務利用」「調査目的」といった曖昧なカスタムカテゴリを作成し、申請されたURLを安易にそこへ追加してしまうのです。このような広範な許可カテゴリの乱用は、実質的にフィルタリングを無力化させ、Webセキュリティの根幹を揺るがす原因となります。

許可リスト地獄の主なリスク

複雑化したポリシーを整理し、持続可能なSWG運用を実現するためには、3つの基本原則に立ち返る必要があります。場当たり的な対応から脱却し、一貫性のあるポリシー設計を目指しましょう。

許可リスト方式(ホワイトリスト)は、「許可したもの以外はすべて拒否する」という考え方で、非常に強力なアクセス制御手法です。しかし、現代の業務環境ですべての必要サイトを網羅した完璧な許可リストの作成・維持は現実的ではありません。

そこで有効なのが、ブロックリスト方式(ブラックリスト)とのハイブリッド運用です。まず、ギャンブル、アダルト、マルウェア配布サイトなど、業務上不要かつリスクの高いカテゴリを明確にブロックするルールを最優先で設定します。この「最初に不要なものを捨てる」アプローチにより、判断に迷うグレーな領域を減らし、ポリシー全体の見通しを良くします。

許可リスト地獄の最大の原因は、個別URL単位での管理です。この課題を解決する鍵は、「カテゴリ」を中心としたポリシー設計へのシフトです。SWG製品が提供する膨大なURLデータベースとカテゴリ分類を最大限に活用しましょう。

例えば、「ニュースサイトA」をURLで許可するのではなく、「ニュース・メディア」というカテゴリを許可することで、同様のサイトへのアクセスを包括的に許可できます。個別URLの登録は、どのカテゴリにも分類できない場合の「最後の手段」と位置づけるべきです。

効果的なポリシーは、シンプルで誰が見ても理解できる構造になっています。全社共通ルール、部署別ルール、一時的な例外ルールのように、ポリシーを階層的に設計することが推奨されます。

多くのSWG製品では、ポリシーが上から順に評価されます。例えば、以下のような階層構造が考えられます。

このような階層的な設計は、意図しない許可やブロックを防ぎ、管理を簡素化します。ZscalerやPalo Alto Networksといった主要なSASEプラットフォームでも、このポリシー設計思想が基本となっています。

それでは、具体的にどのようにカテゴリ設計を進めていけば良いのでしょうか。ここでは、4つのステップに分けて実践的な手順を解説します。

まず、現状を正確に把握することから始めます。SWGやプロキシのログを分析し、「誰が」「どのサイトやカテゴリに」「どれくらいの頻度で」アクセスしているかを可視化します。これにより、業務で実際に利用されているサイトや、不要な許可設定が明らかになります。

同時に、既存の許可リストの棚卸しを実施します。長期間アクセスされていないURL、申請者がすでに退職しているURLなどを洗い出し、整理・削除を進めましょう。

次に、経理、営業、開発といった各部門に対して、業務で必須となるWebサイトやSaaSをヒアリングします。IT部門の視点だけでなく、現場の業務実態を理解することが、実用的なカテゴリ設計には不可欠です。

ヒアリング結果をもとに、「業務上必須」「業務上推奨」「個人的利用も許可」「原則禁止」といった、自社独自のアクセスレベルの基準を定義します。このガイドラインが、後のカスタムカテゴリ設計や例外申請の判断基準となります。

ステップ2で策定した基準に基づき、自社独自のカスタムカテゴリを設計・実装します。これは、SWG運用を成功させる上で最も重要なプロセスです。

カテゴリを作成する際は、命名規則を統一し、誰が見ても内容が理解できるようにすることが、将来の運用管理を楽にするポイントです。

カテゴリ設計は一度作成したら終わりではありません。ビジネス環境の変化や新しいSaaSの導入に伴い、ポリシーは常に陳腐化していきます。四半期に一度、あるいは半年に一度など、定期的にアクセスログとカテゴリ分類の妥当性をレビューし、メンテナンスするサイクルを確立することが重要です。

レビューの目的、担当者、実施時期をあらかじめ計画に組み込み、ポリシーの形骸化を防ぎましょう。

どれだけ精緻なカテゴリ設計を行っても、必ず「例外」は発生します。この例外をいかに効率的かつ安全に管理するかが、運用負荷を左右する大きなポイントです。

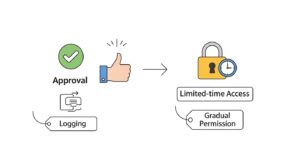

まず、例外申請に関する明確なルールとワークフローを確立しましょう。「誰が」「誰に」「何を(URL、理由、期間)」「どのように申請するか」を定義し、全社に周知します。申請フォームには、なぜ既存のカテゴリでは要件を満たせないのか、具体的な理由を記載させる項目を設けることが有効です。

プロジェクト期間中だけ必要な外部サービスなど、恒久的な許可が不要なケースは多々あります。このような場合、ポリシーに有効期限を設定できる「期間限定のアクセス許可」機能を活用しましょう。許可設定が放置されるリスクを自動的に排除し、許可リストの健全性を保つことができます。

すべてのWebサイトにフルアクセスを許可する必要はありません。例えば、SNSへのアクセスは許可しつつ、ファイルのアップロードや投稿といった書き込み操作はブロックする、といった段階的なアクセス制御を検討します。これは、CASB(Cloud Access Security Broker)と連携することで、より高度な制御が可能です。

「営業部のAさんだけ特別に許可する」といった個人単位の例外設定は、人事異動や退職の際に設定変更漏れが発生しやすく、管理が煩雑になります。例外を許可する場合は、極力「〇〇プロジェクトメンバー」といったグループに対してポリシーを適用しましょう。Active Directoryなどの認証基盤と連携することで、管理の自動化と簡素化を実現できます。

クラウド利用の拡大とリモートワークの常態化は、企業のネットワークセキュリティのあり方を大きく変えました。この変化に対応する新しい概念がSASE(Secure Access Service Edge)です。

従来のセキュリティ対策は、社内とインターネットの境界を守る「境界型防御」が中心でした。しかし、ユーザーやデータが社外に分散する現在、このモデルは限界を迎えています。

SASEは、SWG、CASB、ZTNA、FWaaSといった複数のセキュリティ機能をクラウド上で単一のサービスとして統合的に提供します。SWGは、このSASEを構成する中核的なセキュリティ機能の一つとして位置づけられます。

SASE環境では、場所やデバイスを問わず、すべての通信がクラウド上のSASEプラットフォームを経由するため、ユーザー単位で一貫したポリシー適用が可能になります。

重要なのは、SWG単体ではなく、他のセキュリティ機能と連携させた多層的なポリシーを設計することです。インターネット、SaaS、社内システムへのすべてのアクセスを一元的に管理・保護し、ログの統合分析による脅威の可視化と迅速な対応が可能になるのです。

A: 一概にどちらが優れているとは言えません。一般的には両者を組み合わせたハイブリッド運用が現実的です。機密情報を扱うサーバーなど、守るべき対象が明確な場合は許可リスト方式が有効です。一方、従業員のインターネットアクセス制御では、まずリスクの高いカテゴリをブロックし、必要なサイトをカテゴリで許可していくアプローチが運用しやすいでしょう。

A: これらのクラウド型SWG/SASE製品は、詳細なカテゴリと柔軟なポリシー設定が特徴です。まずは、ベンダーが提供するベストプラクティスを参考に、自社の要件に合わせてカスタマイズするのが近道です。特に、アプリケーション単位の詳細な制御(例:Facebookの閲覧は許可、投稿は禁止)や、暗号化通信を検査するSSLインスペクションの活用が重要です。

A: 企業の規模にもよりますが、最低でも半年に一度、可能であれば四半期に一度の定期的なレビューを強く推奨します。特に、長期間アクセスログがないURLや、申請した従業員が退職済みのURLは、優先的に見直し・削除の対象とすべきです。この棚卸しを定常業務として組み込むことが不可欠です。

SWG運用における「許可リスト地獄」は、場当たり的な運用が積み重なった結果として発生します。しかし、原因とリスクを正しく理解し、適切な対策を講じれば、必ずこの状況から脱却できます。

本記事で解説した重要なポイントは、以下の3つです。

これらの取り組みは、IT部門の運用負荷を削減するだけでなく、企業のセキュリティリスクを低減し、従業員が安全に業務を遂行できる環境を実現します。まずは自社のWebアクセスの現状を可視化し、既存の許可リストを見直すところから始めてみてはいかがでしょうか。将来的なSASEへの移行も見据え、今こそ持続可能なWebセキュリティ運用のための第一歩を踏み出しましょう。

記載されている内容は2026年02月24日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...