フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月24日

1分でわかるこの記事の要約 IRM/DRMは企業の重要情報を保護する上で不可欠であり、適切なポリシー設計が成功の鍵です。 画一的なルールではなく、業務内容や情報の重要度に応じて柔軟にポリシーを設計する必要があります。 ア […]

目次

企業の重要情報を守る情報漏洩対策は、経営の最重要課題です。有効な手段としてIRM/DRMが注目されますが、「ポリシー設計が複雑でわからない」「制限が厳しすぎて業務効率が落ちた」といった声も少なくありません。効果的なセキュリティ対策は、画一的なルールではなく、業務の実態に合わせて柔軟に設計することが不可欠です。

本記事では、セキュリティと業務効率を両立させるIRM/DRMポリシー設計の基本から、すぐに使える業務別の実践的なテンプレートまでを網羅的に解説します。

まず、IRM(Information Rights Management)とDRM(Digital Rights Management)の基本と、なぜポリシー設計が重要なのかを理解しましょう。ツールを導入するだけでは情報漏洩リスクを十分に低減できません。自社の業務に合わせた適切な「運用ルール=ポリシー」があって初めて、その真価を発揮するのです。

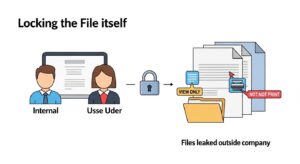

IRM/DRMは、文書や画像、設計図といったデジタルファイルそのものを暗号化し、利用権限を詳細に制御する技術です。ファイルがどこにあっても(社内サーバー、クラウド、個人のPCなど)、設定された権限ポリシーが追従し、許可されたユーザーのみが許可された操作(閲覧、編集、印刷など)を行えるようにします。

従来のアクセス権管理が「場所(フォルダ)」を基準にしていたのに対し、IRM/DRMは「ファイル自体」にセキュリティを施す点が大きな違いです。これにより、万が一ファイルが外部に流出しても、権限のない第三者は中身を閲覧できません。主な目的は、内部不正による情報持ち出し、サイバー攻撃によるデータ窃取、メール誤送信といった様々な情報漏洩リスクへの対策です。

情報漏洩対策を強化しようと、「すべてのファイルの印刷を禁止する」といった厳格で画一的なポリシーを設定しがちです。しかし、これは現場の業務効率を著しく低下させる原因となります。例えば、営業担当者が顧客に提案書を印刷して渡せない、協力会社とのデータ共有に多大な手間がかかる、といったケースです。

逆に、ポリシーが緩すぎればセキュリティリスクは高まります。重要なのは、企業の持つ情報資産を重要度に応じて分類し、扱う部署や業務内容に合わせてポリシーの強度を柔軟に変えることです。セキュリティガバナンスを効かせつつ、必要な業務は滞りなく進める。この「セキュリティと業務効率の最適なバランス」を見つけ出すことこそが、IRM/DRMポリシー設計の核心なのです。

効果的なポリシーを設計するには、まずどのような制御項目があるのかを把握する必要があります。ここでは、テンプレートを作成する上で基本となる5つの主要な設定項目を解説します。

最も基本的な設定が、誰にどのような操作を許可するかという「アクセス権限」です。単にファイルを開けるかだけでなく、より細かい操作レベルで制御できます。

これらの権限をユーザーやグループ単位で設定し、「Aさんは閲覧のみ、Bさんは編集も可能」といった柔軟な管理を実現します。

プロジェクト単位のファイルや、契約期間中のみ有効な文書など、特定の期間を過ぎたらアクセスを無効にしたいケースは少なくありません。利用期限を設定すると、ファイルは自動的に閲覧・編集ができなくなります。

これにより、古い情報が誤って利用されるのを防ぎ、プロジェクト終了後に部外者となったメンバーが機密情報にアクセスし続けるリスクを排除できます。

デジタルデータだけでなく、紙媒体からの情報漏洩も大きなリスクです。IRM/DRMでは、印刷そのものを禁止できます。

また、印刷を許可する場合でも、「透かし(ウォーターマーク)」機能の活用が効果的です。印刷したユーザー名や日時、社外秘マークなどを強制的に印字することで、印刷物の不正な持ち出しやコピーに対する心理的な抑止効果が期待できます。

一度共有されたファイルが、意図しない相手にさらに共有(再共有)されることは、情報拡散の典型的なパターンです。IRM/DRMでは、ファイルの転送やメール添付を制限したり、特定のドメイン以外への送信をブロックしたりできます。

さらに、画面キャプチャ(スクリーンショット)を禁止する機能も重要です。これにより、スマートフォンのカメラでPC画面を撮影するといったアナログな情報漏洩手法にも対策できます。

社内の全文書を同じレベルのセキュリティで管理するのは非効率です。そこで重要になるのが「文書分類(Classification)」です。ファイルを「極秘」「社外秘」「部内秘」「公開」のように重要度で分類し、その分類(ラベル)に基づいて定義済みのポリシーを自動的に適用します。

例えば、ユーザーがファイルを「社外秘」として保存した瞬間に、自動で「印刷禁止」「利用期限30日」といったポリシーが適用されます。これにより、ユーザーはポリシーを意識することなく、組織としての情報管理ガバナンスと内部統制を強化できます。

ここからは、前述の基本項目を組み合わせた、具体的な業務シーン別のポリシー設計テンプレートをご紹介します。これを雛形として自社の状況に合わせてカスタマイズし、迅速かつ効果的なポリシーを策定しましょう。

優れたポリシーを設計しても、組織に根付かなければ意味がありません。導入から運用を成功させるための重要なポイントを解説します。

全社一斉導入は現場の混乱を招くリスクがあります。まずは情報漏洩リスクが高い部門や、影響範囲の少ないプロジェクトからスモールスタートで導入するのが賢明です。そこで得られた知見を元にポリシーを改善し、徐々に対象範囲を拡大しましょう。

ビジネス環境や組織は常に変化します。年に1〜2回など、定期的にポリシーの内容を見直し、必要に応じて更新する「棚卸し」のプロセスを運用に組み込むことが重要です。形骸化したルールはセキュリティホールを生む原因となります。

IRM/DRMの導入は、従業員にとって不便さを伴う場合があります。なぜ制限が必要なのか、その目的(会社の情報資産と従業員自身を守ること)を丁寧に説明し、理解と協力を得ることが不可欠です。情報セキュリティに関する研修を定期的に実施し、組織全体の意識を高めましょう。

「誰が、いつ、どのファイルに、何をしたか」という操作ログを収集・監視する体制は、内部統制の観点から非常に重要です。インシデント発生時の原因究明を迅速化できるほか、ログ取得の事実そのものが不正行為への強力な抑止力として機能します。

IRM/DRMのポリシー設計は、単なる機能設定ではなく、企業のセキュリティガバナンスと業務効率を両立させる戦略的な取り組みです。重要なのは、画一的なルールではなく、本記事で紹介したテンプレートのように、業務内容や情報の重要度に応じてきめ細かく権限を設計することです。

効果的なポリシーは、情報漏洩リスクを最小限に抑え、安全なデータ活用を促進し、企業の競争力を高める基盤となります。ぜひ、このテンプレートを自社の状況に合わせてカスタマイズし、堅牢かつ柔軟な情報管理体制の構築にお役立てください。

A1: もともとDRMは音楽や映像などの著作権保護に使われた技術ですが、IRMは企業の情報資産保護に特化した概念として発展しました。現在では技術的な境界は曖昧で、企業向け情報漏洩対策ソリューションを指す言葉として、ほぼ同義で使われることが多くなっています。

A2: まずは現場の管理者や情報システム部門に相談してください。多くのIRM/DRM製品では、一時的に権限を緩和する申請・承認ワークフローや、特定の業務用の例外ポリシー設定が可能です。セキュリティを維持しつつ業務を進める代替案を検討することが重要です。

A3: クラウドストレージ(Microsoft 365, Google Driveなど)の権限設定も有効ですが、限界があります。これらの設定は主に「サービス内」でのアクセスを制御するものです。一度ファイルがダウンロードされると、その後のコピーや転送は制御できません。IRM/DRMはファイル自体を暗号化するため、ダウンロード後もセキュリティポリシーが維持される点が大きな違いであり、より強固な対策を実現します。

記載されている内容は2026年02月24日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...