フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月24日

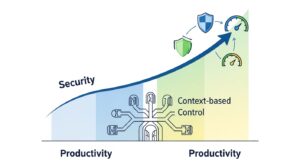

1分でわかるこの記事の要約 厳格なクリップボード制御は業務効率を著しく低下させ、シャドーITを誘発するリスクがあることを理解しましょう。 セキュリティと利便性を両立させるには、ゼロトラストに基づいたコンテキストに応じた動 […]

目次

セキュリティ強化のために導入したクリップボード制御。しかし、現場からは「コピー&ペーストができず、業務効率が著しく落ちた」といった不満の声が上がっていませんか。厳格すぎる「コピペ禁止」ポリシーは、情報漏洩対策として有効に見える反面、ユーザーの生産性を低下させ、かえってシャドーITを誘発するリスクもはらんでいます。

本記事では、企業のセキュリティガバナンスを維持しつつ、ユーザー体験(UX)を損なわないクリップボード管理の設計思想と、利便性を両立させる具体的な対策について、システム管理者の視点から詳しく解説します。

多くの企業で導入されているクリップボード制御ですが、運用方法によっては従業員の大きなストレスや生産性の低下につながります。なぜ、良かれと思って導入したセキュリティ対策が、現場の不満という形で跳ね返ってくるのでしょうか。その根本的な原因を3つの観点から探ります。

システム管理者の立場では、クリップボード制御は重要なデータ漏洩対策(DLP)の一環です。企業の機密情報や個人情報を保護するため、端末からの安易なデータ持ち出しを防ぐことは当然の責務です。特に、USBメモリの使用禁止や外部へのメール送信制限と並び、コピー&ペースト(コピペ)という日常操作に潜むリスクへの対策は不可欠です。

一方で、現場のユーザーにとって、コピペは業務に欠かせない基本操作です。この便利な機能が突然制限されると、単純な作業に倍以上の時間を費やしたり、手入力によるミスが増加したりする恐れがあります。この「守りたい管理者」と「効率的に働きたいユーザー」との間の認識のズレこそが、クリップボード制御における不満の根源なのです。

クリップボード制御で最も安易で、ユーザーの不満を買いやすいのが「一律禁止」というポリシーです。設定は簡単ですが、主に3つの深刻な弊害をもたらします。

明白な業務効率の低下 基幹システムからExcelへデータを貼り付けて集計する、メール本文の一部を報告書にコピーするといった日常業務が妨げられます。これにより、作業時間が大幅に増加し、従業員は単純作業に疲弊してしまいます。

シャドーITのリスク増大 正規の手段でデータ連携ができないユーザーは、スマートフォンのカメラで画面を撮影したり、個人のチャットツールに情報を手入力したりと、管理者の目が届かない非公式な手段でデータを持ち出そうとします。これは、制御された環境よりもはるかに危険な情報漏洩リスクを生み出します。

従業員のモチベーション低下 過度な制限は「会社は私たちを信用していないのではないか」という不信感につながります。生産性を高めるためのITツールが、逆に足枷となってしまう状況は、従業員のエンゲージメントを著しく損なう要因となり得ます。

テレワークの普及やVDI(仮想デスクトップ基盤)の利用拡大は、クリップボード制御の課題をさらに複雑にしています。例えば、自宅のローカルPCと社内のVDI環境との間でシームレスなデータのやり取りができないという問題です。

また、SaaSアプリケーションの利用が増える中で、社内システムとクラウドサービス間でのデータ連携がコピペによって阻害されるケースも頻発します。このような状況は、柔軟な働き方を推進しようとする企業の動きと逆行し、生産性向上の大きな妨げとなります。

「コピペ禁止」による不満を解消し、セキュリティと利便性を両立させるには、「一律禁止」という考え方からの脱却が必要です。ここでは、ユーザー体験(UX)を改善するための新しいクリップボード制御の設計思想を解説します。

近年、セキュリティの主流となっているのが「ゼロトラスト」という考え方です。これは「何も信頼せず、すべてを検証する」という原則に基づき、すべてのアクセス要求を都度検証・認可するアプローチです。このゼロトラストの原則を、クリップボード操作に適用することがUX改善の鍵となります。

具体的には、「誰が」「どの端末から」「どのアプリケーション間で」「どのような情報を」コピーしようとしているのか、という一連のコンテキスト(文脈)をリアルタイムで評価し、操作の許可・禁止を動的に判断します。これにより、「社内文書からSNSへの貼り付けは禁止するが、WordからExcelへの貼り付けは許可する」といった、きめ細やかな制御が可能になります。

動的なポリシー制御は、画一的な制限ではなく、業務の実態に即した柔軟なセキュリティ対策を実現します。

アプリケーションコンテキストに基づく制御

データコンテキストに基づく制御

環境コンテキストに基づく制御

このような動的な制御により、セキュリティリスクの高い操作のみを的確にブロックし、正当な業務に必要な操作は妨げない、理想的なクリップボード管理が実現できます。

操作がブロックされた際に、ユーザーにその理由を明確に伝えることもUX改善の重要な要素です。「なぜコピーできないのか?」という理由がわからないと、ユーザーはシステムへの不満と不信感を募らせます。

優れたソリューションは、操作禁止時に「セキュリティポリシーにより、個人情報を含むデータの外部アプリへの貼り付けは禁止されています」といった具体的なメッセージを表示します。理由がわかるだけで、ユーザーはポリシーを理解し、納得感を持って次の行動に移れます。透明性の高いコミュニケーションが、セキュリティポリシーの円滑な運用には不可欠です。

設計思想を理解した上で、自社の環境に合わせた具体的なポリシーを設定するフェーズです。利便性を損なわず、効果的なクリップボード制御を実現する4つのステップを紹介します。

まず、どの部署の、どのような業務で、どの程度コピペが利用されているかを調査します。同時に、保護すべき情報資産(個人情報、技術情報、財務情報など)を明確にし、それらがどのような経路で持ち出される可能性があるかを可視化します。この作業が、ポリシー設計の土台となります。

次に、業務に必須のアプリケーション群(Microsoft Office、グループウェア等)をホワイトリストとして定義し、これら信頼できるアプリ間でのコピペは原則許可します。一方で、情報漏洩リスクが高いアプリ(フリーのオンラインストレージ等)をブラックリスト化し、データ貼り付けを禁止します。さらにMDMと連携し、管理端末と非管理端末で許可範囲を変えるといった高度な制御も有効です。

やり取りされる「データの中身」に基づいた制御を導入することで、セキュリティレベルを飛躍的に高めます。多くのDLPソリューションは、コピー内容をリアルタイムで検査する「コンテンツインスペクション」機能を備えています。「マイナンバー」「社外秘」などのキーワードや特定のフォーマットに合致するデータがコピーされた際に、操作をブロックしたり、管理者にアラート通知したりするポリシーを設定します。

最初から完璧なポリシーはありません。まずは情報システム部門など影響範囲の小さいグループでスモールスタートし、フィードバックを収集しながら調整していくアプローチが推奨されます。導入後は、操作ログを定期的に分析し、正当な業務を妨げていないかを確認します。事業内容や利用アプリの変化に合わせ、継続的にポリシーを最適化していく姿勢が重要です。

優れた設計思想やポリシーも、それを実現する適切なツールがなければ意味がありません。セキュリティと利便性を両立させるソリューションを選ぶ際に注目すべき4つの機能を紹介します。

最も重要なのが、どれだけきめ細かくポリシーを設定できるかです。単なるオン/オフだけでなく、以下のような多様な条件を組み合わせて制御できるかを確認しましょう。

これらの条件を柔軟に組み合わせられる製品ほど、業務の実態に即したポリシーを設計できます。

データの中身を検査して制御する機能は、誤操作による情報漏洩を防ぐ上で極めて有効です。キーワードや正規表現による検知はもちろん、ファイルの機密度ラベルを認識できるか、画像ファイル内の文字(OCR)まで検査対象にできるかなど、検知能力の高さと精度を確認しましょう。

「誰が、いつ、どこから、どのアプリ間で、何をコピーしようとしたか」という操作ログを詳細に記録できる機能は必須です。インシデント発生時の原因究明に役立つだけでなく、ポリシー違反の傾向をダッシュボードで可視化できれば、潜在リスクの早期発見や従業員教育に活用できます。

VDIやCASB、MDMといった既存システムとスムーズに連携できるかは重要な選定ポイントです。例えば、MDMの端末情報と連携してポリシーを動的に変更したり、CASBと連携してクラウドサービスへのデータ貼り付けをより厳密に制御したりすることで、企業全体のセキュリティガバナンスを一層強化できます。

クリップボード制御におけるユーザーの不満を解消し、真に効果的なデータ漏洩対策を実現するには、「一律禁止」から「コンテキストに応じた動的な制御」へと転換することが不可欠です。ゼロトラストの原則に基づき、リスクの高い操作のみを的確に制限する設計こそが、セキュリティと生産性を両立させる鍵となります。

この実現には、自社の業務とリスクを正確に把握した上での柔軟なポリシー設計と、それを技術的に支える高機能なDLPソリューションの選定が欠かせません。まずは自社の現状把握から着手し、従業員の声に耳を傾けながら、安全で快適なクリップボード利用環境の構築を目指しましょう。それが結果として、企業の競争力を高める強固な基盤となるはずです。

A1: 設計次第です。「一律禁止」のような厳格すぎるポリシーは、間違いなく生産性を低下させます。しかし、本記事で紹介したコンテキストベースの柔軟な制御を行えば、セキュリティリスクを低減しつつ、業務への影響を最小限に抑えることが可能です。利便性とのバランスを意識したポリシー設計と継続的な見直しが重要です。

A2: Windowsのグループポリシーなど、OSの標準機能やフリーソフトで基本的なオン/オフ制御は可能です。しかし、アプリケーション間の制御やデータの中身を検査する機能、詳細なログ取得といった、企業ガバナンスで求められる高度な機能は備えていません。企業の重要情報を保護するためには、商用のDLPソリューションの導入が強く推奨されます。

A3: DLP(Data Loss Prevention)は、「データ」そのものの不正な持ち出しや漏洩を防ぐソリューションです。一方、MDM(Mobile Device Management)は、モバイル「端末」の紛失対策や設定管理を行う仕組みです。クリップボード制御は、データのコピーという操作を制御するため、主にDLPの機能領域に含まれますが、MDMと連携して端末の状態に応じて制御を強化することもあります。

記載されている内容は2026年02月24日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...