フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月24日

1分でわかるこの記事の要約 USBメモリの原則禁止は重要ですが、例外運用での情報漏洩リスク対策が急務です。 許可USBの安全な利用には、配布から廃棄までの一貫したライフサイクル管理が鍵となります。 申請・承認、ログ監視、 […]

目次

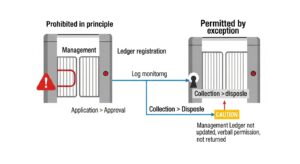

USBデバイスの利用を「原則禁止」とするだけでは、企業のセキュリティ対策は万全とは言えません。例外的な利用をいかにコントロールするかが、情報漏洩対策の成否を分けます。ここでは、USB例外運用とライフサイクル管理の重要性を3つの視点から解説します。

USBデバイスに起因するセキュリティインシデントは後を絶ちません。その主なリスクは大きく3つに分類できます。

これらのリスクは、企業の信頼性や事業継続性に深刻なダメージを与える可能性があります。

多くの企業が採用する「原則禁止、例外許可」というポリシーですが、その運用にはいくつかの落とし穴が存在します。

これらの落とし穴は、せっかくのセキュリティポリシーを無意味なものにしてしまいます。

こうしたリスクや落とし穴を防ぐために不可欠なのが、許可したUSBデバイスの「ライフサイクル管理」という考え方です。ライフサイクル管理とは、USBデバイスを資産として捉え、その「誕生(配布)」から「死(廃棄)」までの一連のプロセスを一元管理することです。

具体的には、利用申請・承認、個体識別と登録、利用状況の監視、定期的な棚卸し、返却・回収、そして安全なデータ消去と廃棄という各フェーズで、誰が責任を持って管理するのか、どのような手順を踏むのかを明確に定めます。

このライフサイクル全体を適切に管理することで、不正利用や紛失のリスクを最小限に抑えることができます。また、全てのプロセスが記録として残るため、万が一インシデントが発生した際の原因究明や、外部監査、コンプライアンス要件への対応においても、その有効性を証明することが可能になります。USB例外運用におけるセキュリティは、このライフサイクル管理の徹底にかかっているのです。

安全なUSB例外運用を実現するためには、ライフサイクルの各フェーズにおいて具体的な管理プロセスを構築することが不可欠です。ここでは、「配布」「利用」「棚卸し」「回収・失効」「廃棄」の5つのフェーズに分け、それぞれで実施すべき具体的な運用方法とポイントを詳しく解説します。

ライフサイクルの出発点である「配布」フェーズは、厳格な管理の基盤を築く上で最も重要です。

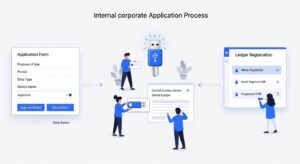

1. 申請・承認ワークフローの確立 申請時には、「申請者」「利用目的」「利用期間」「利用する端末」「取り扱うデータの種類」などを明確に記載させ、上長および情報システム部門が妥当性を判断し、承認するプロセスを設けます。口頭での申請や曖昧な理由での許可は絶対に避け、申請・承認の記録を必ず残すことが重要です。

2. 個体識別と管理台帳への登録 配布するUSBメモリ一つひとつに管理番号を付与し、個体識別を徹底します。デバイスのシリアル番号、モデル名、管理番号、配布日、利用者、所属部署などを管理台帳に正確に登録し、資産インベントリの基礎データとします。

3. セキュリティUSBの利用 配布するUSBデバイスは、AES256などの強力な暗号化機能やパスワードロック機能を備えたセキュリティUSBに限定することを強く推奨します。万が一の紛失・盗難時にも、内部データへの不正アクセスを防ぐ最後の砦となります。

4. 利用者への教育 利用者に対して、定められた利用ポリシーや情報セキュリティに関する教育を実施し、紛失時の即時報告義務などを徹底させることも忘れてはなりません。

USBデバイスが利用者の手に渡った後の「利用」フェーズでは、その使われ方を適切に監視することが求められます。

デバイス制御ソリューションなどのツールを導入し、「いつ」「誰が」「どの端末で」「どのUSBデバイスを使い」「どのようなファイル操作(読み込み・書き込み・削除)を行ったか」といった操作ログを詳細に取得・監視できる体制を構築します。

このログ監視により、ポリシー違反の早期発見が可能になります。例えば、未登録のUSBデバイスが接続された場合や、許可されていない端末での利用、機密情報の不正な書き込みなどを検知し、管理者に自動でアラートを通知する仕組みを設けることで、インシデントに即座に対処できます。

特にリモートワーク環境では、社外へのUSB持ち出しルールを明確化し、オフラインで利用された操作ログも次回ネットワーク接続時に収集できるツールが有効です。定期的なログ監査は、内部不正の抑止力としても機能します。

配布したUSBデバイスが、管理台帳通りに存在し、適切に利用されているかを確認するために、定期的な「棚卸し」が不可欠です。棚卸しの主な目的は以下の3点です。

具体的な方法としては、管理台帳と現物を突合する物理的な確認があります。四半期に一度や半年に一度など、定期的に実施するルールを定めましょう。デバイス制御ツールを導入している場合は、端末に接続されたUSBの情報を自動収集し、資産インベントリを常に最新の状態に保つことが可能になり、棚卸しの手間を大幅に削減できます。所在が不明になったデバイスは速やかに紛失として扱い、次の対応に繋げます。

USBデバイスの利用期間が終了した際の「回収」と「失効」プロセスは、ライフサイクル管理の出口対策として極めて重要です。

まず、「プロジェクトの終了時」「担当業務の変更時」「異動や退職時」など、デバイスを返却すべきタイミングを明確にルール化します。特に退職者からの回収は徹底すべきです。人事部門と連携し、退職手続きのチェックリストに「貸与USBデバイスの返却確認」を必ず含めましょう。返却時には、管理台帳と現物を照合し、ステータスを更新します。

万が一の紛失や未返却に備え、遠隔でデバイス内のデータを消去(リモートワイプ)したり、デバイス自体を利用不可能(失効)にしたりする機能が非常に有効です。デバイス制御ソリューションの中には、管理サーバーからデバイスをロックできるものもあり、情報漏洩のリスクを能動的に低減させます。

ライフサイクルの最終フェーズは「廃棄」です。回収したUSBデバイスや故障したデバイスを廃棄する際は、内部のデータが復元不可能な状態になるよう、適切な処置が必要です。

これらのプロセスは、信頼できる専門業者に委託することも可能です。その際は「廃棄証明書」や「データ消去作業完了証明書」を発行してもらい、記録として保管しておくことが重要です。

これまで解説してきたUSBデバイスのライフサイクル管理は、手作業で行うには多くの工数がかかります。そこで有効なのが、運用を自動化・効率化する「デバイス制御ソリューション」の導入です。

自社に最適なデバイス制御ソリューションを選定するには、以下のポイントを確認しましょう。

A1: 従業員は直ちに所属長および情報システム部門へ報告することを義務付けます。管理者はインシデント対応フローを発動させ、デバイス制御ソリューションで該当デバイスの利用停止(失効)やデータ消去(リモートワイプ)を即座に実行します。その後、紛失状況や保存されていた情報の重要度を評価し、必要に応じて関係各所への報告を検討します。

A2: より厳格なルールが必要です。社外への持ち出しは事前申請・承認を必須とし、デバイスは暗号化機能付きのセキュリティUSBに限定します。また、オフライン中の操作ログも次回オンライン時にサーバーへ送信できる機能を持つデバイス制御ソリューションの導入が有効です。利用後は速やかに返却することもルールに盛り込みましょう。

A3: 回収プロセスを退職手続きに明確に組み込むことが最も効果的です。人事部と情報システム部門が連携し、退職日までに貸与品(PC、社員証、USBなど)がすべて返却されたかを確認するチェックリストを作成・運用します。最終出社日に上長が現物を確認しサインするフローを徹底しましょう。

USBデバイスの例外利用を許可する際には、情報漏洩やマルウェア感染といった深刻なリスクを常に意識しなければなりません。これらのリスクを効果的に管理し、安全な運用を実現するためには、配布から廃棄までの一貫した「ライフサイクル管理」が不可欠です。

本記事で解説した「配布」「利用」「棚卸し」「回収・失効」「廃棄」の5つのフェーズそれぞれで、明確なポリシーと具体的な運用プロセスを定めることが、セキュリティと利便性の両立に繋がります。

まずは、自社の現状のUSB例外運用ルールを見直し、管理体制の課題を洗い出すことから始めてみてください。そして、運用を効率化しセキュリティレベルを向上させる手段として、デバイス制御ソリューションの導入を検討することが、組織の重要な情報資産を守るための確実な一歩となるでしょう。

記載されている内容は2026年02月24日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...