フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月24日

1分でわかるこの記事の要約 Exfiltration(情報持ち出し)は、通信中のデータが狙われる深刻なセキュリティリスクです。 ブラウザ、メール、チャット、エンドポイントが主な情報持ち出し経路であり、それぞれに合わせたD […]

目次

効果的な対策を講じるためには、まずExfiltrationの脅威を正しく理解する必要があります。ここでは、Exfiltrationの基本的な概念と、なぜData-in-Transitが狙われるのか、その具体的な手口について解説します。

Exfiltrationとは、組織が管理するネットワークの内部から外部へ、正規の権限なくデータを不正に転送または持ち出す行為全般を指します。日本語では「データ窃取」「不正なデータ送信」「情報持ち出し」などと訳されます。

この行為には、大きく分けて二つのパターンが存在します。

どちらの脅威も企業にとって甚大な被害をもたらす可能性があり、包括的なデータセキュリティ対策が求められます。

データは、その状態によって「Data-at-Rest(保存中)」「Data-in-Use(使用中)」「Data-in-Transit(通信中)」の3つに分類されます。Data-in-Transitとは、文字通りネットワーク上を移動しているデータのことです。

例えば、メールの送受信、Webサイトへのファイルアップロード、クラウドサービスとのデータ同期などがこれに該当します。この通信中のデータは、暗号化が不十分であったり、通信経路の監視が手薄だったりすると、中間者攻撃(Man-in-the-Middle Attack)などによって通信内容を傍受・改ざんされるリスクに晒されます。

特にSaaSの利用が当たり前になった現在、企業の重要データが社内ネットワークとインターネットの境界を頻繁に越えるため、Data-in-Transitを保護する重要性はかつてなく高まっています。従来の境界型防御だけでは、このリスクに対応しきれないのが現状です。

Exfiltrationの手口は多様化・巧妙化しています。

これらの行為は、企業の競争力を削ぎ、ブランドイメージを毀損し、法的な責任問題にまで発展する深刻な脅威となります。

Exfiltrationのリスクを低減するためには、データが通過する主要な経路ごとに対策を講じる必要があります。ここでは、「ブラウザ」「メール」「チャット」「エンドポイント」という4つの経路に分け、それぞれ具体的な対策を解説します。

Webブラウザは、業務に不可欠なツールであると同時に、情報持ち出しの主要な経路です。個人向けWebメール(Gmailなど)、無料のファイル共有サービス、個人のクラウドストレージ(Dropboxなど)へのファイルアップロードは、監視の目が行き届きにくく、重大な情報漏洩に繋がりやすいポイントです。

ブラウザ経由の対策ソリューション

Web DLP (Data Loss Prevention): ブラウザ経由でアップロードされるファイルの内容をリアルタイムで検査し、ポリシー(例:マイナンバーやクレジットカード番号を含む)に違反するデータを検知すると、アップロードを自動でブロックします。意図しない、あるいは悪意のある情報持ち出しを水際で防ぎます。

SWG (Secure Web Gateway): 社内からインターネットへのWebアクセスを一元的に監視・制御します。特定のカテゴリのWebサイト(ファイル共有、SNSなど)へのアクセスを禁止したり、許可されたサイトでもファイルのアップロード操作のみを禁止したり、きめ細やかなポリシー設定が可能です。

CASB (Cloud Access Security Broker): 従業員が利用しているクラウドサービスを可視化し、会社が許可していないサービス(シャドーIT)の利用を制御します。許可された正規のサービス(Microsoft 365など)であっても、個人アカウントでの利用を禁止したり、特定の機密情報のアップロードをブロックしたりできます。

電子メールは、依然としてビジネスコミュニケーションの中心であり、情報漏洩の主要な原因です。宛先間違いによる誤送信から、退職者による意図的な情報転送、添付ファイル経由での機密情報漏洩まで、そのリスクは多岐にわたります。

メール経由の対策ソリューション

Email DLP: メールの本文や添付ファイル内に機密情報(個人情報、指定キーワードなど)が含まれていないか検査します。ポリシー違反を検知した場合、「送信の一時保留(上長承認)」「送信者への警告」「送信ブロック」といったアクションを自動で実行します。

添付ファイルの自動暗号化: メール送信時に添付ファイルを自動で暗号化し、パスワードを別メールで自動送信する仕組みです。万が一誤送信しても、第三者によるファイル閲覧を防ぎます。

グループウェア標準のDLP機能: Microsoft 365やGoogle Workspaceに標準搭載されているDLP機能も有効です。特定の機密情報ラベルが付与されたドキュメントの社外送信を禁止するといったポリシーを適用できます。

Microsoft TeamsやSlackといったビジネスチャットツールは、業務を効率化する一方、新たな情報持ち出し経路となっています。手軽にファイルを送受信できるため、機密情報を外部ユーザーに送信してしまったり、共有設定のミスから情報が公開状態になったりするリスクがあります。

この対策には、前述のCASBが極めて有効です。CASBを利用することで、チャットツール上の操作を詳細に可視化・制御できます。

また、各ツールが提供する標準のセキュリティ機能を最大限に活用することも重要です。外部ユーザーの権限を最小限に設定したり、ファイル共有のデフォルト設定を組織内限定にしたりするなど、管理設定を見直すことで多くのリスクを未然に防げます。

情報持ち出しはネットワーク経由だけでなく、PCなどのエンドポイント自体からも発生します。USBメモリへのデータコピーや、退職者がPCから直接データを持ち出すといったケースです。

これらのリスクに対応するのが「エンドポイントDLP」です。PCやサーバーにインストールされたエージェントを通じて、デバイス上のあらゆるデータ操作を監視・制御します。

特に退職予定者による情報持ち出しは、内部不正の中でも特に警戒すべきシナリオです。退職が決まった従業員に対しては、アクセス権限を速やかに見直し、エンドポイントDLP等でデータ転送の監視を強化するプロセスを確立しておくことが重要です。

具体的な対策を理解した上で、次に自社に最適なソリューションを選定することが重要です。ここでは、DLPを中心に、関連ソリューションとの連携や選定ポイントを解説します。

DLP (Data Loss Prevention/Leak Prevention) は、組織の重要データを特定し、ポリシーに違反するデータの外部送信や不正コピーを監視・ブロックする仕組みです。コンテンツの内容(キーワード、正規表現など)やコンテキスト(送信者、宛先など)を分析し、ポリシーに基づいて動作します。

現代のExfiltration対策は、DLP単体では完結しません。「ゼロトラスト(何も信頼せず、すべてを検証する)」の考え方に基づき、複数のソリューションを連携させて多層的な防御を構築することが求められます。

単一のソリューションでは不十分であり、これらの連携により包括的なセキュリティ体制を構築することが、現代のデータ保護には不可欠です。

多種多様なDLPツールから自社に最適なものを選ぶには、以下の5つのポイントを考慮しましょう。

本記事では、Data-in-TransitにおけるExfiltrationのリスクと、その主要な経路であるブラウザ、メール、チャットなどに対する具体的な対策を解説しました。情報持ち出し対策は、単一のツールを導入すれば解決する問題ではありません。

最も重要なのは、自社のリスクを正確に把握し、多層的なアプローチで対策を講じることです。

この一連の流れを確立することが不可欠です。DLP、CASB、SWGといったソリューションは、この流れを自動化し、データ保護を強力に支援します。これらの技術的対策と、従業員のセキュリティ意識を高める教育を両輪で進めることこそが、巧妙化するExfiltrationの脅威から企業を守る鍵となるのです。

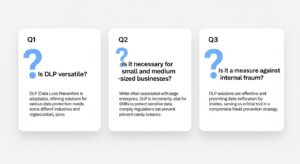

A1: DLPは非常に強力な対策ですが、万能ではありません。ポリシーで定義されていない脅威や、スマートフォンのカメラでPC画面を撮影するような物理的な手段には対応が難しい場合があります。そのため、DLPを中核としつつも、アクセス制御の厳格化、従業員教育、ログ監視の強化など、複数の対策を組み合わせて多層的に防御することが重要です。

A2: はい、必要です。企業の規模に関わらず、顧客情報や技術ノウハウは攻撃者の標的です。むしろ、セキュリティ体制が脆弱と見なされ、大企業への攻撃の足がかりとして狙われるケースもあります。近年はクラウドベースのセキュリティサービス(SaaS)が普及し、中小企業でも手頃なコストで高度な対策を導入できるようになっています。

A3: 内部不正には、DLPによる「技術的対策」と、権限管理や教育といった「組織的対策」の組み合わせが極めて有効です。技術的には、DLPやCASBで機密データへのアクセスや外部送信を厳密に監視・制御します。組織的には、最小権限の原則に基づき、従業員には業務に必要な最低限の権限のみを付与します。また、操作ログを詳細に取得・分析し、「誰が何をしたか」を常に追跡できる状態にしておくことが、不正行為の強力な抑止力となります。

記載されている内容は2026年02月24日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...