フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月20日

1分でわかるこの記事の要約 DLP導入には、業務影響や運用性を評価するPoCが不可欠である。 PoCでは、有効性、業務影響、運用性、コストの4軸で評価を行う。 段階的なポリシー適用や現実的なシナリオテストがDLP導入成功 […]

目次

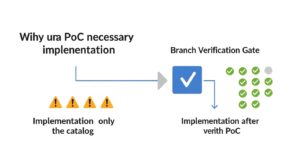

情報漏洩対策の重要性が叫ばれる昨今、多くの企業がDLPソリューションの導入を検討しています。しかし、その導入プロセス、特にPoCの重要性について正しく理解しているケースはまだ少ないのが現状です。ここでは、DLP導入におけるPoCの不可欠性と、PoCで検証すべき核心的なポイントについて解説します。

DLP導入の最大の目的は、企業が保有する機密情報や個人情報といった重要データの意図しない流出、すなわち「データ損失」を防止することにあります。この脅威は、外部からのサイバー攻撃だけでなく、従業員の誤操作によるメールの誤送信や、悪意ある内部不正による情報の持ち出しなど、内部に起因するものも少なくありません。特にテレワークの普及により、社内外の境界が曖昧になり、シャドーITのリスクも増大しています。

このような背景からDLPの重要性は増していますが、導入に失敗するケースも後を絶ちません。最も典型的な失敗パターンは、「セキュリティを優先するあまり、業務に大きな支障をきたしてしまう」というものです。厳しすぎるポリシー設定は、本来ブロックする必要のない正当な業務通信まで遮断し、生産性を著しく低下させます。

結果として、現場の従業員から不満が噴出し、DLPの利用自体が形骸化したり、抜け道を探す動きが活発化したりするのです。また、過検知や誤検知が多発すると、セキュリティ担当者の運用負荷が爆発的に増大し、本当に危険なアラートを見逃す原因にもなります。

このような失敗を避けるために、本格導入の前段階であるPoCが極めて重要になります。DLPのPoCでは、製品のカタログスペックだけではわからない、自社の環境における実用性を検証します。検証すべきポイントは多岐にわたりますが、特に重要なのは以下の3つのバランスを見極めることです。

DLP PoCで検証すべき3つの核心ポイント

これら3つのポイントをPoCの段階で徹底的に評価し、自社にとって最適なバランスのソリューションを見つけることが、DLP導入成功の鍵となります。

DLPのPoCを成功させるためには、評価軸と評価項目を具体的に設定し、客観的なデータに基づいて判断することが不可欠です。ここでは、DLP導入評価において特に重要な4つの評価軸「有効性」「業務影響」「運用性」「コスト」に分けて、具体的な評価項目を解説します。

DLPの最も基本的な役割は、機密情報を正確に特定し、その不正な持ち出しを防ぐことです。この有効性を評価するためには、以下の項目をチェックする必要があります。

セキュリティを強化する一方で、業務効率を損なっては本末転倒です。業務影響を最小限に抑えられるかを評価する視点は欠かせません。

DLPは導入して終わりではなく、継続的な運用が求められるソリューションです。管理者の運用負荷を評価する視点も忘れてはなりません。

最後に、投資対効果と将来性を見極める評価軸です。

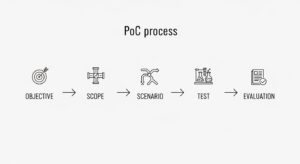

効果的なDLP PoCを実施するためには、行き当たりばったりではなく、計画的かつ段階的に進めることが重要です。ここでは、PoCを成功に導くための3つのステップと、それぞれのポイントを解説します。

PoCを始める前に、まず「何のためにDLPを導入するのか」「PoCで何を明らかにしたいのか」という目的を明確にします。

PoCの成否は、いかに現実的なテストシナリオを用意できるかにかかっています。シナリオは大きく2種類作成します。

これらのシナリオに基づき、選定した対象部門・ユーザーに協力してもらい、実際の業務に近い形でテストを実施し、その結果を詳細に記録します。

テスト期間が終了したら、結果を評価します。

これらの評価結果を基に、各ベンダーへフィードバックを行います。特定のシナリオで検知がうまくいかなかった点や、管理画面の使い勝手に関する改善要望などを具体的に伝えることで、より自社にフィットした形での導入が可能になる場合があります。

DLPの導入評価においては、他社の導入事例を参考にすることも有効です。成功事例と失敗事例から、DLP運用の現実と、注意すべきポイントを学びましょう。

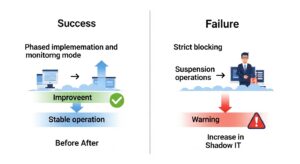

多くの成功事例に共通しているのは、導入初期に厳格なブロックポリシーを全面展開するのではなく、段階的に適用範囲を広げていくアプローチです。

一方で、DLP導入が失敗に終わる典型的なパターンは、セキュリティを過度に重視するあまり、最初から厳しすぎるポリシーを一律に適用してしまうケースです。

業務上必要なファイル共有やコミュニケーションまでブロックしてしまうと、従業員の生産性は著しく低下し、「DLPのせいで仕事にならない」という不満が噴出します。

このような状況が続くと、従業員はDLPの監視をかいくぐるための「抜け道」を探し始めます。会社が許可していない個人のクラウドストレージを利用する「シャドーIT」が横行し、かえってセキュリティリスクを高める結果を招きます。

また、過検知や誤検知が頻発すると、管理者の運用負荷が増大し、大量のアラートに埋もれて本当に危険なインシデントを見逃す可能性も高まります。最終的にDLPの運用自体が形骸化してしまうのです。

DLPソリューションも、企業の働き方やIT環境の変化に合わせて進化を続けています。ここでは、DLPの評価・選定において知っておくべき最新の動向について解説します。

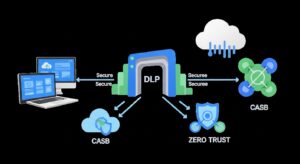

クラウドサービスの普及とテレワークの定着により、従来の境界型防御だけでは情報漏洩を防げません。

「何も信頼しない」を前提とする「ゼロトラスト」が主流になる中で、DLPの役割も再定義されています。

ゼロトラストにおいてDLPは、データそのものに焦点を当て、データがどこにあっても、誰がアクセスしようとも、その内容に基づいて保護ポリシーを適用する「データ中心のセキュリティ」を実現するための核となる技術です。

将来のDLP選定においては、こうしたゼロトラストの考え方と親和性が高いか、企業の包括的なセキュリティ対策の一部として機能できるか、という視点がますます重要になるでしょう。

A1: 誤検知を減らすには、多角的なアプローチが必要です。まず、キーワードのみに頼らず、正規表現やデータフィンガープリンティング(文書の固有情報を基に識別する技術)、機械学習などを組み合わせた高精度な検出ルールを活用します。次に、導入初期は監視モードで運用し、正常な業務パターンを学習させ、実態に即したポリシーにチューニングしていくことが重要です。また、特定の部署や業務に特化したポリシーを作成し、一律の厳しいルールを避けることも効果的です。

A2: PoCの評価シートには、「機能要件」「非機能要件」「運用・管理」「コスト」の4つの大項目を設けると良いでしょう。「機能要件」には、機密情報の検出精度、対応チャネル(メール、Web、USB等)、制御アクション(ブロック、警告等)の柔軟性。「非機能要件」では、誤検知・過検知率、パフォーマンスへの影響。「運用・管理」では、ポリシー設定の容易さ、レポート機能、サポート体制。「コスト」には、初期導入費用と年間ライセンス・保守費用を含め、総合的に評価できるようにします。

A3: DLPの導入費用は、ソリューションの種類(エンドポイント型、ネットワーク型等)、ライセンス体系(ユーザー数等)、機能、導入支援サービスの範囲によって大きく変動します。一般的に、数百ユーザー規模で数百万円から、大規模な導入では数千万円以上になることもあります。オンプレミス型は初期費用が高く、クラウド(SaaS)型は初期費用を抑えられますがランニングコストが発生します。正確な費用を把握するためには、複数のベンダーから見積もりを取得し、コストパフォーマンスを比較検討することが不可欠です。

DLP導入の成否は、PoCの段階でいかに自社の実情に合った評価ができるかにかかっています。本記事で解説したように、DLP PoC成功の鍵は、単に情報漏洩を防ぐ技術的な性能だけでなく、「止めるべき情報漏洩」と「止めると困る正当な業務」のバランスを最適化できるソリューションを見極める評価軸を持つことです。

これらの多角的な評価軸を基に、具体的なテストシナリオを通じて製品を検証することで、導入後の後悔を避けることができます。

この記事で紹介した評価項目やPoCの進め方を参考に、ぜひ自社のセキュリティポリシーと業務要件に本当に合致したDLPソリューションの選定を進めてください。必要であれば、専門的な知見を持つベンダーやコンサルタントに相談することも、導入を成功に導くための有効な手段となるでしょう。

記載されている内容は2026年02月20日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...