フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月20日

1分でわかるこの記事の要約 SIEMやXDR導入後、検知ルールの形骸化によりアラート疲れや誤検知の課題が生じています。 この課題解決の鍵は「検知ルールの月次レビュー会」であり、継続的なセキュリティ運用強化に繋がります。 […]

目次

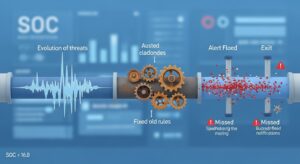

SIEM(Security Information and Event Management)やXDR(Extended Detection and Response)は、現代のセキュリティ対策に不可欠なツールです。しかし、その効果を最大限に引き出すには、中心的な機能である「検知ルール(Detection Rule)」の継続的な見直しが欠かせません。

多くの組織では、SIEM/XDRの導入時に設定した検知ルールをそのまま運用し続けているケースが見受けられます。その結果、以下のような課題が発生し、セキュリティ運用が形骸化してしまうリスクがあります。

ビジネス環境の変化やシステムの仕様変更により、当初は有効だったルールが大量の誤検知アラートを発生させます。SOCアナリストやCSIRT担当者は、これらの誤ったアラートの対応に時間を奪われ疲弊してしまい、本当に対応すべき重大なインシデントの兆候を見逃す「過少検知(見逃し)」のリスクが高まるのです。

攻撃者は常に新しい手法を生み出しており、数ヶ月前の攻撃テクニックが通用しなくなることも珍しくありません。定期的な見直しが行われない検知ルールでは、こうした最新の脅威を検知できず、サイバー攻撃に対する防御体制に穴が空いてしまいます。脆弱性を突いた攻撃や、巧妙な内部不正など、検知能力が追いつかなくなるのです。

このような課題を解決するために、月次での検知ルールレビュー会が極めて重要になります。この会議体の主な目的は、検知精度の向上、運用負荷の軽減、そしてセキュリティ体制の継続的な強化です。

レビュー会を定例開催するメリット

効果的な検知ルールレビュー会は、行き当たりばったりではなく、体系立てられたプロセスに沿って進めることが成功の鍵です。ここでは、事前準備、当日の進行、そして事後フォローアップの3つのステップに分けて、具体的な進め方を解説します。

レビュー会の成果は、事前準備で8割が決まると言っても過言ではありません。以下の4点を確実に押さえましょう。

準備が整ったら、いよいよレビュー会本番です。以下に効果的なアジェンダの一例を示します。

レビュー会は実施して終わりではありません。決定事項を着実に実行に移すためのフォローアップが不可欠です。

レビュー会で議論の中心となるのが、検知ルールの具体的な改善・チューニング方法です。ここでは3つの観点から効果的な手法を解説します。

誤検知の削減は、運用効率化の第一歩です。原因を正しく特定し、適切なチューニングを施しましょう。

検知すべき脅威を見逃してしまう「過少検知」は、セキュリティ体制の穴を意味します。以下の手法で発見し、対策を講じましょう。

個別のルール改善だけでなく、組織全体の検知能力を体系的に評価・強化することも大切です。その際に役立つのが、サイバー攻撃者の行動を体系化したフレームワーク「MITRE ATT&CK」です。

自社の検知ルールが、ATT&CKで定義されているどのTTPs(戦術・技術・手順)をカバーしているかをマッピングします。これにより、「認証情報へのアクセス」は検知できるが、「永続化」への対策が手薄である、といった自社の検知能力の強みと弱みが可視化されます。

このマッピング結果をレビュー会で共有し、防御が手薄な領域を客観的に特定することで、戦略的なルール策定に繋げることができます。

検知ルールレビュー会を組織のセキュリティ文化として根付かせるためには、いくつかのベストプラクティスを意識することが重要です。

最も重要なのは、レビュー会を定例化し、改善活動を習慣にすることです。Plan(計画)→ Do(実行)→ Check(評価)→ Action(改善)というPDCAサイクルを回し続けることで、セキュリティ運用は着実に最適化されます。失敗を恐れずに新しいルールを試し、現場の課題や改善案を積極的に吸い上げるオープンな雰囲気作りが不可欠です。

検知ルールは無秩序に増えると管理が困難になります。ルールごとに作成者、承認者、最終レビュー日、変更履歴といったメタ情報を記録し、ライフサイクル管理を徹底しましょう。定期的に有効性を評価し、効果が薄れた不要なルールはためらわずに無効化・削除します。ルールブック等のドキュメントを整備し、属人化を防ぐことも重要です。

自社だけですべての脅威に対応するには限界があります。信頼できるセキュリティベンダーや外部専門家と積極的に連携し、その知見を活用しましょう。ベンダーが提供する最新の攻撃情報やルール作成ノウハウは、自社の検知能力を飛躍的に向上させます。MDR(Managed Detection and Response)サービスを活用し、監視を専門家に委ね、自社チームは戦略的な改善活動に集中するという役割分担も有効です。

Q1: レビュー会はどのくらいの頻度で実施すべきですか? A1: 月に一度の開催(月次)を推奨します。脅威の動向やビジネス環境の変化は速いため、四半期に一度では対応が後手に回る可能性があります。まずは月次で始め、組織の状況に合わせて頻度を調整するのが良いでしょう。

Q2: どのようなKPIを設定すれば良いですか? A2: 改善活動の成果を可視化するためにKPIを設定しましょう。例として「月間誤検知アラート削減率」「平均インシデント検知時間(MTTD)の短縮」「MITRE ATT&CKのカバレッジ向上率」「新規作成ルール数」などが挙げられます。

Q3: 小規模な組織でもレビュー会は必要ですか? A3: はい、組織の規模に関わらず必要です。小規模な組織では担当者が複数の役割を兼任しているからこそ、定期的に立ち止まってルールを見直す時間を確保することが重要です。形式にこだわらず、関係者でアラート傾向を議論するだけでも大きな運用改善に繋がります。

Q4: 検知ルールの作成やチューニングに専門的なスキルは必要ですか? A4: ある程度の専門知識は必要ですが、最初から完璧である必要はありません。多くのSIEM/XDR製品には推奨テンプレートやルールセットが用意されています。レビュー会を重ね、経験を積むことでチームのスキルは向上します。自動化ツールや外部専門家の支援を活用するのも有効な手段です。

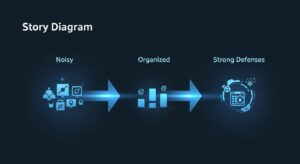

検知ルールレビュー会は、単なる定例会議ではありません。SIEM/XDRという強力なツールを最大限に活用し、進化し続けるサイバー脅威から組織を守るための、極めて重要な運用プロセスです。

アラート対応に追われる受動的なセキュリティ監視から脱却し、脅威を先読みして対策を講じる能動的なセキュリティ運用へと変革するためのエンジンとなります。

本記事で紹介した準備、アジェンダ、改善手法を参考に、まずは「月次レビュー会」を始めてみてください。継続的な見直しと改善を通じて、検知精度の向上と運用効率化を実現し、あらゆる脅威に迅速かつ的確に対応できる強固な情報セキュリティ体制を構築していきましょう。

記載されている内容は2026年02月20日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...