フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月20日

1分でわかるこの記事の要約 サイバー攻撃再発防止には、従来のIOCだけでなく、攻撃者の「振る舞い(IOB)」に着目する新常識が重要です。 IOBは、攻撃者の戦術・技術・手順(TTP)を分析し、MITRE ATT& […]

目次

「また同じ手口で攻撃されてしまった…」「インシデント対応に追われ、根本的な対策ができていない」。多くのセキュリティ担当者が、このような悩みを抱えているのではないでしょうか。

巧妙化・高度化するサイバー攻撃に対し、発生後の対応を繰り返すだけの「モグラ叩き」状態では、組織を脅威から守り切ることは困難です。インシデントの再発防止を実現するには、攻撃の痕跡(IOC)を追うだけでなく、攻撃者の「振る舞い(IOB)」そのものに着目し、次の一手を予測するプロアクティブなアプローチが不可欠です。 本記事では、過去のインシデントから攻撃者の戦術・技術・手順(TTP)を分析し、再発防止の鍵となる「IOB(Indicators of Behavior)」を作成・活用する具体的な方法を徹底解説します。

サイバーセキュリティの世界では、長らくインシデント対応の主役は「IOC(Indicators of Compromise)」、つまり侵害の痕跡情報でした。しかし、この従来型の対策には限界が見え始めています。ここでは、IOCの問題点と、それに代わる新しい概念である「IOB」の重要性について解説します。

IOCとは、マルウェアのハッシュ値、攻撃者が利用するIPアドレスやドメイン名など、攻撃が「行われた後」に残る具体的な痕跡情報を指します。これらは既知の脅威を検知する上で非常に有効ですが、IOCベースの対策には根本的な課題が存在します。

第一に、IOCは非常に変化しやすいという点です。攻撃者は検知を回避するため、マルウェアのハッシュ値をわずかに変更したり、次々と新しいIPアドレスやドメインを取得したりします。そのため、一度ブラックリストに登録したIOCが、次の攻撃では全く役に立たないケースが頻繁に発生します。

第二に、IOCは本質的に「リアクティブ(事後対応型)」であるという点です。IOCが検知されるのは、既にシステム内部への侵入や何らかの被害が発生した後です。未知の攻撃やゼロデイ脆弱性を悪用した攻撃に対しては、IOCがそもそも存在しないため、無力です。

こうしたIOCの限界を克服するために注目されているのが、「IOB(Indicators of Behavior)」、すなわち「振る舞いの痕跡」です。IOBは、特定のIPアドレスやファイルといった「点」の情報ではなく、攻撃者が目的を達成するために行う一連の行動や操作の「線」や「面」のパターンに着目します。

攻撃者は使用するツールやインフラ(IOC)を容易に変更できますが、目的を達成するための根本的な行動パターン(振る舞い)を大きく変えることは困難です。

この「振る舞い」に着目することで、未知のマルウェアや新しい攻撃手法であっても、その挙動が悪意のあるパターンに合致すれば、攻撃の予兆として検知できます。これにより、インシデント発生前や被害拡大前の早い段階でプロアクティブな対応が実現できます。

IOBは、単一のイベントではなく、文脈(コンテキスト)を持った複数のイベントの連鎖として定義されます。

この一連の振る舞いは、個々のIOCが未知であっても、ランサムウェア攻撃に典型的なパターンであり、IOBとして定義することで早期検知が可能になります。

これらの振る舞いは、内部不正の予兆を示唆しています。IOBはサイバー攻撃だけでなく、内部不正対策においても強力な武器となります。

効果的なIOBを作成・活用するには、元となる攻撃者の行動パターンを理解し、定義する必要があります。そのために不可欠なのが「TTP(Tactics, Techniques, and Procedures)」の分析です。

TTPを分析することで、単発のイベントを「点」ではなく、攻撃者の意図を持った一連のキャンペーンとして「線」で理解できるようになります。

インシデント発生後、その場しのぎの対応では根本原因が放置され、類似の攻撃が再発するリスクが高まります。マルウェアに感染した端末を駆除するだけでは、侵入経路となった脆弱性や盗まれた認証情報が残っているかもしれません。

TTP分析は、この根本原因を特定するために行われます。

TTPをゼロから分析するのは困難です。そこで活用したいのが、非営利研究機関MITRE社が開発した「MITRE ATT&CK®」フレームワークです。

ATT&CKは、世界中のサイバー攻撃のTTPを網羅的に収集・体系化したナレッジベースです。攻撃者の行動を戦術ごとに分類し、数百もの具体的な技術がマトリックス形式で整理されています。

ATT&CK活用のメリット

過去のインシデントログをATT&CKに照らし合わせ、「我々は過去に『T1059.001: PowerShell』で攻撃された」と特定できれば、その技術に関連する振る舞い(IOB)を定義し、重点的に監視する、という具体的なアクションに繋げられます。

ここからは、実際に過去のインシデント情報をもとにTTPを抽出し、再発防止に繋がるIOBを作成・運用していくための具体的な5つのステップを解説します。

分析の第一歩は、信頼できるデータを集めることです。過去のインシデントに関するあらゆる情報を時系列に沿って収集・整理します。

特にEDRのログは、エンドポイント上での詳細なプロセス実行履歴などを記録しており、TTP分析において最も価値のある情報源の一つです。

収集したデータを基に、攻撃者が「いつ」「どの端末で」「何をしたか」を時系列で可視化します。侵入から目的達成までの一連の流れをストーリーとして再構築し、イベント同士の因果関係を明らかにします。

(例)「Wordファイル開封」→「PowerShell起動、C2サーバーと通信」→「認証情報窃取」→「ファイルサーバーにアクセス」→「情報圧縮・外部送信」

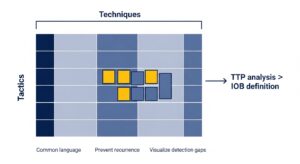

可視化した攻撃者の行動の一つひとつを、MITRE ATT&CKの「技術(Technique)」にマッピングします。

このようにマッピングすることで、インシデントがどのようなTTPの組み合わせで構成されていたかを明確に理解できます。

特定したTTPの組み合わせから、自社の環境で監視すべき具体的な「振る舞いのパターン(IOB)」を定義します。これは、SIEMやEDRで検知ルールを作成するための設計図となります。

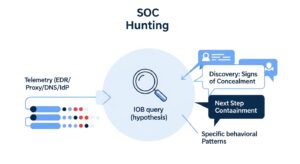

定義したIOBは、自動検知ルールとしてだけでなく、プロアクティブな「スレットハンティング(Threat Hunting)」の仮説としても活用します。スレットハンティングとは、未知の脅威が内部に潜伏している可能性を前提に、脅威の痕跡を能動的に探し出す活動です。

「過去に正規ツールを悪用した横展開(T1021)を受けた。同様の振る舞いが潜んでいないか?」といった仮説を立て、EDRのログデータを横断的に検索・分析します。この改善サイクルが、組織のセキュリティを継続的に向上させます。

IOBの作成と活用は、セキュリティ運用を事後対応型からプロアクティブ型へと進化させるための核心です。

従来のセキュリティ監視が「アラート」起点の受動的な活動であるのに対し、スレットハンティングは「仮説」を起点とする能動的な活動です。

スレットハンティングの目的は、既存のセキュリティ製品が見逃している、静かに潜伏している脅威の痕跡を炙り出すことです。IOBは、この活動における「何を探すべきか」という問いに対する、極めて有力な答えとなります。

過去のTTPパターンに基づき、具体的なハンティングシナリオを作成します。

効果的なスレットハンティングには、適切なツールと体制が不可欠です。

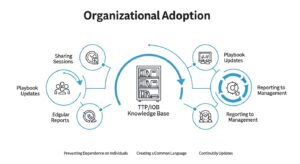

IOBとTTP分析を組織全体のセキュリティ強化サイクルとして確立するためには、いくつかの組織的な取り組みが重要になります。

TTP分析やハンティングで得られた知見は、特定の担当者に留めず、ナレッジとして蓄積し、チーム全体で共有する仕組みを構築します。これにより、チーム全体のスキルが向上し、属人化を防ぎます。

攻撃者のTTPは常に進化します。セキュリティベンダーのレポートやMITRE ATT&CKの更新などを定期的にチェックし、新たな攻撃手法に対応できるようIOBやハンティングシナリオを継続的に見直し、アップデートしていくプロセスが不可欠です。

TTP分析の結果は、経営層にセキュリティ対策の必要性を具体的に説明する強力な材料となります。「ATT&CKのこの技術に対応できていないため、ランサムウェアのリスクが高い」といったデータに基づいた説明で、EDR導入やSOC体制強化など、必要なセキュリティ投資への理解を得やすくなります。

インシデント対応に追われる日々から脱却し、真の再発防止を実現するには、攻撃の「痕跡」を追うIOCベースの対策から、攻撃者の「振る舞い」を理解し予測するIOBベースのアプローチへの転換が不可欠です。

過去のインシデントをTTP分析という手法で掘り下げ、MITRE ATT&CKで整理することで、脅威のパターンが可視化されます。そこから抽出されたIOBは、プロアクティブなスレットハンティングの羅針盤として機能します。

このプロセスは、EDRやSIEMといったツールと、SOCのような専門チームによって強力にサポートされます。分析から得られた知見を組織全体で共有し、改善サイクルを回し続けることで、変化する脅威に先手を打つ、強靭なセキュリティ体制を構築できるのです。

まずは、直近のインシデントログをATT&CKマトリックスにマッピングすることから始めてみてはいかがでしょうか。その一歩が、組織を未来の脅威から守るための大きな飛躍に繋がるはずです。

A1: IOC(Indicators of Compromise)は、マルウェアのハッシュ値や攻撃元IPアドレスなど、攻撃後に残る静的な「物」の痕跡です。変化しやすく、既知の脅威にしか対応しにくい弱点があります。一方、IOB(Indicators of Behavior)は、PowerShellの悪用や正規ツールの不正な組み合わせなど、攻撃者が目的を達成するための一連の「行動」のパターンを指します。攻撃者がツールを変えても行動パターンは変えにくいため、IOBに着目することで未知の脅威にも対応しやすくなります。

A2: はい、ある程度の専門知識は必要です。OS、ネットワーク、ログ分析、攻撃手法に関する理解が求められます。しかし、MITRE ATT&CKのようなフレームワークを活用すれば分析プロセスが標準化され、学習の助けになります。小規模なインシデントからチームで分析を始め、経験を積むことが重要です。専門ベンダーのトレーニングやMDRサービスを利用するのも有効です。

A3: 可能です。大規模なSOCチームを自社で抱えることは難しくても、クラウドベースのEDRやSIEMを導入すれば、必要なデータ基盤を比較的低コストで構築できます。重要なのは、全ての攻撃を網羅しようとせず、自社の事業リスクに直結する脅威(例:ランサムウェア)に繋がりやすいTTPに絞って仮説を立て、ハンティングを行うことです。リソースが限られている場合は、MDRサービスにハンティング活動を委託することも現実的な選択肢です。

記載されている内容は2026年02月20日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...