フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月20日

1分でわかるこの記事の要約 MDRの効果を最大化するには、ベンダーへの積極的な情報提供が不可欠です。 コンテキスト情報の不足がMDRの対応遅延やアラート過検知の主な原因となります。 組織の基本情報、IT環境の技術情報、日 […]

目次

MDR(Managed Detection and Response)サービスを導入したにもかかわらず、「期待ほどインシデント対応が速くならない」「セキュリティ運用の負担が軽減されない」と感じていませんか。その原因は、MDRベンダーへの「情報提供不足」にあるかもしれません。

本記事では、MDRの効果を最大限に引き出し、サイバー攻撃への対応を迅速化するために、企業がMDRベンダーに提供すべき具体的な「情報セット」を解説します。その重要性や、継続的な連携のポイントも紹介するので、ぜひ参考にしてください。

多くの企業がMDR運用で直面する「対応速度の遅延」。その根本には、MDRベンダーが脅威を分析・評価する際に不可欠な「コンテキスト(文脈)情報」の不足があります。

サイバー攻撃の兆候を示すアラートを検出しても、それが自社にとって本当に危険なインシデントなのか、あるいは正規の業務活動なのかを判断するには、企業固有の環境やビジネスの文脈理解が不可欠です。

例えば、深夜に管理者アカウントから基幹システムへのアクセスがあった場合、計画されたメンテナンスなのか、不正アクセスなのか、外部の専門家だけでは即座に判断できません。この判断の遅れが、調査や対応の初動を鈍らせる最大の原因となります。

情報不足が引き起こす具体的な課題は、主に以下の3つです。

自社の正常な通信や定常的な運用作業に関する情報がなければ、MDRサービスはそれらを異常と判断し、大量のアラートを発報しかねません。結果として、本当に対応すべき重大な脅威がノイズに埋もれ、セキュリティ担当者の疲弊と調査の非効率化を招きます。

インシデント発生時、攻撃経路や影響範囲を特定するフォレンジック調査には、ネットワーク構成や資産情報といった詳細なデータが不可欠です。これらの情報が断片的だと調査は難航し、被害の全体像把握に多大な時間を要します。

どのシステムが事業継続にとって重要か、どのデータを優先して復旧すべきかといった判断は、ビジネスの文脈を理解していなければ下せません。適切な情報がなければ、MDRベンダーは最適な復旧計画を提案できず、事業停止期間が長引くリスクが高まります。

これらの課題を解決するには、企業側からの積極的な情報共有が鍵となります。

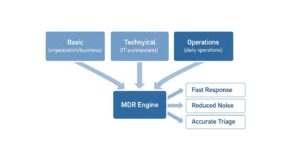

MDRサービスの効果を最大限に引き出すには、MDRベンダーを自社のセキュリティチームの一員と捉え、必要な情報を網羅的に提供することが重要です。提供すべき「情報セット」は、大きく以下の3つに分類できます。

MDR運用の効果を最大化する必須情報セット

これらを事前に整理し共有することで、脅威の検出から対応までのプロセスが劇的に効率化されます。

まず、組織の基本的な構造とビジネスの全体像を伝える情報が不可欠です。

MDRの分析精度を向上させるためには、自社のIT環境を可視化する技術情報が欠かせません。

最後に、日々の定常的な運用に関する情報を共有し、正常と異常を区別する精度を高めます。

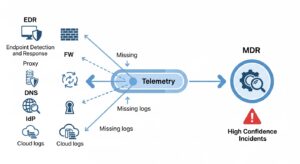

MDRサービスが高度な脅威検出と分析を実現する根幹をなすのが、「テレメトリ」と呼ばれるデータです。

テレメトリとは、エンドポイント、ネットワーク、クラウド環境など、ITインフラの様々な構成要素から収集される、システムの状態や動作に関する遠隔測定データを指します。この膨大かつ多様なデータをリアルタイムで収集・分析することで、巧妙化するサイバー攻撃の痕跡を繋ぎ合わせ、インシデントの全体像を可視化します。

質の高いテレメトリがなければ、MDRの専門家(SOCアナリスト)は十分な分析ができず、脅威の見逃しや調査の遅延に繋がります。

効果的なMDR運用のためには、複数のレイヤーからログやデータを収集し、相関分析できる環境が重要です。最低限、以下の4つのソースからのデータ提供は必須と考えましょう。

膨大なテレメトリデータを効果的に活用するため、収集・保管では以下の点に注意が必要です。

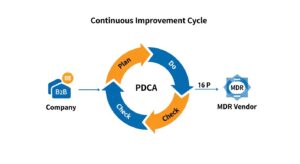

MDRは、一度情報を渡して終わりではありません。導入後の継続的な情報共有と連携こそが、セキュリティ運用を成功に導く最も重要な要素です。IT環境やビジネスの変化をリアルタイムで共有し続けることで、MDRは組織の「生きた」防御システムとして機能します。

新しいシステムの導入や組織改編など、企業のIT環境は日々変化します。これらの変更情報を速やかに共有しなければ、提供済みの情報セットはすぐに陳腐化してしまいます。定期的な情報更新のプロセスを確立し、環境の変化をMDRの監視・分析に反映させることが不可欠です。

被害を最小限に抑えるには、平時から連携体制を明確に定義しておくことが鍵となります。コミュニケーションの主要窓口やエスカレーションプロセスを文書化し、関係者間で共有しておきましょう。また、MDRから提示される復旧策を、社内関係部署が速やかに実行できる体制を整えることも重要です。

月次や四半期ごとに定例会を開催し、セキュリティ運用の状況を振り返る機会を設けることが推奨されます。検出されたアラートの傾向や対応時間などを確認し、MDRベンダーの専門的な知見を基に、自社のセキュリティ対策における弱点を客観的に把握し、再発防止に向けた具体的な対策を共に検討していきましょう。

MDRサービスは強力なソリューションですが、その効果は企業側の協力体制に大きく依存します。MDRを単なる外部委託先ではなく、自社のセキュリティチームを拡張する「パートナー」として捉え、協働する姿勢が求められます。

成功の鍵は、本記事で解説した「情報セット」を正確かつ網羅的に、そして継続的に提供することです。コンテキスト情報を共有することで、MDRベンダーは無数のアラートの中から真の脅威を的確に見つけ出し、迅速な原因特定と復旧支援が可能になります。

これからMDRを導入する企業は、準備段階でこれらの情報セットを整理することで、スムーズな運用開始と高い投資対効果が期待できます。すでにMDRを運用中の企業も、情報提供体制を見直し連携を深化させることで、期待通りの成果を引き出せるはずです。継続的な情報共有を通じてパートナーシップを強化し、巧妙化するサイバー攻撃に立ち向かう強固なセキュリティ体制を構築していきましょう。

記載されている内容は2026年02月20日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...