フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月20日

1分でわかるこの記事の要約 ✔ NDR運用の精度低下やインシデント対応の遅延は、ネットワークログの欠損が根本原因です。 ✔ ログ欠損は、機器リソース、ネットワーク転送、コレクター性能、プロトコル特性の4つの主要な原因で発 […]

目次

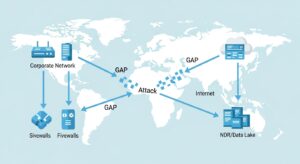

NDR(Network Detection and Response)を導入してセキュリティを強化したはずが、「脅威検知の精度が上がらない」「インシデント対応に時間がかかる」といった課題に直面していませんか?その根本原因は、NDRの分析基盤となるネットワークログの「ログ欠損」にあるかもしれません。

ログ欠損は、セキュリティ運用のサイレントキラーとも呼ばれ、見過ごすと重大なセキュリティリスクに繋がります。本記事では、NDR運用を成功させるための根幹であるログ収集設計に焦点を当て、ログ欠損の4つの主な原因から具体的な対策、そしてSIEM連携の効果を最大化するポイントまでを網羅的に解説します。

NDR運用の成否は、収集するデータの品質と網羅性に大きく依存します。特にネットワーク機器から得られるログは、セキュリティの異常を検知するための最も重要な情報源です。

NDRは、ネットワークトラフィック全体を監視・分析し、従来の方法では検知困難な未知の脅威や内部不正を発見します。この脅威検知の基盤となるのが、ルーター、スイッチ、ファイアウォールなどから収集されるSyslog、NetFlow、IPFIXといった多様なログデータ(Telemetryデータ)です。

NDRはこれらのデータをリアルタイムに分析し、通信の異常パターンや不審な振る舞いを検知します。

ログがなければ、NDRは何も見ることができず、その真価を発揮できません。

もし、この重要なネットワークログに欠損が発生した場合、最も深刻な問題は脅威の「見逃し」です。攻撃の兆候を示すログがなければ、NDRは異常を検知できず、サイバー攻撃の侵入や被害拡大を許してしまいます。

また、インシデント発生時の原因調査も困難になります。ログの整合性が失われると、攻撃経路や活動内容の追跡ができず、インシデント対応が大幅に遅延するリスクが高まります。データ損失は、セキュリティ運用の信頼性を根本から揺るがす致命的な欠陥なのです。

多くの企業では、NDRとSIEM(Security Information and Event Management)を連携させ、複数製品のログを統合・相関分析しています。この連携を成功させる上でも、元となるTelemetryデータの品質は極めて重要です。

ログに欠損や遅延があると、SIEMでの相関分析の精度が著しく低下します。例えば、NDRが検知した不審な通信と、同時刻のActive Directoryの認証失敗ログを突き合わせることで、ブルートフォース攻撃を特定できるかもしれません。しかし、どちらかのログが欠損していれば、この分析は成立しません。

データ品質の高いログを安定的に収集することは、SOCやCSIRTの運用負荷を軽減し、迅速な意思決定を支援する上で不可欠です。

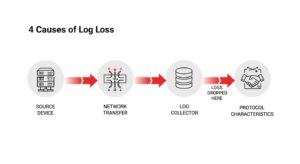

ログ欠損は、単一の原因ではなく、ログの生成から収集、保管までの様々な段階で発生します。効果的な対策を講じるには、まず問題の発生箇所を正確に把握することが重要です。

ログを生成・送信するネットワーク機器自体が原因となるケースです。

生成されたログは、ネットワークを経由してログコレクターに転送されますが、この経路に問題があるとログは失われます。特に、業務トラフィックとログ転送が同じ帯域を共有している場合、ネットワークが輻輳(ふくそう)するとパケットロス(パケット破棄)が発生しやすくなります。UDPプロトコルは再送する仕組みがないため、ネットワークの不安定さが直接的なデータ損失に繋がります。

受信側であるログコレクターやSIEMの処理能力不足もログ欠損の原因です。

ログ転送に広く使われるSyslogは、デフォルトでUDP(User Datagram Protocol)を使用します。UDPは高速ですが、到達確認や再送制御の仕組みを持たない「コネクションレス型」プロトコルです。そのため、ネットワーク経路上でパケットロスが発生しても検知できず、ログは静かに失われます。NetFlowやIPFIXも同様にUDPベースのため、同じリスクを抱えています。

ログ欠損の原因を理解した上で、次は具体的な対策です。送信元、転送経路、受信側の各ポイントで信頼性を高めるアプローチが必要です。

まず、ログ発生源であるネットワーク機器の設定を見直します。機器の負荷(CPU、メモリ使用率)を監視し、常に高い場合はリソース増強やリプレースを検討しましょう。

その上で、NDRの脅威検知やインシデント対応に必要なログレベルを精査し、不要なデバッグログの出力を抑制してログ総量をコントロールします。また、機器の送信バッファサイズを調整し、一時的なログの急増に対応できるように設定することも有効です。

ログ転送の信頼性を確保するため、ネットワーク経路の設計が非常に重要です。

将来的なログ量増加を見越した適切なサイジングが最も重要です。収集対象の機器数やログ生成レート(EPS)から、十分なマージンを持たせたCPU、メモリ、ストレージを選定します。

大規模環境では、複数台のコレクターで負荷分散を行うアーキテクチャが有効です。ストレージには、書き込み性能(IOPS)が高い高速なSSDを採用するなどの対策で、書き込みのボトルネックを解消します。

ログ収集基盤は、構築後の継続的な監視が不可欠です。コレクターのパフォーマンスや各機器からのログ受信状況をリアルタイムで監視する仕組みを導入しましょう。

「特定の機器から5分以上ログが届かない場合にアラートを発する」といった設定により、ログ欠損の発生を早期に検知し、迅速な対応が可能になります。定期的なレビューと改善プロセスの実施が、信頼性の高いログ管理基盤を維持する鍵です。

高品質なログ収集基盤が整って初めて、NDRとSIEMの連携はその真価を発揮します。

NDRが検知した「内部サーバーが不審な海外IPと通信を開始した」といったアラートをSIEMに取り込みます。SIEMが持つプロキシ、ファイアウォール、エンドポイント等のログと突き合わせることで、「どのユーザーが、どの端末で、どのアプリを使い、不審な通信を発生させたか」といったインシデントの全体像を迅速に可視化できます。

SIEMに集約された多様なTelemetryデータは、より高度な異常検知ルールの作成に活用できます。例えば、NetFlowの情報を時系列で分析し、平常時の通信パターンを学習させ、そこから大きく逸脱する通信(深夜の大量データ送信など)を異常として検知するカスタムルールを作成できます。これにより、巧妙な内部脅威を捉えるチャンスが広がります。

ログ欠損のない、整合性のとれたデータ基盤は、SOCやCSIRTのインシデント対応プロセスを劇的に効率化します。調査に必要なログがすべて揃っているため、原因究明や影響範囲の特定にかかる時間が大幅に短縮され、被害拡大前に対策を講じることが可能になります。

本記事では、NDR運用を成功させるためのログ収集設計、特にログ欠損対策に焦点を当てて解説しました。ログ欠損は、ネットワーク機器、転送経路、受信側システム、プロトコルなど、様々な要因で発生します。

これらの原因を正しく理解し、以下の多角的な対策を講じることが不可欠です。

高品質なTelemetryデータを安定的に収集する基盤は、NDRの脅威検知精度を高めるだけでなく、SIEMと連携した高度な相関分析を可能にし、組織全体のインシデント対応能力を飛躍的に向上させます。本記事を参考に、自社のセキュリティ運用の根幹となるログ管理基盤を見直し、より堅牢な体制を構築してください。

Q1: SyslogのUDP転送では、ログ欠損は完全に避けられないのでしょうか?

A1: UDPプロトコルの特性上、ネットワークのパケットロスによるデータ損失は避けられません。しかし、ログ転送用の帯域を十分に確保する、ネットワーク機器の負荷を適正に保つといった対策でリスクを低減できます。より確実に欠損を防ぐには、記事中で解説したTCP(Syslog over TCP)や、信頼性の高いメッセージングキュー(例: Fluentd)の利用を強く推奨します。

Q2: NetFlowやIPFIXといったフロー情報の収集で特に注意すべき点は何ですか?

A2: フロー情報はデータ量が膨大になる傾向があるため、コレクターの処理性能とストレージ容量のサイジングが特に重要です。また、サンプリングレートの設定にも注意が必要です。レートを高くしすぎると機器に過大な負荷がかかり、低くしすぎると短時間の攻撃を見逃す可能性があります。監視要件とリソースのバランスを考慮して、適切なレートを設定することが重要です。

Q3: 小規模な環境でも、ログ転送経路の冗長化は必要ですか?

A3: システムの重要性やコンプライアンス要件によりますが、事業継続に影響を与える重要なシステムを監視対象とする場合、冗長化を推奨します。コスト的に完全な冗長化が難しい場合でも、ログコレクターを仮想マシンで稼働させ、ハイパーバイザーのHA(High Availability)機能を利用するなどの工夫で、耐障害性を高めることが可能です。リスクとコストを評価し、自社に合ったレベルの対策を講じることが大切です。

記載されている内容は2026年02月20日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...