フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月20日

1分でわかるこの記事の要約 XDRは複数のセキュリティ製品からのテレメトリーを集約し、攻撃の連鎖を可視化するソリューションです。 従来のEDRやSIEMと比較して、エンドポイント、ネットワーク、クラウドなど広範な領域を監 […]

目次

XDRの導入を成功させるには、まずその概念と従来のセキュリティ対策との違いを正しく理解することが重要です。XDRがどのように攻撃の連鎖を明らかにするのか、その仕組みを見ていきましょう。

XDRは「Extended Detection and Response」の略で、直訳すると「拡張された検知と対応」を意味します。その名の通り、従来のセキュリティ対策の範囲を拡張し、より広範な領域を監視・分析するソリューションです。

よく比較されるEDRやSIEMとの違いは以下の通りです。

簡単に言えば、XDRはEDRの深い分析能力を、ネットワークやクラウドなど組織全体に拡張したソリューションと位置づけられます。

標的型攻撃やランサムウェア攻撃は、単一の事象で完結しません。攻撃者は、①フィッシングメールで侵入し、②マルウェアを実行、③権限を奪い、④内部で感染を広げ(ラテラルムーブメント)、⑤情報を盗む、といった複数のステップを踏みます。この一連の流れが「攻撃の連鎖」です。

従来の対策では、各製品のアラートが「点」として散在し、関連性を把握するのが困難でした。攻撃の連鎖を可視化できなければ、マルウェアを駆除しても侵入経路や他の被害箇所が不明なままとなり、攻撃の再発を許してしまいます。

攻撃の全体像を把握してこそ、根本原因の特定から封じ込め、根絶、復旧といった一連のインシデントレスポンスを効果的に実行できるのです。

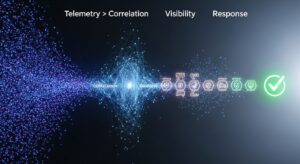

XDRが攻撃の連鎖を可視化する上で核となるのが、「テレメトリー」の収集と「相関分析」です。

XDRの核心技術

XDRは、あらかじめ定義された「相関ルール」に基づき、無数のイベントから危険な攻撃の連鎖を自動的に抽出します。これにより、人手では見逃しがちな巧妙な攻撃の兆候も捉えることが可能になるのです。

XDRの性能は、収集するテレメトリーの質と量に大きく依存します。攻撃の連鎖を正確に可視化するために、特に重要なデータソースを解説します。

相関分析の出発点となるのが、PCやサーバーなどエンドポイントから得られるテレメトリーです。攻撃の最終段階はエンドポイント上で行われるため、ここでの詳細な監視は不可欠です。

エンドポイントのテレメトリーは、「何が起こったか」を最も詳細に記録する、XDRの土台です。

EDRエージェントを導入できないIoT機器への攻撃や、EDRを回避する高度な攻撃には、ネットワーク全体の通信を監視するNDR (Network Detection and Response)のテレメトリーが有効です。

EDRが検知した端末の不審なプロセスが、ネットワークを通じて他の端末へ感染を広げようとしている(横展開)といった状況を即座に把握できるのが、NDR連携の大きなメリットです。

AWS、Azure、Microsoft 365などのクラウドサービスは、今や攻撃者の主要ターゲットです。クラウド環境の監視は現代のセキュリティ対策に欠かせません。

特に侵害されたID(アカウント)は、データ窃取への最短経路です。XDRでオンプレミスとクラウドの情報を統合分析することで、環境をまたがる複雑な攻撃の連鎖も可視化できます。

上記に加えて、以下のソースからのテレメトリーも分析の精度を高めます。

優れたテレメトリーを収集しても、分析するための相関ルールが貧弱ではXDRの価値は半減します。効果的なルール設計と運用のポイントを解説します。

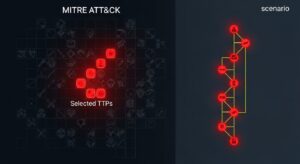

ルール作成には、攻撃者の戦術・技術を体系化した「MITRE ATT&CKフレームワーク」の活用が非常に有効です。

例えば、「認証情報へのアクセス」という戦術に対し、「①エンドポイントで認証情報への不審なアクセスが発生し(EDR)、かつ、②直後に未知のIPへ大量のデータが送信された(NDR)」というように、攻撃シナリオに基づいたルールを作成します。これにより、単一のアラートよりもはるかに高い精度で脅威を検出できます。

強力なルールは、正常な業務活動を誤って脅威と判定する「誤検知」を引き起こすことがあります。誤検知が多発すると、セキュリティ担当者は疲弊し、本当の脅威を見逃す原因になりかねません。

これを防ぐには、相関ルールの継続的なチューニングが不可欠です。自社の環境に合わせて、特定のIPアドレスやユーザーを除外リストに追加するなど、きめ細かな調整がXDR運用の成功の鍵を握ります。

XDRの「R」、すなわちレスポンス(対応)も重要な機能です。脅威検出後、いかに迅速に対応できるかが被害を最小限に抑える鍵となります。

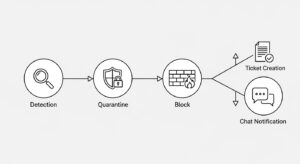

多くのXDRはSOAR (Security Orchestration, Automation, and Response)に近い機能を持ち、対応を自動化できます。例えば、インシデント検知時に「①該当端末をネットワークから自動隔離 → ②不審なプロセスを強制終了 → ③SOCチームに通知」といった一連のアクションを自動実行し、被害の拡大を即座に防ぎます。

自社に最適なXDRソリューションを導入し、効果を最大化するための選定ポイントを紹介します。

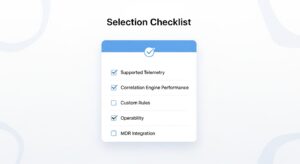

まず、自社が利用している主要なセキュリティ製品やクラウドサービスからテレメトリーを収集できるかを確認しましょう。特に、エンドポイント(EDR)、ネットワーク(NDR)、クラウド、メールは必須項目です。また、他社製品とも連携しやすい「オープンなXDR」かどうかも、将来的な拡張性を左右する重要な視点です。

ベンダーが提供する脅威インテリジェンスの質、AIによる未知の脅威の検出能力、そして自社の環境に合わせて相関ルールを柔軟にカスタマイズできるかを確認しましょう。PoC(概念実証)を通じて、実際の環境でどの程度の精度で脅威を検出できるかを検証することが強く推奨されます。

XDRの運用には高度なスキルを持つセキュリティ人材が必要です。24時間365日の監視体制を自社で構築するのが難しい場合は、専門ベンダーに運用を委託するMDR (Managed Detection and Response)サービスの利用が有効です。人材不足を補い、専門家による高度な脅威分析と対応支援を受けられます。

サイバー攻撃が巧妙化する現代において、断片的なアラートを追うだけのセキュリティ監視は限界です。XDRは、エンドポイント、ネットワーク、クラウドなど複数の領域からテレメトリーを集約し、相関分析によって「攻撃の連鎖」を可視化することで、この課題に対する明確な答えを示します。

XDRの効果を最大限に引き出すには、自社の環境を理解し、どこからどのようなテレメトリーを収集すべきかを戦略的に設計することが不可欠です。特に、エンドポイント(EDR)の深い可視性とネットワーク(NDR)の広い可視性の組み合わせは、巧妙な攻撃を見抜く上で極めて重要です。

これからXDR導入を検討する方は、まず自社のセキュリティ監視においてどの領域のテレメトリーが不足しているかを把握することから始めましょう。それが、真に効果的なサイバーセキュリティ対策を実現するための第一歩となるはずです。

Q1: XDRとSIEMはどちらを導入すべきですか?

A1: 目的によって異なります。コンプライアンス対応やログの長期保管が主目的であればSIEM、リアルタイムの高度な脅威検出と迅速なインシデントレスポンスを最優先するならXDRが適しています。XDRで検知したアラートをSIEMに連携させるなど、両者を補完的に利用することも可能です。

Q2: 中小企業でもXDRは必要ですか?

A2: 攻撃の対象は企業規模を問いません。むしろ、セキュリティ人材が限られる中小企業こそ、XDRによる脅威検出の自動化や運用効率化のメリットは大きいと言えます。近年は、MDRサービスと組み合わせた中小企業向けのXDRソリューションも増えています。

Q3: XDRの導入にはどれくらいのコストがかかりますか?

A3: コストは監視対象のエンドポイント数、データ量、選択するベンダー、MDRサービスの利用有無などによって大きく変動します。複数のベンダーから見積もりを取り、自社の予算と必要な機能のバランスを考慮することが重要です。製品価格だけでなく、運用コストも含めた総所有コスト(TCO)で評価しましょう。

記載されている内容は2026年02月20日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...