フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月20日

1分でわかるこの記事の要約 EDRアラートの「優先度付け(トリアージ)」は、鳴りやまない通知に追われる「アラート疲れ」を解消し、運用を成功させる鍵となります。 「業務影響」と「リスク」という2つの評価軸を基に、アラートを […]

目次

EDRの導入は、サイバー攻撃対策における大きな一歩です。しかし、その運用段階で多くの組織が壁にぶつかります。ここでは、なぜアラートの優先度設計がセキュリティ運用において極めて重要なのか、その理由を掘り下げていきます。

EDR(Endpoint Detection and Response)は、PCやサーバーといったエンドポイントの挙動を詳細に監視し、不審なアクティビティを検出する強力なソリューションです。その仕組み上、OSの正常な動作や管理ツールによる挙動まで含めた膨大な情報を収集・分析します。これにより、従来のアンチウイルス製品では見つけられなかった未知の脅威を検知できる反面、アラート数が爆発的に増加します。

これらのアラートには、緊急対応が必要な本物の脅威だけでなく、「誤検知」や「過剰検知」も多数含まれます。膨大なアラートを一つひとつ詳細に調査していては、時間がいくらあっても足りません。この状態が続くと、担当者は精神的に疲弊し、いわゆる「アラート疲れ」に陥ります。結果として、集中力や判断力が低下し、多数のアラートに埋もれた本当に危険なインシデントの兆候を見逃すリスクが高まるのです。

アラートの優先度を定めず、場当たり的な対応を続けることは、運用が非効率になるだけでなく、深刻なビジネスリスクを引き起こします。例えば、致命的なランサムウェア攻撃の初期段階を示すアラートが、他の重要度の低いアラートに紛れて対応が遅れた場合、数時間の遅れが事業継続を揺るがす甚大な被害につながる可能性があります。

また、セキュリティ担当者のリソースは有限です。重要でないアラートの調査に時間を費やすことで、本来注力すべき脆弱性管理やセキュリティポリシーの改善といった、より戦略的な対策がおろそかになり、組織全体のセキュリティレベルが低下します。これは、専門知識を持つ貴重な人材の離職につながる可能性も否定できません。

明確な基準に基づいたアラートの優先度設計を導入すれば、これらの課題は大きく改善されます。対応すべき脅威が明確になり、限られたリソースを最重要インシデントに集中させることができます。これにより、脅威の検出から初動対応までの時間を大幅に短縮し、被害の拡大を最小限に抑えることが可能になります。

特に、インシデント対応の初期段階で行う「Containment(封じ込め)」、すなわち感染端末のネットワーク隔離といった措置はスピードが命です。優先度の高いアラートには即座に封じ込めを実行するなど、明確なインシデント対応フローを確立できます。

さらに、優先度付けはSOC(Security Operation Center)やCSIRTといった専門チームの運用負荷を劇的に軽減します。トリアージによって分析対象が絞られ、アナリストはより高度な分析や、潜伏する脅威を能動的に探し出す「脅威ハンティング」のようなプロアクティブな活動に時間を割けるようになります。

効果的なトリアージを実現するには、客観的で一貫性のある評価基準が必要です。ここでは、中核となる「業務影響」と「リスク」という2つの評価軸を用いたフレームワークを解説します。

EDRアラートの緊急度は、技術的な脅威レベルだけでなく、ビジネスに与える影響を考慮することが不可欠です。

アラートが発生したエンドポイントやシステムが侵害・停止した場合に、事業活動にどれだけ深刻な影響が及ぶかという度合いです。例えば、基幹システムのサーバーと一般社員のPCでは、同じ脅威でもビジネス上の重要度は全く異なります。事前にIT資産の重要度(高・中・低)を定義しておき、サーバーの役割や利用ユーザーの役職といった情報から影響度を判断できるように準備することが重要です。

検出された事象そのものが持つ脅威の深刻度や、攻撃の確からしさを示します。例えば、既知のランサムウェアの活動を示すアラートはリスク「高」と判断できます。一方、正常な管理作業の可能性も否定できないPowerShellスクリプトの実行などは、リスク「中」や「低」と判断されるかもしれません。この評価には、EDRが提供する脅威インテリジェンスやAIスコア、MITRE ATT&CKフレームワークとのマッピング情報などが役立ちます。

「業務影響」と「リスク」の2軸を組み合わせた評価マトリクスを作成します。これは、アラートの優先度を視覚的に理解し、判断基準を組織内で共有するための強力なツールです。

縦軸に「業務影響(高・中・低)」、横軸に「リスク(高・中・低)」を設定した3×3の表を作成し、各マス目に該当する対応レベル(例:P1-緊急, P2-重要)と対応方針(例:即時対応, 24時間以内に調査)を定義します。

| リスク:低 | リスク:中 | リスク:高 | |

|---|---|---|---|

| 業務影響:高 | レベル2: 翌日対応 | レベル1: 即時対応 | レベル1: 即時対応 |

| 業務影響:中 | レベル3: 様子見 | レベル2: 翌日対応 | レベル2: 翌日対応 |

| 業務影響:低 | レベル3: 様子見 | レベル3: 様子見 | レベル2: 翌日対応 |

例えば、「業務影響:高」かつ「リスク:高」のアラートは最優先の「緊急(Critical)」インシデントです。逆に「業務影響:低」かつ「リスク:低」のアラートは「様子見(Low)」とします。このマトリクスが、日々のEDR運用における羅針盤となります。

フレームワークを基に、アラートを「即時対応」「翌日対応」「様子見」の3段階に分類する具体的な判断基準とアクションプランを解説します。

ビジネスへのインパクトが極めて大きく、放置すれば甚大な被害につながる可能性が非常に高い、最も緊急度の高いアラートです。他の業務を中断してでも直ちに対応を開始します。

判断基準:「業務影響:高」かつ「リスク:高」

具体例:

アクション:直ちにインシデント対応フローを発動。EDRの機能で対象エンドポイントをネットワークから隔離(Containment)し、被害拡大を防止。同時にCSIRTや経営層へエスカレーションします。

直ちに事業停止にはつながらないものの、脅威の可能性が否定できず、放置すれば大きな問題に発展しかねないアラートです。計画的に調査を進めます。

判断基準:「業務影響」か「リスク」のどちらかが「中」以上

具体例:

アクション:担当者を割り当て、翌営業日までに調査を開始。本物の脅威であればレベル1へ格上げし、誤検知であれば再発防止のためEDRのチューニングを検討します。

業務影響・リスクともに「低」と判断されるアラートです。直接的な脅威となる可能性は低いですが、大きな攻撃の予兆である可能性も考慮します。

判断基準:「業務影響:低」かつ「リスク:低」など

具体例:

アクション:一件ずつの詳細調査はせず、監視対象として記録。週次や月次でレポートを確認し、同様のアラートの多発や傾向の変化を分析します。異常な増加が見られた場合は、根本原因を調査します。

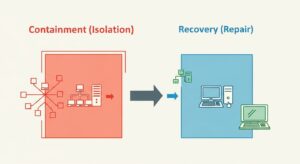

Containment(封じ込め)は、インシデント直後の応急処置です。目的は被害拡大の防止であり、スピードが最優先されます。代表的なアクションは「ネットワーク隔離」です。

一方、Remediation(修復・復旧)は、封じ込め後に行う根本的な解決策です。脅威を完全に排除し、システムを正常な状態に戻すことを目的とします。マルウェアの完全駆除や脆弱性へのパッチ適用などが含まれ、慎重な作業が求められます。

高性能なEDRでも誤検知はゼロにできません。特に導入初期は、自社環境特有のツールが不審な挙動として検出されがちです。この「ノイズ」を放置すると、担当者の疲弊を招き、重要なアラートを見逃す原因になります。

EDRの継続的なチューニングは、運用負荷の軽減に不可欠です。誤検知と判断したアラートは、原因を分析し、特定のファイルパスやプロセス名などを検出対象から除外するルールを作成します。業務で使う管理スクリプトなどは積極的にホワイトリストへ登録しましょう。

24時間365日体制での監視を自社リソースだけで実現するのは困難です。夜間や休日の対応遅れは致命的な結果を招きかねません。

このような課題には、MDR(Managed Detection and Response)のような専門家によるアウトソーシングサービスの活用が有効です。経験豊富なアナリストが24時間体制でEDRアラートを監視・分析・トリアージし、誤検知のフィルタリングから具体的な対処法のアドバイス、遠隔での封じ込めまで代行してくれる場合もあります。これにより、自社の担当者はより戦略的な業務に集中できます。

EDRから発せられる大量のアラートに振り回される日々から脱却するには、戦略的なアプローチが不可欠です。その核となるのが、本記事で解説した「業務影響」と「リスク」を軸としたアラートの優先度設計(トリアージ)です。

すべての警報に同じ熱量で対応するのではなく、「即時対応」「翌日対応」「様子見」という明確な基準を設けることで、限られたリソースを最重要インシデントに集中できます。これにより、インシデント対応の迅速化と被害の最小化、そして担当者の「アラート疲れ」軽減が可能になります。

まずは自社のIT資産の重要度を整理し、評価マトリクスを作成することから始めてみてください。必要であればMDRのような外部の専門家の力も借りながら、巧妙化するサイバー攻撃に負けない堅牢なセキュリティ体制を築き上げていきましょう。

A1: 最も重要なのは、「判断基準の一貫性」と「スピード」です。事前に「業務影響」と「リスク」に基づいた明確な評価マトリクスを定義し、誰が対応しても同じ基準で判断できる体制が不可欠です。その上で、緊急度の高いアラートには、Containment(封じ込め)などの初動対応をいかに迅速に実行できるかが鍵となります。

A2: まず、社内のIT資産をリストアップし、事業における役割を整理します。「停止した場合の売上損失額」「顧客への影響範囲」「代替手段の有無」といった観点から、資産を「高」「中」「低」の3段階で格付けします。この評価は、情報システム部門だけでなく、各事業部門の意見も取り入れながら行うことが重要です。

A3: 専門のCSIRTがない場合でも、インシデント発生時の対応体制をあらかじめ決めておくことが重要です。通常は、EDRを管轄する情報システム部門やセキュリティ担当者が一次対応を担います。そして、アラートの緊急度に応じて、関連部署の責任者や経営層に報告するエスカレーションフローを明確にしておく必要があります。誰が司令塔となり、誰がどの役割を担うのかを事前に定義することが、混乱を防ぎます。

記載されている内容は2026年02月20日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...