フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月18日

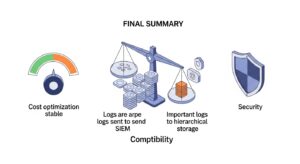

1分でわかるこの記事の要約 ✔SSE導入でログが急増し、SIEMコスト増大や運用負荷、脅威見逃しのリスクが生じる問題。 ✔本記事では「リスクベースのログ取捨選択」でコストとセキュリティを両立する具体的な方法を解説。 ✔イ […]

目次

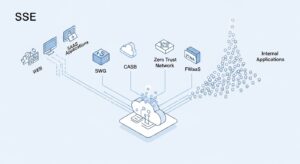

SSEの導入によってログが急増する背景には、そのアーキテクチャの特性があります。従来の境界型防御とは異なり、SSEはユーザーやデバイスがどこからアクセスしても、クラウドサービスや社内リソースへの通信をすべて可視化し、制御します。これはゼロトラストの「決して信頼せず、常に検証する」という原則を実現するために不可欠な仕組みです。

SSEは、SWG(Secure Web Gateway)、CASB(Cloud Access Security Broker)、ZTNA(Zero Trust Network Access)、FWaaS(Firewall as a Service)といった複数のセキュリティ機能の集合体です。

これらの機能が連携し、あらゆる通信を監視対象とすることで、膨大な量のテレメトリーデータ、すなわちログが生まれるのです。

この豊富なテレメトリーは、脅威検知やインシデント調査の精度を高める上で非常に価値のある情報源です。しかし、すべてのログを無条件にSIEMへ転送することは、新たな課題を生む原因となります。

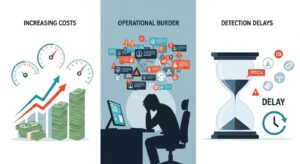

SSEが生成するログは宝の山ですが、すべてをSIEMに取り込む戦略は多くの場合、得策ではありません。その理由は大きく分けて3つあります。これらの課題を理解することが、効果的なログ連携ポリシーを策定する第一歩となります。

多くのSIEM製品(例:Splunk, Microsoft Sentinel)の料金体系は、1日あたりのログ取り込みデータ量やストレージ容量に基づいています。SSEから出力されるすべてのログをSIEMに連携させると、ライセンスコストが指数関数的に増加する可能性があります。特に、脅威度が低い通信の成功ログなどまで転送してしまうと、費用対効果は著しく低下し、重要なセキュリティ予算を圧迫しかねません。

ログの量が増えれば、それに比例してSIEMが生成するアラートの数も増加します。しかし、その多くは緊急性の低いノイズ(誤検知や過検知)である可能性が高いのが実情です。セキュリティ監視を行うSOC(Security Operation Center)のアナリストは、大量のアラートの中から本当に対応が必要なインシデントを見つけ出す作業に追われ、「アラート疲れ」に陥ってしまいます。この状態が続くと、分析の質が低下し、重大な脅威の兆候を見逃すリスクが高まります。

SIEMの真価は、複数ソースのログを横断分析し、巧妙な攻撃の兆候をリアルタイムで検知することにあります。しかし、分析対象のデータ量が過剰になると、クエリの実行や相関分析に時間がかかり、脅威検知のリアルタイム性が損なわれる恐れがあります。また、インシデント発生後の調査(フォレンジック)においても、ノイズの多いデータの中から原因究明に必要な情報を探し出すのに多大な時間を要し、結果としてインシデント対応の初動が遅れるという事態を招きかねません。

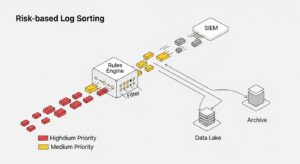

では、具体的にどのような基準でログを取捨選択すればよいのでしょうか。重要なのは、「リスクベースのアプローチ」でセキュリティ上の価値に基づいて優先順位を付けることです。ここでは、そのための具体的な選定基準を3つのカテゴリに分けて解説します。

ログ取捨選択の基本は、自社のセキュリティポリシーに基づき、「何を守るべきか」「どのような脅威が想定されるか」を明確にすることです。その上で、各ログが「インシデントの検知・対応にどれだけ貢献するか」という観点で価値を評価し、SIEMへ連携するログの優先順位を決定します。このポリシーは、新たな脅威やビジネス環境の変化に応じて継続的に見直していくことが重要です。

最も優先度が高いのは、脅威を直接示す、あるいはインシデントの兆候となる可能性が極めて高いログです。これらはリアルタイムでの監視と即時アラートが不可欠であり、必ずSIEMに連携すべき情報です。

セキュリティインシデントに直結するログの例

次に優先すべきは、業界規制や法的要件(例:PCI DSS, GDPR, 個人情報保護法など)によって保存・監視が義務付けられているログです。これらはインシデント発生時の証跡として、また定期的な監査に対応するためにも必要となります。

コンプライアンス/監査要件で必要なログの例

リアルタイムでのアラートは不要ですが、インシデント発生後の詳細調査や、潜在的な脅威を能動的に探し出す「脅威ハンティング」において価値を持つログも存在します。

脅威ハンティング/調査で価値のあるログの例

これらのログはデータ量が膨大になる傾向があるため、すべてをSIEMに送るとコストを圧迫します。そのため、SIEMとは別の安価なストレージに保管し、必要に応じて分析するアーキテクチャを検討することが効果的です。

ログの取捨選択方針が決まったら、それを実現するための技術的な仕組みを設計します。コストとパフォーマンスを両立させるためには、ログの特性に応じた適切な管理が重要です。

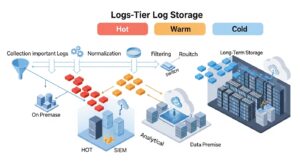

ログデータを価値とアクセス頻度に応じて3つの階層に分類し、それぞれに適したストレージに保管する「Hot/Warm/Coldアーキテクチャ」は非常に有効です。

このアーキテクチャにより、SIEMの負荷とコストを最小限に抑えつつ、すべてのログの可視性を確保できます。

ログの取捨選択を効率的に行うには、各ベンダーが提供するフィルタリング機能を最大限に活用することも重要です。

これらの機能を組み合わせることで、自社のポリシーに基づいたきめ細やかなログ連携を実現できます。

SSEのログ分析をさらに高度化するには、エンドポイントを監視するEDR(Endpoint Detection and Response)との連携が鍵となります。SSE(ネットワーク)とEDR(エンドポイント)の情報をXDR(Extended Detection and Response)プラットフォームで統合分析することで、攻撃の全体像(キルチェーン)をより正確に可視化できます。これにより、単一のログでは判断できない高度な脅威も検知可能になります。

SSEログの取捨選択とSIEM連携の最適化は、単なるコスト削減や運用効率化に留まりません。これは、ゼロトラストアーキテクチャを継続的に改善・成熟させていくための重要なプロセスです。

収集・分析したログは、アクセス制御ポリシーの有効性を評価するための貴重なフィードバックとなります。「どのユーザーが、どのリソースに、どうアクセスしているか」を可視化することで、現状のポリシーが適切かを見直すことができます。

将来的には、UEBA(User and Entity Behavior Analytics)のような高度な技術と組み合わせ、内部不正の兆候を検知するなど、よりプロアクティブな対策へと発展させることが可能です。SSEログは、ゼロトラストという終わりのない旅を続けるための羅針盤となるのです。

A1: Warm/Coldアーキテクチャの考え方に基づき、安価なクラウドストレージ(Amazon S3, Azure Blob Storageなど)の活用を推奨します。特に長期保管が目的なら、アーカイブ専用の低コストなストレージが効果的です。重要なのは、ただ保管するだけでなく、必要時に迅速に検索・分析できる体制を整えておくことです。

A2: いいえ、定期的な見直しが不可欠です。サイバー攻撃の手法は常に進化し、ビジネス環境も変化します。最低でも半期に一度、あるいは新たな脅威情報やシステム変更があったタイミングで、現在のログ連携ポリシーが適切かどうかを評価し、最適化していくアプローチが求められます。

A3: はい、あります。多くのSOCサービスやMDR(Managed Detection and Response)サービスを提供するベンダーは、高度な分析スキルと脅威インテリジェンスを保有しています。自社に専門人材が不足している場合は、こうした外部サービスの活用も有効な選択肢です。

SSEの導入はゼロトラスト実現の強力な武器ですが、その効果を最大限に引き出すには、生成される膨大なログを戦略的に管理することが不可欠です。すべてのログをSIEMに送るアプローチは、コストと運用負荷を増大させ、かえってセキュリティレベルを低下させるリスクがあります。

重要なのは、リスクベースのアプローチに基づき、自社にとって本当に価値のあるログは何かを「取捨選択」することです。

それぞれの特性を見極め、「Hot/Warm/Cold」のような適切なアーキテクチャに配置することで、コストとセキュリティ効果のバランスを取ることが可能になります。

まずは自社のセキュリティポリシーとリスクを再評価し、SIEMに連携すべきログの優先順位付けから始めてみてください。SSEとSIEMの効果的な連携は、サイバー攻撃に対する防御力を高め、安全なビジネス環境を維持するための揺るぎない基盤となるでしょう。

記載されている内容は2026年02月18日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...