フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月18日

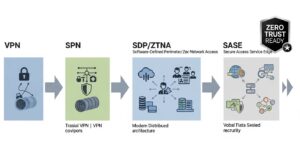

1分でわかるこの記事の要約 SDP(ソフトウェア定義境界)は、VPNの課題を解決し、社内アプリを安全に公開するゼロトラストの核心技術です。 従来の「接続してから認証」から「認証してから接続」へと転換し、最小特権の原則に基 […]

目次

SDPという言葉を初めて聞く方もいるかもしれません。SDPは「Software-Defined Perimeter」の略で、日本語では「ソフトウェア定義境界」と訳されます。これは、従来の物理的な境界線に依存するセキュリティモデルから脱却し、ソフトウェアによって動的な境界を形成する新しいネットワークセキュリティのアプローチです。

この章では、SDPの基本的な概念と、関連するゼロトラストやZTNAとの関係性、そして従来のVPNが抱える課題について詳しく見ていきましょう。

従来のVPNは、まず社内ネットワークに「接続」し、その後ユーザーIDとパスワードで「認証」するというプロセスが一般的でした。これは、一度トンネルを確立すると、ユーザーはネットワーク内部のリソースに広範にアクセスできてしまう可能性があり、セキュリティ上の大きな懸念となります。

対してSDPは、このプロセスを根本から覆します。SDPの基本思想は「認証してから接続」です。ユーザーはまず、社内ネットワークの外部にある認証基盤(SDPコントローラー)に対してアクセスを要求します。ここでユーザーの本人性(ID/パスワード、多要素認証など)と、使用しているデバイスの健全性(OSバージョン、セキュリティソフトの状態など)が厳格に検証されます。

この認証・認可プロセスをクリアしたユーザーに対してのみ、アクセスを許可された特定のアプリケーションへの暗号化された通信経路(トンネル)が動的に生成されます。つまり、ネットワーク全体ではなく、許可された「アプリ単位アクセス」のみが実現されるのです。

このアーキテクチャは、SDPコントローラー、SDPゲートウェイ、そしてユーザー端末にインストールされるクライアント(エージェント)の3要素で構成され、認可されていないユーザーからは、アプリケーションサーバーの存在そのものを隠蔽できるため、攻撃対象領域を劇的に縮小できます。

SDPについて調べると、必ずと言っていいほど「ZTNA(Zero Trust Network Access)」という言葉が登場します。結論から言うと、SDPとZTNAは、ゼロトラストの理念を実現するための具体的なソリューションとして、ほぼ同じ概念を指す言葉として使われています。

ゼロトラストとは、「何も信頼しない(Never Trust, Always Verify)」を原則とするセキュリティの考え方です。社内ネットワークの内側も外側も区別せず、すべてのアクセス要求を信頼できないものと見なし、その都度厳格な検証を行うことを基本とします。

SDP/ZTNAは、まさにこのゼロトラストをリモートアクセス環境で具現化する技術です。アクセスしようとするユーザーやデバイスが信頼できるかどうかを常に検証し、最小特権の原則に基づいて、業務に必要な最小限のアプリケーションへのアクセス権のみを付与します。したがって、SDPの導入は、ゼロトラストネットワーク構築への重要な第一歩と位置づけられています。

長年リモートアクセスの主流であったVPNですが、現代の働き方やIT環境にはそぐわない課題が浮き彫りになっています。

従来のVPNが抱える課題を解決するソリューションとして、なぜSDP/ZTNAが注目されているのでしょうか。ここでは、SDPを導入して社内アプリを公開することで得られる5つの具体的なメリットを解説します。

SDP導入の最大のメリットは、セキュリティレベルの飛躍的な向上です。VPN不要のアクセス環境を構築することで、まず「最小特権の原則」を徹底できます。ユーザーは、自身の業務に直接関係のある、認可されたアプリケーションにしかアクセスできません。これにより、万が一IDが漏洩したり、端末が乗っ取られたりした場合でも、被害を最小限に食い止めることが可能です。

さらに、SDPの「リソース隠蔽(クローキング)」機能は非常に強力な脅威対策となります。認証が完了するまで、アプリケーションサーバーはインターネットから完全に不可視な状態に保たれます。これにより、攻撃のリスクそのものを大幅に低減します。

SDPは、非常に柔軟で強力なアクセス制御ポリシーを設定できる点が特徴です。「誰が」というユーザー属性だけでなく、「どのデバイスから」「どの場所から」「どの時間帯に」といった多様なコンテキスト(状況)を組み合わせたポリシーベースの制御が可能です。

例えば、「経理部のAさんが、会社支給のセキュリティ対策済みPCから、平日の業務時間内にのみ、経理システムにアクセスできる」といった具体的なルールを簡単に設定できます。このようなアプリケーション単位でのきめ細かなアクセス制御は、社内システムの安全な利用に不可欠です。

セキュリティを強化すると利便性が損なわれる、というトレードオフは過去のものです。SDPは、ユーザー体験(UX)を大幅に向上させ、生産性向上にも貢献します。

ユーザーは、面倒なVPN接続の操作から解放され、SaaSのようにシームレスに社内アプリへアクセスできます。IDaaS(Identity as a Service)と連携してシングルサインオン(SSO)環境を構築すれば、利便性はさらに高まります。これにより、テレワークやBYOD(私物端末の業務利用)環境でも、快適かつ安全に業務を継続でき、働き方改革を力強く後押しします。

情報システム部門にとっても、SDP導入のメリットは計り知れません。物理的なVPN機器の購入や維持管理、複雑なネットワーク設定、頻繁なアクセス権限の見直しといった煩雑な業務から解放されます。

多くのSDPソリューションはクラウドサービスとして提供されており、管理コンソールから全社のアクセスポリシーを一元的に管理・可視化できます。運用負荷が劇的に軽減されるだけでなく、高価なVPN機器への投資も不要になるため、コスト削減にも繋がります。

現代の企業システムは、オンプレミスと複数のクラウドサービス(SaaS, IaaS)上にアプリケーションが分散するハイブリッド構成が一般的です。SDPは、こうした複雑な環境にも最適です。

場所を問わず、すべてのアプリケーションに対して一貫したセキュリティポリシーとアクセス制御を適用できるため、統一されたガバナンスを維持できます。また、SDPはSASE(Secure Access Service Edge)を構成する中核技術でもあり、導入は将来的なSASEへの移行を見据えた戦略的な一手とも言えます。

SDPのメリットを理解したところで、次に実際に導入を進める上での具体的な設計ポイントを4つのステップに分けて解説します。綿密な計画が、導入成功の鍵となります。

まず行うべきは、現状分析です。「通信速度が遅い」「セキュリティリスクが高い」「運用工数がかかりすぎている」など、VPN環境の課題を具体的に洗い出しましょう。

次に、SDPによる公開の対象とする社内アプリをリストアップします。すべてを一度に移行するのではなく、まずは利用頻度が高く、課題が顕著なアプリからスモールスタートするのが成功の秘訣です。

SDPの心臓部であるアクセス制御ポリシーを策定します。ここでは、「誰が(Who)」「どのデバイスから(What)」「いつ(When)」「どこから(Where)」「どのアプリケーションに(Which)」アクセスできるのかを具体的に定義していきます。

役職や部署に基づいたロールベースのアクセス制御(RBAC)を基本とし、さらにデバイスのセキュリティ状態(OSは最新か、ウイルス対策ソフトは稼働しているか等)をアクセスの条件に加えることが重要です。

SDPによるアクセス制御は、正確な本人確認が大前提です。そのため、認証基盤の強化は必須のステップです。既存のActive Directoryなどと連携しつつ、クラウド型のID管理サービスであるIDaaSを導入することを強く推奨します。

IDaaSでシングルサインオン(SSO)を実現し、さらにセキュリティの観点から絶対に欠かせない「多要素認証(MFA)」を導入しましょう。ID/パスワードに加えて、スマートフォンアプリによるプッシュ通知や生体認証などを組み合わせることで、不正アクセスを強力に防ぎます。

SDPは導入して終わりではありません。継続的な運用と監視がセキュリティレベルを維持・向上させます。誰が、いつ、どのアプリケーションにアクセスしたのかといった詳細なログを収集し、分析できる体制を構築しましょう。

多くのSDPソリューションには、アクセス状況を可視化するダッシュボード機能が備わっています。不審なアクセスといった異常なアクティビティを検知し、迅速に対応できるようにしておくことが重要です。

SDP/ZTNAは多くのメリットをもたらしますが、導入を成功させるためにはいくつかの注意点も理解しておく必要があります。また、多様なベンダーから提供されているソリューションをどう選定すればよいのか、そのポイントも押さえておきましょう。

SDP導入には、既存のネットワーク構成の変更が必要となる場合があります。特にオンプレミス環境では、事前に十分な調査と計画が必要です。

また、アクセス制御ポリシーの設計が、導入当初の大きなハードルとなることがあります。最初から完璧を目指さず、特定の部署やアプリからスモールスタートし、運用しながら徐々に対象範囲を拡大していくアプローチが成功の秘訣です。

ユーザーには、PCやスマートフォンに専用のエージェントソフトのインストールが必要な場合があります。導入のメリットや安全性を丁寧に説明し、理解を得ることがスムーズな導入に繋がります。

市場にはZscaler, Palo Alto Networks, Akamai, Cloudflareなど、様々なベンダーからSDP/ZTNAソリューションが提供されています。自社に最適な製品を選定するための比較ポイントは以下の通りです。

本記事では、SDP(ソフトウェア定義境界)を活用し、VPN不要で安全な社内アプリ公開を実現する方法について、その仕組みからメリット、具体的な設計ポイントまでを網羅的に解説しました。

SDP/ZTNAは、従来の境界防御モデルの限界を克服し、ゼロトラストセキュリティを実現するための次世代リモートアクセスソリューションです。アプリケーション単位の厳格なアクセス制御により、セキュリティを飛躍的に強化すると同時に、VPNの煩わしさからユーザーと管理者を解放し、生産性向上を両立させることができます。

働き方が多様化し、サイバー攻撃が巧妙化する現代において、リモートアクセス環境の見直しはすべての企業にとって喫緊の課題です。ゼロトラストへの第一歩として、まずは自社の課題を洗い出し、SDP/ZTNAソリューションの導入を具体的に検討してみてはいかがでしょうか。

Q1: SDPとSASEの違いは何ですか?

Q2: すべてのVPNをすぐに廃止する必要がありますか?

Q3: 導入コストはどれくらいかかりますか?

記載されている内容は2026年02月18日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...