フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月18日

1分でわかるこの記事の要約 ✓ IoT/BYODの普及により、従来のNACだけではセキュリティ対策が不十分であり、新たな脅威への対応が求められている。 ✓ ゼロトラストの考え方とマイクロセグメンテーションを組み合わせるこ […]

目次

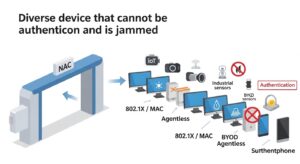

ネットワークに接続するデバイスを認証・認可し、セキュリティポリシーに準拠しない端末を排除するNACは、エンドポイントセキュリティの要として多くの企業で導入されてきました。しかし、IoT機器やBYOD端末が爆発的に増加する現代において、従来型のNAC運用だけでは限界が見え始めています。その背景には、大きく分けて3つの課題が存在します。

従来のNACで主流だった認証方式は、IEEE 802.1Xです。これは、ユーザー名/パスワードや電子証明書で端末と利用者を厳密に認証する強固な仕組みですが、すべてのデバイスが対応しているわけではありません。特に、ネットワークカメラ、産業用ロボット、環境センサーといったIoT機器の多くは、802.1X認証に必要なサプリカント機能を持っていません。

結果として、これらのデバイスにはMACアドレス認証という代替手段に頼らざるを得なくなります。しかし、MACアドレスは容易に偽装が可能であり、なりすましのリスクが常に付きまといます。

一方、BYOD端末は従業員の私物であるため、セキュリティエージェントのインストールを強制することが困難です。これにより、企業側は端末の健全性(OSバージョン、パッチ適用状況など)を正確に把握できず、脆弱性を抱えたデバイスが社内ネットワークに接続されるリスクが生じます。

従来のネットワークセキュリティは、「境界型防御」という考え方が基本でした。これは、ファイアウォールなどで社内と社外の境界を固め、「一度中に入れば安全」とみなすモデルです。NACも、この入口対策の一環として機能してきました。

しかし、このモデルには大きな落とし穴があります。一度認証をパスして社内ネットワークへの侵入を許すと、そのデバイスは内部の重要サーバーや他のPCへ比較的自由にアクセスできてしまう可能性があるのです。

万が一、マルウェアに感染したIoT機器やBYOD端末が接続された場合、それを踏み台として内部で感染を拡大させる「ラテラルムーブメント(水平移動)」の脅威に晒されます。また、従業員が許可なく私物のツールを利用する「シャドーIT」も、BYOD端末が起点となることが多く、IT資産の正確な管理を妨げ、深刻なリスクとなります。

管理すべきデバイスの種類が増えれば増えるほど、アクセスポリシーの管理は複雑化します。正社員のPC、派遣社員のノートPC、ゲスト用のスマホ、工場のセンサーなど、デバイスの役割や利用者の属性に応じて、アクセス範囲を細かく制御する必要があります。

これらのポリシーを手動で設定・更新し続けるのは、情報システム部門にとって膨大な運用負荷となります。また、正当なデバイスが接続できないといったトラブル発生時の調査も、ポリシーが複雑であるほど時間を要し、業務への影響も大きくなってしまいます。

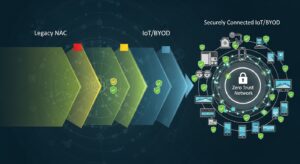

従来の境界型防御モデルの限界が明らかになる中で、新たなセキュリティの指針として注目されているのが「ゼロトラスト」です。これは、IoTやBYOD端末がもたらす課題に対する有効なアプローチとなり得ます。

ゼロトラストは、その名の通り「決して信頼せず、常に検証する(Never Trust, Always Verify)」という原則に基づいたセキュリティの概念です。従来の「社内は安全、外部は危険」という考え方を根本から覆し、社内ネットワークの内外を問わず、すべてのアクセス要求を信用せずに検証します。

ゼロトラストの核となる原則は主に3つです。

クラウドやリモートワークの普及により、守るべきデータや働く場所が多様化しました。このような現代のIT環境において、境界型防御はもはや機能不全に陥っており、ゼロトラストへの移行が不可欠とされています。

では、ゼロトラストを導入するとNACは不要になるのでしょうか?答えは「いいえ」です。むしろ、NACはゼロトラストアーキテクチャを実現するための重要な構成要素の一つと位置づけられます。

NACの主な役割は、デバイスとユーザーを「認証」し、ポリシーに基づいて接続を「認可」することです。これは、ゼロトラストの第一原則である「明示的な検証」の入り口部分を担います。どのデバイスが、いつ、どこから接続しようとしているのかを識別・可視化するNACの能力は、ゼロトラスト実現の第一歩です。

ただし、「NAC=ゼロトラスト」ではありません。ゼロトラストを実現するには、NACを基盤としつつ、ID管理システム(IdP)、EDR/XDR、SIEM、SASEといった多様なソリューションと連携させ、多層的な防御と継続的な監視を行うアーキテクチャを構築する必要があります。

ゼロトラストの理念をネットワークレベルで具現化し、特にIoTやBYOD端末のリスクへの有効な対策となるのが「マイクロセグメンテーション」という技術です。

マイクロセグメンテーションとは、社内ネットワークを論理的に多数の小さなセグメントに分割し、それぞれのセグメント間の通信を厳格に制御するセキュリティ手法です。

従来もVLANでネットワークを分離する手法はありましたが、設定が煩雑で柔軟性に欠けるという課題がありました。一方、マイクロセグメンテーションは、ソフトウェアベースでより細かな単位(サーバー1台ごと、アプリごとなど)でセグメントを作成し、動的なポリシーを適用できるのが特徴です。これにより、万が一あるセグメントが侵害されても、被害をそのセグメント内に封じ込め、ラテラルムーブメントを効果的に阻止できます。

NACとマイクロセグメンテーションを連携させることで、管理が難しいIoT/BYOD端末に、具体的かつ効果的なセキュリティ対策を講じることが可能になります。導入は、以下の3ステップで進めるのが一般的です。

まず、自社のネットワークに接続されている全デバイスを正確に把握します。多くのNACソリューションは、通信を監視し、接続デバイスを自動で検出・可視化する機能を備えています。検出されたデバイスを、MACアドレス情報やOSの種類などから自動で識別(プロファイリング)し、「社用PC」「BYOD」「IoT-カメラ」といったグループに分類します。

次に、分類したデバイスグループごとに、マイクロセグメンテーションで論理的な「制限ネットワーク」を設計します。ここでのポイントは、業務上必要最小限の通信のみを許可する「最小権限の原則」を適用することです。

このように、デバイスの特性とリスクに応じてアクセス範囲を厳密に制限し、情報漏洩などのリスクを大幅に低減できます。

最後に、NACがデバイスを識別した際に、設計したポリシーに基づいて自動的に適切なセグメントへ割り当てる仕組みを構築します。例えば、従業員の私物スマホが社内Wi-Fiに接続されると、NACがそれを「BYOD」と識別し、自動的に「BYOD端末用セグメント」のポリシーを適用します。この動的な制御により、管理者の運用負荷を大幅に削減できます。

NACとマイクロセグメンテーションの組み合わせは、様々な業種でセキュリティ課題の解決に貢献しています。

IoTやBYODの普及は、従来の境界型防御を前提としたセキュリティに深刻な課題を突きつけています。この課題を解決する鍵は、NACをゼロトラスト戦略の中に位置づけ、マイクロセグメンテーションと組み合わせることにあります。

このプロセスを通じて、管理外のデバイスであってもリスクを許容可能なレベルにコントロールし、安全にネットワークを利用させることが可能になります。これは、脅威を入口で防ぐだけの時代から、侵入を前提として被害を最小化する、次世代のネットワークセキュリティへの移行を意味します。まずは自社の管理が曖昧になっているIoT/BYOD端末の実態把握から始めてみてはいかがでしょうか。

Q1: ゼロトラストとNACはどちらを先に導入すべきですか?

A: 多くの企業では既にNACやそれに類するアクセス制御が導入されています。そのため、既存のNACを基盤として、ゼロトラストの考え方を取り入れ、マイクロセグメンテーションなどを段階的に導入するのが現実的です。ゼロから始めるなら、まずはネットワーク上のデバイスを把握するための「可視化」から始めることをお勧めします。

Q2: マイクロセグメンテーションは物理的なネットワーク構成の変更が必要ですか?

A: 最新のソリューションの多くは、ソフトウェアベースで論理的にネットワークを分割するため、物理的な配線変更は不要です。既存のスイッチやファイアウォールと連携し、大規模なインフラ刷新なしに導入を進めることが可能です。

Q3: 802.1X認証が使えないIoT機器は、どうやって安全に接続すればよいですか?

A: MACアドレス認証を利用する場合でも、セキュリティは高められます。NACのプロファイリング機能でデバイスを特定し、マイクロセグメンテーションでそのデバイス専用の隔離セグメントへ自動接続させます。通信先を業務必須のサーバーのみに限定する「隔離」と「通信制限」により、万が一デバイスが乗っ取られても被害の拡大を防ぎ、リスクを最小限に抑えられます。

記載されている内容は2026年02月18日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...