フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月18日

1分でわかるこの記事の要約 IDS/IPSの最適な配置は、北南・東西トラフィック、そしてクラウド環境ごとに異なる戦略が必要です。 従来の境界防御に加え、内部ネットワークでの脅威拡散を防ぐ東西トラフィック監視が重要性を増し […]

目次

IDS/IPSの配置を考える前に、まずはそれぞれの基本的な役割と、ネットワークトラフィックの種類について正しく理解しておくことが重要です。これらの基礎知識が、後述する複雑な配置パターンの理解を助けます。

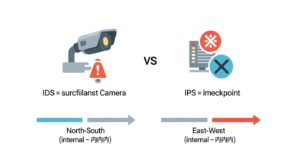

IDS(Intrusion Detection System)は、その名の通り「侵入検知」に特化したシステムです。ネットワーク上を流れるパケットやサーバー上のログなどを監視し、不正アクセスやサイバー攻撃の兆候を検出すると、管理者にアラートで通知します。IDS自体は通信を遮断する機能を持たないため、ネットワークの「監視カメラ」に例えられます。攻撃の有無をリアルタイムで把握し、インシデント対応の初動を早めるための重要な役割を果たします。

一方、IPS(Intrusion Prevention System)は、「侵入防御」を目的としたシステムです。IDSの検知機能に加え、脅威と判断した通信をリアルタイムで「遮断(防御)」する能力を持ちます。一般的に、通信経路上にインラインで配置され、不正な通信が内部ネットワークに到達する前にブロックします。こちらはネットワークの「検問所」のような存在と言えるでしょう。脆弱性を悪用する攻撃など、既知の攻撃パターンに対して非常に効果的な防御策となります。

実際には、IDSとIPSは排他的なものではなく、両者の機能を連携させた多層防御の実現がセキュリティ強化の鍵となります。

ネットワーク上を流れる通信は、その方向性によって大きく2つに分類されます。それが「北南トラフィック」と「東西トラフィック」です。

「北南(North-South)トラフィック」とは、主に外部ネットワーク(インターネット)と、企業などの内部ネットワークとの間で行われる通信を指します。クライアントPCから外部のウェブサイトへのアクセスや、外部から社内サーバーへのアクセスなどがこれにあたります。従来のネットワークセキュリティは、この北南トラフィックをいかに防御するか、つまり「境界防御」に主眼が置かれていました。

対して「東西(East-West)トラフィック」とは、データセンターやクラウド環境など、同一の内部ネットワーク内で行われるサーバー間、あるいは仮想マシン(VM)間の通信を指します。クラウド技術の発展やマイクロサービス化に伴い、この東西トラフィックの量は爆発的に増加しています。従来の境界防御モデルでは、一度内部に侵入を許してしまうと、この東西トラフィックに乗って脅威が横展開(ラテラルムーブメント)するリスクがあり、その監視と制御が新たな課題となっています。

IDS/IPSの役割とトラフィックの方向性を理解した上で、具体的な配置パターンを見ていきましょう。それぞれの配置にはメリット・デメリットがあり、自社の環境に応じて最適な場所を選択する必要があります。

最も古典的で一般的な配置が、北南トラフィックを監視する境界防御モデルです。

境界防御モデルの弱点を補うのが、東西トラフィックを監視する内部ネットワーク防御モデルです。

マイクロセグメンテーションは、ネットワークをアプリケーションやワークロードといった細かい単位で論理的に分割し、個別のセキュリティポリシーを適用する手法です。これにより、「ゼロトラスト」の原則に基づき、たとえ同じセグメント内であっても許可された通信以外はすべて拒否する、強固なアクセス制御を実現します。

このマイクロセグメンテーションとIDS/IPSを連携させることで、東西トラフィックのセキュリティは飛躍的に向上します。分割された各セグメントの経路上に仮想IDS/IPSを配置し、脅威をピンポイントで検出・防御することが可能になります。

IaaSやPaaSといったクラウド環境の利用が当たり前になった今、IDS/IPSの配置戦略もクラウドに合わせて進化させる必要があります。

クラウドにおける「責任共有モデル」を理解することが重要です。クラウドプロバイダーはインフラのセキュリティを担保しますが、OSやアプリケーション、データのセキュリティは利用者側の責任です。

IaaS環境では、仮想ネットワーク(AWS VPC、Azure VNetなど)内に、仮想アプライアンス型のIDS/IPSを配置するのが一般的です。インターネットゲートウェイの直後や、重要なサーバーが配置されているサブネットの境界に設置し、北南・東西両方のトラフィックを監視します。AWS GuardDutyやAzure Sentinelといったクラウドネイティブな脅威検出サービスとの連携も有効です。

リモートワークの普及で、新たなセキュリティモデルとしてSASE(Secure Access Service Edge)が注目されています。SASEは、ネットワーク機能とセキュリティ機能(ファイアウォール, SWG, CASB, IDS/IPSなど)をクラウド上で統合し、単一のサービスとして提供するアーキテクチャです。

このSASEアーキテクチャにおいて、IDS/IPSはクラウド上で提供されるセキュリティ機能の重要な構成要素です。ユーザーがどこからアクセスしても、すべての通信が脅威スキャンされ、不正アクセスやマルウェアから保護されます。SASEは「決して信用せず、常に検証する」というゼロトラストの理念を具現化するものであり、通信内容を検査するIDS/IPSの技術は、今後ますます重要性を増していくでしょう。

理論上の最適な配置を理解しても、実際の導入設計には現実的な課題が伴います。設計時に特に考慮すべき3つのポイントを解説します。

IDS/IPSを効果的に配置する第一歩は、自社のネットワークを正確に把握することです。どこからどこへ、どのような通信が行われているのかを可視化しなければ、守るべき資産や監視すべき経路を特定できません。トラフィック監視ツールなどを活用し、データに基づいた判断を下すことが重要です。

特にIPSは、すべての通信を詳細に検査するため、ネットワークパフォーマンスに影響を与える可能性があります。自社のトラフィック量に対して十分な処理能力(スループット)を持つ機器を選定し、通信遅延を防ぐ必要があります。また、機器故障時に通信が停止しないよう、バイパス機能や冗長化構成(HA構成)を検討し、システムの可用性を確保することも不可欠です。

IDS/IPSは導入して終わりではありません。日々発生する大量のアラートから本物の脅威を見つけ出し、適切に対応するための継続的な監視・運用が不可欠です。

運用の重要ポイント

Q1: ファイアウォールとIDS/IPSの違いは何ですか?どこに置くべき? A1: ファイアウォールはIPアドレスやポート番号で通信を制御する「アクセス制御」装置です。一方、IDS/IPSは通信の中身まで検査する「脅威対策」装置です。一般的に、まずファイアウォールで不要な通信をブロックし、その内側にIDS/IPSを配置することで、効率的な監視が実現できます。

Q2: ゼロトラストを実現すれば、IDS/IPSは不要になりますか? A2: いいえ、むしろ役割はさらに重要になります。ゼロトラストはアクセスを許可する前にユーザーやデバイスを「検証」しますが、許可された通信自体に脅威が潜む可能性があります。その通信内容を検査するIDS/IPSは、ゼロトラストの「検証」を補完する上で不可欠です。

Q3: 小規模なネットワークでもIDS/IPSは必要ですか? A3: 必要です。サイバー攻撃は企業の規模を問いません。近年は、複数のセキュリティ機能を一台に統合したUTM(統合脅威管理)製品が普及しており、小規模ネットワークでも比較的低コストでIDS/IPSを含む高度な対策を導入できます。

IDS/IPSの配置に「これだけやっておけば万全」という唯一の正解はありません。企業のネットワーク環境はオンプレミス、クラウド、ハイブリッドと多様化しています。

重要なのは、以下の3つの観点を組み合わせ、自社の環境に合わせた「多層防御」のアーキテクチャを構築することです。

マイクロセグメンテーションのような新しい技術も積極的に取り入れ、変化し続ける脅威に柔軟に対応できる体制を目指しましょう。

その第一歩として、まずは自社のネットワークトラフィックを可視化し、どこにどのようなリスクが潜んでいるのかを正確に把握することから始めてみてはいかがでしょうか。

記載されている内容は2026年02月18日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...