フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月18日

1分でわかるこの記事の要約 リモートワーク普及により、リバースプロキシとWAFだけでは万全なセキュリティ対策とは言えません。 従来の境界型防御の限界とWAFが持つ「認証なきアクセス」の根本的なリスクを理解することが重要で […]

目次

この記事でわかること

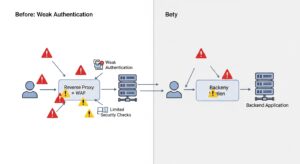

従来型のセキュリティ対策の中核を担ってきたリバースプロキシとWAF。しかし、ビジネス環境の変化と攻撃手法の進化により、これらの仕組みだけでは対応しきれない課題が浮き彫りになっています。まずは、その限界と根本的なリスクについて理解を深めましょう。

これまでのセキュリティは、「社内ネットワークは安全、社外ネットワークは危険」という前提に立つ「境界型防御モデル」が主流でした。リバースプロキシは、外部からのアクセスを一旦受け止め、内部のWebサーバーへの通信を中継する役割を果たします。これにより、サーバーのIPアドレスを隠蔽し、負荷分散を行うことができます。

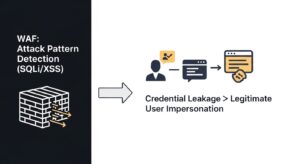

そして、その手前にWAFを設置することで、SQLインジェクションやクロスサイトスクリプティング(XSS)といったWebアプリケーションの脆弱性を狙った攻撃通信を検知・遮断します。

この構成は、既知の攻撃パターンに対しては非常に有効です。しかし、リモートワークやクラウドサービスの利用拡大により、社内と社外の境界線は曖昧になりました。「境界の内側は安全」という大前提が崩壊しつつあるのです。VPN(Virtual Private Network)を利用していても、一度VPN内に侵入されれば、内部のサーバーへ容易にアクセスされてしまうリスクを依然として抱えています。

WAFは強力な防御策ですが、万能ではありません。攻撃者は常にWAFの検知ロジックを回避する新たな手法を編み出しています。例えば、以下のような攻撃や脆弱性は、WAFだけでは防ぎきれない可能性があります。

WAFが抱える最も根本的な課題は、「通信の中身は見るが、通信しているのが誰か(正規のユーザーか)」を厳密には検証しない点にあります。WAFはあくまで通信パケットの「内容」を検査するものであり、アクセス元の「身元」を保証するものではありません。

そのため、もし社員のIDとパスワードが漏洩した場合、攻撃者は正規ユーザーになりすましてシステムにアクセスできます。その通信はWAFから見れば「正常な通信」と判断されるため、攻撃を防ぐことができません。

つまり、リバースプロキシとWAFによる防御は、「認証」という土台がしっかりしていて初めて意味をなすのです。この「認証なきアクセス」のリスクこそが、ゼロトラストという新しいセキュリティモデルが求められる背景にあります。

従来の境界型防御の限界が明らかになる中で、次世代のセキュリティモデルとして急速に普及しているのが「ゼロトラスト」です。その名の通り、「何も信頼しない(Trust Nothing, Verify Everything)」を基本原則とし、セキュリティ設計の考え方を根本から変えるアプローチです。

ゼロトラストアーキテクチャの最大の特徴は、ネットワークの場所(社内か社外か)を信用しない点にあります。社内ネットワークからのアクセスであっても、それが安全であるとは限りません。すべてのアクセス要求に対し、それが誰からで、どのデバイスからで、どのような権限を持つのかを毎回明示的に検証(Verify Explicitly)します。

また、ゼロトラストは「最小権限の原則(Least Privilege Access)」を徹底します。これは、ユーザーやデバイスに対して、業務に必要な最低限のアクセス権限のみを与える考え方です。これにより、万が一アカウントが乗っ取られても、被害を最小限に抑えることができます。

ゼロトラストを実現する上で、中核となるのが「認証」と「認可」のプロセスです。

これにより、「経理部のAさんが、会社貸与のPCから、平日の勤務時間内にのみ、経理システムにアクセスできる」といった、きめ細やかなアクセス制御が可能になります。

ゼロトラストは、従来のVPNが抱えていた課題を解決する「VPN代替」としても注目されています。VPNは一度接続すると社内ネットワーク全体にアクセスできてしまう問題や、帯域が逼迫しパフォーマンスが低下する問題を抱えていました。

ゼロトラストモデルでは、アプリケーション単位でアクセスを制御するため、必要最小限の接続のみを許可します。これにより、セキュリティとユーザーエクスペリエンスの両方を向上させ、リモートワーク環境におけるモダンなソリューションとなります。

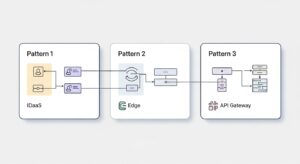

具体的にリバースプロキシと認証を組み合わせ、ゼロトラストを実現するにはどうすればよいのでしょうか。代表的な3つの設計パターンを構成例とともに解説します。

このパターンは、リバースプロキシを「認証ゲートウェイ」として機能させ、認証処理をIDaaS(Identity as a Service)に委ねる構成です。OktaやAzure AD(Azure Active Directory)といったIDaaSと連携し、堅牢な認証基盤を構築します。

【処理の流れ】

この構成の最大のメリットは、SSO(シングルサインオン)の実現です。ユーザーの利便性が向上し、管理者はIDaaSでアカウント情報を一元管理できるため、運用負荷も軽減できます。

このパターンは、Cloudflare AccessやAkamai EAAといった、ネットワークのエッジでセキュリティ機能を提供するクラウドサービスを活用するアプローチです。これらのサービスは、リバースプロキシ機能と強力な認証・認可機能を統合して提供します。

【処理の流れ】

このパターンの強みは、社内に機器を設置することなく、既存のレガシーシステムにもゼロトラストを適用できる点です。攻撃トラフィックが自社ネットワークに到達する前にブロックできるため、DDoS対策としても有効です。

マイクロサービスアーキテクチャでは、機能間の連携にAPIが多用されます。このパターンでは、リバースプロキシを「APIゲートウェイ」として活用し、トークンベースの認証・認可を強制します。

【処理の流れ】

この設計により、すべてのAPIリクエストに厳格な認証・認可を強制できます。APIゲートウェイでアクセス制御を一元化することで、セキュアなAPI連携基盤を構築し、開発効率も向上します。

ゼロトラストは強力なセキュリティモデルですが、導入には計画的なアプローチが求められます。成功に導くための重要なポイントを解説します。

リバースプロキシとWAFによる境界型防御は、もはや万全なセキュリティ対策とは言えません。巧妙化する脅威から企業の重要資産を守るためには、「何も信頼しない」ことを前提とするゼロトラストの考え方へのシフトが不可欠です。

その核心は、リバースプロキシを単なる中継点ではなく、すべてのアクセスを検証する「認証ゲートウェイ」へと進化させることにあります。IDaaSと連携したSSO/MFA、エッジクラウドを活用したデバイス認証、APIゲートウェイによるトークン認証など、本記事で紹介した設計パターンはそのための具体的な処方箋です。

ゼロトラストへの道は一朝一夕には実現できません。自社のシステム環境やリスクを評価し、段階的に導入計画を進めることが重要です。この記事を参考に、自社のセキュリティ対策を見直し、ゼロトラストの第一歩を踏み出してみてはいかがでしょうか。それが、未来の脅威に打ち勝つための確かな一歩となるはずです。

記載されている内容は2026年02月18日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...