フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月18日

1分でわかるこの記事の要約 Proxyログはサイバー攻撃の兆候を捉える「セキュリティ資産」であり、SIEMでの適切なフィールド設計と相関分析が活用には不可欠です。 ログ正規化により異なるProxy製品のフォーマットを共通 […]

目次

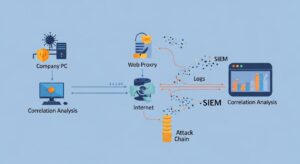

Webプロキシのログ、膨大で「ただ保存しているだけ」になっていませんか?実は、そのログはサイバー攻撃の兆候を捉えるための貴重な「セキュリティ資産」です。しかし、ただSIEMに取り込むだけでは意味がありません。適切なフィールド設計と相関分析がなければ、宝の持ち腐れとなってしまいます。

本記事では、Proxyログを真のセキュリティ資産に変えるためのSIEMフィールド設計の考え方から、具体的な相関ルールの作り方、そして脅威検知のユースケースまでを網羅的に解説します。

現代の企業活動において、インターネットへのアクセスは不可欠です。その通信のほとんどはWebプロキシを経由しており、Proxyログは組織内外の通信を記録する最も基本的なアクセスログの一つです。このログをSIEMで活用することは、今日の高度化するサイバー攻撃に対するセキュリティ対策の根幹をなします。Proxyログは、セキュリティの「可視化」を実現するための第一歩と言えるでしょう。

Proxyログには、いつ、誰が、どこへ、どのようにアクセスしたかという情報が詳細に記録されています。これは、脅威の侵入経路やマルウェア感染後の外部通信、そして内部からの情報漏洩といったインシデントの出口を特定する上で、他に代えがたい重要な情報源となります。インシデント対応において、CSIRTやSOCが調査の起点とするデータとしても極めて価値が高いのです。

多くのサイバー攻撃は、その初期段階でWebを経由した活動を伴います。例えば、フィッシングサイトへの誘導、不正な実行ファイルのダウンロード、そして感染後に攻撃者が遠隔操作を行うためのC2(Command and Control)サーバーとの通信などです。Proxyログをリアルタイムで監視・分析することで、これらの攻撃の兆候を早期に検知し、被害が拡大する前に対処できる可能性が高まります。これは、受動的なログ管理から能動的な脅威検知へのシフトを意味します。

脅威は外部からだけもたらされるわけではありません。内部の人間による意図的な情報持ち出しや、ポリシーに違反する不適切なWebサイトへのアクセスといった「内部脅威」も、企業にとって大きなリスクです。Proxyログの分析は、このような内部のリスク管理やコンプライアンス遵守の証跡としても機能します。適切な監視ポリシーを定め運用することで、組織の情報セキュリティガバナンスを強化できます。

Proxyログ単体でも多くのことがわかりますが、その真価は他のセキュリティログと連携させることで発揮されます。例えば、EDR(Endpoint Detection and Response)が検知した不審なプロセスと、そのプロセスが発生させたProxyログ上の通信を突き合わせることで、攻撃の全体像がより明確になります。これこそがSIEMによる相関分析の醍醐味であり、Proxyログは様々なセキュリティテレメトリをつなぐハブとなるのです。

Proxyログをセキュリティ資産として活用するためには、SIEMに取り込む前の「フィールド設計」と「正規化」が極めて重要です。この準備段階の品質が、その後の分析や脅威検知の精度を大きく左右します。

ログの正規化は、効果的な分析を行うための土台作りです。Zscaler、Cisco Umbrella、i-FILTERなど、異なるベンダーのProxy製品はそれぞれ独自のログフォーマットを持っています。これらのログをそのままSIEMに取り込んでも、統一的な検索や分析は困難です。

正規化とは、これらの多様なフォーマットを共通のスキーマ(フィールド名の体系)にマッピングするプロセスを指します。例えば、「送信元IPアドレス」を表すフィールド名が、ある製品では「c-ip」、別の製品では「client_ip」となっているものを、SIEM上では「src_ip」という統一されたフィールド名に変換します。この地道な作業が、後のCorrelation Ruleの作成やデータ分析を劇的に効率化します。

具体的にどのフィールドを抽出し、正規化すべきでしょうか。以下は、セキュリティ分析において必須となる基本的なフィールド項目です。これらの情報が欠けていると、インシデントの調査や分析が困難になるため、ログ収集のポリシー段階から確実に取得できるよう設計する必要があります。

基本フィールドの正規化に加え、情報を付加(エンリッチメント)することで、分析はさらに高度化します。脅威インテリジェンスの活用はその代表例です。宛先のドメインやIPアドレスを、既知の悪性サイトリストとリアルタイムで突き合わせ、ログに「悪性フラグ」を付与します。これにより、膨大なログの中から危険な通信を即座に特定できます。

また、宛先IPアドレスにGeoIP情報を付与して国情報を可視化すれば、通常業務ではありえない国への通信を監視できます。他にも、TLS通信のフィンガープリントであるJA3/JA3Sハッシュや、送受信バイト数、どのサイト経由でアクセスしたかを示すReferer情報なども、高度な脅威検知に繋がる重要なデータとなります。

適切なフィールド設計が完了したら、次はいよいよ脅威を検知するための相関ルール(Correlation Rule)を作成します。ここでは、代表的なサイバー攻撃シナリオに基づいたユースケースと、その検知ロジックを紹介します。

市場には様々なSIEM製品が存在しますが、ここでは代表的なSplunkとMicrosoft Sentinelを例に、Proxyログ活用のポイントを解説します。

Splunkは、柔軟な検索言語(SPL)と強力な可視化機能で知られています。多くのProxy製品向けに「Splunk Add-on」が提供されており、ログの取り込み、フィールド抽出、正規化を半自動的に行えます。重要なのは、抽出したフィールドをSplunkの共通情報モデルであるCIM(Common Information Model)の「Web」データモデルにマッピングすることです。これにより、Splunk Enterprise Securityなどの脅威検知アプリをすぐに活用できるようになります。

Microsoft Sentinelは、クラウドネイティブなSIEM/SOARソリューションです。ZscalerやCisco Umbrella等、主要Proxy製品向けの「データコネクタ」が標準で用意されています。分析ルールの作成にはKQL(Kusto Query Language)を使用します。GitHubで公開されている豊富なテンプレートを参考に、自社の環境に合わせてカスタマイズするのが効率的です。特に、各ルールがMITRE ATT&CKフレームワークにマッピングされている点は大きな特徴で、検知能力の可視化と体系的な強化が可能です。

Proxyログは非常に量が多いため、管理基盤の設計も重要です。全てのログを高速なストレージ(ホットティア)に保管するとコストが増大します。直近のデータをホットティアに、それ以降は安価なウォーム/コールドティアに移動させる、といったデータのライフサイクル管理が不可欠です。コストとパフォーマンスのバランスを取ったログ管理ポリシーを策定しましょう。

優れた技術だけでは不十分です。それを使いこなす組織体制と運用プロセスがなければ、Proxyログ分析は成功しません。

SIEMから生成されるアラートは、それだけでは価値を生みません。SOCやCSIRTが迅速にトリアージし、インシデント対応を開始する一連の流れを確立する必要があります。アラートの種類ごとに対応手順を定めた「プレイブック」を整備し、定期的な訓練を行うことが不可欠です。

SIEMの運用において、誤検知(False Positive)との戦いは避けて通れません。ノイズが多いとアナリストは疲弊し、本当に重要なアラートを見逃す原因になります。シンプルなルールから始め、日々の運用の中でレビューを繰り返し、ホワイトリストの整備や閾値の調整を通じて、自社の環境に最適化されたルールセットを育てていきましょう。

Proxyログは強力ですが、万能ではありません。EDR、認証ログ(Active Directoryなど)、DNSログ、ネットワークトラフィック分析(NTA)など、多様なログソースを統合的に分析する視点が求められます。これにより、攻撃の一連の流れを多角的に捉え、より高度で文脈に基づいた脅威検知が実現します。

Proxyログは、適切なフィールド設計と正規化を経てSIEMに取り込まれることで、単なる記録から能動的な脅威検知を可能にする「セキュリティ資産」へと生まれ変わります。その価値を最大限に引き出すには、技術的な実装だけでなく、組織的な運用体制の構築と継続的な改善が不可欠です。

本記事で紹介したフィールド設計の考え方や、具体的な相関ルールのユースケースを参考に、まずは自社のProxyログを見直すことから始めてみてください。小さな成功を積み重ねながら分析の範囲を広げていくことが、組織全体のセキュリティレベルを底上げする強力な推進力となるでしょう。

記載されている内容は2026年02月18日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...