フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月18日

1分でわかるこの記事の要約 TLSインスペクションは暗号化通信の脅威対策に不可欠ですが、導入には業務影響のリスクが伴います。 業務影響を最小化するには、効率的なルート証明書の配布が最初の重要ステップです。 アプリケーショ […]

目次

まず、TLSインスペクションの基本的な概念と、なぜ今その重要性が高まっているのかを理解することから始めましょう。

インターネット上の通信の大部分は、TLS/SSL技術によって暗号化されています。これにより、ユーザーは安全にWebサイトを閲覧したり、オンラインサービスを利用したりできます。

しかし、攻撃者もこの暗号化技術を悪用します。マルウェアの通信や、機密情報の不正な送信(情報漏洩)を暗号化によって隠蔽するのです。従来のファイアウォールや侵入検知システムは、暗号化された通信の内容を見ることができないため、これらの脅威を検出できずに見過ごしてしまいます。

このセキュリティ上の「死角」をなくし、ネットワークトラフィックを完全に可視化するために、TLSインスペクションは不可欠なセキュリティ技術となっているのです。暗号化された通信内容を一度解読し、潜んでいるリスクを検査することで、企業は包括的なセキュリティ対策を実現できます。

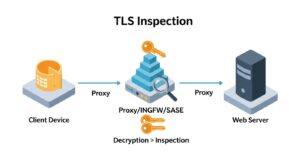

TLSインスペクションは、クライアント(PCなどのエンドポイント)とサーバー(Webサイトなど)の間で、プロキシ装置(次世代ファイアウォールやSASE、SWGなど)が「中間者」として動作することで実現されます。通信の流れは以下の通りです。

この仕組みは、意図的に「中間者攻撃」を行うような形になります。そのため、クライアントのWebブラウザやOSがプロキシを信頼できるよう、プロキシが使用する「ルート証明書」を事前に全クライアント端末に配布・インストールしておく必要があるのです。この証明書配布が、導入時の最初の大きな運用課題となります。

TLSインスペクションは強力なセキュリティ機能ですが、その導入は慎重に進めなければなりません。ここでは、導入時に発生しうる主な業務影響とリスクを具体的に解説します。

TLSインスペクションは、すべての対象トラフィックに対して「復号」「検査」「再暗号化」というプロセスを実行します。この処理はネットワーク機器に高い負荷をかけるため、機器のスペックが不足している場合、ネットワーク全体のパフォーマンス低下や通信遅延を引き起こす可能性があります。特に、高解像度の動画ストリーミングや大容量ファイルの送受信など、大量のデータをやり取りする通信では、遅延が顕著に感じられることがあります。このリスクを軽減するには、十分な性能を持つ製品を選定し、後述する例外ポリシーで不要な通信の復号を避ける運用が重要です。

TLSインスペクションが原因で、特定のアプリケーションやSaaS(クラウドサービス)が正常に動作しなくなるケースがあります。これは主に、以下の2つの技術的な理由によります。

一つは「証明書ピニング(Certificate Pinning)」です。これは、アプリケーションが特定のサーバー証明書以外を信頼しないようにするセキュリティ機能です。TLSインスペクションはこの仕組みと衝突するため、証明書ピニングを実装しているアプリ(例: Microsoft 365の一部、Slack、Dropboxなど)は通信エラーを起こすことがあります。

もう一つは、クライアント証明書を要求するサイトです。オンラインバンキングや特定のBtoBポータルサイトなどでは、ユーザー認証のためにクライアント証明書を要求しますが、TLSインスペクションが介在することで認証プロセスが失敗し、サイトにアクセスできなくなる場合があります。

TLSインスペクションは通信内容を可視化するため、プライバシーやコンプライアンスの観点から慎重な運用が求められます。例えば、従業員のオンラインバンキングの取引内容、病院の予約情報、人事評価に関するクラウドサービスへのアクセスなど、機微な個人情報まで復号・監視できてしまいます。これらの情報を不適切に扱うことは、プライバシー侵害だけでなく、GDPRなどの法令に抵触するリスクも伴います。どのような通信を復号対象とするか、ログへのアクセス権限をどうするかなど、厳格なポリシーと管理体制の構築が不可欠です。

前述の通り、TLSインスペクションを機能させるには、プロキシのルート証明書をすべてのエンドポイントに展開する必要があります。数百、数千台のデバイスが存在する環境において、この証明書管理は大きな運用負荷となります。配布漏れがあれば、ユーザーはWebサイトにアクセスするたびに警告画面に悩まされます。また、証明書の有効期限管理や、BYOD(私物端末の業務利用)への対応も大きな課題です。

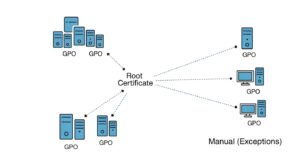

TLSインスペクション導入を成功させる最初のステップは、ルート証明書を効率的かつ網羅的に配布することです。ここでは、環境に応じた具体的な配布方法を解説します。

Windows PCがActive Directory(AD)ドメインに参加している環境では、グループポリシー(GPO)を利用した証明書の自動配布が最も一般的で効率的です。管理者がGPOを設定するだけで、対象の全PCに自動的にルート証明書を展開できます。

具体的には、グループポリシー管理エディターで「コンピューターの構成」→「ポリシー」→「Windowsの設定」→「セキュリティの設定」→「公開キーのポリシー」へと進み、「信頼されたルート証明機関」に証明書をインポートします。これにより、管理者が一元的に展開を管理でき、ユーザーに作業を依頼する必要がありません。ただし、ADに参加していないPCやMac、スマートフォンには適用できない制約があります。

Macやスマートフォン、タブレットなど多様なデバイスが業務利用される現代では、MDM(Mobile Device Management)やUEM(Unified Endpoint Management)ツールが有効です。Microsoft Intune、Jamf Proといったツールを使えば、OSを問わず、様々なエンドポイントにプロファイル形式で証明書を一元的に配布・管理できます。社内ネットワーク外のデバイスにもポリシーを適用でき、BYOD端末には業務用プロファイル内にのみ証明書を展開するなど、柔軟な管理が可能です。

ごく小規模な環境や、例外的なデバイスへの対応としては、手動インストールも考えられます。この場合、ユーザー向けに詳細な手順書が必要ですが、ITリテラシーに依存するため問い合わせの多発や、配布漏れ・インストールミスのリスクが高まります。管理工数が大幅に増加するため、自動配布を基本とし、手動での対応は最小限に留めるべきです。

証明書配布と並んで重要なのが、TLSインスペクションの「例外ポリシー」の設計です。すべての通信を復号するのではなく、セキュリティリスクと業務影響のバランスを考慮し、復号しない通信(ホワイトリスト)を戦略的に定義することが、安定した運用の鍵となります。

例外ポリシーは、これまで述べてきた業務影響を回避するために必要です。具体的には、「アプリケーションの動作不良」「プライバシー・コンプライアンス上の懸念」「パフォーマンスへの影響」という3つの課題に対応します。

例えば、証明書ピニングを実装したSaaSを例外にすれば、ユーザーは問題なくサービスを利用できます。個人の金融・医療情報に関わるサイトを除外すれば、プライバシー侵害リスクを低減できます。動画サービスを対象外とすれば、ネットワーク帯域の消費を防ぎ、パフォーマンスを維持できます。「すべてを検査する」のではなく、「検査すべきリスクのある通信を的確に検査する」という現実的なアプローチが不可欠です。

例外ポリシーを設計する際、一般的にホワイトリストの対象として検討すべき通信カテゴリは以下の通りです。

効果的かつ安全な例外ポリシーを運用するには、以下のポイントが重要です。

ゼロトラストを実現するフレームワークとして注目されるSASE(Secure Access Service Edge)の登場により、TLSインスペクションの運用も変化しています。

SASEのコア機能であるSWG(Secure Web Gateway)は、クラウド上でTLSインスペクションを提供します。ユーザーがどこからインターネットにアクセスしても、通信はすべてクラウド上のSWGを経由するため、場所を問わず一貫したセキュリティポリシーを適用できます。主要なSASEベンダーは、Microsoft 365など主要アプリ向けの推奨例外リストを予め用意しており、ポリシー設計の負荷を軽減できます。

SASEは、CASB(Cloud Access Security Broker)機能も統合しています。TLSインスペクションによってSaaSへの通信が可視化されると、CASBは「どのユーザーがどのSaaSを利用しているか(シャドーITの発見)」や「機密ファイルのアップロード」といった具体的な操作レベルでの監視と制御が可能になります。TLSインスペクションは、脅威ブロックだけでなく、企業のクラウド利用のガバナンスを強化する基盤となるのです。

TLSインスペクションは、暗号化通信に潜む脅威から企業を守るために不可欠なセキュリティ技術です。しかし、その導入と運用には、パフォーマンス低下、アプリ不具合、プライバシー問題といった業務影響のリスクも存在します。

この業務影響を最小化し、効果を最大限に引き出すためには、計画的な運用設計が鍵となります。その中心となるのが、以下の2つの柱です。

これから導入を検討する企業は、小規模な範囲でのPoC(概念実証)から始め、自社環境での影響を事前に評価することを強く推奨します。専門知識を持つベンダーの支援を受けながら、自社に最適な運用設計を構築していくことが、導入成功への近道となるでしょう。

A1: いいえ、推奨されません。すべての通信を復号対象にすると、パフォーマンスへの影響が大きく、プライバシー上の問題も発生しやすくなります。セキュリティ、プライバシー、パフォーマンスのバランスを考慮し、本記事で解説したような例外ポリシーを適切に設計することが、現実的で効果的な運用方法です。特に、金融、医療、政府機関といったカテゴリの通信は、一般的に例外として扱うことが推奨されます。

A2: 目的が異なります。VPNは、通信経路そのものを暗号化し、第三者による盗聴や改ざんを防ぐ技術です。一方、TLSインスペクションは、すでに暗号化されている通信の内容を一度復号して検査し、マルウェアなどの脅威が潜んでいないかを確認する技術です。VPNが「通信のトンネル」を守るのに対し、TLSインスペクションは「トンネルの中を流れる荷物」を検査するイメージです。

A3: MDM(Mobile Device Management)やUEM(Unified Endpoint Management)といった端末管理ツールを利用するのが最も効率的で確実な方法です。これらのツールを使えば、管理者はOS(iOS, Android, Windows, macOS)を問わず、多様なデバイスに対して遠隔から一元的に証明書を配布・インストールさせることが可能です。これにより、手動での作業をなくし、配布漏れを防ぐことができます。

記載されている内容は2026年02月18日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...