フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月18日

1分でわかるこの記事の要約 ゼロトラスト導入の課題に対し、Secure DNSから始める段階的アプローチを提案します。 SWG未導入の企業でも、低コストで迅速にDNSレイヤーのセキュリティ強化が可能です。 マルウェア・フ […]

目次

「ゼロトラストセキュリティを導入したいが、何から手をつければいいか分からない」「全面的な移行は予算や人員的に難しい」といった課題を抱えていませんか。リモートワークが常態化し、クラウドサービスの利用が拡大する中、従来の境界型防御の限界は明らかです。その解決策として注目されるゼロトラストですが、その壮大なコンセプトを前に、最初の一歩を踏み出せずにいる企業は少なくありません。

本記事では、そのような課題に対する現実的かつ効果的な解決策として、「Secure DNS(DNSフィルタリング)」から始める段階的なゼロトラスト導入アプローチを提案します。SWG(Secure Web Gateway)のような高機能なソリューションが未導入でも、まずはDNSレイヤーのセキュリティを強化することで、低コストかつ迅速にセキュリティレベルを向上させることが可能です。

なぜSecure DNSが最初のステップとして最適なのか、その仕組みや具体的なメリット、そして未来のSASE戦略へと繋がるロードマップを詳しく解説します。

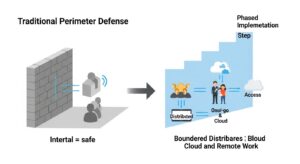

かつての企業ネットワークは、社内と社外を明確に分ける「境界型防御」が主流でした。ファイアウォールでネットワークの境界を固め、「内側は安全、外側は危険」という前提でセキュリティ対策が講じられてきました。しかし、ビジネス環境の変化はこの前提を大きく揺るがしています。

テレワークやリモートワークの普及により、従業員は自宅や外出先など、社外のネットワークから業務システムにアクセスするようになりました。また、業務データの保存やアプリケーションの利用は、オンプレミスからクラウドサービスへと移行が進んでいます。これにより、守るべきデータやシステムの境界は曖昧になり、もはや「内側だから安全」とは言えなくなりました。

そこで登場したのが「ゼロトラスト」という考え方です。「何も信頼しない(Trust Nothing, Verify Everything)」を基本原則とし、すべてのアクセス要求を、その接続元が社内ネットワークであろうと社外であろうと、信用せずに検証します。ユーザー認証、デバイスの状態、アクセス先の情報などを都度確認し、最小権限の原則に基づいてアクセスを許可することで、不正アクセスや内部からの情報漏洩リスクを低減します。

しかし、このゼロトラストの理想を実現するには、多要素認証(MFA)、ID管理(IDaaS)、デバイス管理(MDM/EMM)、ZTNA、SWGなど、多岐にわたるソリューションの導入と連携が必要となり、一朝一夕に実現できるものではありません。多くの企業にとって、コスト、技術的な複雑さ、運用を担う人材の不足などが大きなハードルとなります。だからこそ、すべてを一度にやろうとするのではなく、自社の課題やリスクを分析し、優先順位をつけて一歩ずつ進める「段階的なアプローチ」が極めて重要になるのです。

ゼロトラストを構成する要素は多岐にわたりますが、その中でも「Secure DNS」は、段階的導入の第一歩として非常に効果的かつ導入しやすいソリューションです。その理由を理解するために、まずはSecure DNSの仕組みと、関連ソリューションであるSWGとの違いを見ていきましょう。

私たちがウェブサイトを閲覧する際、ブラウザに「example.com」のようなドメイン名を入力します。しかし、コンピュータは「192.0.2.1」のようなIPアドレスで通信を行います。このドメイン名とIPアドレスを紐付ける、いわばインターネット上の電話帳のような役割を担っているのが「DNS(Domain Name System)」です。

Secure DNS(セキュアDNS)またはDNSフィルタリングは、このDNSの名前解決の仕組みを利用してセキュリティを強化する技術です。ユーザーのデバイスが特定のドメイン名にアクセスしようとすると、その問い合わせはまずSecure DNSサーバーに送られます。サーバーは、そのドメインがマルウェアの配布サイト、フィッシングサイト、C2サーバー(攻撃者がマルウェアを遠隔操作するための指令サーバー)など、脅威インテリジェンスデータベース上で危険と判断されたものでないかを確認します。

もし危険なドメインであれば、Secure DNSは偽のIPアドレスを返したり、名前解決そのものをブロックしたりすることで、ユーザーが危険なサイトに接続するのを未然に防ぎます。この一連の処理は瞬時に行われるため、ユーザーはほとんど意識することなく、安全な通信を確保できます。

SWG(Secure Web Gateway)もWebアクセスのセキュリティを確保するためのソリューションですが、Secure DNSとは検査するレイヤーと粒度が異なります。Secure DNSが「ドメイン名」という宛先単位でアクセスをブロックするのに対し、SWGはより詳細な通信の中身までチェックします。

具体的には、SWGはプロキシとして動作し、暗号化されたHTTPS通信を一度復号して、URLのパスやクエリ、アップロード・ダウンロードされるファイルの内容などを詳細に検査します。これにより、「特定のクラウドストレージへのファイルアップロードを禁止する」といった、よりきめ細かな制御が可能になります。

確かにSWGは非常に高機能ですが、その分、導入にはネットワーク構成の変更が必要であったり、パフォーマンスへの影響が懸念されたりと、導入のハードルは比較的高くなります。一方、Secure DNSは、ネットワークの設定でDNSの参照先を変更するだけで導入できる場合が多く、非常に手軽に始めることができます。

サイバー攻撃の多くは、不正なドメインへのアクセスを最初のトリガーとします。そのため、通信の入り口であるDNSレベルで脅威をブロックできるSecure DNSは、多くの攻撃を未然に防ぐ上で非常に費用対効果の高い対策と言えます。まずはSecure DNSで広範な脅威への防御網を構築し、段階的にSWGやSASE(Secure Access Service Edge)へと拡張していく戦略が、現実的なゼロトラストへの道筋となるのです。

Secure DNSを導入することで、具体的にどのような脅威から自社のネットワークやデバイス、データを守ることができるのでしょうか。ここでは、代表的な4つのメリットを解説します。

マルウェアやランサムウェアの多くは、感染後、攻撃者が用意したC2(コマンド&コントロール)サーバーと通信を行い、不正プログラムのダウンロードや機密情報の窃取を試みます。Secure DNSは、世界中の脅威インテリジェンスに基づき、これらの悪意あるC2サーバーのドメインを常に監視しています。万が一デバイスが感染しても、C2サーバーへのDNS通信をブロックすることでマルウェアの活動を無力化し、実害の発生を防ぎます。

正規のサービスを装い、偽サイトへ誘導して認証情報などを盗み出すフィッシング詐欺は後を絶ちません。Secure DNSを導入していれば、ユーザーが誤ってフィッシングメールのリンクをクリックしても、宛先が既知のフィッシングサイトのドメインであればDNSレベルでアクセスをブロック。ユーザーが危険なサイトに到達する前に保護し、情報漏洩リスクを大幅に低減できます。

ハイブリッドワーク環境では、社外のデバイスに一貫したセキュリティポリシーを適用することが課題です。クラウド型のSecure DNSサービスなら、専用エージェントをPCやスマートフォンに導入するだけで、場所を問わずDNSセキュリティを適用できます。VPNを経由しないインターネットブレイクアウト環境でも保護が及ぶため、テレワーク環境のセキュリティレベルを底上げできます。

Secure DNSは、脅威をブロックするだけでなく、組織内のすべてのDNSクエリ(問い合わせ)ログを収集・可視化します。管理者はダッシュボードを通じて「どのデバイスが、どのドメインにアクセスしようとしたか」「どのような脅威がブロックされたか」をリアルタイムで把握可能。不審な通信の早期発見やインシデント調査に役立ち、能動的な脅威ハンティングの基盤となります。

Secure DNSの導入を具体的に検討する際には、いくつかの製品やサービスを比較し、自社の要件に最も合ったものを選ぶことが重要です。ここでは、製品選定のポイントと、導入をスムーズに進めるためのコツを紹介します。

市場には多くの優れたSecure DNSサービスが存在しますが、代表的なものとして以下が挙げられます。

Secure DNSの導入は比較的容易ですが、全社展開を急ぐとトラブルに繋がる可能性があります。まずは、情報システム部門など小規模なグループで試験導入(PoC)から始めるのが賢明です。最初はログ収集のみを行う「モニタリングモード」で運用し、業務影響がないことを確認した上で、段階的にブロックポリシーを適用し、対象範囲を広げていくアプローチが成功の鍵となります。

Secure DNSの導入はゴールではなく、ゼロトラスト実現に向けた戦略的な第一歩です。ここからセキュリティを成熟させていくためのロードマップ例を示します。

まず、インターネットへの出口対策としてSecure DNSを導入し、マルウェアやフィッシングといった外部脅威への防御を固めます。これにより、オフィス内外の全ユーザーに一貫したセキュリティのベースラインを確立します。

次に、「誰が」アクセスしているのかを確実に検証するため、認証基盤を強化します。IDaaS(Microsoft Entra IDなど)を導入し、全サービスへのログインに多要素認証(MFA)を必須とします。

従来のVPNに代わり、ZTNA(Zero Trust Network Access)を導入します。ユーザーとデバイスの信頼性を都度検証し、許可された特定のアプリケーションへのアクセスのみを認めることで、最小権限の原則を徹底します。

最終的に、Secure DNS, ZTNA, SWG, CASBといった機能をクラウドで統合提供するSASEプラットフォームへと移行します。これにより、場所やデバイスを問わず、一元的なポリシーで包括的なゼロトラストセキュリティを実現します。

ゼロトラストは、あらゆる企業が目指すべきセキュリティの姿ですが、その実現は長期的で戦略的な取り組みが不可欠です。

その壮大な道のりにおいて、「Secure DNS(DNSフィルタリング)」の導入は、SWGが未導入の環境であっても、低コストかつ迅速に着手できる、極めて現実的で効果的な第一歩です。すべての通信の入り口であるDNSレイヤーを保護することで、多くのサイバー攻撃を未然に防ぎ、リモートワーク環境の安全性を飛躍的に高めることができます。

ゼロトラストへの道は、一歩ずつ着実に進めることが成功の鍵です。まずは自社のセキュリティリスクを洗い出し、段階的ゼロトラストのスタート地点として、Secure DNSの導入を検討してみてはいかがでしょうか。それは、未来の包括的なセキュリティ基盤「SASE」へと繋がる、確かな一歩となるはずです。

記載されている内容は2026年02月18日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...