フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月18日

1分でわかるこの記事の要約 リモートワークの課題を解決するゼロトラストへの移行は、既存のVPN資産を活かしつつ段階的に進めるのが現実的である。 スプリットトンネルの活用により、VPNの帯域逼迫を解消し、一部通信を直接イン […]

目次

ゼロトラストという概念が主流になる中で、VPNは「時代遅れの技術」と見なされることもあります。しかし、既存のオンプレミス環境を考慮すると、VPNをゼロトラストの枠組みの中で再定義することが現実的な解となります。

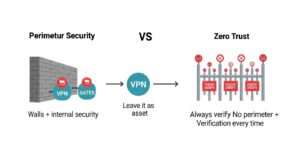

これまでの企業ネットワークは、「社内は安全、社外は危険」という前提に立つ「境界型セキュリティ」モデルが主流でした。しかし、SaaS利用の拡大により、この「境界」は曖昧になっています。

すべての通信を一度データセンターのVPNゲートウェイに集約する構成は、以下のリスクを招きます。

境界型セキュリティの限界を克服するのが「ゼロトラスト」です。

特にオンプレミスの業務システムを抱える企業にとって、VPNは依然として重要な手段です。重要なのは、VPNを切り捨てるのではなく、認証の強化やアクセス制御を組み合わせ、段階的にゼロトラストの成熟度を高めていくアプローチです。

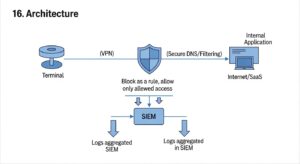

VPNの帯域問題を解決し、ゼロトラストへの移行をスムーズにする鍵が「スプリットトンネル」です。

スプリットトンネルとは、通信の宛先に応じて経路を振り分ける技術です。

この構成により、VPN装置の負荷が劇的に軽減され、Web会議の品質向上など、リモートワーク環境の生産性が大幅に改善されます。

一方で、直接インターネットに出る通信は、社内のファイアウォール等の保護を受けられません。エンドポイント(デバイス)のセキュリティ強化や、後述するDNSレイヤーでの対策が不可欠となります。

スプリットトンネルの利便性を維持しつつ、リスクを最小化するのが「安全側に寄せる」設計思想です。

従来の「危険なものを防ぐ」発想から、「安全が確認された通信以外はすべて遮断する」という拒否リスト型のアプローチへ転換します。

この設計の要となるのが、DNSレイヤーでの保護です。

これにより、VPNの負荷を抑えつつ、すべての通信に対してゼロトラスト基準のチェックを適用できます。

VPNとスプリットトンネルの組み合わせは第一歩に過ぎません。さらに高度なセキュリティを目指すための連携ソリューションを紹介します。

すべてのVPNを即座に廃止するのは困難です。しかし、スプリットトンネルにDNSセキュリティを組み合わせる「安全側に寄せる」設計を採用することで、現在の資産を活かしながらゼロトラスト環境へ着実に歩みを進めることができます。

まずは一部のSaaSや部署からスモールスタートし、ユーザー体験とセキュリティのバランスを検証しながら、将来的なZTNAやSASEへの完全移行を見据えた長期戦略を描きましょう。

Q1: スプリットトンネル導入で最も注意すべき点は?

A1: VPNを経由しない通信のセキュリティ確保です。DNS Filteringの導入に加え、EDR(Endpoint Detection and Response)などのエンドポイント対策をセットで検討してください。

Q2: 既存のVPN製品でも設定可能ですか?

A2: はい。Cisco AnyConnect、Palo Alto GlobalProtect、Fortinet FortiClientなど、主要な商用VPN製品の多くがスプリットトンネル機能をサポートしています。

Q3: DNS Filteringだけで十分ですか?

A3: 強力な対策ですが万能ではありません。メール添付ファイルやUSB経由の脅威には無力なため、多層防御(ID認証の強化、デバイス保護等)の一部として位置づけるのが正解です。

記載されている内容は2026年02月18日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...