フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月18日

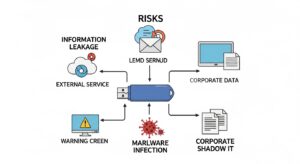

1分でわかるこの記事の要約 USBメモリなどのリムーバブルメディアは便利ですが、情報漏洩やマルウェア感染のリスクが高いです。 USB制御ツールの導入だけでは不十分で、許可デバイスの台帳管理と厳格な運用が不可欠となります。 […]

目次

多くの企業がエンドポイントセキュリティの一環としてデバイス制御ソリューションを導入していますが、それだけでは不十分です。その背景には、ツールによる技術的な制御と、現場での運用管理との間にギャップが存在するためです。

デバイス制御ツールは、未許可のUSBデバイス(不許可デバイス)の接続をブロックする機能に優れています。これにより、出所不明な媒体からのマルウェア感染や、安易なデータ持ち出しリスクを大幅に低減できます。

しかし、最大の問題は「業務上、利用を許可されたデバイス(許可デバイス)」の管理です。許可デバイスの申請・承認から貸与・返却・廃棄に至るライフサイクル管理は、ツールの機能だけでは完結しません。この運用が曖昧だと、許可したデバイスが管理の目から離れ、紛失や内部不正による機密情報の漏洩源となる危険性があります。

情報セキュリティを担保するには、ツールによるアクセス制御と、人による厳格な資産管理の両輪が不可欠なのです。

セキュリティを最優先するなら、全リムーバブルメディアの利用を禁止するのが最も安全です。しかし、オフライン環境の顧客へのデータ納品や大容量データの移動など、ビジネスの現場では外部媒体が不可欠な場面も少なくありません。

全面禁止は業務を阻害し、生産性を著しく低下させる可能性があります。そこで重要になるのが、リスクと利便性のバランスを取った「許可制」の導入です。この許可制を正しく機能させるには、誰が、いつ、どのデバイスを、何のために利用しているのかを正確に把握するための「デバイス台帳管理」と、ルールが守られているかを確認する「監査」の仕組みが極めて重要になります。

現代の企業活動において、コンプライアンス遵守と内部統制の強化は必須です。ISO 27001(ISMS)などのセキュリティ認証では、IT資産の適切な管理と利用状況の追跡可能性(トレーサビリティ)が厳格に求められます。

リムーバブルメディアも重要なIT資産であり、管理がずさんであれば認証審査で指摘を受ける可能性があります。また、個人情報保護法や各種業界ガイドラインへの対応においても、データの持ち出し経路を明確に管理し、説明責任を果たせる体制が求められます。許可デバイスの台帳管理と監査ログの保管は、企業の社会的信用を維持するための基盤となるのです。

実効性のあるリムーバブルメディア制御は、正確な台帳の作成と維持管理から始まります。ここでは、台帳管理を実践するための具体的な3つのステップを解説します。

まず、台帳に記録する情報を定義します。管理項目は多すぎても少なすぎてもいけません。自社の運用に合わせ、必要十分な項目を選定しましょう。

次に、台帳を管理するためのツールを選びます。

台帳を正しく維持するため、以下の運用ワークフローをルール化し、社内規定として文書化します。

台帳とワークフローが整備されたら、ルールが守られているかを確認する「監査」を実施します。監査はセキュリティ体制を継続的に改善するための重要なプロセスです。

効果的な監査のため、目的を明確にしましょう。

監査の根拠となるのが、デバイス制御ツールやOSが出力する「監査ログ」です。最低限、以下のログは収集・保管しましょう。

これらのログを分析する際は、以下の点に着目します。

より高度な分析には、ログをEDRやSIEMに集約し、他のセキュリティイベントと相関分析を行うことが有効です。

監査は「定期監査」と「抜き打ち監査」を組み合わせるのが効果的です。

どちらの監査結果も必ずレポートとして文書化し、経営層などに報告します。指摘事項には改善計画を立て、次の監査で進捗を確認するPDCAサイクルを回すことが重要です。

理論通りに制度を設計しても、現場では様々な課題に直面します。

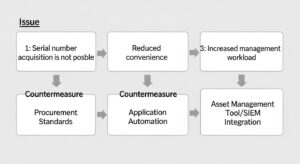

安価なUSBメモリには、OSから識別できるシリアル番号がない場合があります。

厳格な管理は「手続きが面倒」といった不満につながり、シャドーIT(無許可ツールの利用)を誘発しかねません。

台帳更新、棚卸し、膨大なログ確認は情報システム部門に大きな負担を強います。

Q1: リムーバブルメディアの全面禁止はなぜダメ?デメリットは?

Q2: USB利用の監査、適切な頻度は?

Q3: おすすめのデバイス制御ツールは?選び方のポイントは?

リムーバブルメディアによる情報漏洩リスクから企業のデータを守るには、USB制御ツールの導入だけでは不十分です。成功の鍵は、ツールを支える「現場設計」、すなわち、許可デバイスを厳格に管理するための台帳と運用ワークフロー、そして機能しているかを確認する効果的な監査体制の構築にあります。

本記事で解説したステップを参考に、ぜひ自社のセキュリティ体制を見直してみてください。まずは社内での利用実態調査から始め、小さな範囲で台帳化と監査のパイロット運用を開始することが、堅牢なエンドポイントセキュリティ体制を築くための確実な第一歩となるでしょう。

記載されている内容は2026年02月18日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...