フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月18日

1分でわかるこの記事の要約 Fingerprinting運用の頻繁なテンプレート更新がCMDBの陳腐化を招き、IT資産管理の課題となっています。 本記事では、この「メンテ地獄」から脱却するための3つの核となるプロセス最適 […]

目次

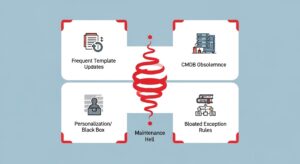

多くの組織でFingerprintingの運用が困難を極める背景には、共通するいくつかの課題が存在します。自社の状況と照らし合わせながら問題の根源を深く理解することが、解決への第一歩です。これらの課題は互いに連鎖し、運用負荷を増大させ、担当者を疲弊させる悪循環を生み出しています。

現代のIT環境は、クラウドサービスの導入、新しいソフトウェアやOSのリリースなど、常に変化し続けています。この変化に追従するため、Fingerprintingのテンプレートや識別ルールは継続的な更新が不可欠です。

しかし、新しいシステムが導入されるたびに、その特徴を正確に識別するための新たなパターン定義が必要になります。このプロセスには多大な工数がかかるだけでなく、担当者のスキルに依存するため、ミスが発生するリスクも伴います。Content Inspection(コンテンツインスペクション)の精度を担保しようとすればするほど、ルールは複雑になり、メンテナンスの難易度はさらに上昇。結果として、運用チームは日々の更新作業に追われ、より戦略的な業務に時間を割けなくなってしまうのです。

Fingerprintingの最大の目的の一つは、IT資産を正確に識別し、その情報をCMDB(構成管理データベース)に登録することです。正確なCMDBは、IT資産管理、脆弱性管理、インシデント対応といったITSM(ITサービスマネジメント)プロセス全体の基盤となります。

しかし、Fingerprintingの精度が低い、あるいは情報が古い場合、CMDBの信頼性は著しく低下します。例えば、OSのバージョンを誤って識別すれば、重大な脆弱性を見逃す可能性があります。データが信頼できないCMDBは、もはや「資産管理台帳」としての役割を果たさず、単なるコストのかかるデータベースと化してしまいます。この情報の陳腐化こそが、運用現場の努力を無に帰す深刻な課題なのです。

Fingerprintingのルール設定や更新は、専門知識や経験が求められる複雑な作業です。そのため、特定の担当者に運用が依存してしまう「俗人化」が起こりがちです。その担当者がいなければ誰もルールを理解できず、トラブル対応や新規ルール作成ができない状況は、組織にとって非常に大きなリスクです。

担当者の退職や異動が発生した場合、これまで蓄積されたナレッジは失われ、運用品質が急激に低下する恐れがあります。このようなナレッジのブラックボックス化は、運用の継続性を脅かすだけでなく、組織全体の改善活動を阻害する要因にもなります。

IT環境が多様化するにつれて、標準テンプレートだけでは識別できない特殊なシステムが増え、「例外処理」のルールが次々と追加されていきます。場当たり的な例外処理が積み重なることで、ルール全体が複雑化・肥大化し、管理が困難になります。

どのルールがどのシステムに適用されるのか全体像を把握することが難しくなり、意図しないルールの競合や誤検出を引き起こす原因となります。また、一度追加された例外ルールは、その必要性がなくなった後も放置されがちで、これがさらなる複雑化を招きます。結果として、誤検知の調査・対応に追われる時間が増え、運用負荷は雪だるま式に増加していくのです。

前述した課題は根深いですが、体系的なアプローチを取り入れることで、着実に運用を改善し、「メンテ地獄」から抜け出すことは可能です。ここでは、そのための具体的な3つのステップを解説します。

場当たり的なテンプレート更新は、運用の混乱と品質低下の元凶です。まずは、更新プロセスそのものを標準化し、誰がやっても一定の品質を保てる仕組みを構築することが重要です。

Excelやファイル名での手動管理では、複雑なテンプレートの変更を追跡できません。ここで強力な武器となるのが、Gitに代表される「版管理(バージョン管理)システム」の導入です。

版管理を導入する最大のメリットは、「誰が」「いつ」「何を」「なぜ」変更したのか、すべての履歴が記録・可視化されることです。これにより、問題発生時の原因特定が容易になり、迅速に変更前の状態にロールバックできます。変更時には必ず「[FIX] Windows Server 2022の誤検知問題を修正」のように具体的なコミットメッセージを残すルールを徹底することで、俗人化を防ぎ、運用の安定性を確保します。

例外処理は避けられませんが、その管理方法が運用の質を左右します。場当たり的な対応を改め、戦略的な例外処理の仕組みを構築する必要があります。

まず、例外が発生した際にその根本原因を分析し、他のシステムでも共通して発生しうるものであれば、標準テンプレートに組み込む改善を行います。例外処理をテンプレート改善へのフィードバックサイクルとして活用するのです。

また、追加した例外処理ルールは定期的に棚卸しを行い、不要になったルールは積極的に削除・統廃合します。さらに、ビジネスインパクトの大きい重要なシステムに関する例外を優先的に対応するなど、リスクベースのアプローチで限られたリソースを効果的に配分することが、持続可能な運用には欠かせません。

Fingerprinting運用の最適化は、それ自体が目的ではありません。最終的なゴールは、その成果をCMDBに反映させ、IT資産管理全体の精度と信頼性を向上させることです。

Fingerprintingツール以外にも、脆弱性スキャナなど様々なツールが資産情報を収集しています。これらの複数データを統合し、CMDB上の単一のCI(構成アイテム)として正しく紐付ける「名寄せ」が、CMDBの精度を左右する鍵となります。

ホスト名、IPアドレス、MACアドレスなどを組み合わせてCIを特定するルールを定義し、データの表記揺れを吸収するため、CMDBに取り込む前にデータを正規化・クレンジングするプロセスを自動化します。これにより、重複したCIの作成を防ぎ、常に最新かつ正確な情報がCMDBに反映されるようになります。

CMDBの情報陳腐化を防ぐには、Fingerprintingによる定期的な自動スキャンとCMDBの自動更新の仕組みが不可欠です。毎日あるいは毎週ネットワークをスキャンし、差分を検出。新規デバイスの自動登録、構成変更の更新、長期応答のないCIの「廃棄候補」フラグ立てなどを自動化します。

特に、ライフサイクルが速いハイブリッド環境では、手動管理は不可能です。クラウド環境のAPIと連携するなど、環境に応じた自動化の導入が、情報の鮮度維持に決定的な役割を果たします。

精度の高いCMDBは、他のITIL/ITSMプロセスと連携することで、その真価を発揮します。

例えば、インシデント発生時にCMDBを参照すれば、影響サーバーの稼働アプリ、関連システム、重要度などの情報が即座に把握でき、対応の質とスピードが格段に向上します。また、変更管理や脆弱性管理においても、データに基づいた正確な意思決定が可能となり、IT運用全体の基盤として機能します。

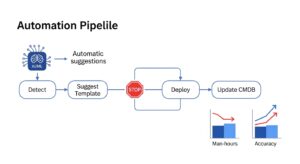

標準化や最適化を進めた先に見えるのが、本格的な「自動化」です。手動作業を極限まで減らし、人はより戦略的な業務に集中する。これが「メンテ地獄」からの完全な脱却です。

近年、機械学習(ML)やAIを活用した自動化ツールが登場しています。これらのツールは、デバイスの振る舞いを学習し、識別パターンを自動で生成・提案する機能を備えており、テンプレート作成の工数を大幅に削減します。

ツールを選定する際には、パターン自動生成機能に加え、既存のITSMツールやセキュリティ製品との連携性(API)も重要なポイントです。検出からCMDB登録、チケット起票までをシームレスに自動化できるかを確認しましょう。

大規模な自動化ツールの導入はリスクが伴うため、まずはスコープを絞ってスモールスタートするのが賢明です。PoC(概念実証)を通じて効果を評価し、徐々に対象範囲を拡大していくと良いでしょう。

また、ツールを導入するだけでなく、自動化を前提とした新しい運用プロセスに再設計することが重要です。自動化によって創出された時間は、セキュリティ分析や脅威ハンティングといった、より付加価値の高い業務に振り向けましょう。これこそが、組織全体のセキュリティレベルを引き上げる原動力となるのです。

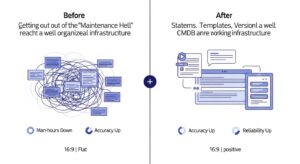

Fingerprintingの運用が「メンテ地獄」と化す背景には、頻繁なテンプレート更新、CMDBの陳腐化、俗人化、複雑化する例外処理といった根深い課題があります。しかし、これらは決して解決不可能なものではありません。

本記事で解説したように、まずは運用プロセスを見直すことから始めましょう。

これらのステップは、運用負荷と工数を削減するだけでなく、セキュリティの基盤であるIT資産管理の精度を劇的に向上させます。重要なのは、一気にすべてを解決しようとせず、自社の状況に合わせて一歩ずつ改善を進めていくことです。

記載されている内容は2026年02月18日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...