フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月18日

1分でわかるこの記事の要約 ウォーターマーキングは、デジタルコンテンツに利用者情報を埋め込む技術で、画面キャプチャなどによる情報漏洩の対策として注目されています。 特に動的ウォーターマークは、ユーザーIDやアクセス日時を […]

目次

テレワークの浸透やクラウドサービスの活用が当たり前になる中、企業の機密情報がかつてないほど多様な環境で扱われるようになりました。それに伴い、画面キャプチャ(スクリーンショット)による意図しない、あるいは悪意のある情報漏洩リスクが高まっています。従来のセキュリティ対策だけでは防ぎきれない内部不正に対し、有効なスクリーンショット対策を模索している担当者の方も多いのではないでしょうか。

その一手として注目されているのが「ウォーターマーキング(電子透かし)」技術です。本記事では、情報漏洩対策におけるウォーターマーキングの役割、「抑止」と「追跡」という二つの効果、そして関連技術との違いを深く掘り下げ、その効く場面・効かない場面を具体的に解説します。

ウォーターマーキング(Watermarking)とは、画像や動画、文書といったデジタルコンテンツに、著作権情報や利用者情報など、目に見える形(可視)、あるいは見えない形(不可視)で特定の情報を埋め込む技術の総称です。「電子透かし」とも呼ばれ、古くは紙幣の偽造防止に使われていた「透かし」の技術をデジタルに応用したものです。

情報漏洩対策の文脈では、主にファイルやPC画面上に「誰が」「いつ」アクセスしているかの情報を表示させることで、不正な持ち出しや共有を防ぐ目的で利用されます。この技術は、企業の重要資産である機密情報を保護し、情報ガバナンスを強化するための重要なセキュリティ対策の一つと位置づけられています。

ウォーターマーキングには、大きく分けて「静的ウォーターマーク」と「動的ウォーターマーク」の2種類が存在します。

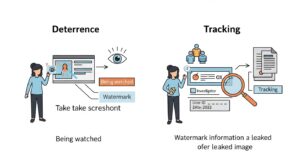

情報漏洩対策におけるウォーターマーキングの役割は、「抑止」と「追跡」の二つの側面に集約されます。

画面上に常に自分のユーザー名やアクセス日時が表示されている状態は、従業員に対して「常に見られている」「不正をすれば必ず特定される」という心理的なプレッシャーを与えます。この抑止力が、安易な気持ちでの画面キャプチャや私用スマートフォンでの撮影といった違反行為を未然に防ぐ効果をもたらします。不正利用防止の観点から、この心理的効果は非常に重要です。

万が一、内部不正や過失によって機密情報が漏洩してしまった場合、残されたスクリーンショット画像が唯一の手がかりとなるケースは少なくありません。動的ウォーターマークが埋め込まれていれば、その画像から漏洩させた人物や日時を特定することが可能です。これにより、迅速な事実確認と責任の所在の明確化、さらには再発防止策の策定へと繋げることができます。これは、インシデント発生後の監査や証拠保全において極めて重要な役割を果たします。

ウォーターマーキングは、特定の状況下でその真価を発揮します。どのような場面で特に有効なのか、具体的な活用事例を見ていきましょう。

顧客リスト、開発中の製品情報、財務データといった企業の機密情報は、内部の人間による持ち出しリスクに常に晒されています。重要情報へアクセスするすべての画面に、アクセス者の情報が動的に表示されていれば、画面キャプチャを撮った瞬間に「自分がやった」という証拠が残ります。このリスクを理解していれば、悪意を持った従業員も不正行為をためらうでしょう。ログ管理と組み合わせることで、企業情報のリスク管理レベルを格段に向上させます。

Google DriveやMicrosoft 365などクラウドストレージの利用拡大に伴い、意図せず情報が拡散するリスクも抱えています。特に、業務委託先など外部の人間と重要ファイルを共有する際、ウォーターマーキングを活用すれば、共有先がファイルを開くたびにその人の情報が透かしとして表示されます。これにより、許可なく第三者へ転送されたり、SNSにアップロードされたりした場合でも、漏洩元を特定できます。「許可されたユーザー」による不正な二次利用に対する有効な漏洩対策です。

管理者の目が届きにくいテレワーク環境では、個人の判断による画面キャプチャのハードルが低くなる傾向があります。このような環境下でこそ、動的ウォーターマークは有効です。PC画面に常に透かしが表示されることで、従業員はオフィスにいる時と同様の緊張感を保ちやすくなります。これは、性善説に頼るだけでなく、システムによって規律を維持する情報ガバナンスの考え方にも合致しており、安全なテレワーク環境の構築に貢献します。

強力なウォーターマーキングですが、万能ではありません。その限界を正しく理解し、他のセキュリティ対策と組み合わせることが重要です。

ウォーターマーキングの役割をより深く理解するため、他の情報漏洩対策技術との違いを整理します。

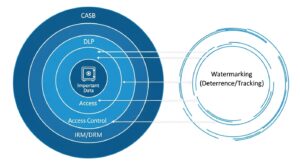

IRM/DRMは、ファイル自体を暗号化し、許可されたユーザーだけが閲覧、編集、印刷などの操作を行えるように「アクセス制御」と「利用制限」を行う技術です。 これに対し、ウォーターマーキングは「ファイルを開く権限を持つユーザー」が、許可された画面を不正に利用すること(画面キャプチャ等)を牽制・追跡します。 両者は守備範囲が異なるため、組み合わせることでより強固なデータ保護体制を築けます。

スクリーンキャプチャ検出は、PrintScreenキー操作などを検知し、画面を真っ黒にしたり、管理者に通知したりする技術です。「違反行為の阻止」に特化しています。 ウォーターマーキングと連携させると、キャプチャを試みた行為を検知・記録しつつ、万が一成功した場合でも画像に証拠が残るため、「試みの検知」と「結果の証拠」を両立でき、監視・監査体制を飛躍的に強化できます。

DLP(Data Loss Prevention)はデータの「出口」を、CASB(Cloud Access Security Broker)はクラウド利用の「統制」を担います。ウォーターマーキングは、これらの対策の隙間となりがちな、正規ユーザーによるデータの「利用場面」におけるセキュリティを担保する重要なピースとして機能します。

導入成功のための重要事項

動的ウォーターマークは、画面キャプチャによる情報漏洩に対して、「強力な抑止力」と「確実な追跡手段」を提供する優れた技術です。それ自体が漏洩を完全にブロックするものではありませんが、内部不正を企む者にとっては、自らの不正の証拠を残すことになり、犯行を躊躇させる効果は絶大です。

IRM/DRMによるアクセス制御、DLPによる出口対策と組み合わせることで、対策が難しい「許可されたユーザーによる不正行為」をカバーできます。ウォーターマーキングは、多層防御における「最後の砦」の一つとして、企業の重要な情報資産を守るために不可欠な要素と言えるでしょう。この機会に自社の情報セキュリティ体制を再点検し、ウォーターマーキングの導入を検討してみてはいかがでしょうか。

記載されている内容は2026年02月18日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...