フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月18日

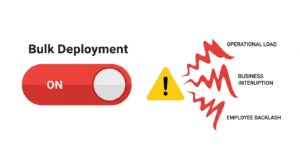

1分でわかるこの記事の要約 Endpoint DLPの全社一括導入は、運用負荷増大、業務影響、従業員の反発といったリスクがあり失敗しやすい傾向にあります。 これらのリスクを避けるには、USB制御から段階的に導入する「スモ […]

目次

情報漏洩対策の強力なソリューションであるEndpoint DLPですが、導入方法を誤ると、期待した効果が得られないどころか、新たな問題を生む可能性があります。特に、全ての機能を一斉に全社展開する「一括導入」には、慎重になるべき理由があります。

一括導入に伴う3つの大きなリスク

スモールスタートがもたらすメリット

結論として、Endpoint DLPの導入は、一足飛びに完璧を目指すのではなく、着実にステップを踏む「段階的導入」が成功の鍵を握ります。

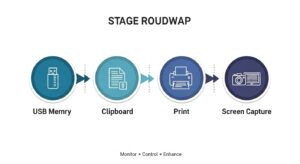

具体的にどのような順番で機能を適用していくのが効果的なのでしょうか。ここでは、多くの企業で採用され、成功実績も豊富な「USB→クリップボード→印刷→画面キャプチャ」という4ステップの段階適用モデルを、各ステップの目的やポイントとともに詳しく解説します。

Endpoint DLP導入の最初のステップとして最も推奨されるのが「USB制御」です。USBメモリは手軽に大容量のデータを持ち出せるため、内部不正や不注意による情報漏洩の原因となり、対策の優先順位が非常に高い領域です。

USB制御から始めるべき3つの理由

具体的な対策は、「原則として全ての外部デバイスを禁止」し、業務上必要な場合にのみ会社が許可した特定のUSBデバイスの使用を許可するホワイトリスト方式での運用が効果的です。さらにデバイスを「読み取り専用」に設定すれば、マルウェア感染リスクを抑えつつデータの持ち出しだけを禁止できます。

USBデバイスの次に着手すべきは、PC内部でのデータ移動、特に「クリップボード制御」です。コピー&ペーストは、機密情報がメール本文やチャットツールに貼り付けられ、外部に送信されてしまうリスクをはらんでいます。

Clipboard Controlは、USB Controlに比べて日常業務への影響が少ないため、2番目のステップとして適しています。まずは「監視モード」で導入し、どのようなデータが、どのアプリケーション間でコピー&ペーストされているかのログを取得・分析することから始めましょう。

ログ分析の結果、機密情報(個人情報や開発コードなど)が許可されていないアプリケーション(Webメーラーなど)へペーストされようとした際に警告・ブロックするポリシーを適用します。これにより、うっかりミスによる情報漏洩を効果的に防止できます。

現代でも、紙媒体による情報漏洩リスクは依然として存在します。会議資料や顧客リストなどを印刷し、安易に持ち出したり処分を誤ったりすることで情報が流出するケースは後を絶ちません。

「印刷制御」は、こうした紙媒体経由のリスクを管理する重要なステップです。まずは印刷ログを取得し、誰が、いつ、何を印刷しているのかを可視化することから始めます。これにより、不審な大量印刷や業務時間外の印刷といったリスクの兆候を掴むことができます。

具体的な制御ポリシーとしては、機密情報を含むファイルの印刷を禁止したり、印刷物に「透かし(ウォーターマーク)」を強制的に挿入して持ち出しを抑止したりする方法が有効です。印刷制御は、情報漏洩対策だけでなく、印刷コストの削減という副次的な効果も期待できます。

最後のステップは、PC画面の情報を画像として保存する「画面キャプチャ」の対策です。スマートフォンのカメラによる画面撮影やスクリーンショット機能が悪用されると、他の制御をすり抜けて情報が持ち出される可能性があります。

この対策が最後なのは、技術的な制御が難しく、正当な業務利用との切り分けが複雑だからです。Web会議での画面共有やマニュアル作成など、正当な業務を妨げずに不正な情報窃取のみを防ぐには、緻密なポリシー設定が求められます。

そのため、まずは顧客管理システムなど特定のリスクが高いアプリケーションを操作している時のみ画面キャプチャを禁止・警告するといった、限定的な設定から始めるのが現実的です。このステップは、これまでの対策を補完する最終防衛ラインと位置づけ、慎重に導入を検討することが重要です。

Endpoint DLPの段階的導入を実践する上で、技術設定と同じくらい重要なのが、ポリシー設定の考え方と継続的な運用体制です。ここでは、導入を成功に導く3つのポイントを解説します。

各導入ステップで「何を」「なぜ」制御するのかという目的を明確にしましょう。例えばUSB制御では、「管理外デバイスからのマルウェア感染防止と、重要ファイルの物理的な持ち出し防止」といった具体的な目標を設定します。そして、この目標と対策の必要性を、対象従業員や関係部署に丁寧に説明し、理解と協力を得ることが極めて重要です。

Endpoint DLPは導入後の運用こそが本番です。DLPソリューションが出力するログを定期的に監視・分析し、ポリシー違反の傾向を把握しましょう。ログ分析を通じて「業務の実態に合わない過剰な制限」や「セキュリティホール」を発見し、継続的にポリシーを見直す(チューニングする)ことで、DLPを形骸化させず、真に有効な対策として維持できます。

段階的に機能を拡張する中で増大する運用負荷のコントロールが、長期的な成功の鍵です。製品選定の段階で、管理コンソールの使いやすさや、ポリシー設定の柔軟性、レポート機能の充実度などを重視しましょう。同時に、情報システム部門内でログ監視やポリシー変更の担当者を決めるなど、役割分担とエスカレーションフローを明確にしておくことで、効率的な運用が可能になります。

段階的導入をスムーズに進めるには、それをサポートできる機能を備えたEndpoint DLP製品を選ぶことが重要です。製品を比較検討する際に特に確認すべき3つのポイントを挙げます。

製品のライセンス体系が、スモールスタートや段階的な機能拡張に対応しているかを確認しましょう。「今月はUSB制御機能だけを50ライセンス購入し、来期に他機能を追加する」といった柔軟な導入が可能なモジュール型の製品が理想的です。これにより、初期投資を抑えつつ、計画的に対策を拡張できます。

部署や役職によって業務内容は様々です。そのため、部署、役職、あるいはユーザー単位で、きめ細かく異なるセキュリティポリシーを適用できる柔軟性が求められます。「営業部門は許可USBメモリのみ使用可能だが、開発部門は特定デバイスも許可する」といった設定が簡単に行えるかを確認しましょう。

予期せぬトラブルが発生した際に、迅速かつ的確なサポートを提供してくれるベンダーの存在は非常に心強いものです。日本語でのサポート体制が充実しているかを確認しましょう。また、自社と同じ業種や規模の企業での導入実績が豊富かどうかも重要な判断材料です。豊富な実績は、製品が安定しており、様々な要件に応えてきた証拠と言えます。

Endpoint DLPの導入は、情報漏洩という深刻なリスクから企業を守る重要な投資です。しかし、導入方法を誤ると業務に支障をきたし、失敗に終わる可能性があります。

本記事でご紹介した「USB制御 → クリップボード制御 → 印刷制御 → 画面キャプチャ検知」という4ステップの段階的適用モデルは、導入時のリスクを最小限に抑え、着実にセキュリティレベルを向上させるための有効なアプローチです。

重要なのは、一気に完璧を目指すのではなく、自社にとって最もリスクの高い経路から対策を始め、運用を通じて得られた知見を基に、少しずつ適用範囲を広げていくことです。まずは最も身近な脅威であるUSBデバイスの管理から、着実な一歩を踏み出してみてはいかがでしょうか。

Q1: Endpoint DLPの段階的導入にかかる期間の目安は? A1: 企業の規模やIT環境によって大きく異なりますが、一つの目安として、1ステップあたり1ヶ月から3ヶ月程度を見込むのが一般的です。例えば、最初のUSB制御をパイロット部署で1ヶ月テスト運用し、その結果を基にポリシーを調整して全社展開に1ヶ月、というイメージです。各ステップで従業員への周知やフィードバックの収集を丁寧に行うことが、スムーズな進行の鍵となります。

Q2: 導入にあたり、従業員へのトレーニングは必要ですか? A2: はい、必要です。特に、操作が制限される従業員に対しては、なぜその対策が必要なのかという背景説明と、新しいルール下での業務手順に関する簡単なトレーニングや説明会を実施することを強く推奨します。これにより、従業員の不安や反発を和らげ、問い合わせ対応の工数を削減する効果が期待できます。

Q3: どの部署からテスト導入(パイロット導入)するのが良いですか? A3: 比較的ITリテラシーが高く、新しいツールの導入に協力的な部署を選ぶのが一般的です。情報システム部門内でのテストから始めるのも良いでしょう。一方で、あえて業務が複雑な部署をパイロットに選び、そこで発生する課題をクリアすることで、その後の全社展開で起こりうる問題を事前に洗い出す、という戦略も有効です。自社の組織文化に合わせて最適な部署を選定することが重要です。

記載されている内容は2026年02月18日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...