フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月18日

1分でわかるこの記事の要約 SaaS利用拡大に伴い、従業員によるファイルアップロードが新たな情報漏洩リスク「Exfiltration」を生んでいます。 従来の境界型セキュリティではSaaSからのデータ持ち出しを防げず、W […]

目次

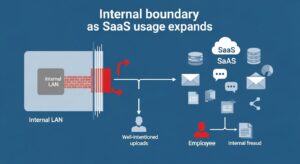

クラウドサービスの普及は、働き方を劇的に変えましたが、同時に企業のデータセキュリティにおける新たな課題を突きつけています。特に、これまでファイアウォールの内側で守られていた情報資産が、クラウド上で扱われるようになったことで、情報漏洩のリスクは質・量ともに変化しました。

Exfiltration(エクスフィルトレーション)とは、日本語で「データ持ち出し」や「データの不正送出」と訳され、サイバー攻撃や内部不正によって、組織の管理下にあるデータが外部の不正なサーバーやサービスへ転送される行為を指します。従来は、マルウェアが機密情報を盗み出し、外部のC&Cサーバーへ送信するといった文脈で語られることが多かった言葉です。

しかし、SaaSが普及した現代においては、その意味合いが少し変わってきています。攻撃者だけでなく、悪意のない従業員が、許可されていない個人契約のクラウドストレージやWebメール、チャットツールなどに業務データをアップロードする行為も、広義のExfiltrationに含まれるようになりました。たとえ従業員に悪意がなくても、一度管理外の領域にデータが持ち出されれば、そこから情報漏洩につながるリスクは計り知れません。データ保護の観点からは、意図の有無にかかわらず、結果としてデータが外部に持ち出される行為そのものを脅威と捉える必要があります。

これまでの企業セキュリティは、社内ネットワークとインターネットの境界をファイアウォールなどで固める「境界型防御」が主流でした。しかし、従業員がオフィス外で業務を行い、データがクラウド上にあることが当たり前になった今、このモデルは限界を迎えています。

SaaS利用においては、通信はすべて暗号化(HTTPS)されており、従来のURLフィルタリングなどでは通信の中身まで検査することは困難です。従業員が会社のPCから正規のSaaS(例えばGmailやDropbox)にログインしてファイルをアップロードする行為は、一見すると正当な業務通信にしか見えません。しかし、そのアップロード先が個人のアカウントであった場合、それは紛れもないデータ持ち出し行為となります。このように、境界型セキュリティは「正当な通信か否か」の判断はできても、「通信の中身や文脈が適切か否か」までは判断できないのです。

情報漏洩の原因として、外部からのサイバー攻撃と並んで深刻なのが「内部不正」です。退職予定の従業員が顧客リストや技術情報といった機密情報を、個人のクラウドストレージにアップロードして持ち出すケースは後を絶ちません。このような行為は、企業の競争力を著しく毀損する可能性があります。

また、悪意がなくとも重大なリスクとなるのが「シャドーIT」です。シャドーITとは、情報システム部門の許可なく、従業員が個人的に利用しているSaaSやデバイスを業務に使うことを指します。例えば、大容量のファイルを送るために無許可のファイル転送サービスを利用したり、便利なWebサービスに業務データをアップロードして処理したりする行為がこれにあたります。従業員は業務効率化のつもりでも、企業側から見ればデータがどこでどのように扱われているか全く可視化できず、極めて危険な状態です。

これらの内部不正やシャドーITによるデータ持ち出しを防ぐには、新たなアプローチが不可欠なのです。

SaaS利用を前提とした現代のデータ持ち出しリスクに対応する技術として注目されているのが「Web DLP」です。ここでは、DLPの基本的な仕組みから、類似ソリューションであるCASBとの違いまでを分かりやすく解説します。

DLPは、日本語で「データ損失防止」または「情報漏洩防止」と訳され、組織内の重要データが外部に漏洩することを防ぐためのソリューションの総称です。その主な目的は、「どこに(Where)」「どのような重要データが(What)」「誰によって(Who)」「どのように扱われているか(How)」を可視化し、ポリシーに基づいて不正な持ち出しを制御することにあります。

DLPは大きく分けて、PCなどのエンドポイントに導入される「エンドポイントDLP」と、ネットワーク経路上に設置される「ネットワークDLP」に分類されます。DLPの核心技術は、データの「中身」を検査する機能です。例えば、ファイルに含まれる文字列のパターン(マイナンバーやクレジットカード番号など)や、事前に登録した機密情報のキーワード、文書のフィンガープリント(指紋)などを検知し、それがポリシーに違反する操作(メール添付、USBメモリへのコピー、印刷など)であった場合にブロックしたり、上長への承認を求めたりといった制御を行います。

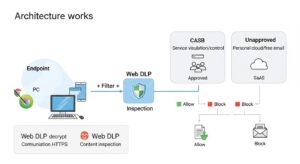

Web DLPは、ネットワークDLPの一種であり、特にWeb通信(HTTP/HTTPS)に特化したDLPソリューションです。従業員がWebブラウザを介して行うSaaSへのアップロードやWebメールへのファイル添付といった操作を監視・制御することを得意とします。

ここでよく比較されるのがCASB(Cloud Access Security Broker)です。CASBは「利用可能なSaaSの可視化と制御」に主眼を置いています。例えば、「会社として許可していないSaaSへのアクセスを禁止する」「許可したSaaSであっても、特定の操作(ファイル共有設定の変更など)を制限する」といった制御が可能です。シャドーIT対策としては非常に有効なソリューションです。

一方、Web DLPは「SaaSにアップロードされるデータの中身」に焦点を当てます。CASBが「どのSaaSを使うか」という”器”を制御するのに対し、Web DLPは「その器に何を入れるか」という”中身”を制御する、と考えると分かりやすいでしょう。例えば、会社が許可したOffice 365やGoogle Workspaceであっても、「個人情報を含むファイルのアップロードは禁止する」といった、よりきめ細かなデータ中心の制御を実現するのがWeb DLPの役割です。この二つは競合するものではなく、組み合わせることでより強固なクラウドセキュリティを実現できる補完関係にあります。

データセキュリティを考える上で、データは以下の3つの状態で分類されます。

Web DLPが最も効果を発揮するのは、この「Data-in-Transit」、つまりネットワーク上をデータが移動している状態の保護です。

従業員がPC上のファイルをSaaSにアップロードする瞬間は、まさにデータがネットワーク上を転送されている状態です。Web DLPはこの通信に介在し、HTTPS通信を復号してデータの中身をリアルタイムで検査します。そして、そのデータに機密情報が含まれていないか、宛先は適切か、といったポリシーに基づいて通信を許可またはブロックします。エンドポイントDLPのようにデバイスに負荷をかけることなく、またクラウドサービス側での設定も不要で、ネットワーク経路上で一元的にデータ持ち出しを制御できる点が、Web DLPの大きな強みと言えます。

情報漏洩対策を考える際、多くの人は外部からのデータの「ダウンロード」を警戒しがちです。しかし、SaaS利用におけるデータ持ち出しのリスクを本質的に捉えると、実は「アップロード」の制御こそが最も重要であることに気づきます。

企業が管理するサーバーやSaaSから従業員がファイルをダウンロードする行為は、基本的にデータがまだ企業の管理下にある状態です。もちろん、ダウンロードしたデータを不正に持ち出すリスクはありますが、それは次のステップの話です。

一方、アップロードは、データを企業の管理外の領域へ「能動的に移動させる」行為です。個人契約のクラウドストレージ、フリーのWebメール、SNS、無許可のファイル転送サービスなど、一度アップロードされてしまえば、企業はそのデータの追跡も削除もできなくなります。データが拡散する起点となるのがアップロードであり、この最初の段階を水際で食い止めることが、情報漏洩対策の最も効果的な一手となるのです。つまり、出口を固めるよりも、入口を塞ぐ発想が重要になります。

アップロードされたデータがもたらす二次的な脅威として、「ファイル共有」の問題があります。例えば、従業員が善意で、取引先との大容量ファイル共有のために個人契約のクラウドストレージへ業務データをアップロードしたとします。その後、共有リンクの設定を誤って「リンクを知っている全員が閲覧可能」にしてしまった場合、そのリンクが意図せず流出するだけで、誰でも機密情報にアクセスできる状態になってしまいます。

このように、一度管理外のクラウドサービスにデータが置かれると、その後のアクセス制御や共有範囲の管理は個人のリテラシーに依存することになり、企業としてのガバナンスが全く効かなくなります。アップロードを制御することは、こうした意図せぬファイル共有による情報漏洩リスクを未然に防ぐことにも直結します。

退職者による情報持ち出しなど、悪意を持った内部不正においても、アップロードの監視と制御は極めて有効です。多くの内部不正者は、退職が近づくと、自身のPCやファイルサーバーから大量のデータを収集し、外部のクラウドサービスにアップロードして持ち去ろうとします。

Web DLPを導入し、誰が、いつ、どこに、どのようなファイルをアップロードしているかを常時監視することで、こうした不審な挙動を早期に検知できます。「特定の従業員が短期間に大量のファイルを外部ストレージにアップロードしている」といったアラートを上げることで、インシデントが発生する前に対応することが可能になります。さらに、「機密情報を含むファイルの外部へのアップロードを原則禁止する」といった強力な制御ポリシーを適用すれば、内部不正によるデータ持ち出しを根本から防ぐことができます。

Web DLPの概念を理解したところで、次にそれをどのように実装していくか、具体的な設計と運用のステップを見ていきましょう。効果的なSaaSデータ持ち出し対策は、段階的なアプローチが成功の鍵です。

何よりもまず、自社の従業員がどのようなWebサービスやSaaSを利用しているかを正確に把握することから始めます。多くの企業では、IT部門が認識している以上に多くのシャドーITが存在します。Web DLPツールやCASBの可視化機能を活用し、従業員のWebアクセスログを分析することで、「どの部署の誰が」「どのようなSaaSに」「どのくらいの頻度でアクセスし、データをアップロードしているか」を明らかにします。この可視化によって、潜在的なリスクがどこにあるのかを客観的に評価できるようになります。

次に、可視化された現状に基づいて、データ持ち出しを制御するためのポリシーを設計します。「誰が(Who)」「何を(What)」「どこへ(Where)」という3つの軸で考えるのが基本です。

例えば、「全従業員は、個人情報を含むファイルを、会社が許可していないクラウドストレージへアップロードすることを禁止する」「開発部門の従業員は、ソースコードをGitHub以外のリポジトリサービスへアップロードすることを禁止する」といった具体的なルールを定義します。全てのアップロードを禁止するのではなく、業務上必要な通信は許可しつつ、リスクの高い行為だけをピンポイントで制御することが、従業員の生産性を損なわないための重要なポイントです。

効果的なポリシーを運用するには、「何を」機密情報と見なすかを明確に定義する必要があります。Web DLPは、データの中身を検査する機能(コンテンツインスペクション)を持っているため、この定義が非常に重要になります。

正規表現を利用して、マイナンバー、クレジットカード番号、電話番号、メールアドレスといった個人情報を検知するルールを作成します。また、「社外秘」「CONFIDENTIAL」といった特定のキーワードや、事前に登録した機密文書のフィンガープリント(文書のハッシュ値のようなもの)を検知対象とすることも可能です。これにより、「どのようなファイルか」ではなく、「ファイルに何が含まれているか」に基づいて、きめ細かな制御が実現できます。

ポリシーを設計したら、いきなり全ての違反をブロックするのではなく、段階的に適用していくことを推奨します。最初は「監視・警告モード」で運用し、ポリシー違反があった場合にアラートを出すだけに留めます。これにより、従業員のどのような行為がポリシーに抵触するのかを把握し、ポリシーのチューニングを行うことができます。

同時に、なぜこのような制御が必要なのか、どのような行為が情報漏洩リスクにつながるのかを従業員に周知し、セキュリティ意識を向上させる教育も不可欠です。理由を説明せずにただ禁止するだけでは、従業員の不満を招き、新たなシャドーITを生む原因にもなりかねません。

Web DLPの導入は、ツールを入れて終わりではありません。継続的な監視と、インシデント発生時の迅速な対応体制を構築することが重要です。DLPが出力するアラートやログを定期的にレビューし、新たな脅威やポリシー違反の傾向を分析します。

さらに、DLPのログをSIEM(Security Information and Event Management)に集約し、他のセキュリティ製品(EDRやファイアウォールなど)のログと相関分析することで、より高度な脅威検知が可能になります。重大なインシデントが検知された際に、SOC(Security Operation Center)が迅速に調査・対応できるようなワークフローを整備しておくことも、リスク管理の観点から不可欠です。

Web DLPによるアップロード制御は、単なる情報漏洩対策に留まらず、現代のセキュリティモデルである「ゼロトラスト」の実現にも大きく貢献します。

ゼロトラストは、「何も信頼せず、すべてを検証する(Never Trust, Always Verify)」という考え方に基づき、社内外を問わずすべてのアクセスを検証し、データの安全性を確保するモデルです。Web DLPは、まさにこのゼロトラストの思想をデータ保護の観点で具現化するソリューションです。

ユーザーがどこにいても(エンドポイント)、どのネットワークを使っていても、クラウドサービス(SaaS)へデータをアップロードする際には、必ずその通信の中身が検証され、ポリシーに基づいて制御されます。これにより、場所やデバイスに依存しない、一貫したデータセキュリティポリシーを適用することができ、企業のデータガバナンスを大幅に強化します。

個人情報保護法やGDPR、業界ごとの規制など、企業が遵守すべきコンプライアンス要件は年々厳しくなっています。これらの法令は、企業に対して個人情報や機密データの適切な管理と保護を求めています。

Web DLPを導入し、「誰が、どのような重要データを、どこに持ち出そうとしたか」をすべて記録・管理することは、コンプライアンス遵守の強力な証明となります。万が一のインシデント発生時にも、影響範囲を迅速に特定し、監督官庁への報告義務を果たす上で、DLPのログは不可欠な証跡となります。また、ISO 27001などの情報セキュリティマネジメントシステム(ISMS)の認証取得・維持においても、データ持ち出しという具体的なリスクに対する技術的対策として高く評価されます。

SaaSの利便性を享受しながら、情報漏洩のリスクを最小限に抑えることは、現代の企業にとって避けては通れない経営課題です。その核心は、Exfiltration、すなわちSaaSへの安易なデータ持ち出し(アップロード)をいかに制御するかにかかっています。

本記事で解説したように、Web DLPはデータの中身を検査し、ポリシーに基づいて転送中のデータを制御することで、この課題に対する最も直接的かつ効果的な解決策を提供します。それは、従来の境界型防御の限界を乗り越え、ゼロトラストの時代にふさわしいデータ中心のセキュリティを実現するアプローチです。

まずは自社のデータが、従業員によってどのようにクラウド上で扱われているかを可視化することから始めてみてはいかがでしょうか。そこから見えてくるリスクを直視し、アップロード制御という次の一手を打つことが、企業の未来のデータセキュリティを確かなものにする第一歩となるはずです。

A1: 企業規模に関わらず、SaaSを利用し、機密情報や個人情報を取り扱うすべての企業にとってWeb DLPは有効な対策です。特に、従業員数が多く管理が難しい大企業はもちろん、専任のセキュリティ担当者が少ない中小企業こそ、ツールによってデータ持ち出しを自動的に監視・制御できるメリットは大きいと言えます。

A2: CASBとWeb DLPは役割が異なります。CASBは「どのクラウドサービスを利用するか」というアクセスの制御に強く、シャドーIT対策に有効です。一方、Web DLPは「許可されたクラウドサービスに、どのようなデータをアップロードするか」というデータの中身の制御に特化しています。両者を組み合わせることで、より網羅的で強固なクラウドセキュリティ体制を構築できるため、CASB導入済みであってもWeb DLPの導入価値は十分にあります。

A3: 重要なのは、セキュリティポリシーを画一的に厳しくするのではなく、リスクベースで柔軟に設計することです。Web DLPを使えば、「役職や部署によって権限を変える」「機密情報を含まないファイルのアップロードは許可する」「違反時に即ブロックするのではなく、一度警告を表示して本人に確認させる」といった、きめ細かな設定が可能です。業務の実態に合わせてポリシーをチューニングし、従業員への丁寧な説明と教育を並行して行うことで、生産性とセキュリティの両立が実現します。

記載されている内容は2026年02月18日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...