フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月18日

1分でわかるこの記事の要約 SIEM運用コストは「全ログ収集」や従量課金制により高騰し、多くの企業で課題となっています。 コスト削減の鍵は、相関分析に必要な最小限のログに絞り込むという新しいアプローチへの転換です。 MI […]

目次

「最新のSIEMを導入してセキュリティを強化したはずが、気づけば膨大なログデータ量によるライセンス費用やストレージコストの高騰に頭を悩ませている…」多くの情報セキュリティ担当者が、このようなジレンマに直面しています。

全てのログを収集・保管することが、必ずしもセキュリティレベルの向上に繋がるとは限りません。むしろ、過剰なアラートや分析の複雑化を招き、本当に重要な脅威を見逃す原因にすらなり得ます。

本記事では、SIEM運用コストを最適化し、かつセキュリティ監視の質を高めるための鍵となる「相関分析に必要な最小限のログに絞る」という新しいアプローチについて、具体的な方法論から判断基準までを専門家の視点で徹底解説します。

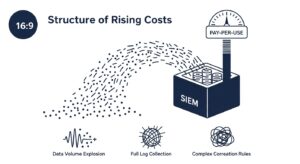

SIEM(Security Information and Event Management)は、現代のセキュリティ運用に不可欠なツールですが、その運用コスト、特に費用面での課題は多くの企業にとって深刻です。なぜコストは想定以上に膨らんでしまうのでしょうか。その背景には、主に3つの構造的な原因が存在します。

近年のSIEM市場では、Microsoft SentinelのようなクラウドネイティブなSaaS型SIEMが主流となりつつあります。これらのサービスの多くは、収集・分析するログのデータ量に応じた従量課金制を採用しています。このモデルはスモールスタートしやすい反面、管理が不十分だとコストが青天井になりがちです。

特に、EDRやXDRといった高度なセキュリティ製品から収集される「テレメトリー」データは、脅威検知の精度を高める一方で、非常に膨大な量になります。これらのデータを無計画にSIEMへ取り込み続けると、ライセンス費用だけでなく、ストレージコストもデータ量に比例して増加し、予算を圧迫する大きな要因となります。

「万が一のインシデント調査に備え、取れるログはすべて取っておこう」という考え方は、かつてのセキュリティ運用の常識でした。コンプライアンス要件や漠然とした不安から、重要度の低いログやノイズまで収集・保管しているケースは少なくありません。

しかし、この「全ログ収集」アプローチは、現代の脅威環境において多くの課題を生み出します。

巧妙化するサイバー攻撃を検知するには、複数のログ情報を組み合わせる「相関分析」が不可欠です。この分析の精度は、SIEMに設定される「相関ルール」の質に大きく依存します。

しかし、効果的な相関ルールを設計・維持・チューニングするには、攻撃手法やログデータに関する高度なスキルを持つ専門人材が不可欠です。多くの企業ではこうした人材の確保が難しく、結果としてSIEMが本来の価値を発揮できないまま、コストだけがかかり続けるという悪循環に陥りがちです。

SIEM運用コスト高騰の課題を解決する最も効果的なアプローチは、「全ログ収集」から「相関分析に必要なログへの絞り込み」へとシフトすることです。これは単なるコスト削減に留まらず、セキュリティ監視の精度と効率を向上させる戦略的な取り組みです。

従来のボトムアップ的なアプローチではなく、「自社が検知したい脅威は何か?」を起点に必要なログを逆算する「インテリジェンス・ドリブン」なログ収集へと転換します。

具体的には、MITRE ATT&CK®フレームワークなどの知識ベースや脅威インテリジェンスを活用し、自社にとってリスクの高い攻撃シナリオ(ユースケース)を定義します。

そして、各シナリオの検知に不可欠なイベントログを特定することで、収集すべきログの優先順位が明確になり、無駄なデータ収集を排除できます。

インテリジェンス・ドリブンなアプローチに基づき、収集するログを取捨選択するための具体的な判断基準を見ていきましょう。

理論だけでなく、実践的な手順を踏むことが重要です。以下のステップでログ収集範囲の最適化を進めましょう。

ログ収集の考え方を変えるだけでなく、適切な技術やツールを活用することで、コスト最適化はさらに加速します。

SIEMの前段にFluentd, Logstash, Graylogといったログ管理プラットフォームを配置するアーキテクチャが有効です。これらのツールは、SIEMへ転送する前にフィルタリングやルーティングを担います。

利用中のSIEM製品が提供する料金体系や機能を理解することも重要です。

自社での高度なSIEM運用が難しい場合、専門のSOCサービスやMDRサービスを活用するのも有力な選択肢です。専門家チームが24時間365日体制で監視・分析・対応支援を提供します。自社で専門家を雇用・育成する人件費や運用負荷といった総所有コスト(TCO)と比較すると、結果的にコスト効率が高くなるケースも少なくありません。

SIEMのコスト最適化を進める上で、多くの担当者が抱える疑問についてQ&A形式で解説します。

Q1: ログの保存期間はどのくらいが適切ですか?コストへの影響は?

Q2: 不要なログを捨てると、インシデント調査で困るのでは?

Q3: どのような相関ルールを設定すれば、アラートの数を減らせますか?

SIEMの運用コスト、特にログデータ量に起因する費用は、多くの企業にとって喫緊の課題です。しかし、この課題への取り組みは、単なる費用削減活動に留まりません。

「全ログ収集」から脱却し、「検知したい脅威」を起点に必要なログを見極めるインテリジェンス・ドリブンなアプローチは、アラートのノイズを減らし、分析精度を高め、運用チームの負荷を軽減します。結果として、本当に危険な脅威をより迅速かつ正確に検知できる体制の構築に繋がるのです。

この記事を参考に、まずは自社のログ収集状況を可視化し、コスト要因を分析することから始めてみてください。それが、持続可能で効果的なセキュリティ監視体制を実現するための第一歩となるでしょう。

記載されている内容は2026年02月18日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...