フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月18日

1分でわかるこの記事の要約 SOARによる端末の自動隔離は効率的ですが、誤検知や設定ミスにより業務停止の「事故」に繋がる危険性があります。 自動化の暴走を防ぐには、段階的な導入、承認プロセス、緊急停止手段などの「ブレーキ […]

目次

SOARの導入によってインシデント対応の効率化を目指したものの、思わぬ落とし穴にはまり、かえって被害を拡大させてしまうケースが存在します。ここでは、自動化が引き起こす典型的な「事故」の事例を3つ紹介し、その原因を探ります。これらの失敗事例から学ぶことは、安全なSOAR運用への第一歩です。

最も恐れられている事故が、誤検知をトリガーとした重要資産の隔離です。例えば、EDR(Endpoint Detection and Response)が、正常なシステム管理ツールや業務アプリケーションの挙動をマルウェアと誤検知してしまうことがあります。

このアラートをSIEM経由で受け取ったSOARが、事前に定義されたプレイブックを自動実行し、対象のサーバーをネットワークから隔離してしまうのです。もしそのサーバーが基幹システムやECサイトのサーバーだった場合、全社的な業務停止や機会損失につながる大事故に発展します。

この種の事故の背景には、「最新のセキュリティ製品のアラートは常に正しいはずだ」という過信や、多様な業務環境を想定したテストの不足といった原因が潜んでいます。脅威検知の精度が100%ではない以上、自動実行には常にこのリスクが伴います。

人為的ミスもまた、深刻な事故を引き起こす主要な原因です。SOARのプレイブックは非常に強力なため、わずかな設定ミスが意図しない広範囲な影響を及ぼすことがあります。

例えば、特定のIPアドレスを持つ端末1台を隔離するつもりが、パラメータの指定を誤り、同じネットワークセグメントに所属する全ての端末を隔離してしまう、といったケースです。開発部門や特定の事業所の端末が全てオフラインになれば、その損害は計り知れません。

このような設定ミスは、権限管理の不備、レビュープロセスの欠如、担当者の経験不足など、組織的な問題に起因することが多いです。

SOARは単体で機能するのではなく、SIEM、EDR、資産管理データベースなど、多数の外部システムと連携して動作します。このシステム連携の複雑さが、予期せぬ誤作動の原因となることがあります。

例えば、連携先であるEDR製品のAPI仕様がバージョンアップによって変更されたとします。この変更に気づかないまま古い仕様に基づいたプレイブックを使い続けると、APIから予期せぬ戻り値が返ってきたりして、SOARが誤作動を起こす可能性があります。

連携システムの変更管理や、定期的なプレイブックの動作確認を怠ることが、こうした事故の引き金となります。

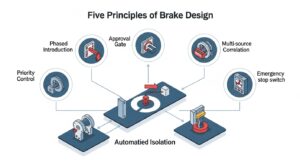

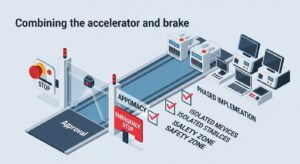

SOARの自動化がもたらすメリットを最大限に享受しつつ、前述のような運用リスクを制御するためには、意図的に「ブレーキ」を組み込む設計思想が不可欠です。アクセル全開の「完全自動化」を目指すのではなく、適切な場面で確実に停止・確認できる仕組みがあってこそ、安全で信頼性の高い運用が実現します。

SOAR導入の初期段階で、いきなりインシデント対応の全プロセスを自動化しようとするのは非常に危険です。まずは、影響範囲が限定的で、手戻りが発生しても問題が少ないプロセスから自動化を始めるべきです。

具体的には、SIEMからのアラート受信後の「情報収集」フェーズ(関連ログの取得、資産情報との突合など)から着手するのが定石です。これらの処理はシステムに直接的な変更を加えないため安全です。

そして、端末隔離のような影響の大きいアクションは、プレイブック内に「手動介入」のステップを設けます。アナリストがボタンをクリックすることで初めて実行される「半自動化」の状態からスタートし、信頼性を確認した上で徐々に自動実行へと移行するアプローチが賢明です。

自動化における最も重要なブレーキ機能が「承認プロセス」です。業務影響の大きいアクションを実行する前には、必ず人間の判断と承認を必須とするワークフローをプレイブックに組み込むべきです。

例えば、SOCアナリストが隔離の必要性を判断した後、CSIRTのリーダーや情報システム部門の責任者の承認を得なければ、隔離処理が実行されないように制御します。これにより、担当者の独断による誤った判断や、設定ミスによる事故を組織的に防ぐことができます。承認プロセスは、SlackやMicrosoft Teamsと連携させることで、迅速に行うことが可能です。

すべてのサーバーやPCを一律に扱うのは現実的ではありません。役員PC、基幹業務サーバー、Webサーバーなど、資産には異なる重要度が存在します。

安全な自動化のためには、この「重要度」に応じてプレイブックの挙動を動的に変更する制御機能が不可欠です。SOARを資産管理データベースと連携させ、ホストの重要度情報を自動で取得します。「最重要サーバー群」は自動隔離を禁止し、必ず手動対応に切り替える、といったロジックを組み込み、リスクと対応速度のバランスを取ります。

単一のセキュリティ製品からのアラートだけを鵜呑みにすると、誤検知に振り回されるリスクが高まります。そこで、複数の情報源を突き合わせ、脅威の確度を高めてからプレイブックを実行するという考え方が重要です。

例えば、EDRのアラートに加え、Proxyログで不審な通信が確認され、ADログで権限昇格の試みが見つかるなど、複数の証拠(IoC)が揃った場合に初めて「確度の高いインシデント」と判断し、自動化プロセスを起動させます。

どれだけ慎重に設計・テストしても、予期せぬ事態は起こり得ます。万が一に備え、明確な「緊急停止」手段を確保しておくことが極めて重要です。

管理画面から実行中のプレイブックを強制終了させる機能や、チャットボットへのコマンドで全自動化を一時停止させる仕組みなどが考えられます。パニック状態でも誰でも迅速かつ確実に操作できることが重要です。また、停止後の復旧手順も事前に文書化し、訓練しておく必要があります。

理論原則を理解した上で、次にそれらをどのように具体的なプレイブックに落とし込んでいくかをステップバイステップで解説します。

まず、SIEMやEDRからアラートをSOARが受信します。ここからプレイブックが開始し、状況判断に必要な情報を徹底的に自動収集します。

自動収集する情報の例

この段階の自動化はリスクが低く、アナリストの初動対応を大幅に迅速化できます。

ステップ1で自動収集された情報は、SOARのインシデント管理画面に可視化されます。ここでプレイブックは一旦停止し、SOCアナリストによる「手動介入」を待ちます。

アナリストは、集約された情報を元に、これが本当のインシデントか誤検知かを判断します。最終的な意思決定は人間が行う、という役割分担が重要です。

アナリストが「隔離が必要」と判断した場合、いきなり隔離を実行するのではなく、「承認ワークフロー」が起動します。

アナリストがSOAR上で隔離申請を行うと、設定された承認者(例:CSIRTリーダー)にTeamsやSlackで通知が届きます。承認者は通知内の情報から状況を把握し、承認または否決の判断を下します。

承認が得られると、SOARはついに端末の隔離を自動実行します。重要なのは、実行して終わりではなく、「実行後の確認」までを自動化することです。SOARは、隔離コマンドの実行後、対象端末にPingを実行するなどして、実際にネットワークから遮断されたことを確認し、その結果を記録します。

インシデント対応完了後や、誤って端末を隔離した場合の「復旧」プロセスも、プレイブックとして標準化しておくことが重要です。

端末のクリーンアップ完了後、アナリストが復旧を申請すると、隔離時と同様に承認ワークフローが開始されます。承認が得られて初めて、SOARが隔離を解除するコマンドを自動実行します。これにより、復旧時のガバナンスも担保されます。

SOARの安全な自動化は、前段に位置するSIEMとの密な連携によって、さらにレベルアップさせることができます。

単一のアラートは誤検知を含むノイズが多いのが実情です。そこでSIEMの相関分析機能が活躍します。複数のイベント(例:EDRのアラート、Proxyの不審通信、ADのログイン失敗)をリアルタイムに突き合わせ、インシデントのリスクを「高・中・低」のようにスコアリングしてSOARに渡すことで、アラートの信頼性を飛躍的に向上させます。

SIEMからリスクスコアを受け取ったSOARは、スコアに応じて実行するプレイブックを自動で切り替える、という高度な制御が可能になります。

このように、インシデントの深刻度に応じて自動化のレベルを柔軟に変化させることで、俊敏性と安全性の両立を図ることができます。

SOARによるインシデント対応の自動化は、SOCやCSIRTの運用を効率化する上で不可欠なテクノロジーです。しかし、その強力な機能は「諸刃の剣」であり、設計を誤ればビジネスを停止させる「事故」を引き起こしかねません。

特に、端末の隔離のような影響の大きいアクションの自動化には、最大限の慎重さが求められます。事故を防ぐためには、完全自動化を急ぐのではなく、手動介入や承認プロセスといった「ブレーキ設計」を意図的にワークフローに組み込む思想が何よりも重要です。

まずは自社の運用体制やリスク許容度を見直し、どこまで自動化でき、どこに人間の判断というブレーキが必要かを検討することから始めてください。

A1: いいえ、むしろ逆です。定型業務はSOARが自動化しますが、その分、担当者にはより高度なスキルが求められます。プレイブックの設計・開発スキル、深い分析能力、自動化プロセスを改善する運用管理能力などです。SOARは担当者を単純作業から解放し、より創造的で価値の高い業務に集中させるためのツールです。

A2: 安全な自動化を実現するための製品選定ポイントは、主に3つあります。

デモやPoC(概念実証)を通じて、これらの機能を評価することが重要です。

A3: プレイブックのテストは安全なSOAR運用の生命線です。理想は本番同等の検証環境でのテストですが、難しい場合は、影響のないダミー端末を対象にしたり、コマンドを実際には実行しない「ドライラン(dry-run)」モードでロジックを確認したりする方法があります。また、第三者がレビューを行う「ピアレビュー」のプロセスをルール化することも人為的ミスを防ぐ上で非常に効果的です。

記載されている内容は2026年02月18日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...