フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月13日

1分でわかるこの記事の要約 リモートワイプは情報漏洩対策の最終手段ですが、誤操作によるデータ消失リスクを伴います。 誤爆の主な原因は、端末の特定ミスや退職者対応時の操作ミス、緊急時の焦りなど人的要因です。 安全な運用には […]

目次

リモートワイプとは、遠隔操作によってPCやスマートフォンなどの端末に保存されているデータをすべて消去し、工場出荷時の状態に戻す機能のことです。MDM(モバイルデバイス管理)やUEM(統合エンドポイント管理)といった端末管理ツールに搭載されている代表的なセキュリティ機能の一つです。

従業員が業務用端末を紛失したり、盗難に遭ったりした場合、第三者の手に渡ることで端末内の機密情報や個人情報が漏洩する危険性があります。このような緊急時に、情報システム部門の管理者が遠隔からリモートワイプを実行することで、情報漏洩のリスクを最小限に抑えることができます。まさに、企業のデータ保護における「最後の砦」と言えるでしょう。

よく似た機能に「リモートロック」があります。これは遠隔から端末をロックし、パスワードを入力しない限り操作できないようにする機能です。一時的な置き忘れなど、端末が手元に戻る可能性がある場合は、まずリモートロックで様子を見るのが一般的です。

一方、リモートワイプはデータを完全に消去するため、一度実行すると元に戻すことはできません。そのため、実行には極めて慎重な判断が求められる、不可逆的な最終手段と位置づけられています。

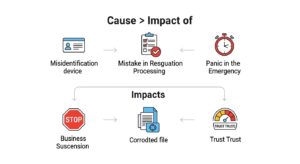

非常に強力で便利なリモートワイプですが、人的なミスによる「誤爆」が起きた場合、その影響は甚大です。では、どのような状況で誤爆は発生してしまうのでしょうか。ここでは、代表的な原因と、それによって引き起こされるリスクについて見ていきましょう。

誤爆の最も一般的な原因が、対象端末の特定ミスです。特に、従業員数の多い企業では、同姓同名の従業員が存在する可能性があります。管理画面上で名前だけで検索し、よく確認せずに実行してしまうと、全く関係のない別人の端末をワイプしてしまう恐れがあります。

また、資産管理番号やシリアル番号で端末を管理している場合でも、入力ミスや確認漏れは起こり得ます。CMDB(構成管理データベース)の情報が古く、使用者と端末情報が一致していないケースもリスク要因となります。

従業員の退職に伴うIT関連のオフボーディング処理は、作業項目が多く煩雑になりがちです。その中で、「退職者のPCデータを消去する」というタスクを実行する際に、誤って別の現役従業員のPCを対象にしてしまうミスが考えられます。多忙な状況下では確認作業が疎かになり、ヒューマンエラーが発生しやすくなります。

従業員から「スマホを紛失したかもしれない」といった緊急の連絡を受けると、情報システム部門の担当者は迅速な対応を迫られます。このとき、焦りから状況を十分に確認せず、すぐにリモートワイプを実行してしまうケースがあります。しかし、実際にはすぐに見つかることも少なくありません。このような状況でワイプを実行すると、本来失う必要のなかった重要な業務データを永久に失うことになります。

これらの誤爆によって引き起こされる最も直接的な被害は、業務上必要なデータ(顧客情報、資料など)が完全に消失し、業務がストップしてしまうことです。これは生産性を著しく低下させるだけでなく、ビジネス機会の損失や、従業員から情報システム部門への信頼を損なう原因ともなります。

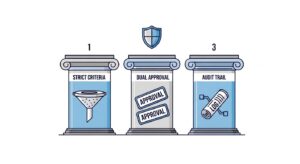

リモートワイプの誤爆は、MDMツールの機能的な問題ではなく、その運用方法に起因するケースがほとんどです。したがって、誤爆防止には技術的な設定と併せて、明確な運用ルール、すなわちガイドラインを策定し、組織全体で遵守することが不可欠です。ここでは、そのガイドラインの核となる3つの柱を解説します。

まず、「どのような状況になったらリモートワイプを実行するのか」という明確な実行条件を定めます。この条件をあらかじめ定義し共通認識を持つことで、担当者の個人的な判断やその場の感情による誤操作を防ぎます。

具体的には、以下のような項目をセキュリティポリシーや運用マニュアルに明記します。

リモートワイプを実行する条件(例):

リモートワイプを実行しない条件(例):

緊急時こそ、定められたルールに則って冷静に対応することが、誤爆防止の第一歩です。

影響の大きい操作をIT管理者一人の判断で実行できる運用は非常に危険です。誤操作のリスクを低減するため、複数人による確認と承認を経る「承認フロー(特に二重承認)」の導入が極めて重要になります。

理想的な承認フローは、申請者、確認者、承認者、実行者といった役割を明確に分けることです。

リモートワイプ承認フローの例:

このフローにより、最低でも二人以上の目で確認作業が行われるため、端末の特定ミスや状況判断の誤りを大幅に減らすことができます。管理者一人に権限と責任を集中させない仕組みづくりが、データ保護の鍵となります。

万が一の事態や監査に備え、「誰が、いつ、どの端末に、なぜリモートワイプを実行したのか」を証明できる証跡(エビデンス)を確実に残すことが不可欠です。

MDM/UEMツールの操作ログだけでは「なぜその操作を行ったのか」という背景までは分かりません。そのため、監査ログに加えて、以下の情報を別途記録・保管する運用を徹底しましょう。

記録すべき証跡の項目:

これらの情報をチケットシステムや管理台帳に一元的に記録することで、組織のガバナンスと説明責任を担保し、実行者自身の慎重な操作を促す効果も期待できます。

これまで述べた3つの柱は、具体的なMDM/UEMツールと連携させることで、より効果的に運用できます。

多くの企業で導入されているMicrosoft Intuneには、リモートワイプに関連する複数の機能があります。

特にBYOD(私物端末の業務利用)端末に対して、誤って「ワイプ」を実行しないよう、この違いを正確に理解することが重要です。

Intuneの誤爆防止策として有効なのが、ロールベースのアクセス制御(RBAC)です。リモートワイプの実行権限を一部の管理者に限定することで、経験の浅い担当者による誤操作のリスクを低減できます。

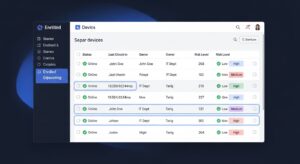

リモートワイプ誤爆の最大の原因である「端末の特定ミス」を防ぐには、MDM/UEMの情報と、社内の資産管理台帳であるCMDB(構成管理データベース)の情報を常に最新の状態で同期させることが不可欠です。

MDMの技術的な情報と、CMDBの人事・資産情報を紐づけることで、ワイプ対象の端末が本当に意図した従業員のものであるかを複数の情報源からクロスチェックできます。正確なデータ管理こそが、セキュアなリモートワイプ運用の土台となります。

リモートワイプは、情報漏洩対策として欠かせない強力な機能ですが、その裏には誤爆による深刻なデータ消失リスクが存在します。このリスクを回避するには、MDM/UEMツールの技術的な設定だけに頼るのではなく、組織としての明確な運用ルールを確立することが何よりも重要です。

本記事で解説した「実行条件の厳格化」「二重承認フローの導入」「証跡管理の徹底」という3つの柱を基盤とした運用ガイドラインを策定し、組織全体に周知徹底しましょう。

緊急時であっても冷静かつ正確な対応を可能にするには、技術と運用の両輪をバランスよく整備する必要があります。この機会に、ぜひ自社のリモートワイプ運用プロセスを見直し、より安全で信頼性の高い端末管理体制を目指してください。

A1: 原則として、まずは「リモートロック」を実行することを推奨します。一時的な置き忘れの可能性を考慮し、端末の捜索と並行して行います。リモートワイプは、盗難が確実になった場合や、回収が絶望的と判断された場合の最終手段と位置づけ、慎重に判断してください。

A2: 一度リモートワイプが完了すると、端末上のデータを復旧することは原則としてほぼ不可能です。だからこそ、事前の誤爆防止策が極めて重要になります。このリスクに備え、重要な業務データは常にクラウドストレージや社内サーバーにバックアップする運用を徹底することも不可欠です。

A3: 退職者のデバイスを処理する際は、計画的に進めることが重要です。本人にワイプ予定日時を事前に通知し、実行時には二重承認プロセスで対象端末を確実に特定します。そして、「誰が、いつ、どの端末を、退職処理の一環としてワイプしたのか」という証跡を明確に記録として残すことがベストプラクティスです。

記載されている内容は2026年02月13日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...